Слайд 1Криптографические методы защиты информации

Классификация методов криптографического

преобразования информации

Слайд 2Под криптографической защитой информации понимается такое преобразование исходной информации, в

результате которого она становится недоступной для ознакомления и использования лицами,

не имеющими на это полномочий.

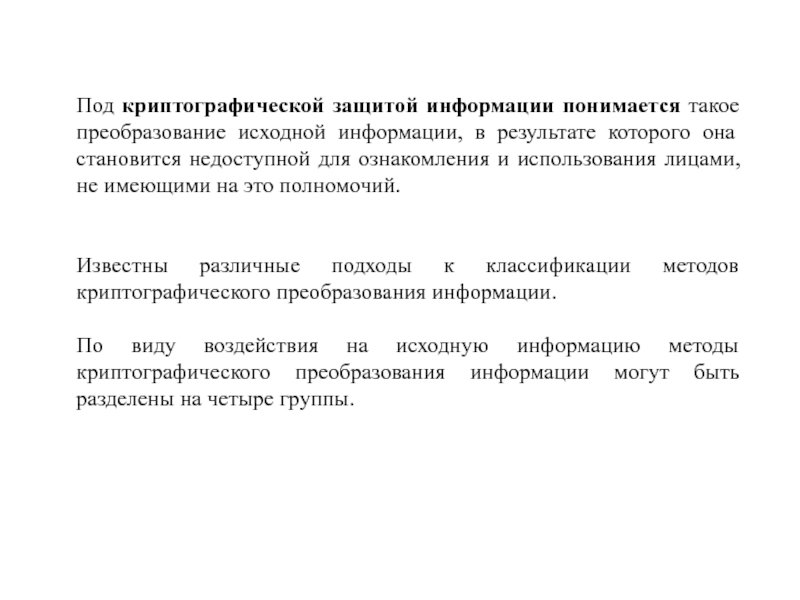

Известны различные подходы к классификации методов криптографического преобразования информации.

По виду воздействия на исходную информацию методы криптографического преобразования информации могут быть разделены на четыре группы.

Слайд 4Процесс шифрования заключается в проведении обратимых математических, логических, комбинаторных и

других преобразований исходной информации, в результате которых зашифрованная информация представляет

собой хаотический набор букв, цифр, других символов и двоичных кодов.

Для шифрования информации используются алгоритм преобразования и ключ. Как правило, алгоритм для определенного метода шифрования является неизменным. Исходными данными для алгоритма шифрования служат информация, подлежащая шифрованию, и ключ шифрования.

Ключ содержит управляющую информацию, которая определяет выбор преобразования на определенных шагах алгоритма и величины операндов, используемые при реализации алгоритма шифрования.

Слайд 5В отличие от других методов криптографического преобразования информации, методы стеганографии

позволяют скрыть не только смысл хранящейся или передаваемой информации, но

и сам факт хранения или передачи закрытой информации.

Стеганогра́фия (от греч. στεγανός — скрытый + γράφω — пишу; буквально «тайнопись») — это наука о скрытой передаче информации путём сохранения в тайне самого факта передачи. В отличие от криптографии, которая скрывает содержимое секретного сообщения, стеганография скрывает сам факт его существования. Как правило, сообщение будет выглядеть как что-либо иное, например, как изображение, статья, список покупок, письмо. Стеганографию обычно используют совместно с методами криптографии.

В компьютерных системах практическое использование стеганографии

только начинается, но проведенные исследования показывают ее перспективность.

В основе всех методов стеганографии лежит маскирование закрытой информации среди открытых файлов. Обработка мультимедийных файлов в КС открыла практически неограниченные возможности перед стеганографией.

Слайд 6Существует несколько методов скрытой передачи информации. Одним из них является

простой метод скрытия файлов при работе в операционной системе MS

DOS. За текстовым открытым файлом записывается скрытый двоичный файл, объем которого много меньше текстового файла. В конце текстового файла помещается метка EOF (комбинация клавиш Control и Z). При обращении к этому текстовому файлу стандартными средствами ОС считывание прекращается по достижению метки EOF и скрытый файл остается недоступен.

Для двоичных файлов никаких меток в конце файла не предусмотрено. Конец такого файла определяется при обработке атрибутов, в которых хранится длина файла в бай-

тах. Доступ к скрытому файлу может быть получен, если файл открыть как двоичный. Скрытый файл может быть зашифрован.

Если кто-то случайно обнаружит скрытый файл, то зашифрованная информация будет воспринята как сбой в работе системы.

Графическая и звуковая информация представляются в числовом виде. Так в графических объектах наименьший элемент изображения может кодироваться одним байтом. В младшие разряды определенных байтов изображения в соответствии с алгоритмом криптографического преобразования помещаются биты скрытого файла. Если правильно подобрать алгоритм преобразования и изображение, на фоне которого помещается скрытый файл, то человеческому глазу практически невозможно отличить полученное изображение от исходного. Очень сложно выявить скрытую информацию и с помощью специальных программ. Наилучшим образом для внедрения скрытой информации подходят изображения

местности: фотоснимки со спутников, самолетов и т. п. С помощью средств стеганографии могут маскироваться текст, изображение, речь, цифровая подпись, зашифрованное сообщение. Комплексное использование стеганографии и шифрования многократно повышает сложность решения задачи обнаружения и раскрытия конфиденциальной информации.

Слайд 7Содержанием процесса кодирования информации является замена смысловых конструкций исходной информации

(слов, предложений) кодами.

В качестве кодов могут использоваться сочетания букв,

цифр, букв и цифр. При кодировании и обратном преобразовании используются специальные таблицы или словари.

Кодирование информации целесообразно применять в системах с ограниченным набором смысловых конструкций. Такой вид криптографического преобразования применим, например, в командных линиях АСУ.

Недостатками кодирования конфиденциальной информации является необходимость хранения и распространения кодировочных таблиц, которые необходимо часто менять, чтобы избежать раскрытия кодов статистическими методами обработки перехваченных сообщений.

Слайд 8Сжатие информации может быть отнесено к методам криптографического преобразования информации

с определенными оговорками.

Целью сжатия является сокращение объема информации. В

то же время сжатая информация не может быть прочитана или использована без обратного преобразования. Учитывая доступность средств сжатия и обратного преобразования, эти методы нельзя рассматривать как надежные средства криптографического преобразования информации. Даже если держать в секрете алгоритмы, то они могут быть сравнительно легко раскрыты статистическими методами обработки. Поэтому сжатые файлы конфиденциальной информации подвергаются последующему шифрованию.

Для сокращения времени целесообразно совмещать процесс сжатия и шифрования информации.

Слайд 9Шифрование. Основные понятия

Основным видом криптографического преобразования информации в КС является

шифрование.

Под шифрованием понимается процесс преобразования открытой информации в зашифрованную

информацию (шифртекст) или процесс обратного преобразования зашифрованной информации в открытую.

Процесс преобразования открытой информации в закрытую получил название Шифрование, а процесс преобразования закрытой информации в открытую - расшифрование.

За многовековую историю использования шифрования информации человечеством изобретено множество методов шифрования или шифров.

Методом шифрования (шифром) называется совокупность обратимых преобразований открытой информации в закрытую информацию в соответствии с алгоритмом шифрования. Большинство методов шифрования не выдержали проверку временем, а некоторые используются и до сих пор. Появление ЭВМ и КС инициировало процесс разработки новых шифров, учитывающих возможности использования ЭВМ как для шифрования/расшифрования информации, так и для атак на шифр.

Атака на шифр (криптоанализ) - это процесс расшифрования закрытой информации без знания ключа и, возможно, при отсутствии сведений об алгоритме шифрования.

Слайд 10Современные методы шифрования должны отвечать следующим требованиям:

• стойкость шифра противостоять

криптоанализу (криптостойкость) должна быть такой, чтобы вскрытие его могло быть

осуществлено только путем решения задачи полного перебора ключей;

• криптостойкость обеспечивается не секретностью алгоритма шифрования, а секретностью ключа;

• шифртекст не должен существенно превосходить по объему исходную информацию;

• ошибки, возникающие при шифровании, не должны приводить к искажениям и потерям информации;

время шифрования не должно быть большим;

• стоимость шифрования должна быть согласована со стоимостью закрываемой информации.

Слайд 11Криптостойкость шифра является его основным показателем эффективности.

Она измеряется временем

или стоимостью средств, необходимых криптоаналитику для получения исходной информации по

шифртексту, при условии, что ему неизвестен ключ.

Сохранить в секрете широко используемый алгоритм шифрования практически невозможно. Поэтому алгоритм не должен иметь скрытых слабых мест, которыми могли бы воспользоваться криптоаналитики. Если это условие выполняется, то криптостойкость шифра определяется длиной ключа, так как единственный

путь вскрытия зашифрованной информации - перебор комбинаций ключа и выполнение алгоритма расшифрования.

Таким образом, время и средства, затрачиваемые на криптоанализ, зависят от

длины ключа и сложности алгоритма шифрования.

Слайд 12В качестве примера удачного метода шифрования можно привести шифр DES

(Data Encryption Standard), применяемый в США с 1978 года в

качестве государственного стандарта.

Алгоритм шифрования не является секретным и был опубликован в открытой печати. За все время использования этого шифра не было обнародовано ни одного случая обнаружения слабых мест в алгоритме шифрования.

В конце 70-х годов использование ключа длиной в 56 бит гарантировало, что для раскрытия шифра потребуется несколько лет непрерывной работы самых мощных по тем временам компьютеров.

Прогресс в области вычислительной техники позволил значительно сократить время определения ключа путем полного перебора. Согласно заявлению специалистов Агентства национальной безопасности США 56-битный ключ для DES может быть найден менее чем за 453 дня с использованием суперЭВМ Cray T3D, которая имеет 1024 узла и стоит 30 млн. долл. Используя чип FPGA (Field Progammably Gate Array – программируемая вентильная матрица) стоимостью 400 долл., можно восстановить

40-битный ключ DES за 5 часов. Потратив 10000 долл. за 25 чипов FPGA, 40-битный ключ можно найти в среднем за 12 мин. Для вскрытия 56-битного ключа DES при опоре на серийную технологию и затратах в 300000 долл. требуется в среднем 19 дней, а если

разработать специальный чип, то - 3 часа. При затратах в 300 млн. долл. 56-битные ключи могут быть найдены за 12 сек. Расчеты показывают, что в настоящее время для надежного закрытия информации длина ключа должна быть не менее 90 бит.

Все методы шифрования могут быть классифицированы по различным признакам. Один из вариантов классификации приведен на рисунке.

Слайд 14Методы шифрования с симметричным ключом

Методы замены

Слайд 15Сущность методов замены (подстановки) заключается в замене символов исходной информации,

записанных в одном алфавите, символами из другого алфавита по определенному

правилу.

Самым простым является метод прямой замены.

Символам So; исходного алфавита Ао, с помощью которых записывается исходная информация, однозначно ставятся в соответствие символы Su шифрующего алфавита Аь.

В простейшем случае оба алфавита могут состоять из одного и того же набора символов.

Например, оба алфавита могут содержать буквы русского алфавита.

Задание соответствия между символами обоих алфавитов осуществляется с помощью преобразования числовых эквивалентов символов исходного текста То, длиной - К символов, по определенному алгоритму.

Слайд 16Алгоритм моноалфавитной замены может быть представлен в виде последовательности шагов.

Шаг

1. Формирование числового кортежа Lot, путем замены каждого символа s^

е То (i=l,K), представленного в исходном алфавите Ао размера [lxR], на число hoi(soi), соответствующее порядковому номеру символа soi в алфавите Ао.

Шаг 2. Формирование числового кортежа Lih путем замены каждого числа кортежа Loh на соответствующее число hn кортежа Lih, вычисляемое по формуле:

hu = (k,xhoi(soi)+k2)(mod R),

где ki - десятичный коэффициент; k2 - коэффициент сдвига. Выбранные коэффициенты ki, k2 должны обеспечивать однозначное соответствие чисел ho, и hi,, а при получении hi, = 0 выполнить

замену hi, = R.

Слайд 17Шаг 3. Получение шифртекста Ti путем замены каждого числа h],(si,)

кортежа L]h соответствующим символом Si, e Ti (i=l,K) алфавита шифрования

А] размера [1XR].

Шаг 4. Полученный шифртекст разбивается на блоки фиксированной длины Ь.

Если последний блок оказывается неполным, то в конец блока помещаются специальные символы-заполнители (например, символ *).

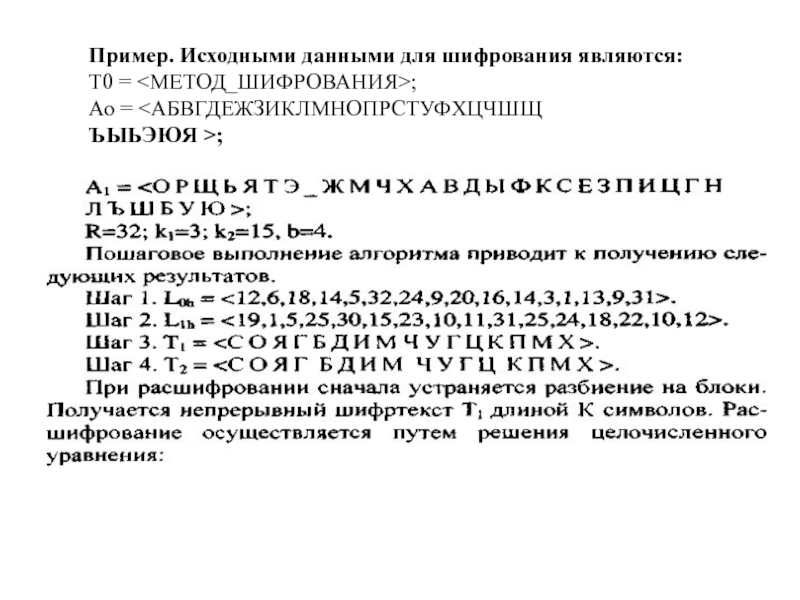

Слайд 18Пример. Исходными данными для шифрования являются:

Т0 = ;

Ао =

>;

Слайд 19При известных целых величинах kbk2, hh и R величина ho,

вычисляется методом перебора п.

Последовательное применение этой процедуры ко всем символам

шифртекста приводит к его расшифрованию.

По условиям приведенного примера может быть построена таблица замены, в которой взаимозаменяемые символы располагаются в одном столбце (табл. 1).

Слайд 21Использование таблицы замены значительно упрощает процесс шифрования. При шифровании символ

исходного текста сравнивается с символами строки So, таблицы. Если произошло

совпадение в i-м столбце, то символ исходного текста заменяется символом из строки si,, находящегося в том же столбце i таблицы.

Расшифрование осуществляется аналогичным образом, но вход в таблицу производится по строке Sn.

Основным недостатком метода прямой замены является наличие одних и тех же статистических характеристик исходного и закрытого текста. Зная, на каком языке написан исходный текст и частотную характеристику употребления символов алфавита этого языка, криптоаналитик путем статистической обработки перехваченных сообщений может установить соответствие между символами обоих алфавитов.

Слайд 22Существенно более стойкими являются методы полиалфавитной замены.

Такие методы основаны

на использовании нескольких алфавитов для замены символов исходного текста. Формально

полиалфавитную замену можно представить следующим образом.

При N- алфавитной замене символ soi из исходного алфавита Ао заменяется символом вц из алфавита Аь.

S02 заменяется символом S22 из алфавита Аг и так далее.

После замены SON СИМВОЛОМ S ММ ИЗ AN СИМВОЛ SO(N+D замещается символом Si(N+i) ИЗ алфавита Ai и так далее.

Наибольшее распространение получил алгоритм полиалфавитной замены с использованием таблицы (матрицы) Вижинера Тв, которая представляет собой квадратную матрицу [RxR], где R - количество символов в используемом алфавите.

В первой строке располагаются символы в алфавитном порядке.

Начиная со второй строки, символы записываются со сдвигом влево на одну позицию. Выталкиваемые символы заполняют освобождающиеся позиции справа (циклический сдвиг).

Слайд 23Если используется русский алфавит, то матрица Вижинера имеет размерность [32x32].

АБВГД

ЪЭЮЯ_

ВВГДЕ ЭЮЯ_А

Тв= ВГДЕЖ ЮЯ_АБ

_АБВГ ЫЪЭЮЯ

Рис. 16. Матрица Вижинера

Слайд 24Шифрование осуществляется с помощью ключа, состоящего из М неповторяющихся символов.

Из полной матрицы Вижинера выделяется матрица шифрования Тш, размерностью [(M+1),R].

Она

включает первую строку и строки, первые элементы которых

совпадают с символами ключа.

Слайд 25Если в качестве ключа выбрано слово , то матрица шифрования

содержит пять строк

АБВГДЕЖЗИКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ_

ЗИКЛМН0ПРСТУФХЦЧШЩЪЫЬЭЮЯ_АБВГДЕЖ

ОПРСТУФХЦЧШЩЪЫЬЭЮЯ_АБВГДЕЖЗИКЛМН

Я0ПРСТУФХЦЧШЩЪЫЬЭЮЯ_АБВГДЕЖЗИКЛМ

ДЕЖЗИКЛМН0ПРСТУФХЦЧШЩЪЫЬЭЮЯ_АБВГ

Слайд 26Алгоритм зашифрования с помощью таблицы Вижинера представляет собой следующую последовательность

шагов.

Шаг 1. Выбор ключа К длиной М символов.

Шаг 2. Построение

матрицы шифрования Тш=(Ьу) размерностью [(M+1),R] для выбранного ключа К.

Шаг 3. Под каждым символом s^ исходного текста длиной I символов размещается символ ключа km (рис. 20). Ключ повторяется необходимое число раз.

Слайд 27Шаг 4. Символы исходного текста последовательно замещаются символами, выбираемыми из

Тш по следующему правилу:

определяется символ km ключа К, соответствующий замещаемому

символу sor;

2) находится строка i в Тш, для которой выполняется условие кт=Ьп;

3) определяется столбец j, для которого выполняется условие;

4) символ sor замещается символом Ь^.

Шаг 5. Полученная зашифрованная последовательность разбивается на блоки определенной длины, например, по четыре символа. Последний блок дополняется, при необходимости, служебными символами до полного объема.

Слайд 28Расшифрование осуществляется в следующей последовательности:

Шаг 1. Под шифртекстом записывается последовательность

символов ключа по аналогии с шагом 3 алгоритма зашифрования.

Шаг 2.

Последовательно выбираются символы Sjr из шифртекста и соответствующие символы ключа km. В матрице Тш определяется строка i, для которой выполняется условие km= Ь;1. В строке i определяется элемент by= Sir. В расшифрованный текст на позицию г помещается символ bij.

Шаг 3. Расшифрованный текст записывается без разделения на

блоки. Убираются служебные символы.

Слайд 29Пример.

Требуется с помощью ключа К = зашифровать исходный текст

Т = .

Пример шифрования с помощью матрицы Вижинера

Механизмы зашифрования

и расшифрования представлены на рисунке.

Исходный текст БЕ30БЛАЧН0Е_НЕБ0

Ключ ЗОНДЗОНДЗОНДЗОНД

Текст после замены ИУФТИШНЫФЫТГФУОТ

Шифртекст ИУФТ ИШНЫ ФЫТГ ФУОТ '«

Ключ ЗОНД ЗОНД ЗОНД ЗОНД

Расшифрованный текст БЕЗО БЛАЧ НОЕ_ НЕБО .

Исходный текст БЕ30БЛАЧН0Е_НЕБ0 j

![Криптографические методы защиты информации Классификация методов криптографического преобразования информации Шаг 3. Получение шифртекста Ti путем замены каждого числа h],(si,) кортежа Шаг 3. Получение шифртекста Ti путем замены каждого числа h],(si,) кортежа L]h соответствующим символом Si, e Ti](/img/thumbs/f9814d23a820438b04b11f0100bcfc4c-800x.jpg)

![Криптографические методы защиты информации Классификация методов криптографического преобразования информации Если используется русский алфавит, то матрица Вижинера имеет размерность [32x32].АБВГД ЪЭЮЯ_ВВГДЕ Если используется русский алфавит, то матрица Вижинера имеет размерность [32x32].АБВГД ЪЭЮЯ_ВВГДЕ ЭЮЯ_АТв= ВГДЕЖ ЮЯ_АБ_АБВГ ЫЪЭЮЯРис. 16. Матрица](/img/thumbs/4f85667550b4e534f7adcc535268385e-800x.jpg)