Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Защита собственной информации от несанкционированного доступа

Содержание

- 1. Защита собственной информации от несанкционированного доступа

- 2. Актуальность Эта тема особенно актуальна сегодня

- 3. ОпределениеНесанкционированный доступ – чтение, обновление или разрушение

- 4. Несанкционированный доступ осуществляется, как правило,

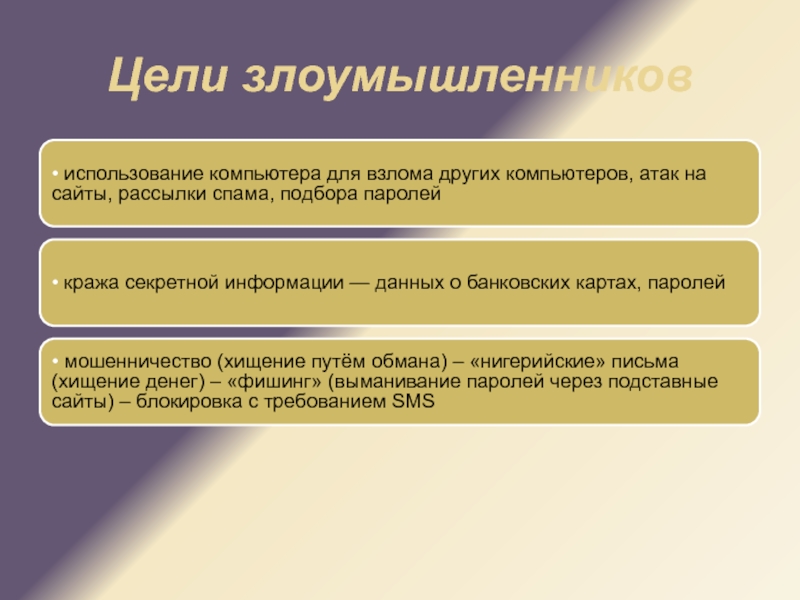

- 5. Цели злоумышленников

- 6. Несанкционированный доступ (НСД) злоумышленника на компьютер

- 7. Пути несанкционированного доступаПеречислим основные типовые пути несанкционированного получения информации:

- 8. Слайд 8

- 9. Для защиты информации от несанкционированного доступаПрименяются:

- 10. Организационные мероприятия Включают в себя:· пропускной режим;·

- 11. Технические средства Включают в себя:· фильтры, экраны на

- 12. Программные средстваВключают в себя:· парольный доступ –

- 13. ШифрованиеЭто преобразование открытой информации в зашифрованную, не

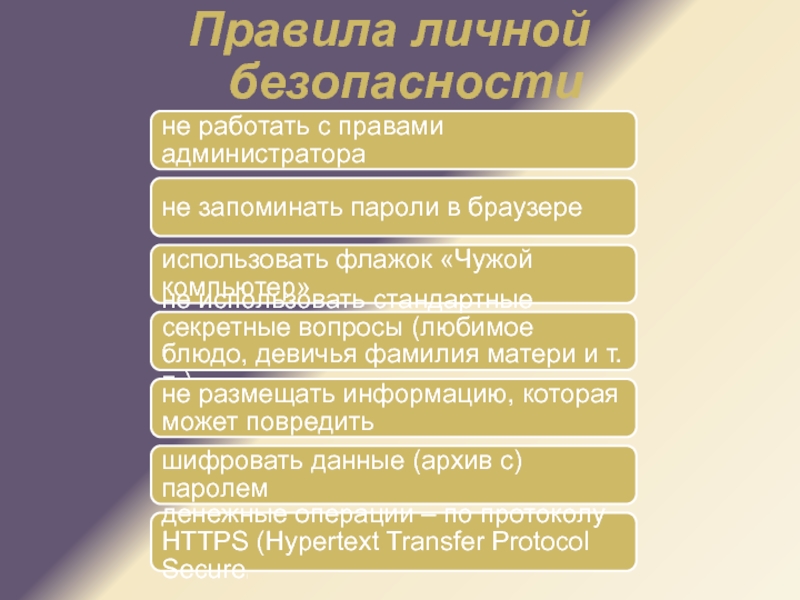

- 14. Правила личной безопасности

- 15. Используемый материалhttp://life-prog/ru/http://wikipedia.org/

- 16. Скачать презентанцию

Актуальность Эта тема особенно актуальна сегодня во время быстрого развития компьютерных технологий. Из-за хищения конфиденциальных данных многие компании и частные лица несут большие потери и убытки.

Слайды и текст этой презентации

Слайд 1Защита собственной информации от несанкционированного доступа.

Презентацию подготовила:

Аристова Екатерина

Ученица 10 класса

Презентация

подготовлена для конкурса:»Интернешка»

Слайд 2Актуальность

Эта тема особенно актуальна сегодня во время быстрого

развития компьютерных технологий. Из-за хищения конфиденциальных данных многие компании и

частные лица несут большие потери и убытки.Слайд 3Определение

Несанкционированный доступ – чтение, обновление или разрушение информации при отсутствии

на это соответствующих полномочий.

Слайд 4 Несанкционированный доступ осуществляется, как правило, с использованием чужого

имени, изменением физических адресов устройств, использованием информации, оставшейся после решения

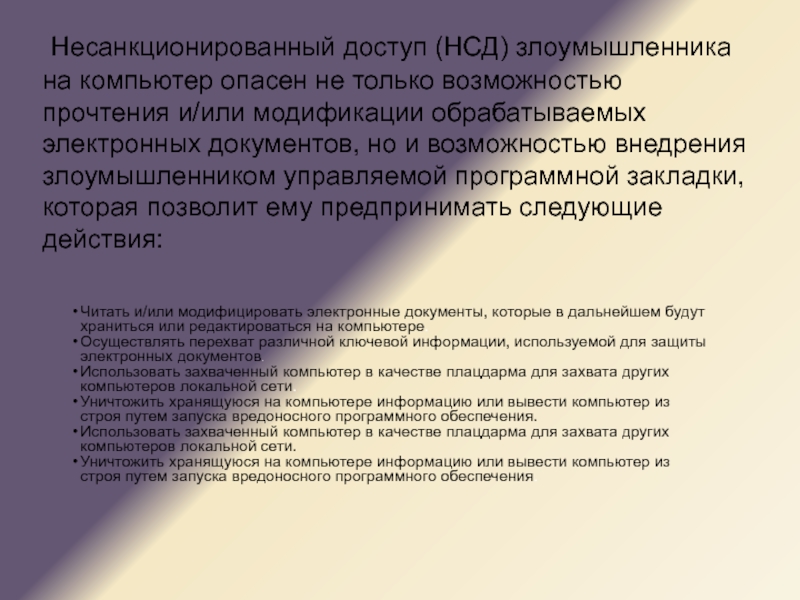

задач, модификацией программного и информационного обеспечения, хищением носителя информации, установкой аппаратуры записи.Слайд 6 Несанкционированный доступ (НСД) злоумышленника на компьютер опасен не только

возможностью прочтения и/или модификации обрабатываемых электронных документов, но и возможностью

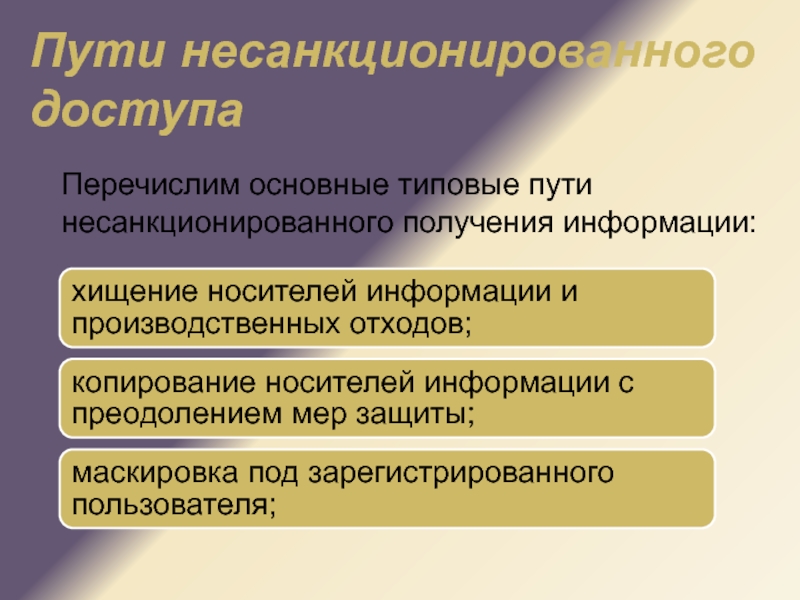

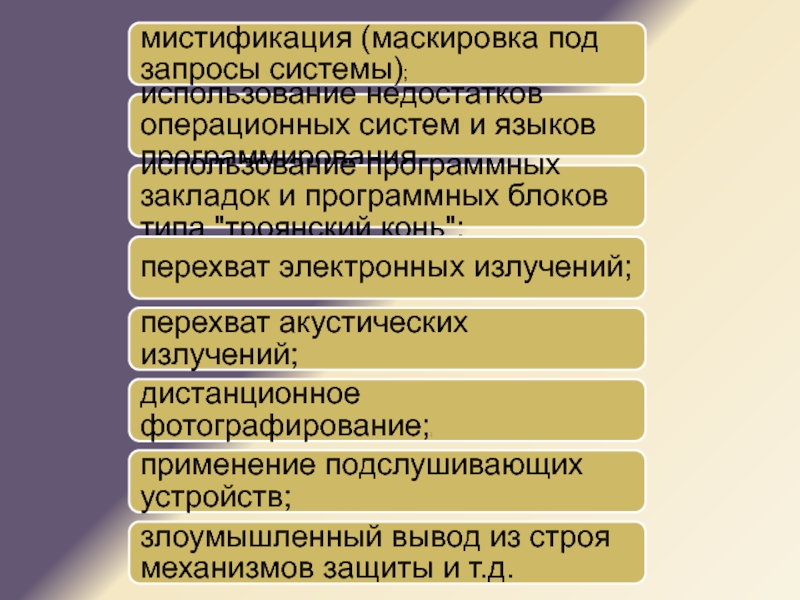

внедрения злоумышленником управляемой программной закладки, которая позволит ему предпринимать следующие действия:Слайд 7Пути несанкционированного доступа

Перечислим основные типовые пути несанкционированного получения информации:

Слайд 10Организационные мероприятия

Включают в себя:

· пропускной режим;

· хранение носителей и

устройств в сейфе (дискеты, монитор, клавиатура и т.д.);

· ограничение доступа

лиц в компьютерные помещения и т.д..Слайд 11Технические средства

Включают в себя:

· фильтры, экраны на аппаратуру;

· ключ для

блокировки клавиатуры;

· устройства аутентификации – для чтения отпечатков пальцев, формы

руки, радужной оболочки глаза, скорости и приемов печати и т.д.;· электронные ключи на микросхемах и т.д.

Слайд 12Программные средства

Включают в себя:

· парольный доступ – задание полномочий пользователя;

·

блокировка экрана и клавиатуры с помощью комбинации клавиш в утилите

Diskreet из пакета Norton Utilites;· использование средств парольной защиты BIOS – на сам BIOS и на ПК в целом и т.д.