Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Департамент внутренней и кадровой политики Белгородской области Областное

Содержание

- 1. Департамент внутренней и кадровой политики Белгородской области Областное

- 2. ВведениеСегодня массовое применение персональных компьютеров, к сожалению,

- 3. Компьютерные вирусы, как таковые, впервые появились в

- 4. Компьютерный вирус – это…Компьютерный вирус — вид вредоносного

- 5. Компьютерные вирусыКомпьютерный вирус - это небольшая программа способная

- 6. Классификация вирусовВ настоящее время не существует единой

- 7. По среде обитания:Сетевые вирусы используют для

- 8. По способу заражения: Резидентные (такой вирус при

- 9. Неопасные (как правило эти вирусы забивают память компьютера

- 10. По особенностям алгоритма: Паразитические (меняют содержимое файлов

- 11. Глобальная сеть InternetЭлектронная почтаЛокальная сетьКомпьютеры «Общего назначения»Пиратское программное обеспечениеРемонтные службыСъемные накопителиПути проникновения вирусов

- 12. Каналы распространения вирусов

- 13. Пример вируса: ILOVEYOUВирус был разослан на почтовые ящики

- 14. Как защититься от вирусов установите на свой ПК

- 15. Рынок антивирусных программ очень разнообразен

- 16. Контрольные вопросыЧто такое компьютерные вирусы?Когда впервые произошла

- 17. Мобильные вирусыМир мобильных устройств относится к той

- 18. Obad – пожалуй, наиболее заметное событие в

- 19. Список литературыhttp://journal-shkolniku.ru/komputer-virus.htmlhttp://www.comss.ru/page.php?id=1799http://www.comss.ru/page.php?id=457http://www.softroad.ru/articles/reviews/73-virus-history.htmlhttp://www.esetnod32.ru/company/press/center/obzor-informatsionnykh-ugroz-yanvarya-2014-goda/http://internet-net.ru/wp-content/uploads/2011/03/Informatsionnyie-tehnologii-300x214.jpg http://www.3dnews.ru/_imgdata/img/2008/03/13/77053.jpg

- 20. Скачать презентанцию

Слайды и текст этой презентации

Слайд 1Департамент внутренней и кадровой политики Белгородской области

Областное государственное автономное профессиональное

образовательное учреждение

Слайд 2Введение

Сегодня массовое применение персональных компьютеров, к сожалению, оказалось связанным с

появлением самовоспроизводящихся программ-вирусов, препятствующих нормальной работе компьютера, разрушающих файловую структуру

дисков и наносящих ущерб хранимой в компьютере информации.Все чаще в средствах массовой информации появляются сообщения о различного рода пиратских проделках компьютерных хулиганов, о появлении все более совершенных саморазмножающихся программ. Сам вирус невелик- его размер редко измеряется килобайтами, однако натворить эта кроха может немало. Современные вирусы исхитряются портить не только программы, но и «железо». Например, вчистую уничтожают содержимое BIOS материнской платы или калечат жесткий диск.

Слайд 3Компьютерные вирусы, как таковые, впервые появились в 1986 году, хотя

исторически возникновение вирусов тесно связано с идеей создания самовоспроизводящихся программ.

Одним из "пионеров" среди компьютерных вирусов считается вирус "Brain", созданный пакистанским программистом по фамилии Алви. Только в США этот вирус поразил свыше 18 тыс. компьютеров. В начале эпохи компьютерных вирусов разработка вирусоподобных программ носила чисто исследовательский характер, постепенно превращаясь на откровенно вражеское отношение к пользователям безответственных, и даже криминальных "элементов".Слайд 4Компьютерный вирус – это…

Компьютерный вирус — вид вредоносного программного обеспечения, способного

создавать копии самого себя и внедряться в код других программ,

системные области памяти, загрузочные секторы, а также распространять свои копии по разнообразным каналам связи с целью нарушения работы программно-аппаратных комплексов, удаления файлов, приведения в негодность структур размещения данных, блокирования работы пользователей или же приведение в негодность аппаратных комплексов компьютера.Даже если автор вируса не программировал вредоносных эффектов, вирус может приводить к сбоям компьютера из-за ошибок, неучтённых тонкостей взаимодействия с операционной системой и другими программами. Кроме того, вирусы обычно занимают некоторое место на накопителях информации и отбирают некоторые другие ресурсы системы. Поэтому вирусы относят к вредоносным программам.

Создание и распространение вредоносных программ (в том числе вирусов) преследуется в России согласно Уголовному кодексу РФ

(глава 28, статья 273).

Слайд 5Компьютерные вирусы

Компьютерный вирус - это небольшая программа способная к саморазмножению и

выполнению разных деструктивных действий.

Вирусы действуют только программным путем. Они,

как правило, присоединяются к файлу или проникают в тело файла. В этом случае говорят, что файл заражен вирусом. Вирус попадает в компьютер только вместе с зараженным файлом. Для активизации вируса нужно загрузить зараженный файл, и только после этого, вирус начинает действовать самостоятельно.Некоторые вирусы во время запуска зараженного файла становятся резидентными (постоянно находятся в оперативной памяти компьютера) и могут заражать другие загружаемые файлы и программы. Другая разновидность вирусов сразу после активизации может быть причиной серьезных повреждений, например, форматировать жесткий диск. Действие вирусов может проявляться по разному: от разных визуальных эффектов, мешающих работать, до полной потери информации. Большинство вирусов заражают исполнительные программы, то есть файлы с расширением .EXE и .COM, хотя в последнее время большую популярность приобретают вирусы, распространяемые через систему электронной почты.

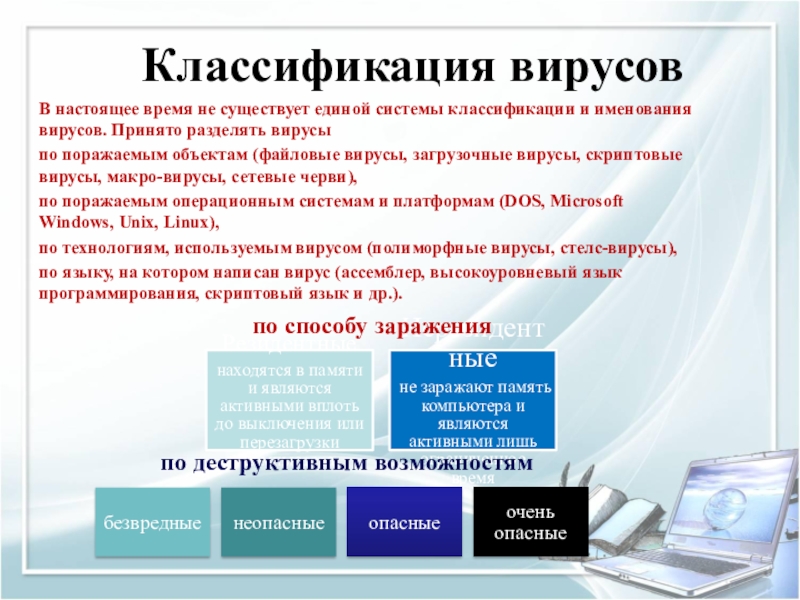

Слайд 6Классификация вирусов

В настоящее время не существует единой системы классификации и

именования вирусов. Принято разделять вирусы

по поражаемым объектам (файловые вирусы, загрузочные

вирусы, скриптовые вирусы, макро-вирусы, сетевые черви), по поражаемым операционным системам и платформам (DOS, Microsoft Windows, Unix, Linux),

по технологиям, используемым вирусом (полиморфные вирусы, стелс-вирусы),

по языку, на котором написан вирус (ассемблер, высокоуровневый язык программирования, скриптовый язык и др.).

по деструктивным возможностям

по способу заражения

Слайд 7 По среде обитания:

Сетевые вирусы используют для своего распространения протоколы

или команды компьютерных сетей и электронной почты.

Файловые вирусы либо различными

способами внедряются в выполняемые файлы (наиболее распространенный тип вирусов), либо создают файлы-двойники (компаньон-вирусы), либо используют особенности организации файловой системы (link-вирусы) Загрузочные вирусы записывают себя либо в загрузочный сектор диска (boot-сектор), либо в сектор, содержащий системный загрузчик винчестера (Master Boot Record), либо меняют указатель на активный boot-сектор.

Слайд 8 По способу заражения:

Резидентные (такой вирус при инфицировании ПК оставляет

в оперативной памяти свою резидентную часть, которая потом перехватывает обращение

ОС к объектам заражения и поражает их. Резидентные вирусы живут до первой перезагрузки ПК)Нерезидентные (не заражают оперативную память и могут быть активными ограниченное время)

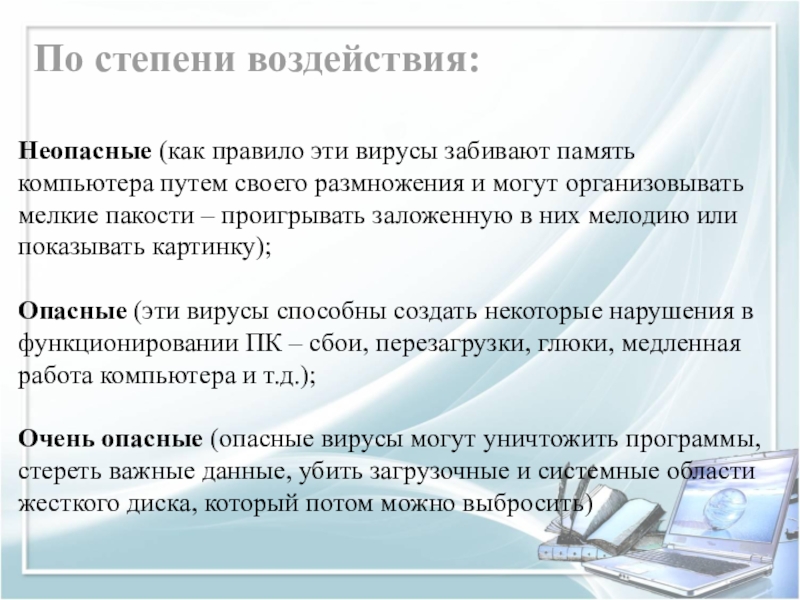

Слайд 9Неопасные (как правило эти вирусы забивают память компьютера путем своего размножения

и могут организовывать мелкие пакости – проигрывать заложенную в них

мелодию или показывать картинку);Опасные (эти вирусы способны создать некоторые нарушения в функционировании ПК – сбои, перезагрузки, глюки, медленная работа компьютера и т.д.);

Очень опасные (опасные вирусы могут уничтожить программы, стереть важные данные, убить загрузочные и системные области жесткого диска, который потом можно выбросить)

По степени воздействия:

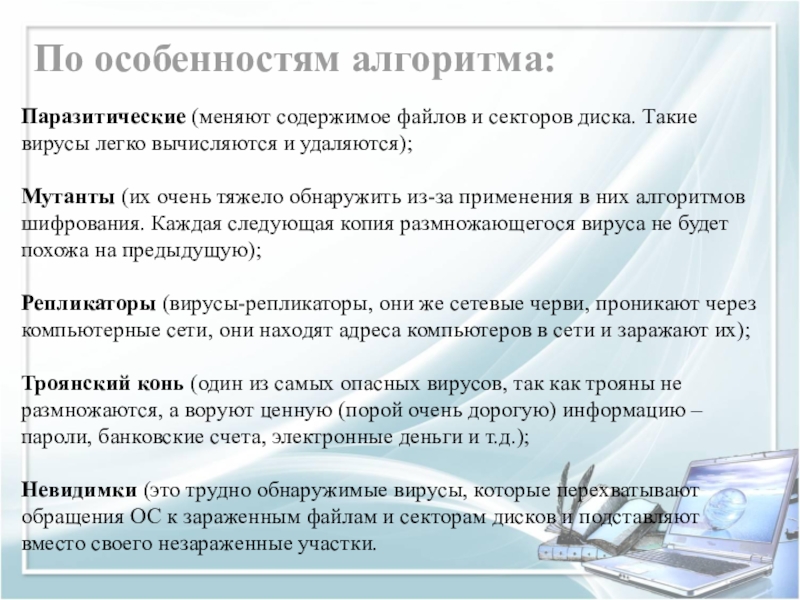

Слайд 10 По особенностям алгоритма:

Паразитические (меняют содержимое файлов и секторов диска.

Такие вирусы легко вычисляются и удаляются);

Мутанты (их очень тяжело обнаружить из-за

применения в них алгоритмов шифрования. Каждая следующая копия размножающегося вируса не будет похожа на предыдущую);Репликаторы (вирусы-репликаторы, они же сетевые черви, проникают через компьютерные сети, они находят адреса компьютеров в сети и заражают их);

Троянский конь (один из самых опасных вирусов, так как трояны не размножаются, а воруют ценную (порой очень дорогую) информацию – пароли, банковские счета, электронные деньги и т.д.);

Невидимки (это трудно обнаружимые вирусы, которые перехватывают обращения ОС к зараженным файлам и секторам дисков и подставляют вместо своего незараженные участки.

Слайд 11Глобальная сеть Internet

Электронная почта

Локальная сеть

Компьютеры «Общего назначения»

Пиратское программное обеспечение

Ремонтные службы

Съемные

накопители

Пути проникновения вирусов

Слайд 13Пример вируса: ILOVEYOU

Вирус был разослан на почтовые ящики с Филиппин в

ночь с 4 мая на 5 мая 2000 года; в

теме письма содержалась строка «ILoveYou», а к письму был приложен скрипт «LOVE-LETTER-FOR-YOU.TXT.vbs». Расширение «.vbs» было по умолчанию скрыто, что и заставило ничего не подозревающих пользователей думать, что это был простой текстовый файл.При открытии вложения вирус рассылал копию самого себя всем контактам в адресной книге Windows, а также на адрес, указанный как адрес отправителя. Он также совершал ряд вредоносных изменений в системе пользователя.

В общей сложности, вирус поразил более 3 млн компьютеров по всему миру. Предполагаемый ущерб, который червь нанес мировой экономике, оценивается в размере $10-15 млрд, за что вошел в Книгу рекордов Гиннесса, как самый разрушительный компьютерный вирус в мире.

Слайд 14Как защититься от вирусов

установите на свой ПК современную антивирусную программу.

перед просмотром информации принесенной на флэш-карте (дискете) с другого компьютера

проверьте носитель антивирусом;после разархивирования архивных файлов сразу проверьте их на вирусы (не все антивирусные программы могут искать вредоносный код в архивах или могут делать это не корректно);

периодически проверяйте компьютер на вирусы (если активно пользуетесь Интернетом – запускайте раз в неделю, а то и чаще);

как можно чаще делайте резервные копии важной информации (backup);

используйте совместно с антивирусной программой файервол (firewall) если компьютер подключен к Интернет;

настройте браузер (программа просмотра Интернет страниц – IE, Opera и т.д.) для запрета запуска активного содержимого html-страниц.

Слайд 16Контрольные вопросы

Что такое компьютерные вирусы?

Когда впервые произошла массовая эпидемия компьютерными

вирусами.

Классификация компьютерных вирусов:

а - по среде обитания;

б - по способу заражения;

в - по степени воздействия; г - по особенностям алгоритмов

Основные признаки проявления вирусов?Охарактеризуйте сетевые, файловые и загрузочные вирусы?

Перечислите основные пути проникновения компьютерных вирусов?

Перечислите основные принципы применяемые для защиты и лечения зараженных файлов?

Слайд 17Мобильные вирусы

Мир мобильных устройств относится к той сфере, где IT-безопасность

развивается наиболее быстро. С 2010 года проблема безопасности мобильных устройств

встала очень остро, и это связано и с количественным, и с качественным ростом мобильных угроз.Если 2011 год был годом становления мобильных зловредов, особенно в секторе Android-устройств, а 2012 — годом развития их многообразия, то 2013 год стал годом наступления их зрелости.

Неудивительно, что мир мобильных зловредов становится все более похожим на мир угроз для персональных компьютеров с точки зрения применяемых киберпреступниками методов и технологий, однако скорость развития этой сферы впечатляет.

Слайд 18Obad – пожалуй, наиболее заметное событие в сфере мобильных зловредов.

Этот мобильный троянец распространяется разными способами, в том числе через

уже существующий мобильный ботнет — смартфоны, зараженные Trojan-SMS.AndroidOS.Opfake.a, используются в качестве дополнительного вектора заражения. С них на все номера из списка контактов рассылаются сообщения, содержащие вредоносные ссылки.На поверку оказывается, что мобильные ботнеты имеют значительные преимущества по сравнению с традиционными. Мобильный ботнет более стабильный: смартфоны редко отключаются, поэтому почти все его узлы всегда доступны и готовы выполнять новые инструкции. Наиболее распространенные задачи, выполняемые с помощью традиционных ботнетов — это массовая рассылка спама, проведение DDoS-атак и массовое отслеживание личной информации пользователей. Все эти задачи малотребовательны по отношению к вычислительной мощности устройств и, соответственно, легко реализуемы на смартфонах. Ботнет MTK, появившийся в начале 2013 года, а также ботнет Opfake, как и многие другие, подтверждают, что мобильные ботнеты для киберпреступников стали большим, чем просто «площадкой для игр», и уже активно используются для основной цели: дать киберпреступникам заработать денег.