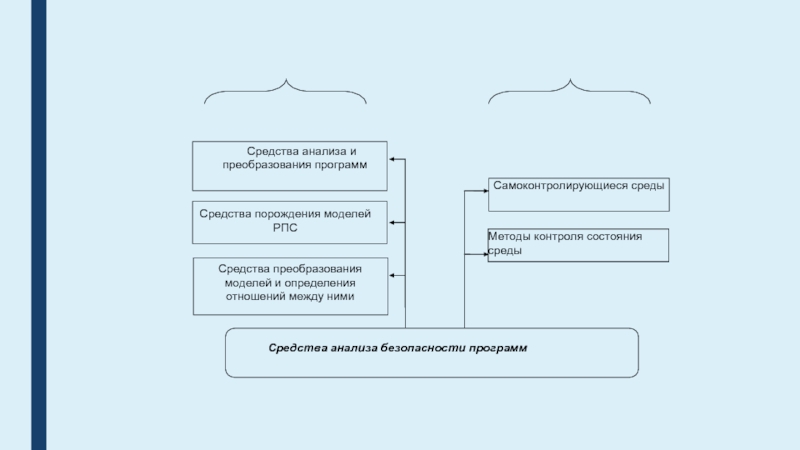

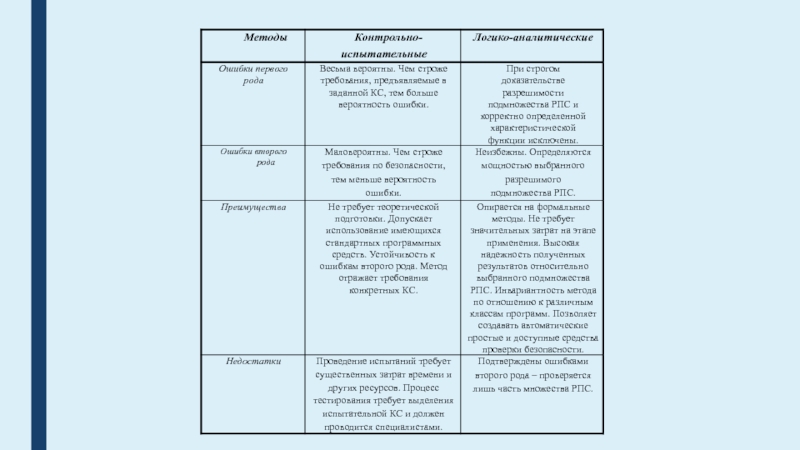

методов, которыми осуществляется анализ безопасности ПО.

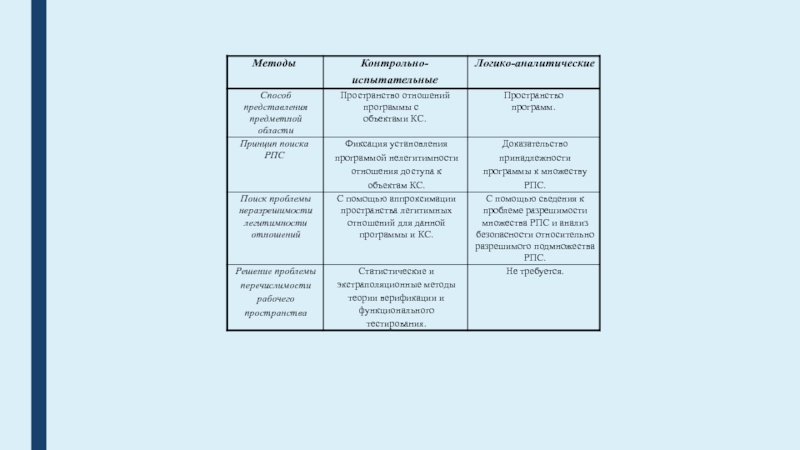

Методы, используемые для анализа и

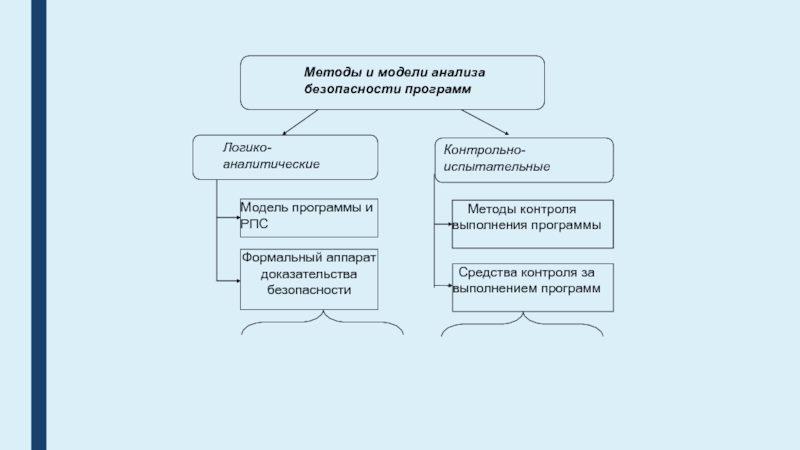

оценки безопасности ПО, делятся на две категории:контрольно- испытательные

логико-аналитические

В основу данного разделения положены принципиальные различия в точке зрения на исследуемый объект (программу). Контрольно-испытательные методы анализа рассматривают РПС как факт нарушения безопасного состояния системы, а логико-аналитические – как доказательство наличия отношения эквивалентности между моделью исследуемой программы и моделью РПС.

В такой классификации тип используемых для анализа средств не принимается во внимание.