Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Отечественный стандарт цифровой подписи ГОСТ 3410-2012

Содержание

- 1. Отечественный стандарт цифровой подписи ГОСТ 3410-2012

- 2. Отечественный стандарт цифровой подписи ГОСТ 3410-2012УТВЕРЖДЕН И

- 3. Отечественный стандарт цифровой подписи ГОСТ 3410-20121.Стандарт разработан

- 4. Область применениясхему электронной цифровой подписи (ЭЦП)Внедрение цифровой

- 5. ОпределенияДополнениеСтрока бит, формируемая из цифровой подписи и

- 6. Подписанное сообщениеНабор элементов данных, состоящий из сообщения

- 7. ОпределенияПроцесс проверки подписиПроцесс, в качестве исходных данных

- 8. Определения Случайное число Число, выбранное из определенного набора чисел

- 9. Хэш-функцияФункция, отображающая строки бит в строки бит

- 10. ОбозначенияVl - множество всех двоичных векторов длиной l

- 11. ОбозначенияО - нулевая точка эллиптической кривой;Р - точка эллиптической

- 12. Общие положенияОбщепризнанная схема (модель) цифровой подписи охватывает

- 13. Общие положенияИспользование ЭЦП обеспечивает следующие свойства при

- 14. Схема подписанного сообщенияПоле "текст", дополняющее поле "цифровая

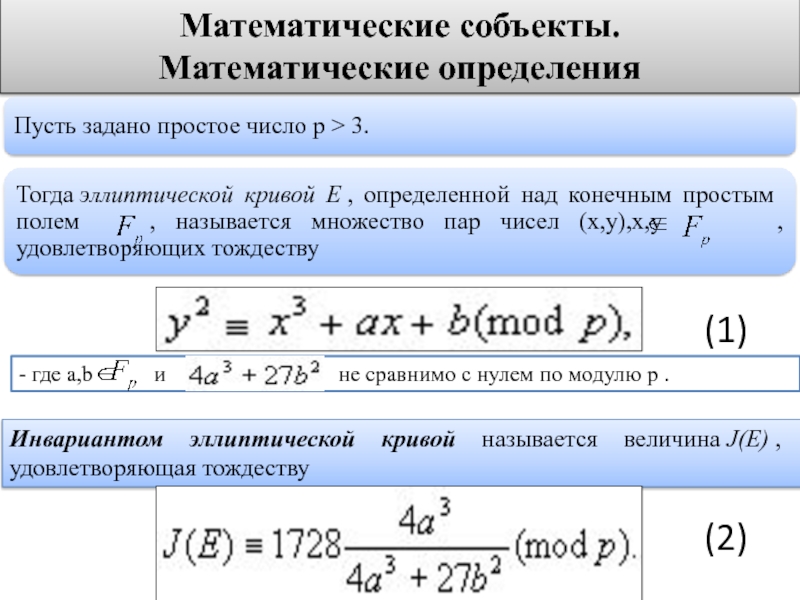

- 15. Математические собъекты. Математические определения- где a,b

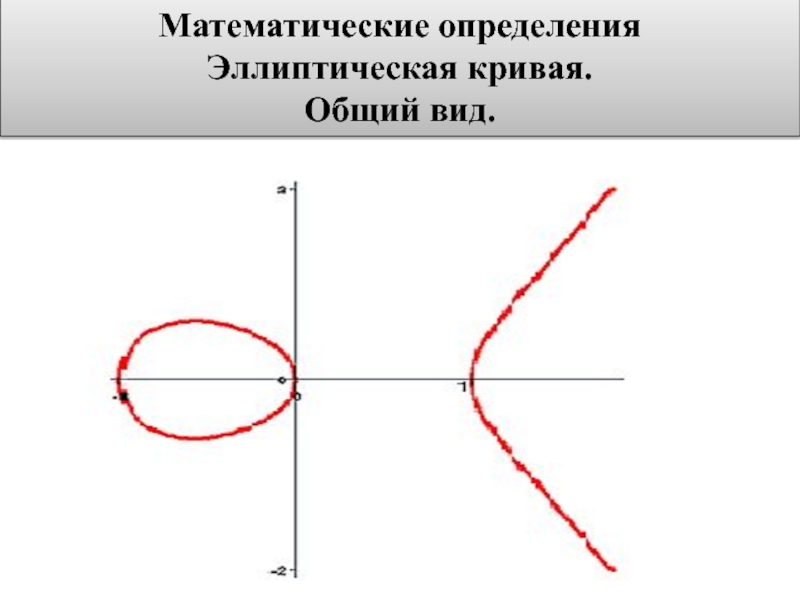

- 16. Математические определенияЭллиптическая кривая.Общий вид.

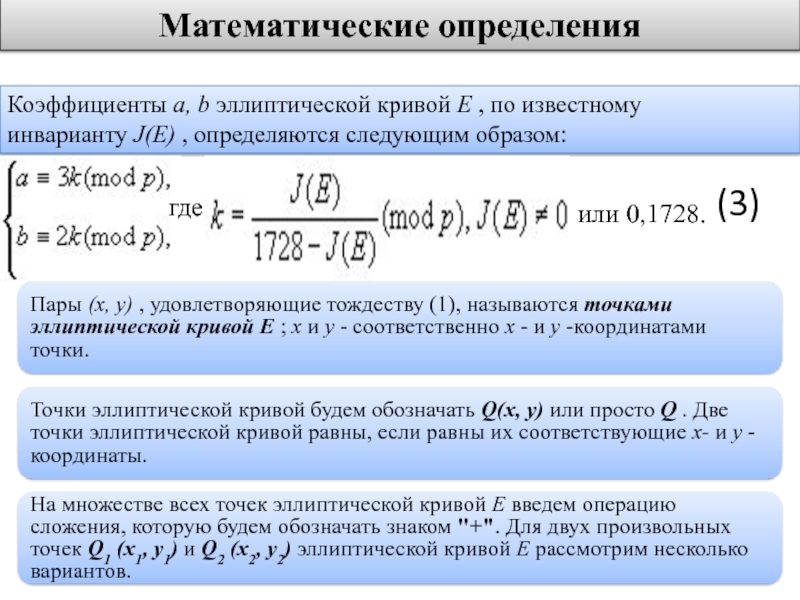

- 17. Математические определенияКоэффициенты a, b эллиптической кривой Е , по известному инварианту J(E) ,

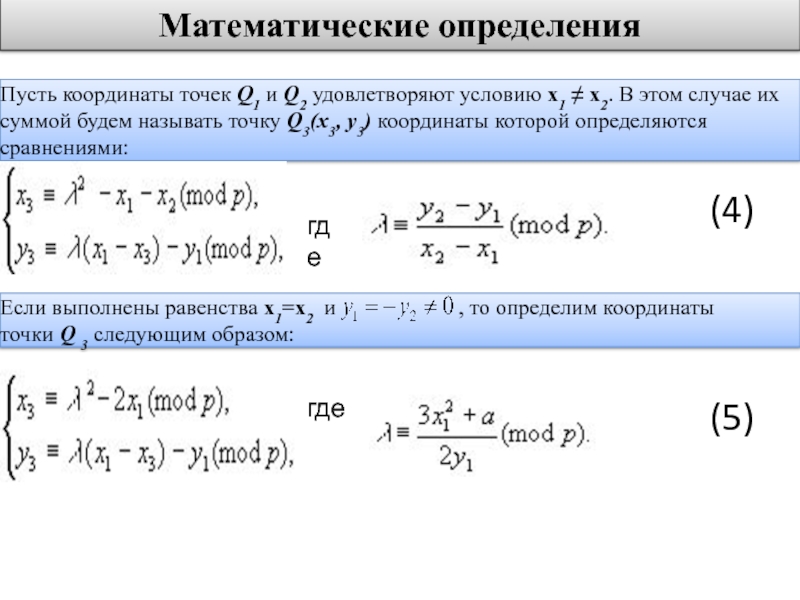

- 18. Математические определенияПусть координаты точек Q1 и Q2 удовлетворяют условию x1 ≠ x2.

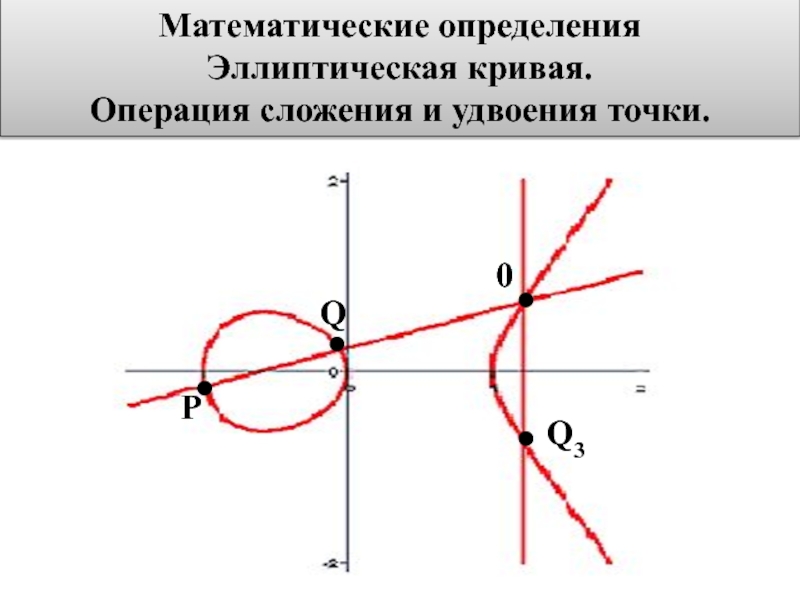

- 19. Математические определенияЭллиптическая кривая.Операция сложения и удвоения точки.PQ0Q3

- 20. В случае, когда выполнено условие х 1 = х 2 и

- 21. Параметры цифровой подписиПараметрами схемы цифровой подписи являются:

- 22. Математические объекты. Параметры цифровой подписиКаждый пользователь схемы цифровой подписи должен обладать личными ключами:

- 23. Математические соглашения. Параметры цифровой подписиНа параметры схемы цифровой подписи накладываются требования:

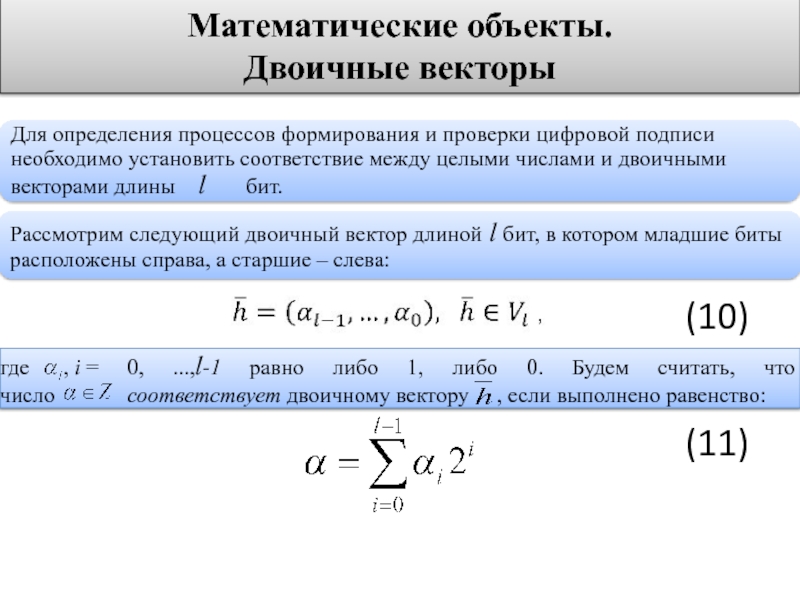

- 24. Математические объекты. Двоичные векторыгде , i = 0, ...,l-1

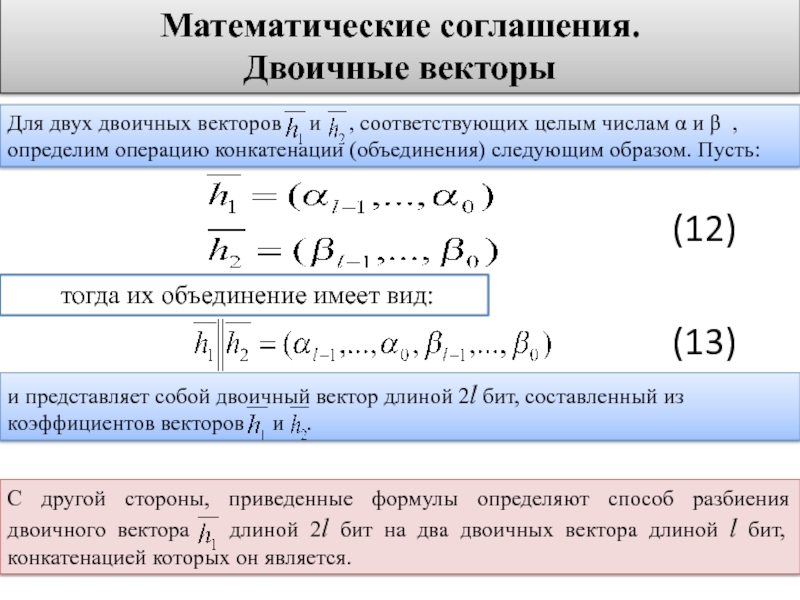

- 25. Математические соглашения. Двоичные векторыДля двух двоичных векторов

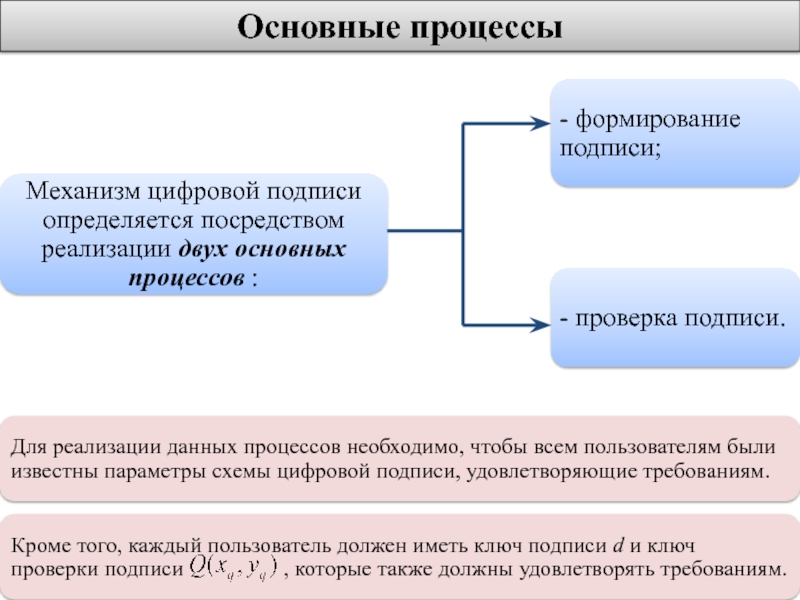

- 26. Основные процессы

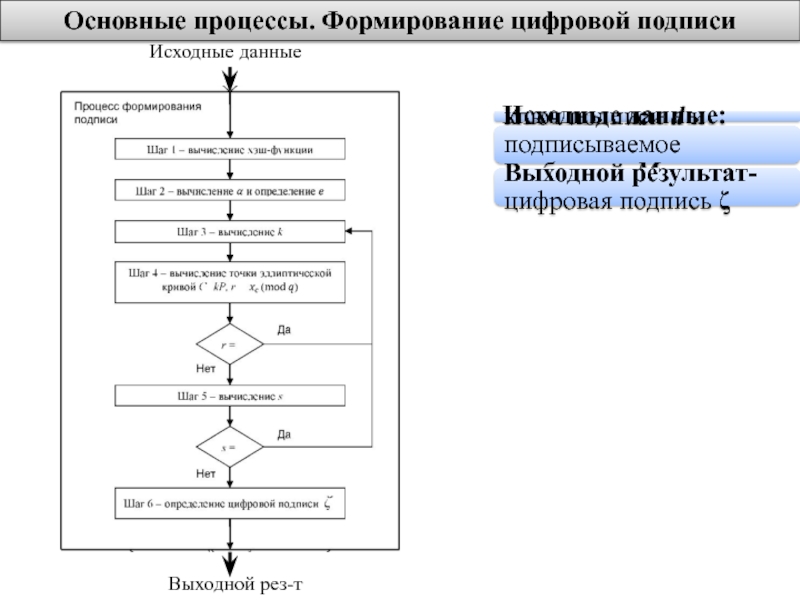

- 27. Основные процессы. Формирование цифровой подписиИсходные данные:ключ подписи d и

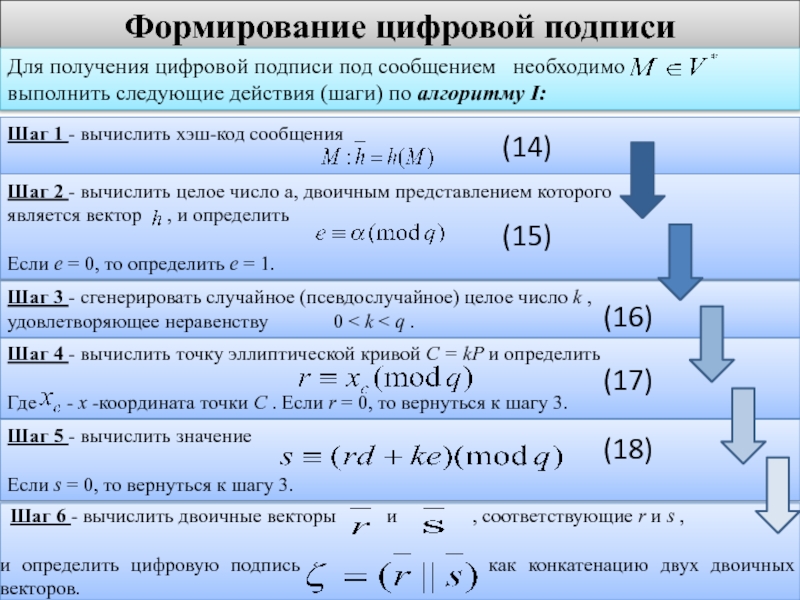

- 28. Формирование цифровой подписиДля получения цифровой подписи под

- 29. Основные процессы.Проверка цифровой подписи подписанное сообщение М цифровая

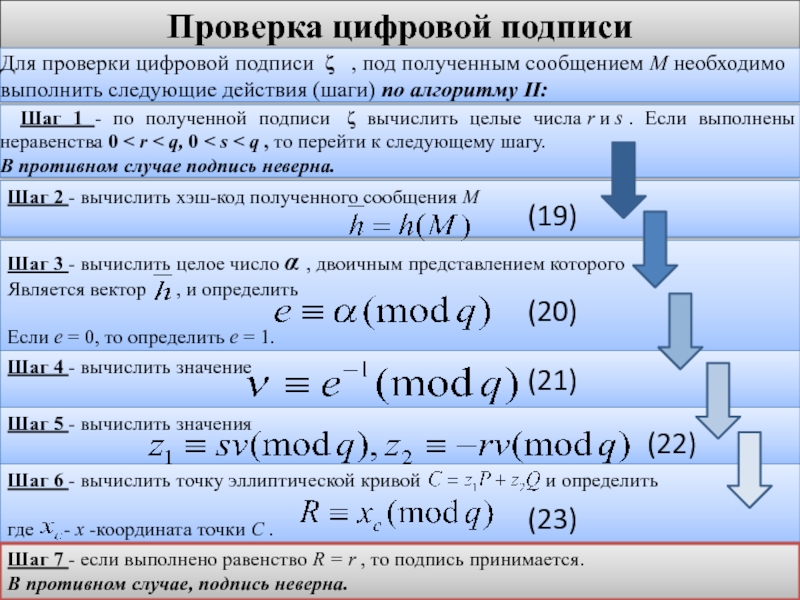

- 30. Проверка цифровой подписиДля проверки цифровой подписи ζ

- 31. Скачать презентанцию

Слайды и текст этой презентации

Слайд 1Отечественный стандарт цифровой подписи ГОСТ 3410-2012

Процессы формирования и проверки электронной

цифровой подписи

Слайд 2Отечественный стандарт цифровой подписи ГОСТ 3410-2012

УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ

Приказом Федерального агентства по техническому регулированию и метрологии от 7

августа 2012 г. № 215-ст- содержит описание процессов формирования и проверки электронной цифровой подписи (ЭЦП), реализуемой с использованием операций в группе точек эллиптической кривой, определенной над конечным простым полем.

Слайд 3Отечественный стандарт цифровой подписи ГОСТ 3410-2012

1.Стандарт разработан взамен ГОСТ Р

34.10-2001.

2.Необходимость разработки настоящего стандарта вызвана потребностью в реализации ЭЦП

разной степени стойкости в связи повышением уровня развития ВТ. 3.Стойкость ЭЦП основывается на сложности вычисления дискретного логарифма в группе точек эллиптической кривой, а также на стойкости используемой хэш-функции по ГОСТ Р 34.11-2012.

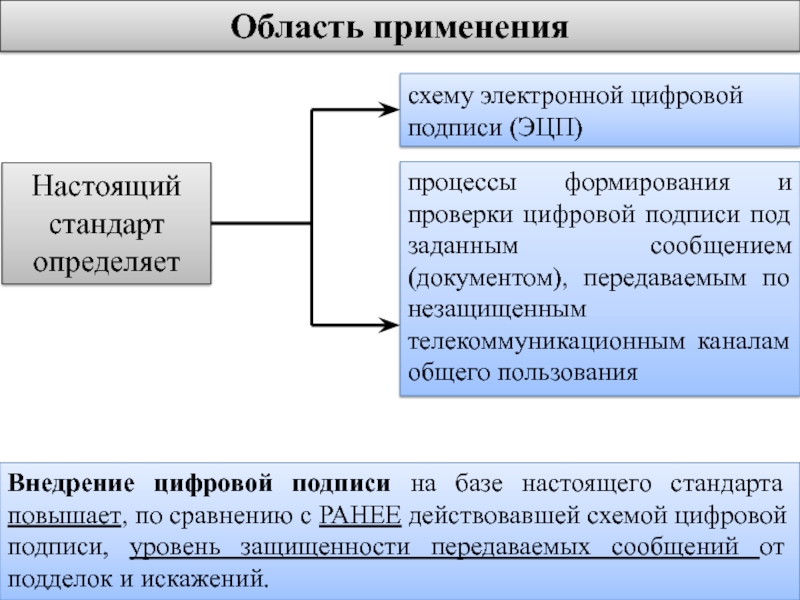

Слайд 4Область применения

схему электронной цифровой подписи (ЭЦП)

Внедрение цифровой подписи на базе

настоящего стандарта повышает, по сравнению с РАНЕЕ действовавшей схемой цифровой

подписи, уровень защищенности передаваемых сообщений от подделок и искажений.Настоящий стандарт определяет

процессы формирования и проверки цифровой подписи под заданным сообщением (документом), передаваемым по незащищенным телекоммуникационным каналам общего пользования

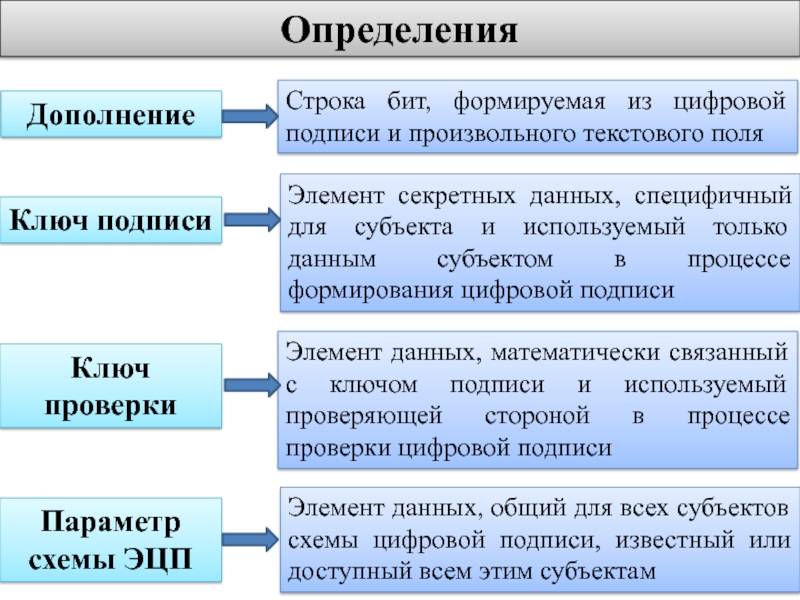

Слайд 5Определения

Дополнение

Строка бит, формируемая из цифровой подписи и произвольного текстового поля

Элемент секретных данных, специфичный для субъекта и используемый только данным

субъектом в процессе формирования цифровой подписиКлюч подписи

Ключ проверки

Элемент данных, математически связанный с ключом подписи и используемый проверяющей стороной в процессе проверки цифровой подписи

Параметр схемы ЭЦП

Элемент данных, общий для всех субъектов схемы цифровой подписи, известный или доступный всем этим субъектам

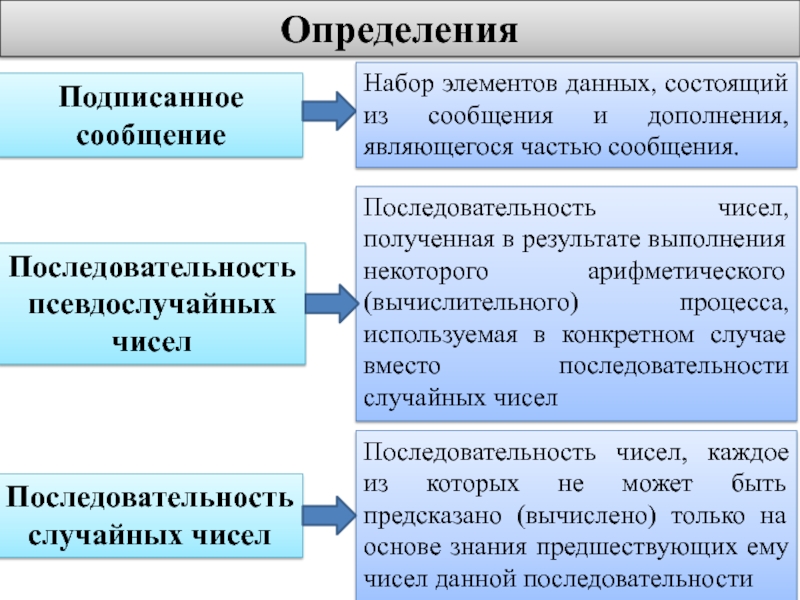

Слайд 6Подписанное сообщение

Набор элементов данных, состоящий из сообщения и дополнения, являющегося

частью сообщения.

Определения

Последовательность псевдослучайных чисел

Последовательность чисел, полученная в результате выполнения некоторого

арифметического (вычислительного) процесса, используемая в конкретном случае вместо последовательности случайных чисел Последовательность случайных чисел

Последовательность чисел, каждое из которых не может быть предсказано (вычислено) только на основе знания предшествующих ему чисел данной последовательности

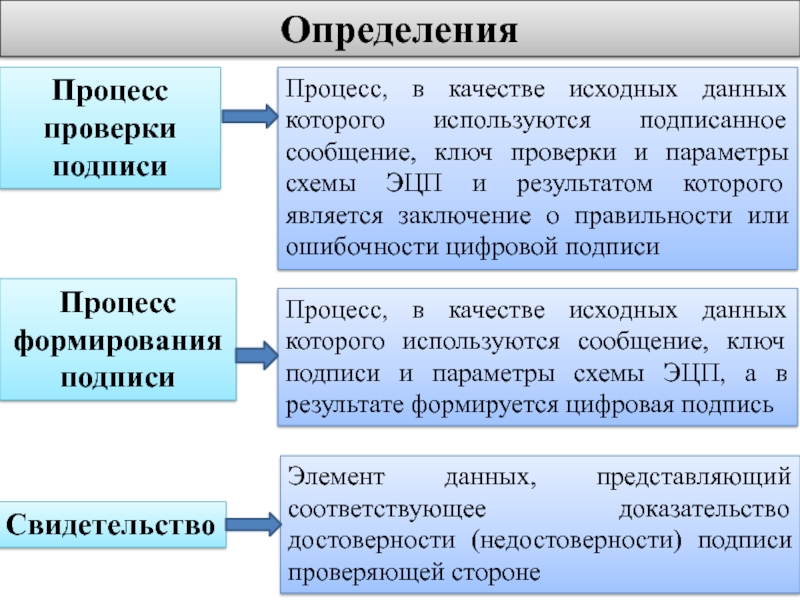

Слайд 7Определения

Процесс проверки подписи

Процесс, в качестве исходных данных которого используются подписанное

сообщение, ключ проверки и параметры схемы ЭЦП и результатом которого

является заключение о правильности или ошибочности цифровой подписиПроцесс, в качестве исходных данных которого используются сообщение, ключ подписи и параметры схемы ЭЦП, а в результате формируется цифровая подпись

Процесс формирования подписи

Свидетельство

Элемент данных, представляющий соответствующее доказательство достоверности (недостоверности) подписи проверяющей стороне

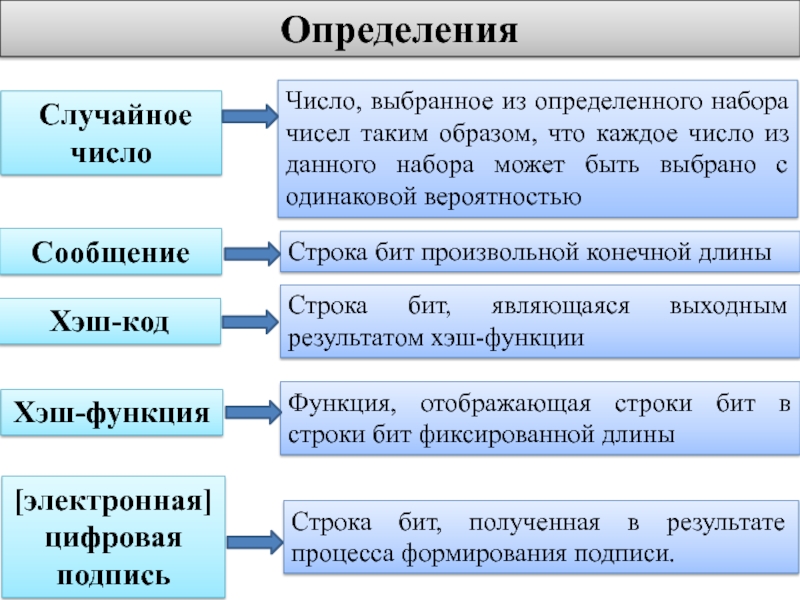

Слайд 8Определения

Случайное число

Число, выбранное из определенного набора чисел таким образом, что

каждое число из данного набора может быть выбрано с одинаковой

вероятностьюСтрока бит произвольной конечной длины

Сообщение

Хэш-код

Строка бит, являющаяся выходным результатом хэш-функции

Хэш-функция

Функция, отображающая строки бит в строки бит фиксированной длины

[электронная] цифровая подпись

Строка бит, полученная в результате процесса формирования подписи.

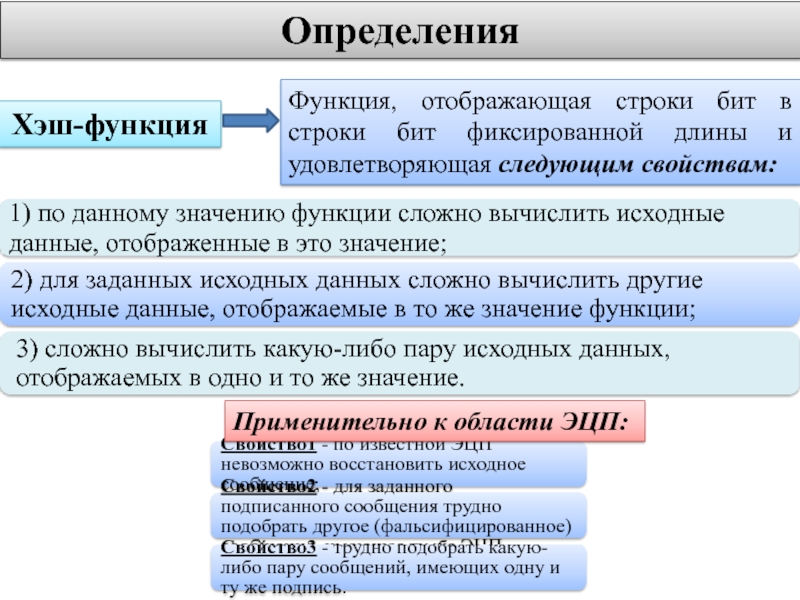

Слайд 9Хэш-функция

Функция, отображающая строки бит в строки бит фиксированной длины и

удовлетворяющая следующим свойствам:

Определения

Свойство1 - по известной ЭЦП невозможно восстановить исходное

сообщение;Свойство2 - для заданного подписанного сообщения трудно подобрать другое (фальсифицированное) сообщение, имеющее ту же ЭЦП

Свойство3 - трудно подобрать какую-либо пару сообщений, имеющих одну и ту же подпись.

Применительно к области ЭЦП:

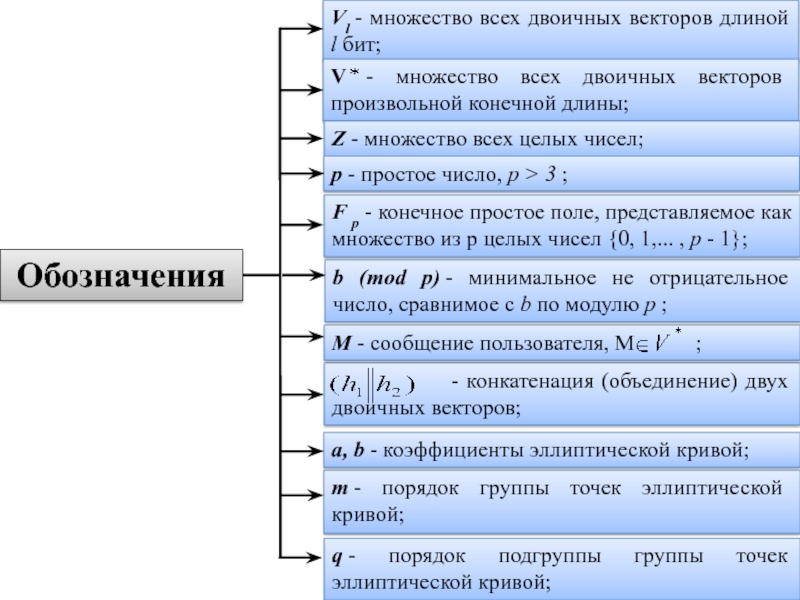

Слайд 10Обозначения

Vl - множество всех двоичных векторов длиной l бит;

V - множество

всех двоичных векторов произвольной конечной длины;

Z - множество всех целых чисел;

р -

простое число, р > 3 ;F p - конечное простое поле, представляемое как множество из р целых чисел {0, 1,... , р - 1};

b (mod р) - минимальное не отрицательное число, сравнимое с b по модулю р ;

- конкатенация (объединение) двух двоичных векторов;

а, b - коэффициенты эллиптической кривой;

m - порядок группы точек эллиптической кривой;

q - порядок подгруппы группы точек эллиптической кривой;

М - сообщение пользователя, М ;

Слайд 11Обозначения

О - нулевая точка эллиптической кривой;

Р - точка эллиптической кривой порядка q ;

d - целое

число - ключ подписи;

Q - точка эллиптической кривой - ключ проверки;

ζ- цифровая подпись под сообщением М

Слайд 12Общие положения

Общепризнанная схема (модель) цифровой подписи охватывает три процесса:

генерация ключей

(подписи и проверки);

формирование подписи;

проверка подписи

Цифровая подпись предназначена для аутентификации лица,

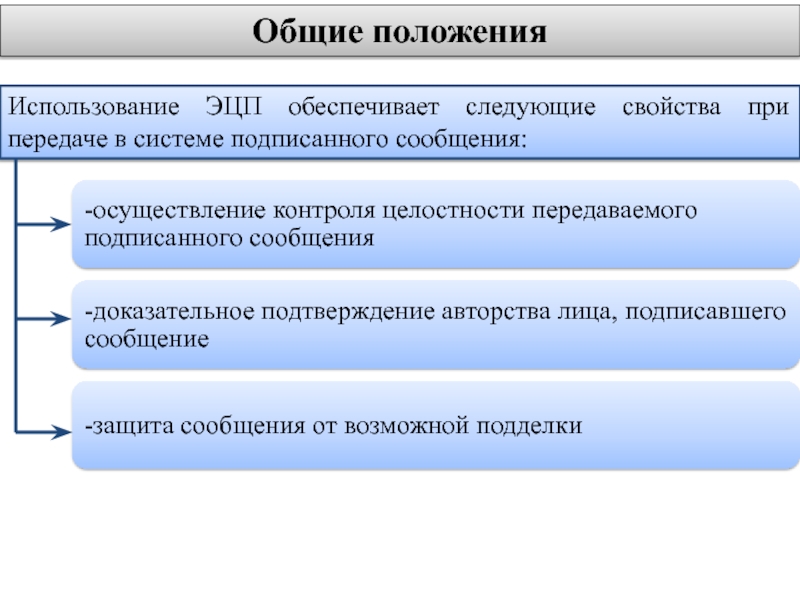

подписавшего электронное сообщение.Слайд 13Общие положения

Использование ЭЦП обеспечивает следующие свойства при передаче в системе

подписанного сообщения:

-осуществление контроля целостности передаваемого подписанного сообщения

-доказательное подтверждение авторства лица,

подписавшего сообщение-защита сообщения от возможной подделки

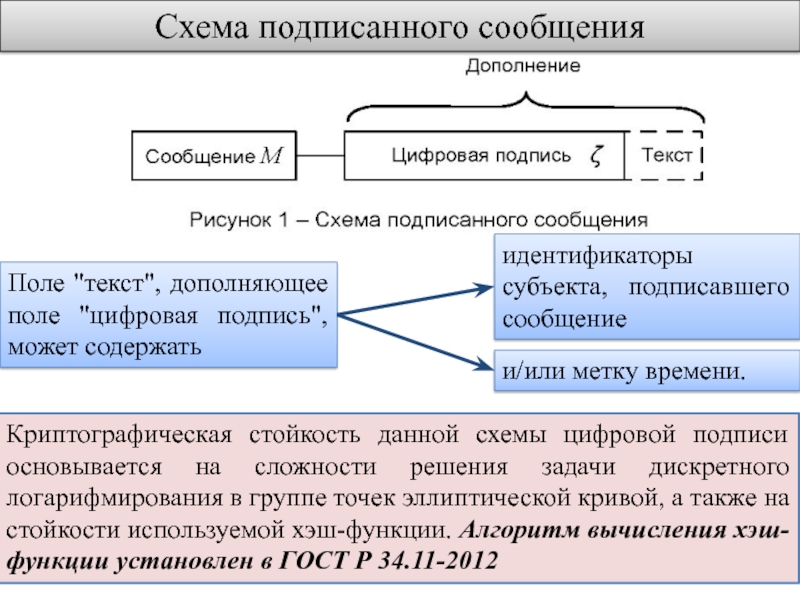

Слайд 14Схема подписанного сообщения

Поле "текст", дополняющее поле "цифровая подпись", может содержать

идентификаторы

субъекта, подписавшего сообщение

и/или метку времени.

Криптографическая стойкость данной схемы цифровой подписи

основывается на сложности решения задачи дискретного логарифмирования в группе точек эллиптической кривой, а также на стойкости используемой хэш-функции. Алгоритм вычисления хэш-функции установлен в ГОСТ Р 34.11-2012Слайд 15Математические собъекты.

Математические определения

- где a,b

и

не сравнимо с нулем по модулю р .Инвариантом эллиптической кривой называется величина J(E) , удовлетворяющая тождеству

(1)

(2)

Слайд 17Математические определения

Коэффициенты a, b эллиптической кривой Е , по известному инварианту J(E) , определяются следующим образом:

где

или

0,1728.

(3)

Пары (x, y) , удовлетворяющие тождеству (1), называются точками эллиптической кривой Е ; х и у - соответственно х -

и у -координатами точки.Точки эллиптической кривой будем обозначать Q(x, у) или просто Q . Две точки эллиптической кривой равны, если равны их соответствующие х- и у -координаты.

На множестве всех точек эллиптической кривой E введем операцию сложения, которую будем обозначать знаком "+". Для двух произвольных точек Q1 (x1, у1) и Q2 (х2, у2) эллиптической кривой Е рассмотрим несколько вариантов.

Слайд 18Математические определения

Пусть координаты точек Q1 и Q2 удовлетворяют условию x1 ≠ x2. В этом случае

их суммой будем называть точку Q3(x3, y3) координаты которой определяются сравнениями:

где

Если

выполнены равенства x1=x2 и , то определим координаты точки Q 3 следующим образом: (4)

где

(5)

Слайд 20В случае, когда выполнено условие х 1 = х 2 и у 1 ≡ - у 2 (mod р )

сумму точек Q 1 и Q 2; будем называть нулевой точкой О , не определяя ее х - и у -координаты. В

этом случае точка Q 2 называется отрицанием точки Q 1. Для нулевой точки О выполнены равенства:Математические определения

Q + О = О + Q = Q ,

где Q - произвольная точка эллиптической кривой Е .

(6)

Относительно введенной операции сложения множество всех точек эллиптической кривой Е , вместе с нулевой точкой, образуют конечную абелеву (коммутативную) группу порядка m , для которого выполнено неравенство:

Точка Q называется точкой кратности k , или просто кратной точкой эллиптической кривой Е , если для некоторой точки Р выполнено равенство:

(7)

(8)

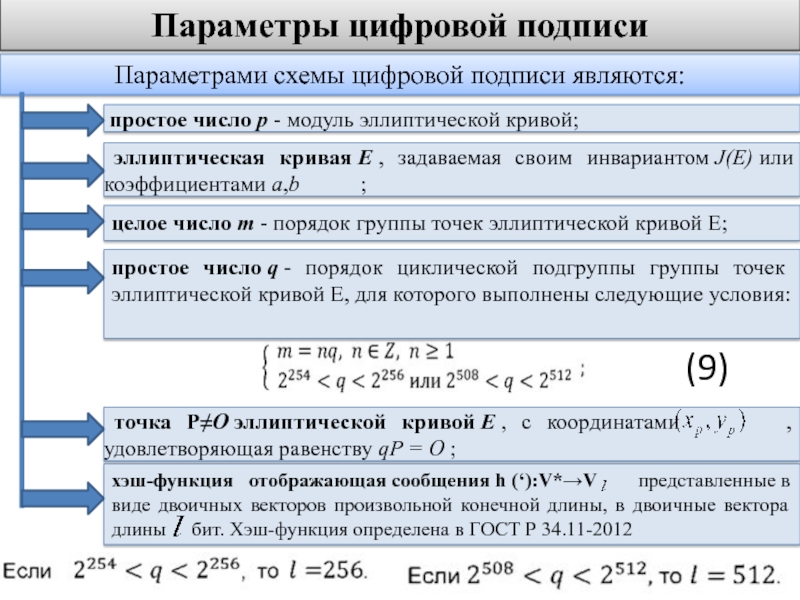

Слайд 21Параметры цифровой подписи

Параметрами схемы цифровой подписи являются:

простое число р - модуль

эллиптической кривой;

эллиптическая кривая Е , задаваемая своим инвариантом J(E) или коэффициентами а,b ;

целое число m - порядок группы точек эллиптической кривой Е;

простое число q - порядок циклической подгруппы группы точек эллиптической кривой Е, для которого выполнены следующие условия:

точка Р≠О эллиптической кривой Е , с координатами , удовлетворяющая равенству qP = О ;

хэш-функция отображающая сообщения h (‘):V*→V представленные в виде двоичных векторов произвольной конечной длины, в двоичные вектора длины бит. Хэш-функция определена в ГОСТ Р 34.11-2012

(9)

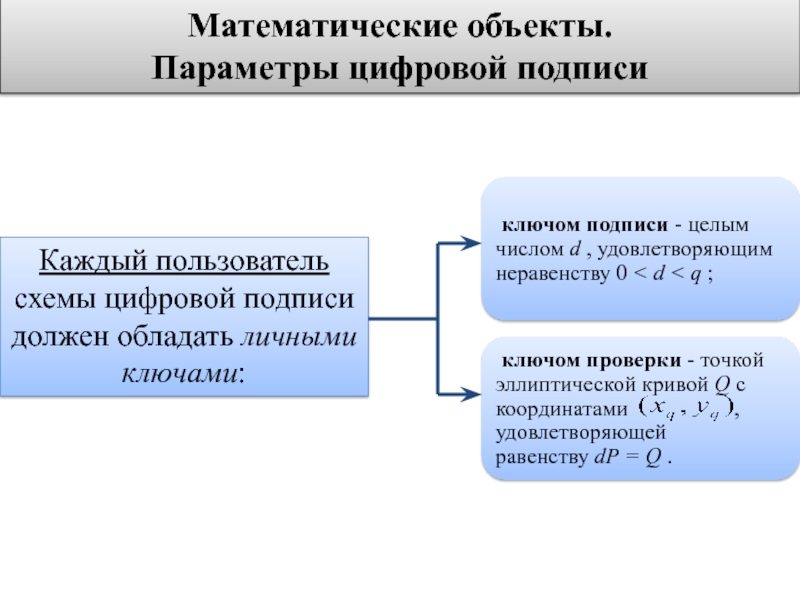

Слайд 22Математические объекты.

Параметры цифровой подписи

Каждый пользователь схемы цифровой подписи должен

обладать личными ключами:

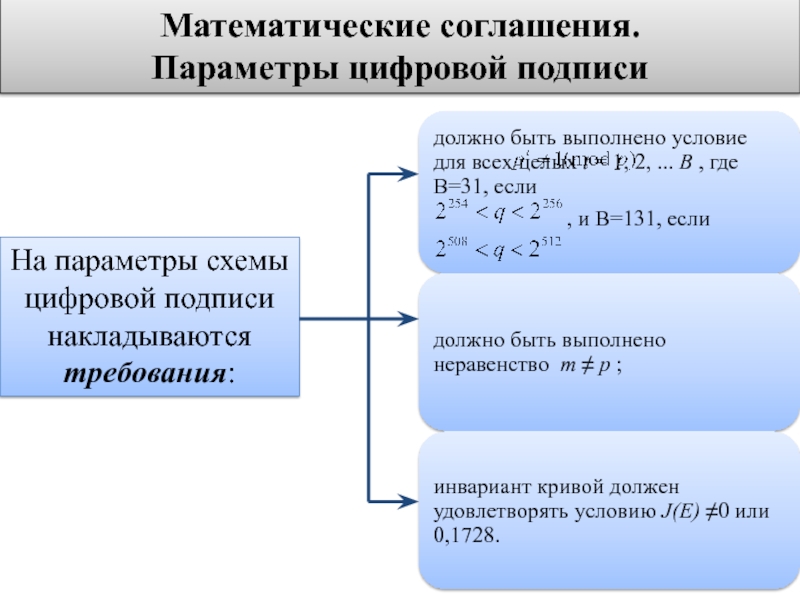

Слайд 23Математические соглашения.

Параметры цифровой подписи

На параметры схемы цифровой подписи накладываются

требования:

Слайд 24Математические объекты.

Двоичные векторы

где , i = 0, ...,l-1 равно либо 1,

либо 0. Будем считать, что число соответствует двоичному вектору , если

выполнено равенство:(10)

(11)

Слайд 25Математические соглашения.

Двоичные векторы

Для двух двоичных векторов и

, соответствующих целым числам α и β , определим операцию конкатенации

(объединения) следующим образом. Пусть: тогда их объединение имеет вид:

и представляет собой двоичный вектор длиной 2l бит, составленный из коэффициентов векторов и .

С другой стороны, приведенные формулы определяют способ разбиения двоичного вектора длиной 2l бит на два двоичных вектора длиной l бит, конкатенацией которых он является.

(12)

(13)

Слайд 27Основные процессы. Формирование цифровой подписи

Исходные данные:

ключ подписи d и подписываемое сообщение М .

Выходной

результат- цифровая подпись ζ

Исходные данные

Выходной рез-т

Слайд 28Формирование цифровой подписи

Для получения цифровой подписи под сообщением необходимо

выполнить следующие действия (шаги) по

алгоритму I:Шаг 1 - вычислить хэш-код сообщения

Шаг 2 - вычислить целое число а, двоичным представлением которого

является вектор , и определить

Если е = 0, то определить е = 1.

Шаг 3 - сгенерировать случайное (псевдослучайное) целое число k ,

удовлетворяющее неравенству 0 < k < q .

Шаг 4 - вычислить точку эллиптической кривой C = kP и определить

Где - x -координата точки С . Если r = 0, то вернуться к шагу 3.

Шаг 5 - вычислить значение

Если s = 0, то вернуться к шагу 3.

Шаг 6 - вычислить двоичные векторы и , соответствующие r и s ,

и определить цифровую подпись как конкатенацию двух двоичных векторов.

(14)

(15)

(16)

(17)

(18)

Слайд 29Основные процессы.

Проверка цифровой подписи

подписанное сообщение М

цифровая подпись ζ

ключ

проверки Q

Выходной результат-

свидетельство о достоверности или ошибочности данной

подписи.Слайд 30Проверка цифровой подписи

Для проверки цифровой подписи ζ , под полученным

сообщением М необходимо выполнить следующие действия (шаги) по алгоритму II:

Шаг

1 - по полученной подписи ζ вычислить целые числа r и s . Если выполнены неравенства 0 < r < q, 0 < s < q , то перейти к следующему шагу. В противном случае подпись неверна.

Шаг 2 - вычислить хэш-код полученного сообщения М

Шаг 3 - вычислить целое число α , двоичным представлением которого

Является вектор , и определить

Если е = 0, то определить е = 1.

Шаг 4 - вычислить значение

Шаг 5 - вычислить значения

Шаг 6 - вычислить точку эллиптической кривой и определить

где - x -координата точки С .

Шаг 7 - если выполнено равенство R = r , то подпись принимается.

В противном случае, подпись неверна.

(19)

(20)

(21)

(22)

(23)