Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Компьютерная безопасность

Содержание

- 1. Компьютерная безопасность

- 2. Цель работы:Изучить литературу по данному вопросу.Познакомиться с

- 3. Объект исследования: современные вредоносные программы.Методы исследования:исследование научной литературы;сбор материалов исследования;анкетирование;обобщение и интерпретация полученных результатов.

- 4. Информационная безопасность – это состояние защищенности

- 5. .

- 6. СтудентыШкольникиПрофессиональные программистыКто создает вредоносные программы? Ричард Скрента

- 7. Вируск саморазмножению;высокой скорости распространения;внедряться в загрузочные секторы дисков и сети;обладать разрушительным действием.Это вредоносная программа способная:

- 8. Слайд 8

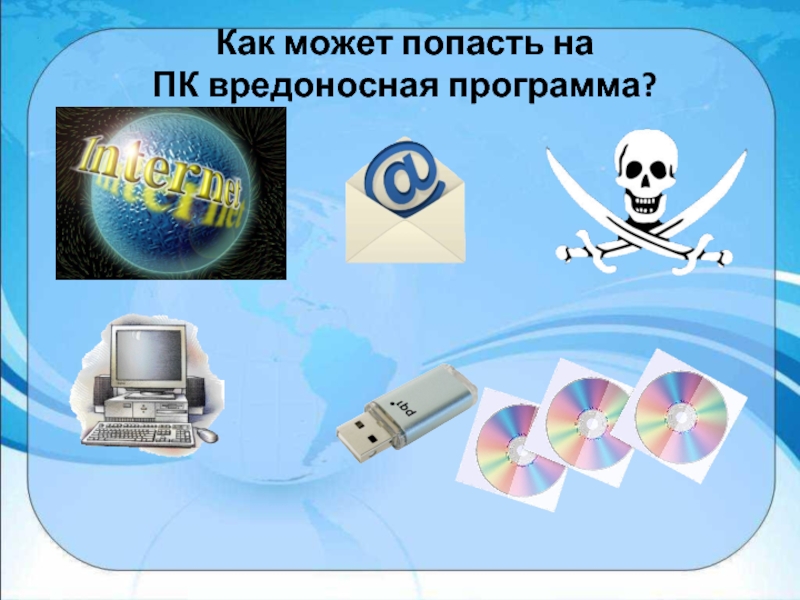

- 9. Как может попасть на ПК вредоносная программа?

- 10. Основные признаки проявления компьютерных вирусов

- 11. Сталкивались ли вы когда-то с вирусами на своем компьютере? Если да, то с каким?

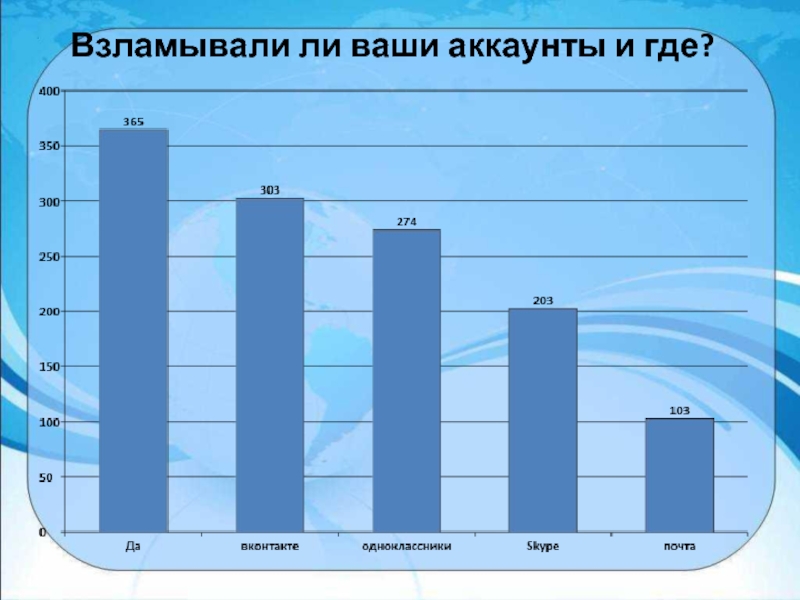

- 12. Взламывали ли ваши аккаунты и где?

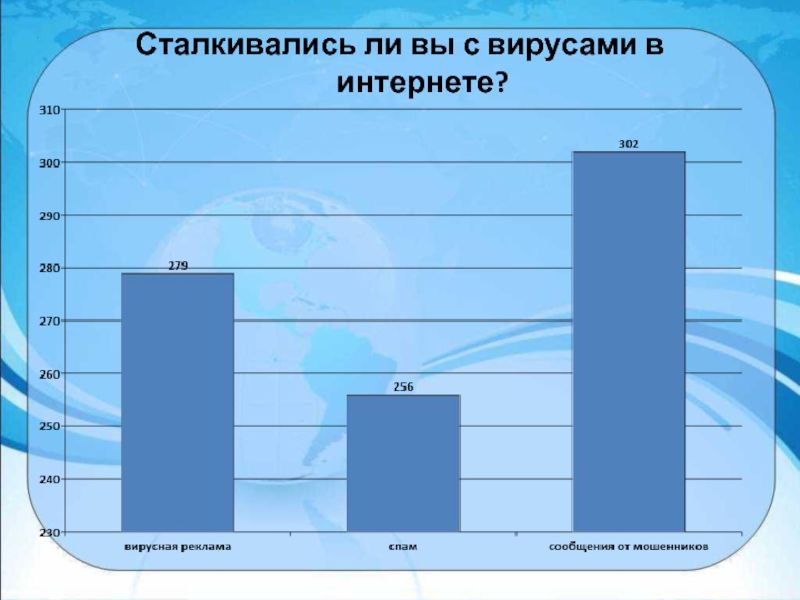

- 13. Сталкивались ли вы с вирусами в интернете?

- 14. Первая причинаВзлом электронной почты

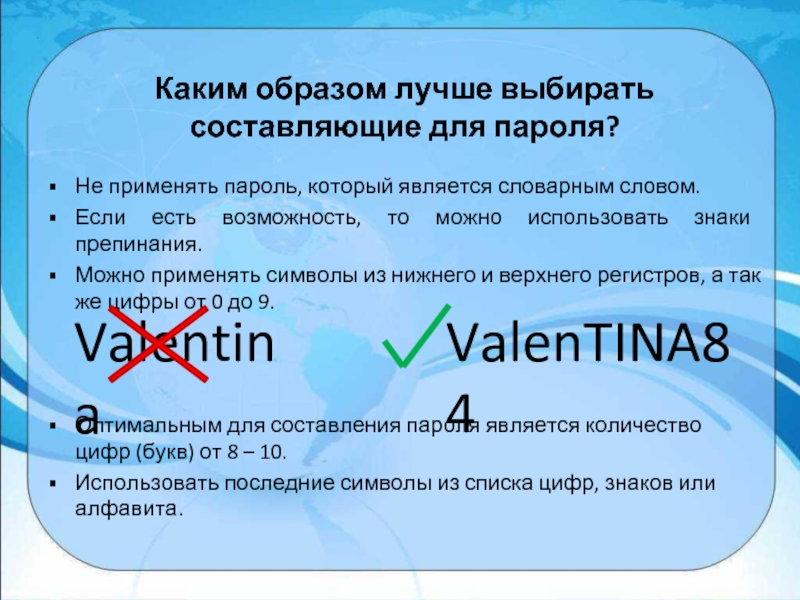

- 15. Каким образом лучше выбирать составляющие для

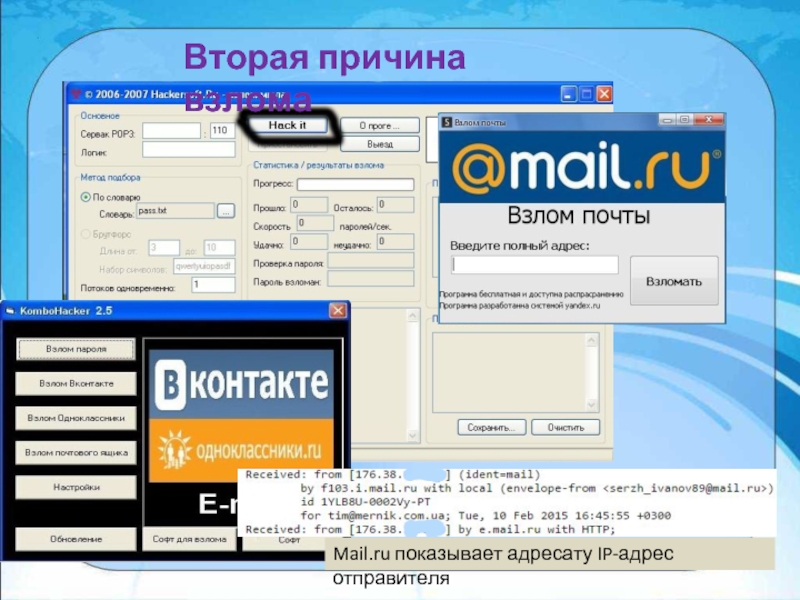

- 16. Вторая причина взломаMail.ru показывает адресату IP-адрес отправителя

- 17. Вирус в почте

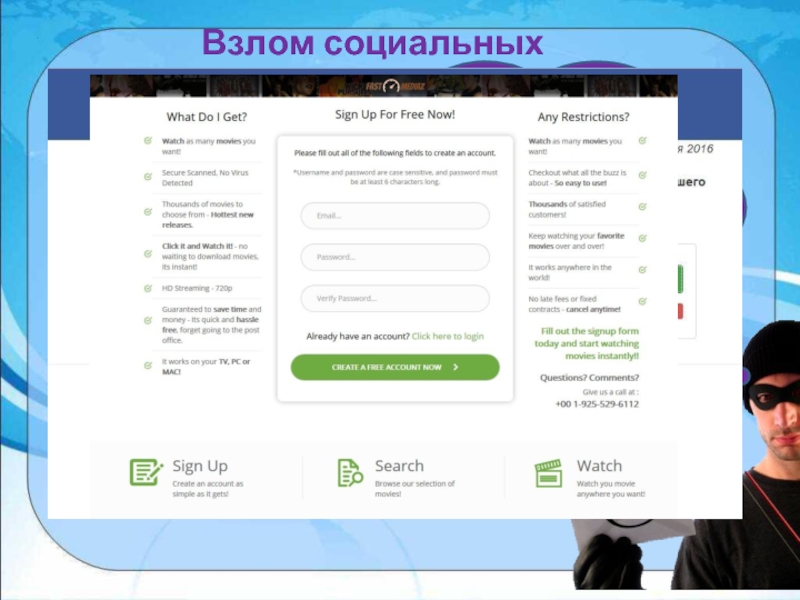

- 18. Взлом социальных сетейФишинг – вид интернет-мошенничества,

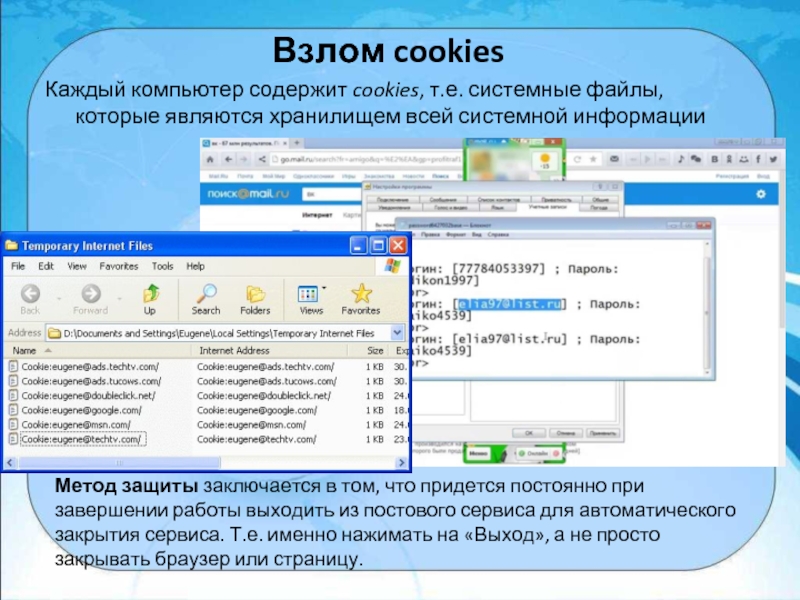

- 19. Взлом cookiesКаждый компьютер содержит cookies, т.е. системные

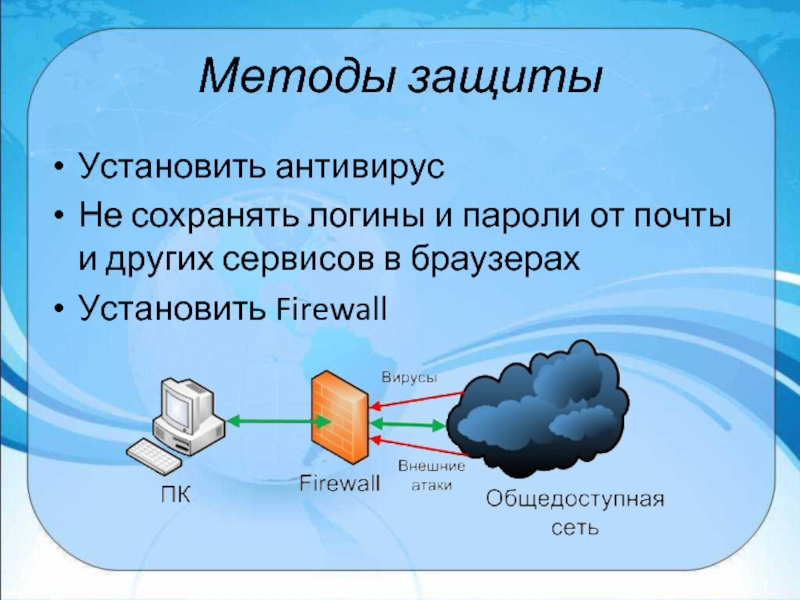

- 20. Методы защитыУстановить антивирус Не сохранять логины и пароли от почты и других сервисов в браузерахУстановить Firewall

- 21. Взлом Skype«explorer.exe wants to use Skype»Вирус Т9000

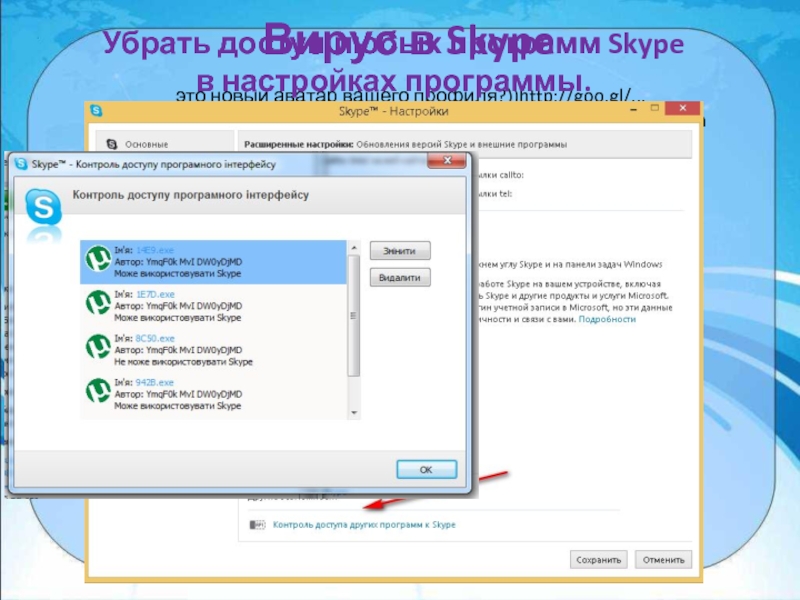

- 22. Вирус в Skype это новый

- 23. Антивирусная программаПрограмма, позволяющая выявлять вирусы, лечить зараженные файлы и диски, обнаруживать и предотвращать подозрительные действия.Сканеры, ревизорыБлокировщикиИммунизаторы

- 24. Слайд 24

- 25. Уголовный кодекс ПМР ГЛАВА 28. ПРЕСТУПЛЕНИЯ

- 26. Статья 269. Создание, использование и распространение вредоносных

- 27. В опросе приняло участие 597 учащихся

- 28. Сравнительный анализ ответов по классам

- 29. ЗаключениеТакже в заключении хочется выделить список правил

- 30. Спасибо за внимание

- 31. Скачать презентанцию

Слайды и текст этой презентации

Слайд 1Исследовательская работа

на тему

«Компьютерная безопасность»

МОУ «Бендерский теоретический лицей»

Выполнила:

Марина Алина Андреевна

– 11а класс

Слайд 2Цель работы:

Изучить литературу по данному вопросу.

Познакомиться с современными вредоносными программами.

Провести

анкетирование среди учащихся с целью выявления их знаний о вирусах.

Задачи:

Выявить

наиболее опасные современные вирусы и пути их проникновения и воздействия на персональные данныеАктуальность работы заключается в том, что в наше время сохранность конфиденциальной информации считается жизненно-весомым аспектом.

Гипотеза:

При установлении путей проникновения вредоносных программ, можно повысить уровень защиты персональных данных.

Слайд 3Объект исследования:

современные вредоносные программы.

Методы исследования:

исследование научной литературы;

сбор материалов исследования;

анкетирование;

обобщение

и интерпретация полученных результатов.

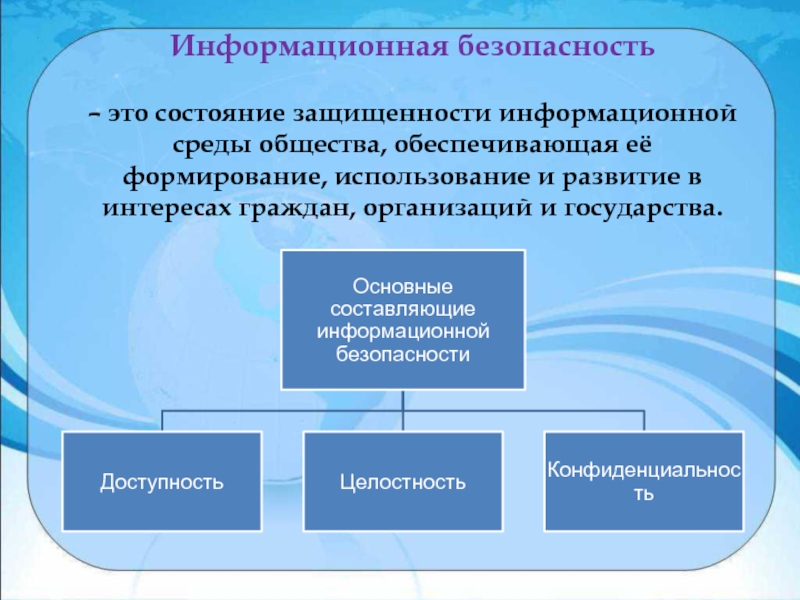

Слайд 4Информационная безопасность

– это состояние защищенности информационной среды общества, обеспечивающая

её формирование, использование и развитие в интересах граждан, организаций и

государства.Слайд 6Студенты

Школьники

Профессиональные программисты

Кто создает вредоносные программы?

Ричард Скрента

Слайд 7Вирус

к саморазмножению;

высокой скорости распространения;

внедряться в загрузочные секторы дисков и сети;

обладать

разрушительным действием.

Это вредоносная программа способная:

Слайд 15Каким образом лучше выбирать

составляющие для пароля?

Не применять пароль, который

является словарным словом.

Если есть возможность, то можно использовать знаки препинания.

Можно

применять символы из нижнего и верхнего регистров, а так же цифры от 0 до 9.Оптимальным для составления пароля является количество цифр (букв) от 8 – 10.

Использовать последние символы из списка цифр, знаков или алфавита.

Valentina

ValenTINA84

Слайд 18Взлом социальных сетей

Фишинг – вид интернет-мошенничества,

цель которого – получить

идентифицированные данные пользователей.

«Если не сообщите данные в течении недели, вы

будете заблокированы»«Если хотите обезопасить себя от фишинга, пройдите по этой ссылке и введите свой логин и пароль»

Слайд 19Взлом cookies

Каждый компьютер содержит cookies, т.е. системные файлы, которые являются

хранилищем всей системной информации

Метод защиты заключается в том, что придется

постоянно при завершении работы выходить из постового сервиса для автоматического закрытия сервиса. Т.е. именно нажимать на «Выход», а не просто закрывать браузер или страницу.Слайд 20Методы защиты

Установить антивирус

Не сохранять логины и пароли от почты

и других сервисов в браузерах

Установить Firewall

Слайд 22

Вирус в Skype

это новый аватар вашего профиля?))http://goo.gl/...

очень хорошая фотография

вы http://is.gd/uqfHnA?id=pk-help.com

invoice_{цифры}.pdf.exe

Убрать доступ любых программ Skype

в настройках программы.

Слайд 23Антивирусная программа

Программа, позволяющая выявлять вирусы, лечить зараженные файлы и диски,

обнаруживать и предотвращать подозрительные действия.

Сканеры, ревизоры

Блокировщики

Иммунизаторы

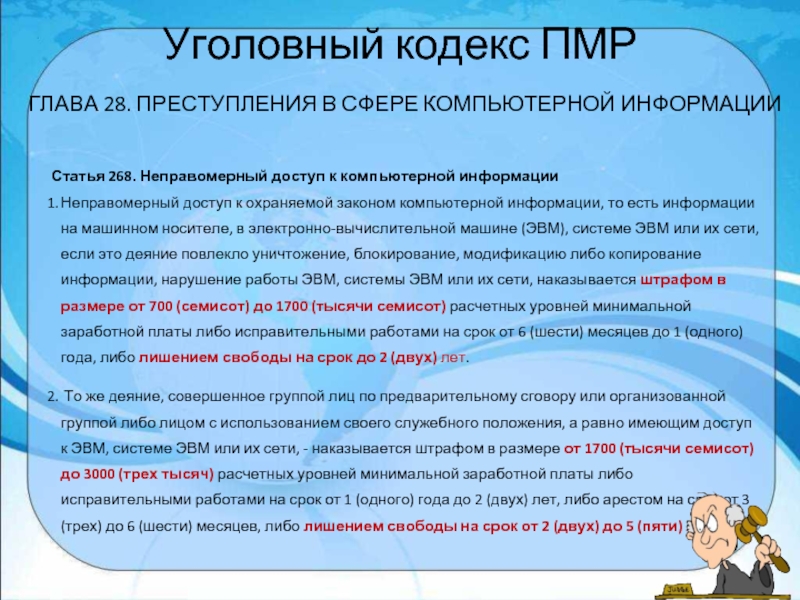

Слайд 25Уголовный кодекс ПМР ГЛАВА 28. ПРЕСТУПЛЕНИЯ В СФЕРЕ КОМПЬЮТЕРНОЙ ИНФОРМАЦИИ

Статья 268. Неправомерный доступ к компьютерной информации

Неправомерный доступ к

охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование информации, нарушение работы ЭВМ, системы ЭВМ или их сети, наказывается штрафом в размере от 700 (семисот) до 1700 (тысячи семисот) расчетных уровней минимальной заработной платы либо исправительными работами на срок от 6 (шести) месяцев до 1 (одного) года, либо лишением свободы на срок до 2 (двух) лет. То же деяние, совершенное группой лиц по предварительному сговору или организованной группой либо лицом с использованием своего служебного положения, а равно имеющим доступ к ЭВМ, системе ЭВМ или их сети, - наказывается штрафом в размере от 1700 (тысячи семисот) до 3000 (трех тысяч) расчетных уровней минимальной заработной платы либо исправительными работами на срок от 1 (одного) года до 2 (двух) лет, либо арестом на срок от 3 (трех) до 6 (шести) месяцев, либо лишением свободы на срок от 2 (двух) до 5 (пяти) лет.

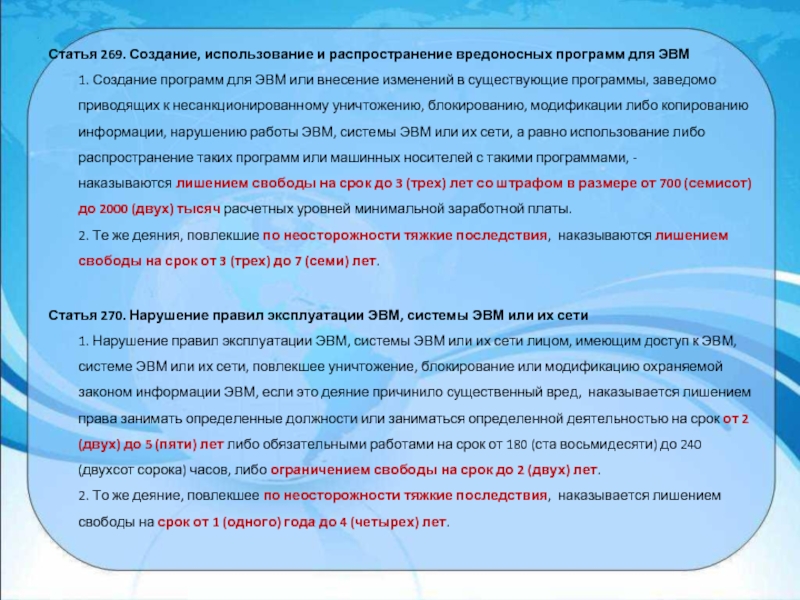

Слайд 26Статья 269. Создание, использование и распространение вредоносных программ для ЭВМ

1. Создание программ для ЭВМ или внесение изменений в существующие

программы, заведомо приводящих к несанкционированному уничтожению, блокированию, модификации либо копированию информации, нарушению работы ЭВМ, системы ЭВМ или их сети, а равно использование либо распространение таких программ или машинных носителей с такими программами, - наказываются лишением свободы на срок до 3 (трех) лет со штрафом в размере от 700 (семисот) до 2000 (двух) тысяч расчетных уровней минимальной заработной платы. 2. Те же деяния, повлекшие по неосторожности тяжкие последствия, наказываются лишением свободы на срок от 3 (трех) до 7 (семи) лет.Статья 270. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети 1. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети лицом, имеющим доступ к ЭВМ, системе ЭВМ или их сети, повлекшее уничтожение, блокирование или модификацию охраняемой законом информации ЭВМ, если это деяние причинило существенный вред, наказывается лишением права занимать определенные должности или заниматься определенной деятельностью на срок от 2 (двух) до 5 (пяти) лет либо обязательными работами на срок от 180 (ста восьмидесяти) до 240 (двухсот сорока) часов, либо ограничением свободы на срок до 2 (двух) лет. 2. То же деяние, повлекшее по неосторожности тяжкие последствия, наказывается лишением свободы на срок от 1 (одного) года до 4 (четырех) лет.

Слайд 29Заключение

Также в заключении хочется выделить список правил при работе с компьютером,

чтобы избежать возможности заражения вирусами:

Пользуйтесь антивирусными программами.

Необходимо соблюдать осторожность при

установке всевозможных приложений на ваш ПК, особенно с неофициальных сайтов. Не переходите по подозрительным разного рода ссылкам.

Не позволяйте устанавливаться автоматически незнакомым программам.