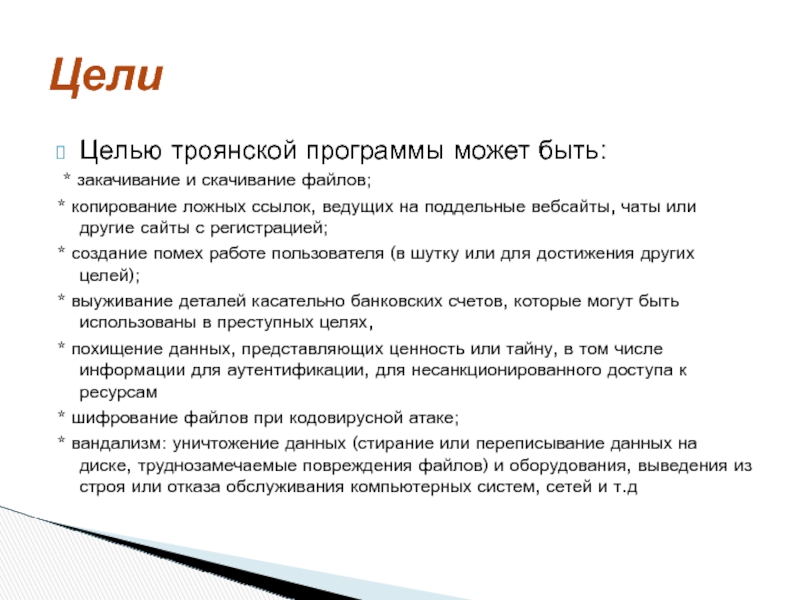

копирование ложных ссылок, ведущих на поддельные вебсайты, чаты или другие

сайты с регистрацией;

* создание помех работе пользователя (в шутку или для достижения других целей);

* выуживание деталей касательно банковских счетов, которые могут быть использованы в преступных целях,

* похищение данных, представляющих ценность или тайну, в том числе информации для аутентификации, для несанкционированного доступа к ресурсам

* шифрование файлов при кодовирусной атаке;

* вандализм: уничтожение данных (стирание или переписывание данных на диске, труднозамечаемые повреждения файлов) и оборудования, выведения из строя или отказа обслуживания компьютерных систем, сетей и т.д

Цели