Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

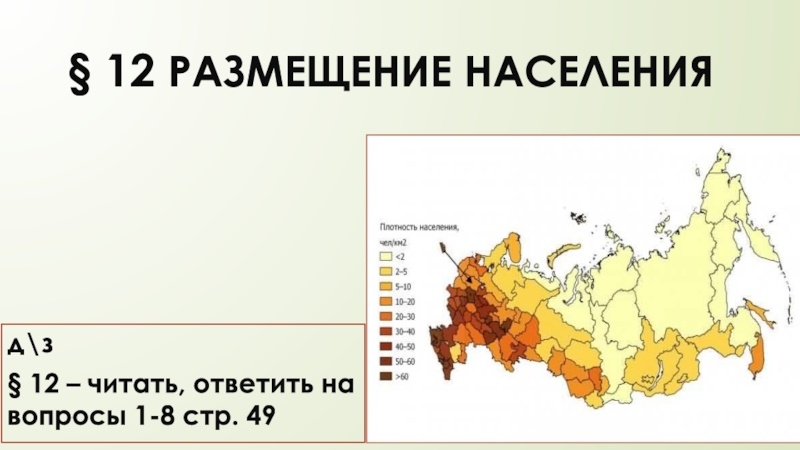

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Security

Содержание

- 1. Security

- 2. ACL CISCOACL разделяются на два типа:Стандартные (Standard): могут

- 3. Обработка ведется строго в том порядке, в

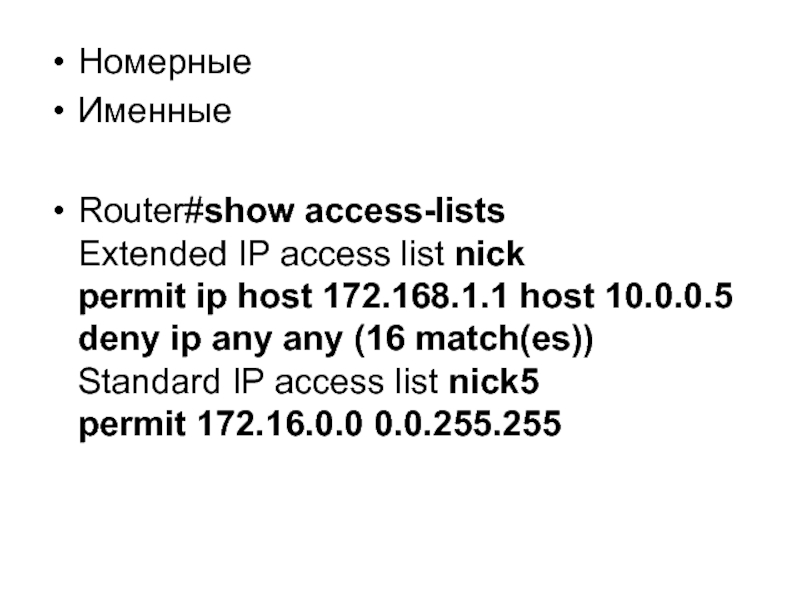

- 4. НомерныеИменныеRouter#show access-lists Extended IP access list nick permit

- 5. Ограничение доступаЗащита периметра (ssh, telnet, campus networks)Защита серверов (ssh)Admin pool, knock, fail2ban, etc..AAA Системы централизованного управления.

- 6. HACK vs SECURITY и другие проблемы

- 7. L2: Sniffed networkTCAM Overflow (MAC flood)Port security feature

- 8. L2: StormARP FloodMulticast StormBroadcast stormStorm-controlControl-planeRate-limit

- 9. L2: Arp spoofSpoofing, MITMPVLANDAI

- 10. Аудит периметраСканирование сетейДоступУязвимостиЭксплуатацияОтчет. Рекомендации. Устранение проблем.

- 11. Сетевая аналитикаСнифферыNetflow коллекторы

- 12. NAT, PAT (Overload)NAT on cisco, External NAT.

- 13. Скачать презентанцию

ACL CISCOACL разделяются на два типа:Стандартные (Standard): могут проверять только адреса источниковРасширенные (Extended): могут проверять адреса источников, а также адреса получателей, в случае IP ещё тип протокола и TCP/UDP порты

Слайды и текст этой презентации

Слайд 2ACL CISCO

ACL разделяются на два типа:

Стандартные (Standard): могут проверять только адреса

источников

случае IP ещё тип протокола и TCP/UDP портыСлайд 3Обработка ведется строго в том порядке, в котором записаны условия

Если

пакет совпал с условием, дальше он не обрабатывается

В конце каждого

списка доступа стоит неявный deny any (запретить всё)Расширенные ACL нужно размещать как можно ближе к источнику, стандартные же как можно ближе к получателю

Нельзя разместить более 1 списка доступа на интерфейс, на протокол, на направление

ACL не действует на трафик, сгенерированный самим маршрутизатором

Для фильтрации адресов используется WildCard маска