ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет, кафедра защиты

информации, zik@ncstu.ru

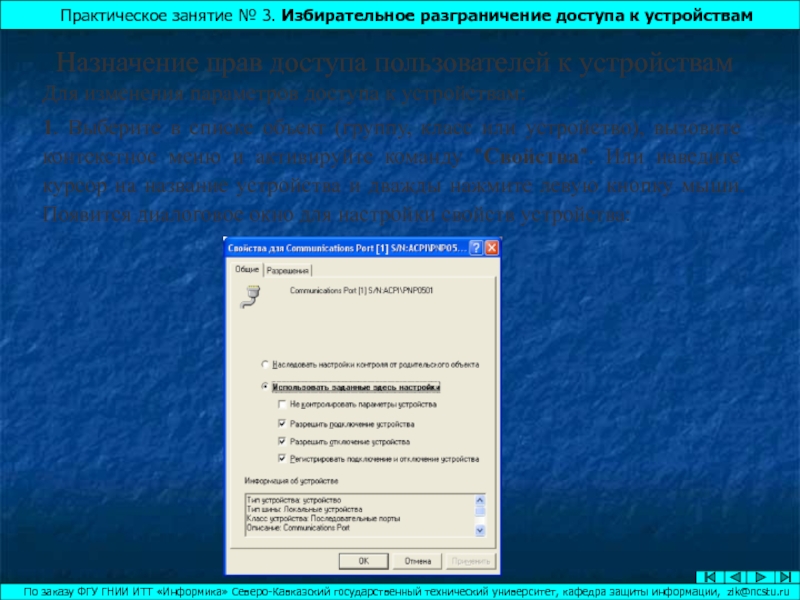

По умолчанию режим наследования параметров от родительского объекта отключен и действуют параметры, заданные явно.

2. Если требуется включить наследование параметров, установите отметку в поле "Наследовать настройки контроля от родительского объекта". После этого будут доступны параметры подключения и отключения устройства.

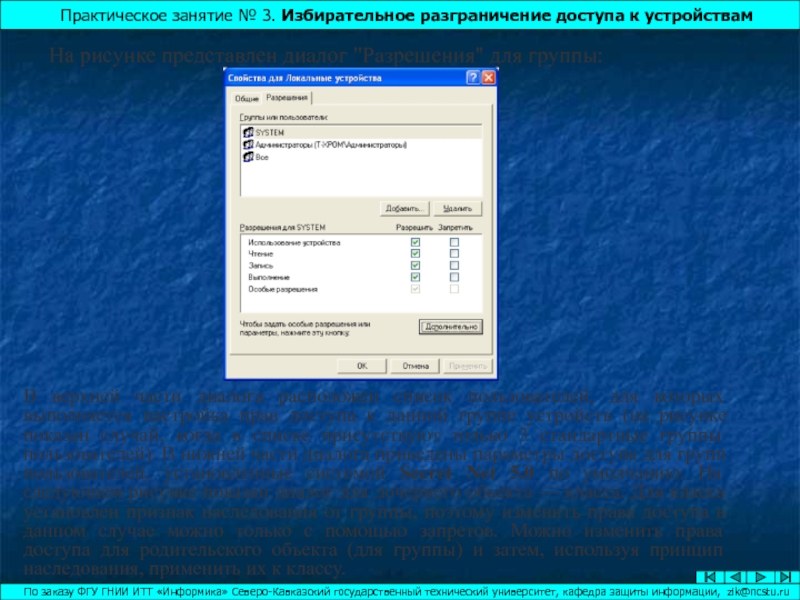

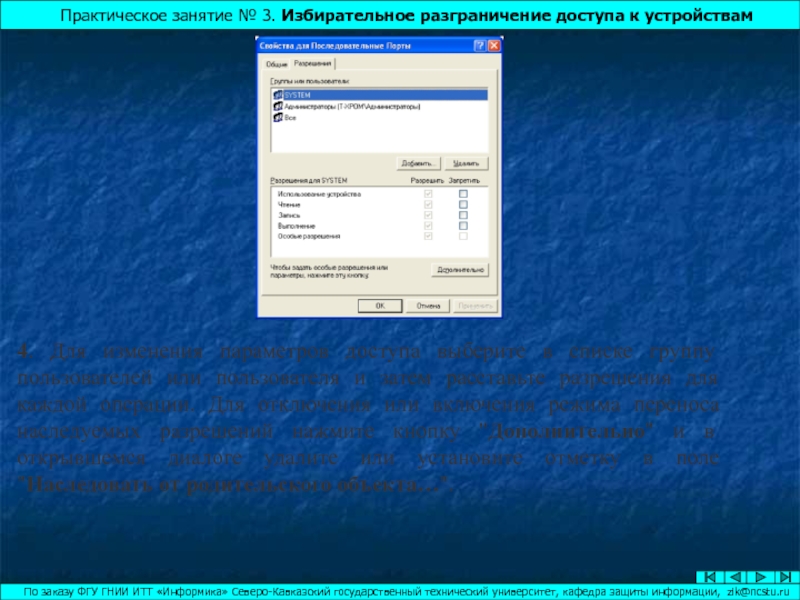

3. Удалите или установите отметки в параметрах подключения и отключения и перейдите к диалогу "Разрешения".

Следует иметь в виду что диалог "Разрешения" у некоторых устройств (таких как, например, процессор, оперативная память и т.п.), а также у всех устройств, относящихся к группам USB и PCMCIA, отсутствует. Исключение составляют USB-устройства, относящиеся к классу "Хранение данных", в свойствах которых диалог "Разрешения" имеется. Кроме того, управление разрешениями для системного диска запрещено.