Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Персональные данные в разработке: правда или вымысел?

Содержание

- 1. Персональные данные в разработке: правда или вымысел?

- 2. Давайте знакомитьсяЗдравствуйте!Я – Катя, и я аналитик.*В

- 3. Что мы сегодня НЕ будем делатьВыяснять, чем

- 4. Что мы сегодня будем делатьОбсуждать, что такое

- 5. Сведения, отнесенные к ПДнЛюбая информация, относящаяся к

- 6. 2. Компания осуществляет деятельность, связанную с ЕСНемного

- 7. Хорошо, допустим, в системе есть ПДн.

- 8. ПринципыЗаконность и справедливость, понятность процессов субъекту ПДн

- 9. В двух словах о требованиях ИБМодель угрозЗаконодательство

- 10. Где копать?Есть список критериев, по которым определяется

- 11. Где копать?Требования определяют меры защиты.Меры защиты могут быть организационными и техническими«Неудобные» меры можно избегать или компенсировать

- 12. СПАСИБО ЗА ВНИМАНИЕ!ВРЕМЯ ВОПРОСОВ И ОТВЕТОВЗаймемся практикой?

- 13. Скачать презентанцию

Слайды и текст этой презентации

Слайд 2Давайте знакомиться

Здравствуйте!

Я – Катя, и я аналитик.

*В сфере информационной безопасности

**

Слайд 3Что мы сегодня НЕ будем делать

Выяснять, чем же всё-таки занимаются

аналитики информационной безопасности

Читать законы (но это не точно)

Писать документацию

Подбирать комплекс

средств защиты для вашего продуктаСлайд 4Что мы сегодня будем делать

Обсуждать, что такое персональные данные (ПДн)

и с чем их едят

Вспоминать, где в своей практике вы

встречались с ПДнДумать, стоит уделять ПДн чуть больше внимания, или в этом нет необходимости

Слайд 5Сведения, отнесенные к ПДн

Любая информация, относящаяся к идентифицированному или идентифицируемому

физическому лицу прямо или косвенно.

К персональным данным относится:

имя;

идентификационный номер;

данные о

местоположении;онлайн-идентификатор;

комбинация идентификаторов (показателей)

(ЕС)

Любая информация, относящаяся к прямо или косвенно определенному или определяемому физическому лицу

(РФ)

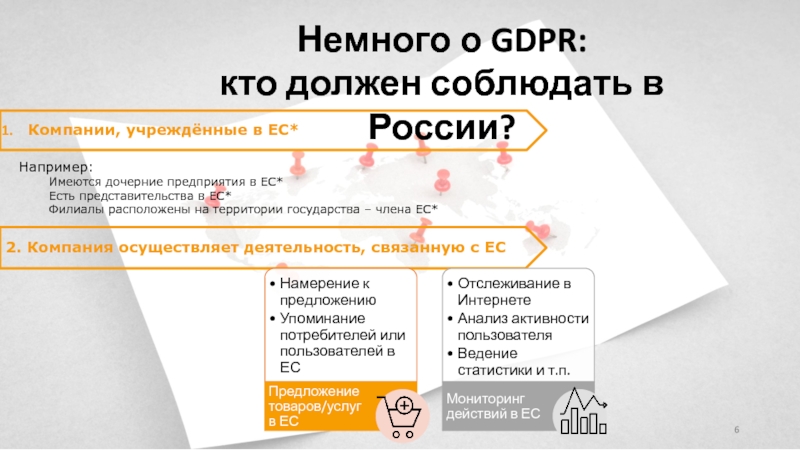

Слайд 62. Компания осуществляет деятельность, связанную с ЕС

Немного о GDPR:

кто

должен соблюдать в России?

Компании, учреждённые в ЕС*

Например:

Имеются дочерние предприятия в

ЕС*Есть представительства в ЕС*

Филиалы расположены на территории государства – члена ЕС*

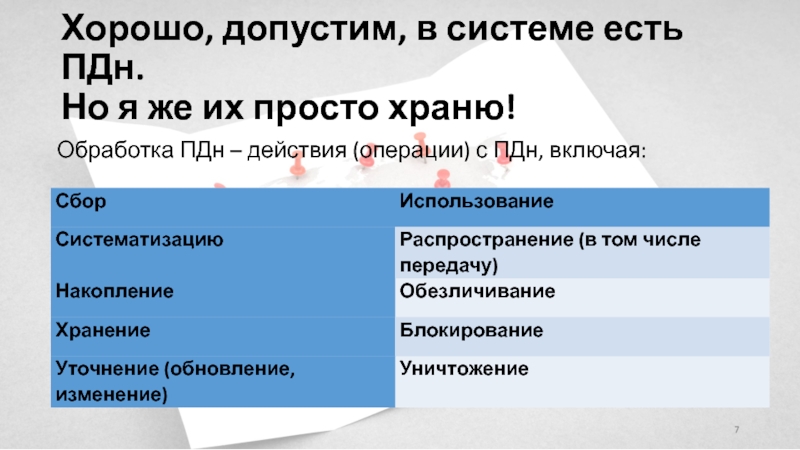

Слайд 7Хорошо, допустим, в системе есть ПДн. Но я же их

просто храню!

Обработка ПДн – действия (операции) с ПДн, включая:

Слайд 8Принципы

Законность и справедливость, понятность процессов субъекту ПДн (транспарентность)

Точность и актуальность

данных

Обработка только для заявленных целей

Минимизация данных

Ограниченный срок сохранения

Безопасность (защита от

несанкционированной или незаконной обработки, а также от случайной потери, повреждения или уничтожения, с использованием соответствующих технических и организационных мер)Права субъекта ПДн

Доступ к ПДн и сведениям о процессе обработки

Переносимость данных

Корректировка и дополнение ПДн

Уничтожение ПДн

Блокировка обработки ПДн

Возражение против обработки ПДн

Отзыв согласия

Слайд 9В двух словах о требованиях ИБ

Модель угроз

Законодательство РФ

Тема отдельного разговора

Я

обещала вам не читать законы

Но если вам правда надо

знать детали, поймайте меня на кофебрейке. Я расскажу всё, что знаюСлайд 10Где копать?

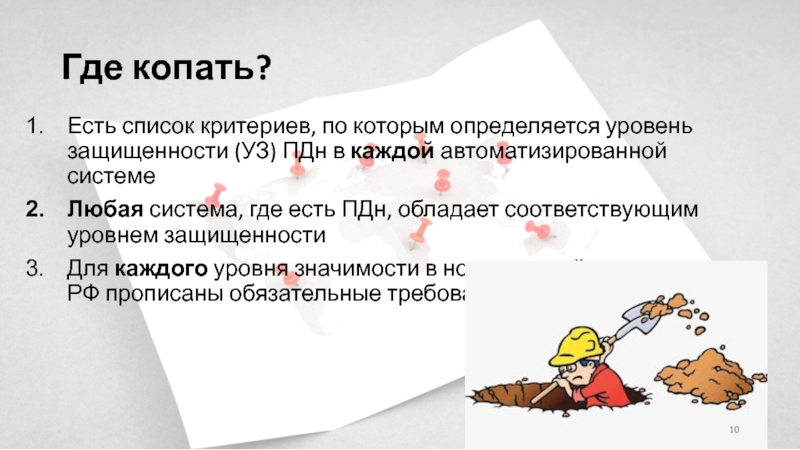

Есть список критериев, по которым определяется уровень защищенности (УЗ)

ПДн в каждой автоматизированной системе

Любая система, где есть ПДн, обладает

соответствующим уровнем защищенностиДля каждого уровня значимости в нормативной документации РФ прописаны обязательные требования