Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

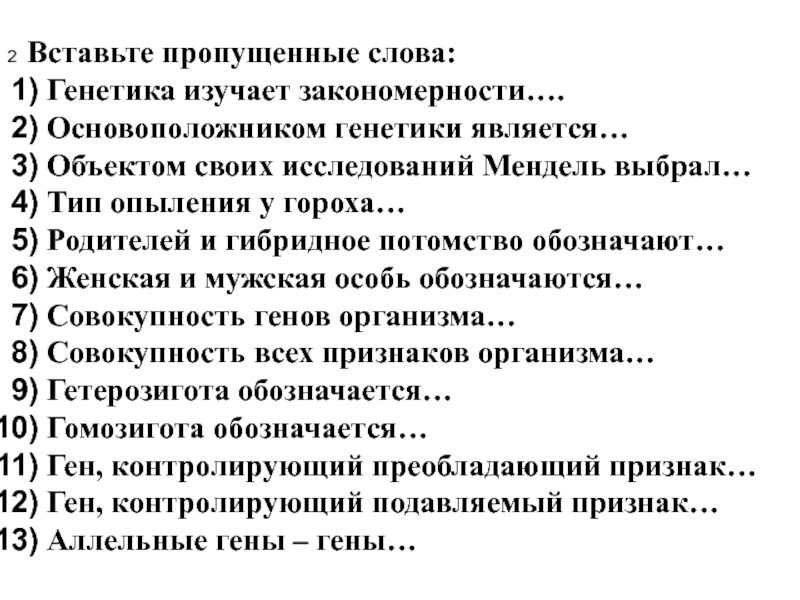

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

ПРАВОВОЕ РЕГУЛИРОВАНИЕ В ИНФОРМАЦИОННОЙ СФЕРЕ

Содержание

- 1. ПРАВОВОЕ РЕГУЛИРОВАНИЕ В ИНФОРМАЦИОННОЙ СФЕРЕ

- 2. Движение к информационному

- 3. Эти законы

- 4. Первым законом, который определил понятие программного обеспечения

- 5. Он был принят в 1996

- 6. Это очень важно для тех, кто хочет

- 7. Слайд 7

- 8. Принципы закона, влияющих на правовые отношения.· свободные поиск,

- 9. Федеральный закон «О

- 10. Федеральный закон «Об обеспечении

- 11. Облегчил ведение дел и сделал возможным переход

- 12. Электронная подпись состоит

- 13. Последствия нарушений закона в информационной сфере.

- 14. 2 ст. Создание, использование и распространение вредоносных

- 15. 3 ст. Нарушение правил эксплуатации средств хранения,

- 16. Важной особенностью преступлений в сфере информации является

- 17. Совершая или не совершая те

- 18. Межсетевые экраны (firewalls) Персональные межсетевые экраны

- 19. eSave Protect 3.0 eSafe Protect

- 20. Outpost Firewall относится к разряду персональных межсетевых

- 21. Значимость безопасности информации

- 22. Слайд 22

- 23. Слайд 23

- 24. Что такое правовое регулирование?Что такое информационная безопасность?Что

- 25. Скачать презентанцию

Движение к информационному обществу влияет на все сферы общественной жизни, для его нормального существования необходимы соответствующие законы.

Слайды и текст этой презентации

Слайд 1ПРАВОВОЕ РЕГУЛИРОВАНИЕ В ИНФОРМАЦИОННОЙ СФЕРЕ

План урока:

Изучите новый материал (слайды

)

группе)Слайд 2

Движение к информационному обществу

влияет на все сферы общественной жизни,

для его нормального существования необходимы соответствующие законы.Слайд 3 Эти законы описывают деятельность

всего общества, регулируют новые общественные отношения, возникшие на пути к

информационному обществу Российской Федерации:· Гражданский кодекс

· Федеральный закон «Об информации, информационных технологиях и защите информации»;

· Федеральный закон «О персональных данных»;

· Уголовный кодекс.

Слайд 4Первым законом, который определил понятие программного обеспечения и описал авторское

имущественное право на него, стал Федеральный закон «О правовой охране

программ для ЭВМ и баз данных».Авторское и имущественное право

Федеральный закон «О правовой охране программ для ЭВМ и баз данных»

Слайд 5 Он был принят в 1996 году.

В 2006 году его основные положения были перенесены в Гражданский кодекс.

В нем говориться, что авторское право действует на программы и базы данных, являющиеся результатом творчества автора. Только автор может выпустить в свет свои программы и базы данных, распространять их, изменять или использовать иначе.Имущественные права на эти продукты принадлежат работодателю, если они были

созданы, в результате выполнения служебных

обязанностей или по заданию работодателя.

Слайд 6Это очень важно для тех, кто хочет получить деньги за

свой труд, потому что в нынешнем состоянии общества очень актуальны

вопросы нарушения авторских прав. Так много программных продуктов, которые используются, получены путём незаконного копирования. Такое положение дел мешает нормальному формированию рынка информационных ресурсов в стране.Слайд 7

Закон

«Об информации,

информационных технологиях

и защите информации» был принят в 2006 году. Закон описывает правовые отношения, возникающие при поиске, получении, производстве и передаче информации с применением информационных технологий.

Слайд 8Принципы закона, влияющих на правовые отношения.

· свободные поиск, получение, производство и

распространение информации, любыми законными способами;

· доступ к информации ограничен только рамками

федеральных законов;· открытость информации о деятельности государственных органов кроме случаев, описанных в федеральных законах;

· разные языки народов Российской Федерации равны при создании и использовании информационных систем;

· при использовании и создании информационных систем должна обеспечиваться безопасность страны;

· частная жизнь человека неприкосновенна.

Слайд 9 Федеральный закон

«О персональных данных» был

издан в 2006 году.

Он описывает правовые отношения между субъектом

и оператором персональных данных, то есть, тем, кто эти данные обрабатывает. Роль оператора персональных данных могут играть государственные и муниципальные органы, органы местного самоуправления, юридические и физические лица.Слайд 10 Федеральный закон «Об обеспечении доступа к информации

о деятельности государственных органов и органов местного самоуправления».

Он был принят в 2009 году. Принципы закона:

свобода доступа к информации о работе соответствующих органов;

эта информация должна быть своевременной и достоверной;

деловая репутация отдельных лиц и целых организаций, при использовании этой информации должна быть защищена.

Слайд 11Облегчил ведение дел и сделал возможным переход к безбумажному делопроизводству

федеральный закон «Об электронной подписи».

Любой официальный документ не является

действительным без подписей ответственных лиц. Но как быть, если дела нужно вести на расстоянии, ведь электронная копия документа, который отсканирован вместе с подписью, не является полноценной заменой оригинала. Для таких случаев можно использовать электронную подпись.

Слайд 12 Электронная подпись состоит из двух частей,

ключа электронной подписи и ключа проверки электронной подписи.

Ключ электронной подписи – это специальное сочетание символов, которое пользователь использует для того, чтобы создать электронную подпись. Ключ проверки электронной подписи – это специальное сочетание символов, соответствующее лишь одной электронной подписи. Этот ключ используется для проверки её подлинности.

Выдать электронную подпись могут лишь специальные уполномоченные государственные

органы.

Слайд 13Последствия нарушений закона в информационной сфере.

В 1996 году в уголовный кодекс Российской Федерации был внесён раздел

«Преступления в сфере компьютерной информации».Он содержит три статьи:

1 ст. Неправомерный доступ к компьютерной

информации.

Если доступ был организован несколькими людьми, с использованием служебного положения,

из корыстных побуждений или причинило крупный ущерб - срок лишения свободы может достигать

пяти лет.

Слайд 142 ст. Создание, использование и распространение вредоносных компьютерных программ.

Эта

статья предусматривает до четырёх лет лишения свободы, а так же

штраф.Слайд 153 ст. Нарушение правил эксплуатации средств хранения, обработки или передачи

компьютерной информации и информационно-телекоммуникационных сетей.

К ним относятся: уничтожение, блокирование, изменение или копирование информации и это причинило крупный ущерб - предусматривается до двух лет лишения свободы.К серьёзным преступлениям также относятся:

взлом паролей и кража банковских реквизитов,

распространение в интернете незаконной

информации, такой как клевета или информация,

разжигающая межнациональную или религиозную

вражду.

За эти преступления в законе предусмотрены

соответствующие наказания.

Слайд 16Важной особенностью преступлений в сфере информации является то, что они

не знают границ государств. Часто уголовные дела по таким преступлениям

имеют международный характер.Для того чтобы преступники понесли заслуженное наказание, существует ряд международных соглашений, в которых участвует и Российская Федерация. Так как информационные технологии развиваются с огромной скоростью, законы в этой области отстают от действительности.

Слайд 17 Совершая или не совершая те или иные поступки,

старайтесь опираться на моральные нормы, без них цивилизованное общество перестанет

существовать и наступит хаос.Человек не должен совершать преступление, не потому что это запрещено законом.

Слайд 18Межсетевые экраны (firewalls)

Персональные межсетевые экраны предназначены для обеспечения

безопасности данных на персональном компьютере, подключенном к Интернету.

Они могут

в реальном режиме времени определить приложение, которое пытается передать пакеты в сеть и в соответствии с установленными правилами отклонить передачу пакетов или продолжить. Кроме этого, персональный межсетевой экран позволяет отключать загрузку активного содержания Web-страниц, загрузку банеров и всплывающих окон, определять и блокировать сканирование портов и DoS-атаки и многое другое.

eSave Protect 3.0

Outpost Firewall 1.0

Слайд 19eSave Protect 3.0

eSafe Protect создано для всеобъемлющей

защиты как отдельных компьютеров, так и компьютерных сетей от компьютерных

вирусов и вандалов в Интернет.Все продукты этого семейства расcчитаны на предотвращение неприятностей до того, как они произойдут.

Кроме того, эти продукты реализуют традиционную защиту файлов, которые уже заражены вирусами.

Слайд 20Outpost Firewall относится к разряду персональных межсетевых экранов и обладает

следующими основными свойствами:

возможностью использования сразу же после установки без

необходимости предварительной настройки; возможностью легко и быстро создавать безопасную конфигурацию при работе в сети, используя;

приглашающие сообщения системы и настройки по умолчанию;

возможностями использования большого количества настроек возможностью перехода в «невидимый» режим работы, когда остальные компьютеры сети не в состоянии обнаружить Ваш компьютер.

Outpost Firewall 1.0

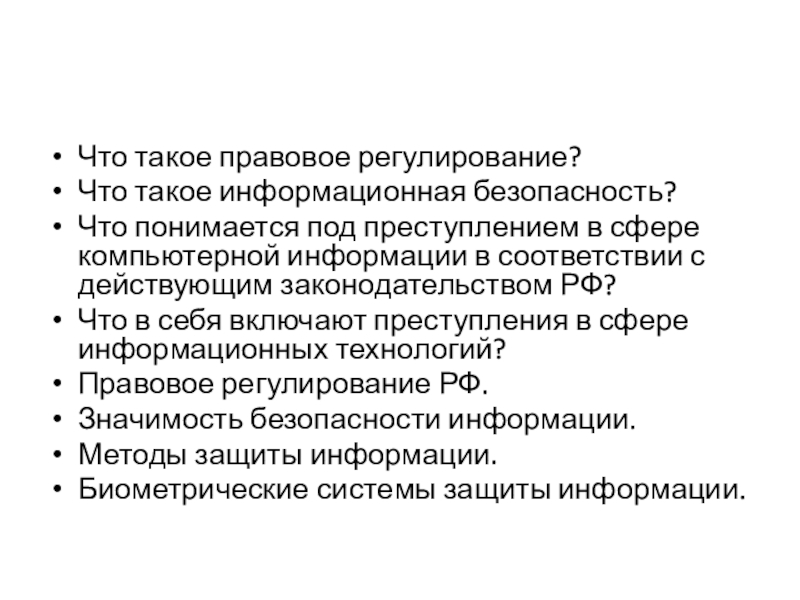

Слайд 24Что такое правовое регулирование?

Что такое информационная безопасность?

Что понимается под преступлением

в сфере компьютерной информации в соответствии с действующим законодательством РФ?

Что

в себя включают преступления в сфере информационных технологий?Правовое регулирование РФ.

Значимость безопасности информации.

Методы защиты информации.

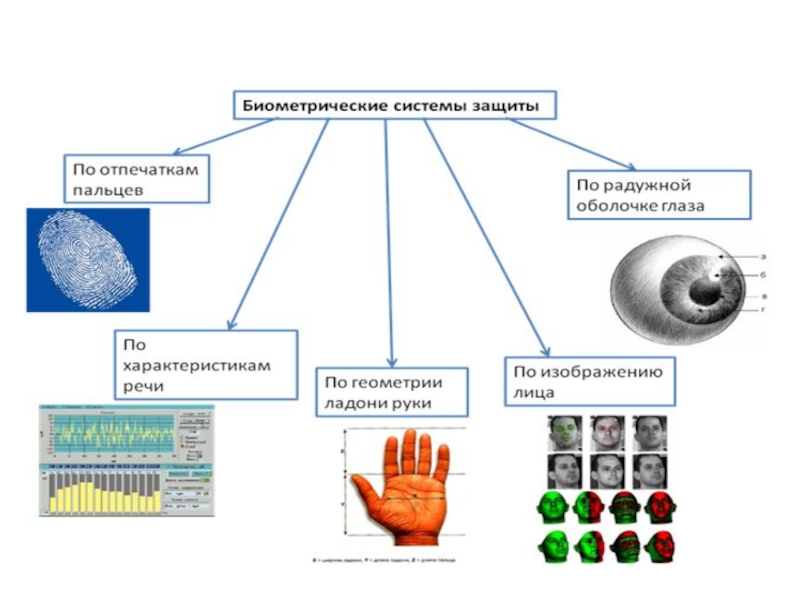

Биометрические системы защиты информации.