Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Сделать в рабочей тетради конспект по теме: Защита информации, антивирусная

Содержание

- 1. Сделать в рабочей тетради конспект по теме: Защита информации, антивирусная

- 2. Компьютерный вирусПервая массовая эпидемия компьютерного вируса произошла

- 3. Компьютерный вирусКомпьютерные вирусы – специальные программы, которые создаются

- 4. Признаки заражениязамедление работы компьютераперезагрузка или зависание компьютеранеправильная

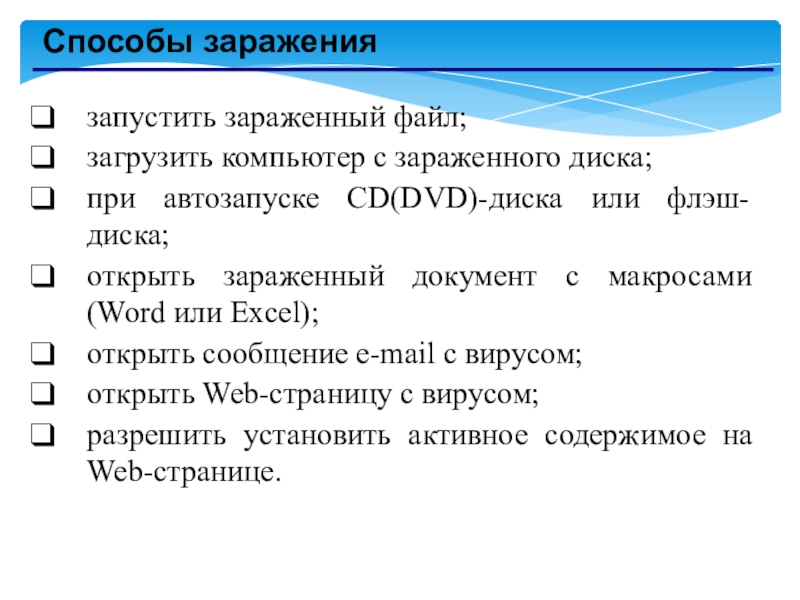

- 5. Способы заражениязапустить зараженный файл;загрузить компьютер с зараженного

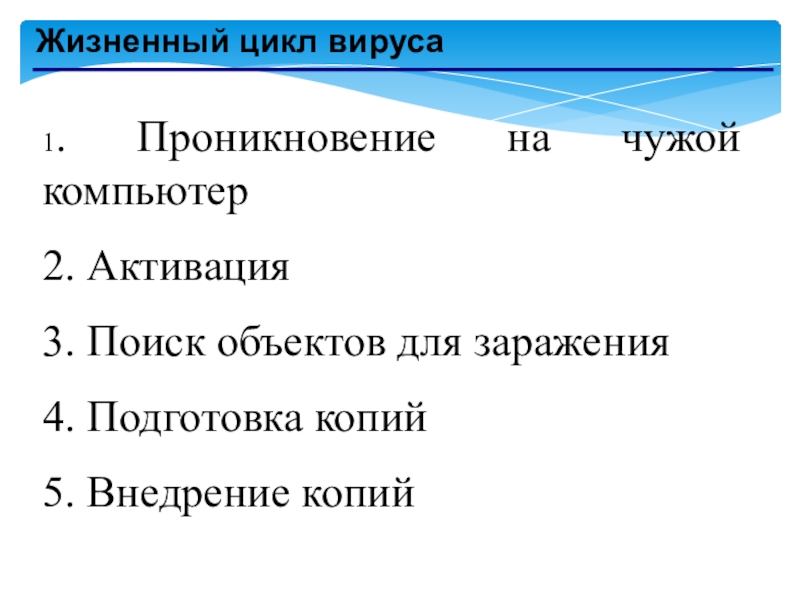

- 6. Жизненный цикл вируса1. Проникновение на чужой компьютер

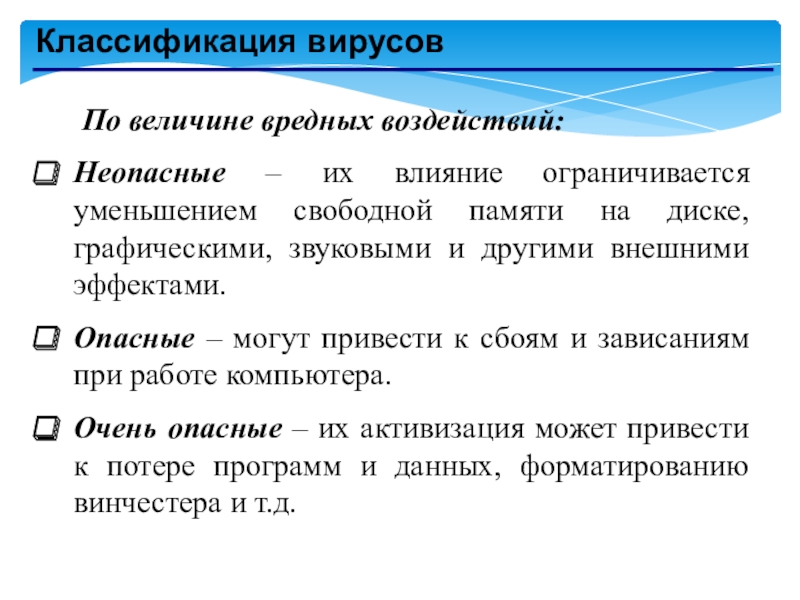

- 7. Классификация вирусовПо величине вредных воздействий:Неопасные – их

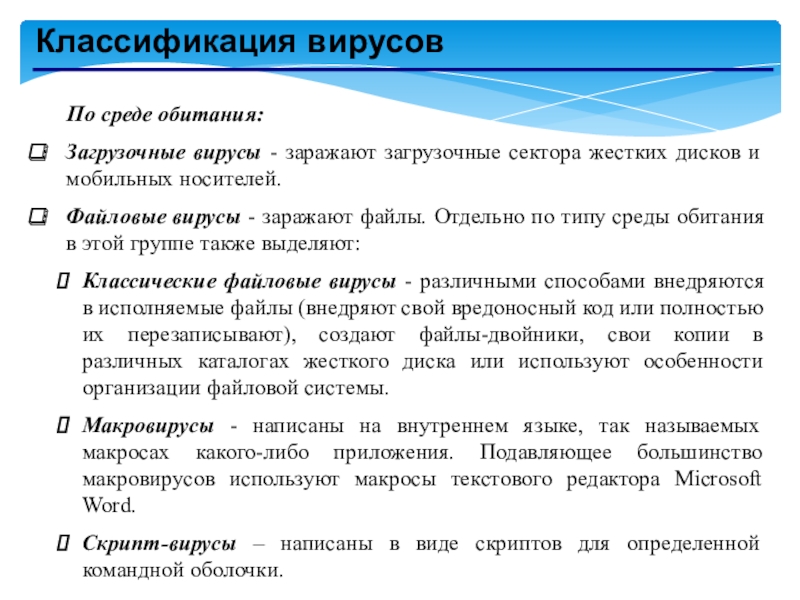

- 8. Классификация вирусовПо среде обитания:Загрузочные вирусы - заражают

- 9. Виды вирусовЧервьТроянская программа (Троян, Троянский конь)Программы шпионыПрограмма-блокировщик (баннер)Загрузочные вирусыПрограммный вирус

- 10. ЧервиЧервь (сетевой червь) - вредоносная программа, целью

- 11. Жизненный цикл червей1. Проникновение в систему 2. Активация 3. Поиск объектов для заражения 4. Подготовка копий 5. Распространение копий

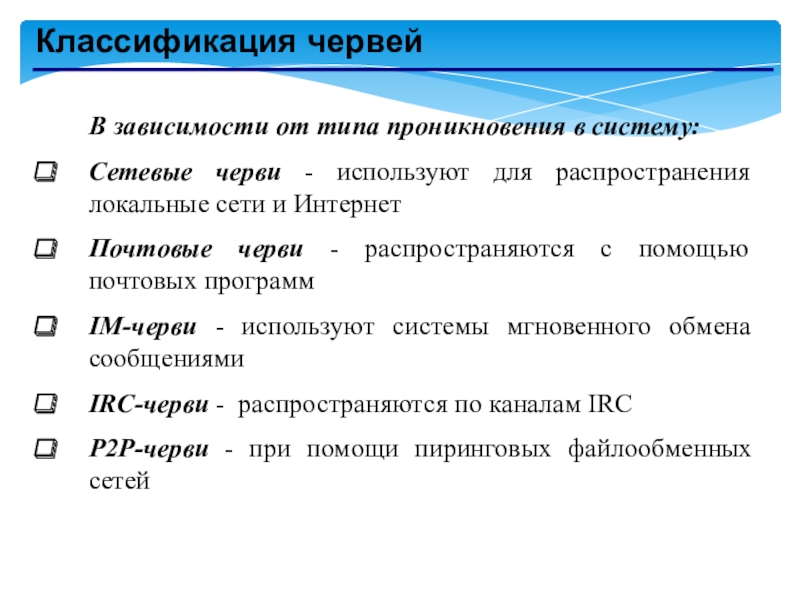

- 12. Классификация червейВ зависимости от типа проникновения в

- 13. Троянские программыТроянские программы - эта программа полностью

- 14. Жизненный цикл троянских программ1. Проникновение в систему 2. Активация 3. Выполнение вредоносных действий

- 15. Классификация троянских программПо типу вредоносной нагрузки:Клавиатурные шпионы

- 16. Классификация троянских программПо типу вредоносной нагрузки:Утилиты дозвона

- 17. Программы шпионыПрограммы шпионы – эти Штирлицы занимаются сбором

- 18. Программа-блокировщик (баннер)Программа-блокировщик (баннер) – эти программы блокируют

- 19. Загрузочные вирусы Загрузочные вирусы – поражают загрузочный

- 20. Программный вирус Программный вирус – программа, которая

- 21. АнтивирусыАнтивирус — программный пакет, специально разработанный для

- 22. Типы антивирусов:Программы-детекторыПрограммы-доктораПрограммы-ревизоры (инспектора)Программы - фильтры (мониторы)Вакцины или иммунизаторыСканер

- 23. Типы антивирусов: Программы-детекторыПрограммы-детекторы осуществляют поиск характерной для

- 24. Типы антивирусов: Программы-доктораПрограммы-доктора или фаги, а также

- 25. Типы антивирусов: Программы-ревизорыПрограммы-ревизоры (инспектора) относятся к самым

- 26. Типы антивирусов: Программы-фильтрыПрограммы-фильтры (мониторы) или «сторожа» представляют

- 27. Типы антивирусов: ВакциныВакцины или иммунизаторы - это

- 28. Типы антивирусов: СканерыПринцип работы антивирусных сканеров основан

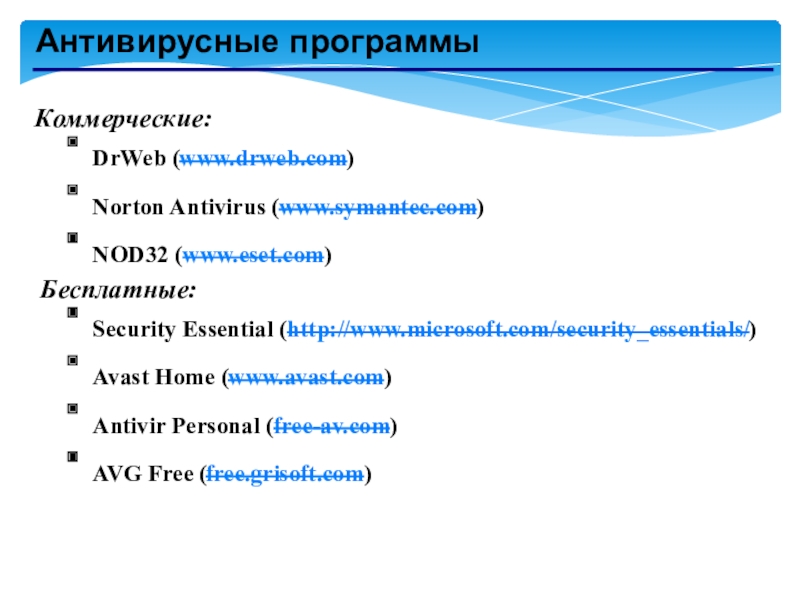

- 29. Антивирусные программыDrWeb (www.drweb.com)Norton Antivirus (www.symantec.com)NOD32 (www.eset.com)Коммерческие:Бесплатные:Security Essential (http://www.microsoft.com/security_essentials/)Avast Home (www.avast.com)Antivir Personal (free-av.com)AVG Free (free.grisoft.com)

- 30. Рынок антивирусных программ очень разнообразен

- 31. Фото с результатом работы отправить на почту

- 32. Скачать презентанцию

Компьютерный вирусПервая массовая эпидемия компьютерного вируса произошла в 1986 году, когда вирус Brain «заражал» дискеты для первых массовых персональных компьютеров.

Слайды и текст этой презентации

Слайд 1Сделать в рабочей тетради конспект по теме: Защита информации, антивирусная защита

информации

Слайд 2Компьютерный вирус

Первая массовая эпидемия компьютерного вируса произошла в 1986 году,

когда вирус Brain «заражал» дискеты для первых массовых персональных компьютеров.

Слайд 3Компьютерный вирус

Компьютерные вирусы – специальные программы, которые создаются злоумышленниками для получения

какой-либо выгоды. Принцип их действия может быть различным: они либо

воруют информацию, либо побуждают пользователя выполнить какие-то действия во благо злоумышленников, например, пополнить счет или переслать деньги.Слайд 4Признаки заражения

замедление работы компьютера

перезагрузка или зависание компьютера

неправильная работа ОС или

прикладных программ

изменение длины файлов

появление новых файлов

уменьшение объема оперативной памяти

рассылка сообщений

e-mail без ведома автораСлайд 5Способы заражения

запустить зараженный файл;

загрузить компьютер с зараженного диска;

при автозапуске CD(DVD)-диска

или флэш-диска;

открыть зараженный документ с макросами (Word или Excel);

открыть сообщение

e-mail с вирусом;открыть Web-страницу с вирусом;

разрешить установить активное содержимое на Web-странице.

Слайд 6Жизненный цикл вируса

1. Проникновение на чужой компьютер

2. Активация

3.

Поиск объектов для заражения

4. Подготовка копий

5. Внедрение копий

Слайд 7Классификация вирусов

По величине вредных воздействий:

Неопасные – их влияние ограничивается уменьшением

свободной памяти на диске, графическими, звуковыми и другими внешними эффектами.

Опасные

– могут привести к сбоям и зависаниям при работе компьютера.Очень опасные – их активизация может привести к потере программ и данных, форматированию винчестера и т.д.

Слайд 8Классификация вирусов

По среде обитания:

Загрузочные вирусы - заражают загрузочные сектора жестких

дисков и мобильных носителей.

Файловые вирусы - заражают файлы. Отдельно

по типу среды обитания в этой группе также выделяют: Классические файловые вирусы - различными способами внедряются в исполняемые файлы (внедряют свой вредоносный код или полностью их перезаписывают), создают файлы-двойники, свои копии в различных каталогах жесткого диска или используют особенности организации файловой системы.

Макровирусы - написаны на внутреннем языке, так называемых макросах какого-либо приложения. Подавляющее большинство макровирусов используют макросы текстового редактора Microsoft Word.

Скрипт-вирусы – написаны в виде скриптов для определенной командной оболочки.

Слайд 9Виды вирусов

Червь

Троянская программа (Троян, Троянский конь)

Программы шпионы

Программа-блокировщик (баннер)

Загрузочные вирусы

Программный вирус

Слайд 10Черви

Червь (сетевой червь) - вредоносная программа, целью которой является забить

компьютер всяким мусором для того, чтобы он стал медленным и

неуклюжим. Червь способен саморазмножаться, но не может быть частью программы. Чаще всего заражение этим вирусом происходит посредством электронных писем.Слайд 11Жизненный цикл червей

1. Проникновение в систему

2. Активация

3. Поиск объектов для заражения

4. Подготовка копий

5. Распространение копий

Слайд 12Классификация червей

В зависимости от типа проникновения в систему:

Сетевые черви -

используют для распространения локальные сети и Интернет

Почтовые черви -

распространяются с помощью почтовых программ IM-черви - используют системы мгновенного обмена сообщениями

IRC-черви - распространяются по каналам IRC

P2P-черви - при помощи пиринговых файлообменных сетей

Слайд 13Троянские программы

Троянские программы - эта программа полностью оправдывает свое название.

Она проникает в другие программы и скрывается там до момента,

когда программа-хозяин будет запущена. До запуска хозяйской программы вирус не может нанести вред. Чаще всего троянский конь используется для удаления, изменения или кражи данных. Самостоятельно размножатся троян не может.Слайд 14Жизненный цикл троянских программ

1. Проникновение в систему

2. Активация

3. Выполнение вредоносных действий

Слайд 15Классификация троянских программ

По типу вредоносной нагрузки:

Клавиатурные шпионы - постоянно находясь

в оперативной памяти, записывают все данные, поступающие от клавиатуры с

целью последующей их передачи своему автору.Похитители паролей - предназначены для кражи паролей путем поиска на зараженном компьютере специальных файлов, которые их содержат.

Утилиты скрытого удаленного управления - это трояны, которые обеспечивают несанкционированный удаленный контроль над инфицированным компьютером.

Анонимные SMTP-сервера и прокси-сервера - такие трояны на зараженном компьютере организовывают несанкционированную отправку электронной почты, что часто используется для рассылки спама.

Слайд 16Классификация троянских программ

По типу вредоносной нагрузки:

Утилиты дозвона - в скрытом

от пользователя режиме инициируют подключение к платным сервисам Интернет.

Модификаторы

настроек браузера - меняют стартовую страницу в браузере, страницу поиска или еще какие-либо настройки, открывают дополнительные окна, имитируют нажатия на рекламные баннеры и т. п. Логические бомбы - характеризуются способностью при срабатывании заложенных в них условий (в конкретный день, время суток, определенное действие пользователя или команды извне) выполнять какое-либо действие.

Слайд 17Программы шпионы

Программы шпионы – эти Штирлицы занимаются сбором информации о пользователе

и его действиях. Чаще всего они воруют конфиденциальную информацию: пароли,

адреса, номера карт/счетов. Зомби – такое название вредоносные программы получили, оттого, что и в самом деле делают из компьютера «безвольную» машину, подчиняющуюся злоумышленникам. Проще говоря, нехорошие люди могут управлять чьим-либо компьютером посредством этих вредоносных программ. Чаще всего пользователь даже не знает, что его компьютер уже не только его.Слайд 18Программа-блокировщик (баннер)

Программа-блокировщик (баннер) – эти программы блокируют доступ к операционной

системе. При включении компьютера пользователь видит всплывающее окно, в котором

обычно его в чем-то обвиняют: нарушении авторских прав или скачивании пиратского программного обеспечения. Далее, следуют угрозы полного удаления всей информации с компьютера. Для того чтобы этого избежать пользователь должен пополнить счет определенного телефона или отослать СМС. Только вот, даже если пользователь проделает все эти операции, баннер с угрозами никуда не денется.Слайд 19Загрузочные вирусы

Загрузочные вирусы – поражают загрузочный сектор винчестера (жесткого

диска). Их целью является существенное замедление процесса загрузки операционной системы.

После длительного воздействия этих вирусов на компьютер существует большая вероятность не загрузить операционную систему совсем.Слайд 20Программный вирус

Программный вирус – программа, которая прикрепляется к другим

программам и нарушает их работу. В отличии от трояна компьютерный

вирус может размножаться и в отличии от червя для успешной работы ему нужна программа к которой он может «прилипнуть».Слайд 21Антивирусы

Антивирус — программный пакет, специально разработанный для защиты, перехвата и

удаления компьютерных вирусов и прочих вредоносных программ.

Слайд 22Типы антивирусов:

Программы-детекторы

Программы-доктора

Программы-ревизоры (инспектора)

Программы - фильтры (мониторы)

Вакцины или иммунизаторы

Сканер

Слайд 23Типы антивирусов: Программы-детекторы

Программы-детекторы осуществляют поиск характерной для конкретного вируса сигнатуры

в оперативной памяти и в файлах и при обнаружении выдают

соответствующее сообщение. Недостатком таких антивирусных программ является то, что они могут находить только те вирусы, которые известны разработчикам таких программ.Слайд 24Типы антивирусов: Программы-доктора

Программы-доктора или фаги, а также программы-вакцины не только

находят зараженные вирусами файлы, но и «лечат» их, то есть

удаляют из файла тело программы-вируса, возвращая файлы в исходное состояние. В начале своей работы фаги ищут вирусы в оперативной памяти, уничтожая их, и только затем переходят к «лечению» файлов. Среди фагов выделяют полифаги, то есть программы-доктора, предназначенные для поиска и уничтожения большого количества вирусов.Слайд 25Типы антивирусов: Программы-ревизоры

Программы-ревизоры (инспектора) относятся к самым надежным средствам защиты

от вирусов. Ревизоры (инспектора) проверяют данные на диске на предмет

вирусов-невидимок, изучают, не забрался ли вирус в файлы, нет ли посторонних в загрузочном секторе жесткого диска, нет ли несанкционированных изменений реестра Windows. Причем инспектор может не пользоваться средствами операционной системы для обращения к дискам (а значит, активный вирус не сможет это обращение перехватить).Слайд 26Типы антивирусов: Программы-фильтры

Программы-фильтры (мониторы) или «сторожа» представляют собой небольшие резидентные

программы, предназначенные для обнаружения подозрительных действий при работе компьютера, характерных

для вирусов. Такими действиями могут являться:1. попытки коррекции файлов с расширениями COM, EXE

2. изменение атрибутов файла

3. прямая запись на диск по абсолютному адресу

4. запись в загрузочные сектора диска

5. загрузка резидентной программы.