Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

VPN. Виртуальные частные сети

Содержание

- 1. VPN. Виртуальные частные сети

- 2. Виртуальные частные сети - VPN VPN представляет собой

- 3. 1998 год – разработка приложений VPN, позволяющих

- 4. Виртуальные частные сети - VPN Имея доступ в

- 5. Виртуальные частные сети - VPNСредства VPN должны

- 6. Классификация VPNПо уровню модели OSIПо архитектуретехнического решенияПо

- 7. Базовые архитектуры VPNШлюз-шлюзШлюз-хостХост-хостКомбинированная – через промежуточный шлюз (IPSG)IPSGVPN-шлюзLANIP-сетьIP-сеть

- 8. VPN-шлюз – сетевое устройство, подключенное к нескольким

- 9. Туннель – логическая связь между клиентом и

- 10. Схемы взаимодействия провайдера и клиентаПользовательская схема –

- 11. Схема соединения филиалов с центральным офисом

- 12. Связь удаленного пользователя с корпоративной сетью

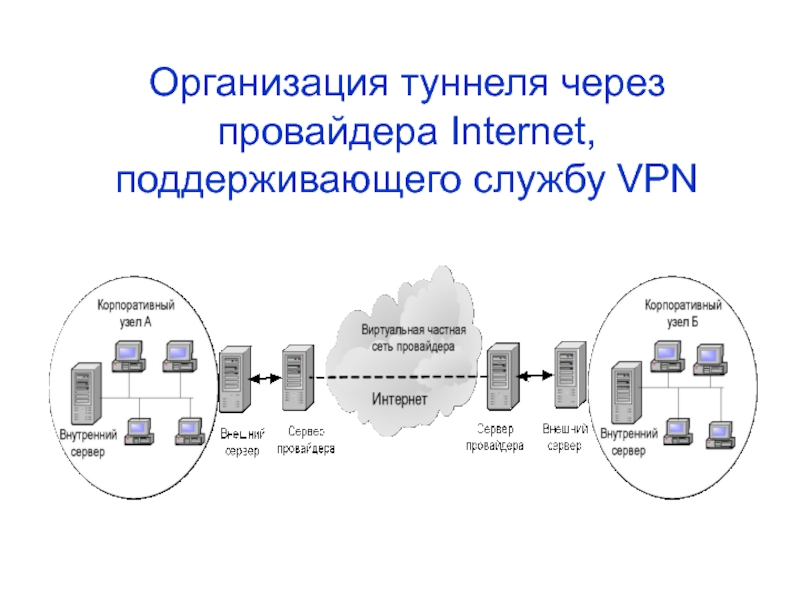

- 13. Организация туннеля через провайдера Internet, поддерживающего службу VPN

- 14. VPN-соединение защищенных сетей внутри корпоративной сети

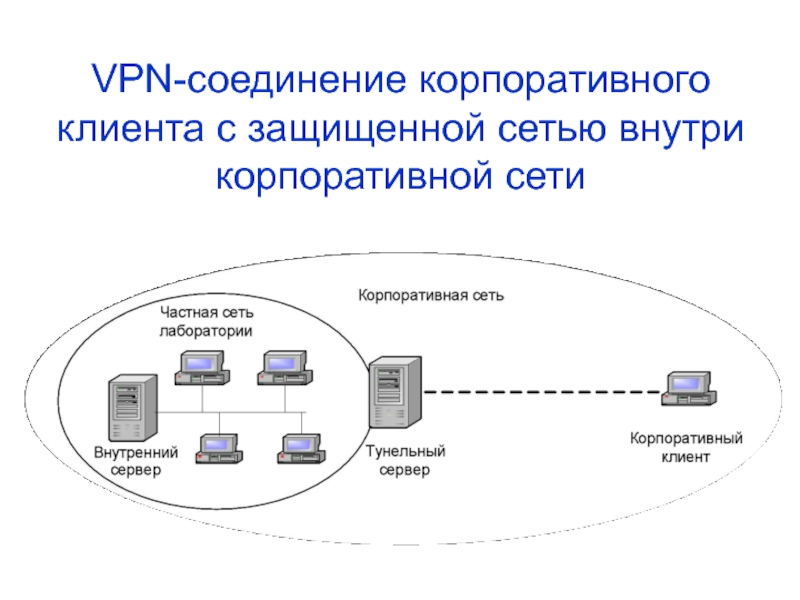

- 15. VPN-соединение корпоративного клиента с защищенной сетью внутри корпоративной сети

- 16. Виртуальные частные сети - VPNЧасто в своей

- 17. Защита данных в VPN Требования к защищенному каналу:Конфиденциальность

- 18. Поддержка VPN на различных уровнях модели OSIКанальный

- 19. Протоколы канального уровня:PPTP (Point-to-Point-Tunneling Protocol). Шифрует кадры

- 20. Виртуальные частные сети - VPN Существует множество

- 21. Виртуальные частные сети: PPTP PPTP дает возможность

- 22. Виртуальные частные сети: PPTPКак происходит установление соединения

- 23. Виртуальные частные сети: PPTPКак происходит передача: На

- 24. Виртуальные частные сети: PPTP Пакеты, переносящие пользовательские

- 25. Виртуальные частные сети: PPTP Для организации VPN

- 26. Виртуальные частные сети: PPPoE Технология PPPoE сегодня

- 27. Виртуальные частные сети: PPPoE клиент посылает широковещательный

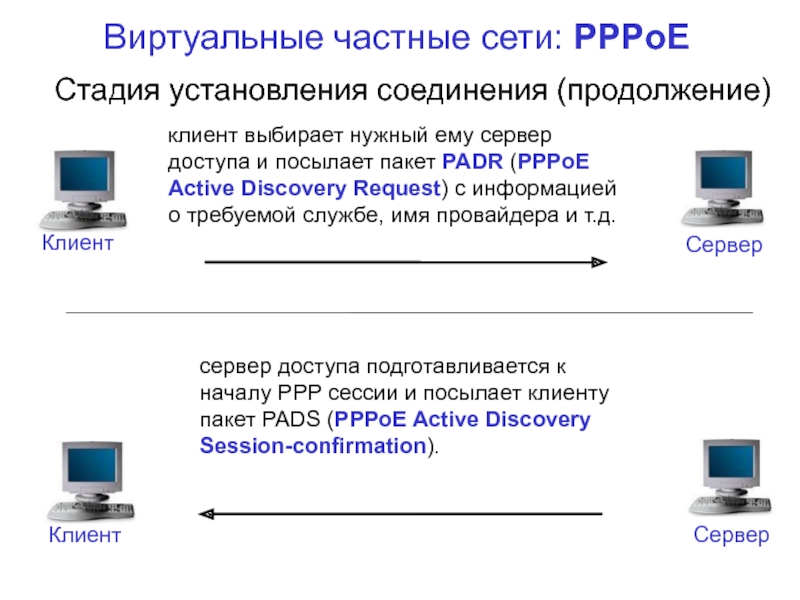

- 28. Виртуальные частные сети: PPPoE Стадия установления соединения

- 29. Стадия установленной сессииЕсли все запрашиваемые клиентом службы

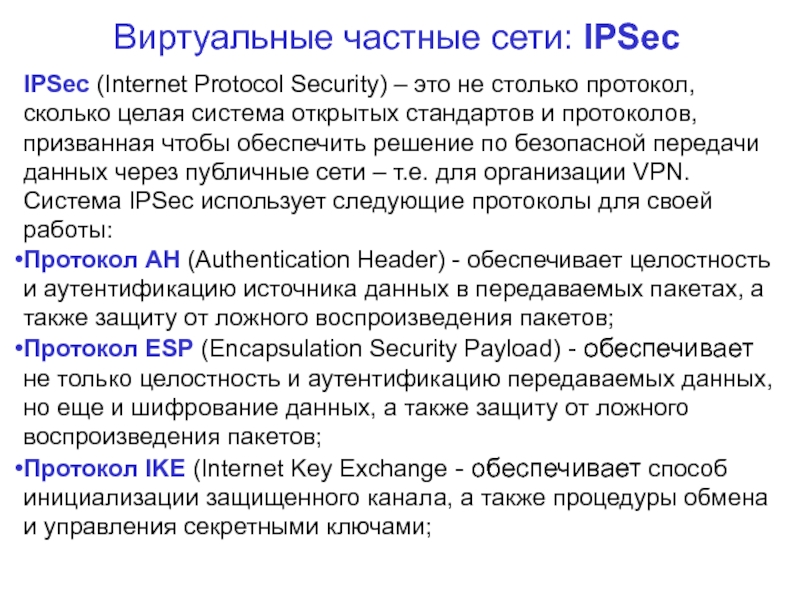

- 30. Виртуальные частные сети: IPSecIPSec (Internet Protocol Security)

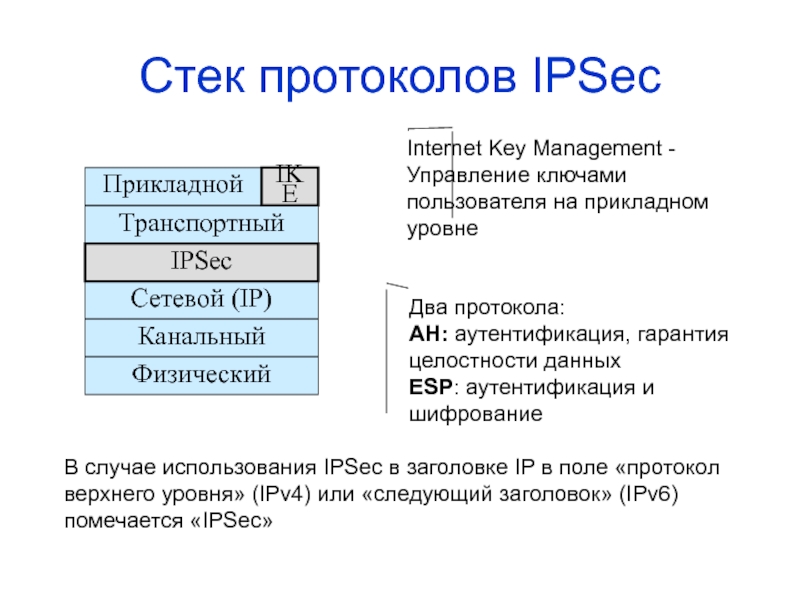

- 31. Стек протоколов IPSecПрикладнойСетевой (IP)КанальныйФизическийТранспортныйIPSecIKEInternet Key Management -Управление

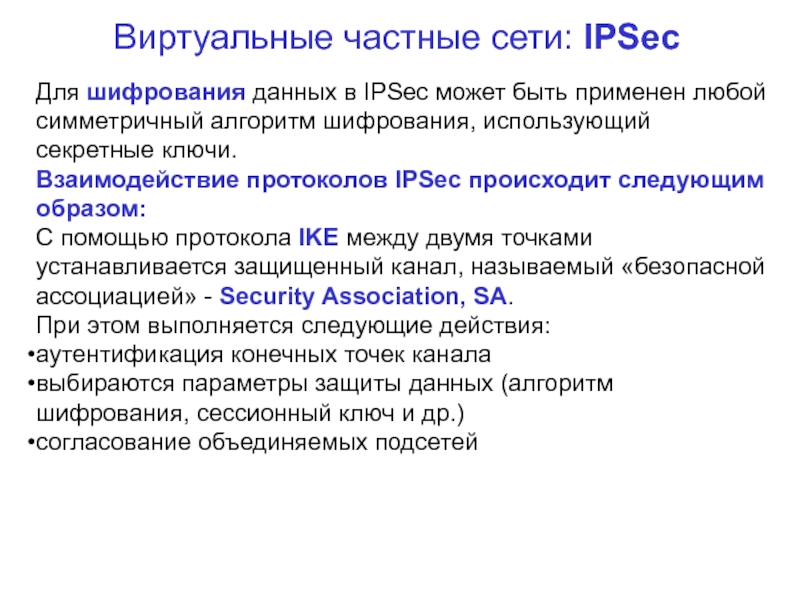

- 32. Виртуальные частные сети: IPSecДля шифрования данных в

- 33. Виртуальные частные сети: IPSecПротоколы AH и ESP

- 34. Слайд 34

- 35. Слайд 35

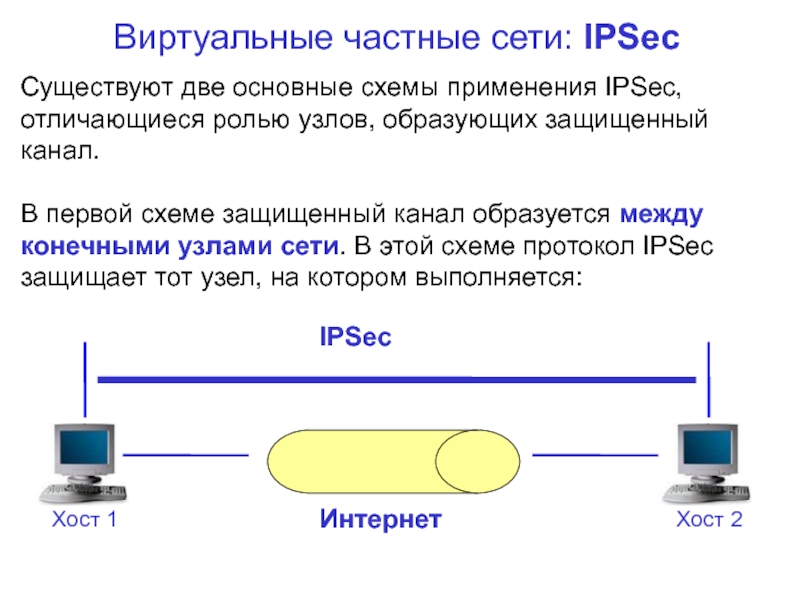

- 36. Виртуальные частные сети: IPSecСуществуют две основные схемы

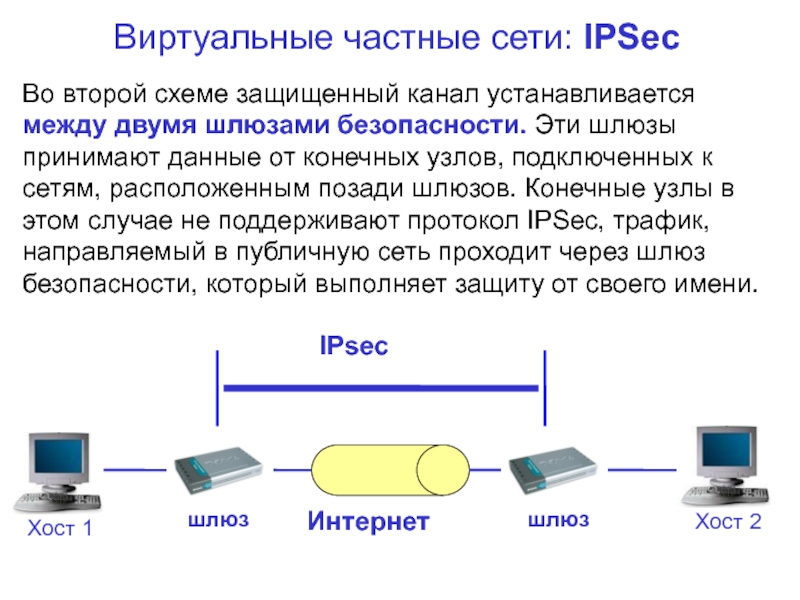

- 37. Виртуальные частные сети: IPSecВо второй схеме защищенный

- 38. Виртуальные частные сети: IPSecДля хостов, поддерживающих IPSec,

- 39. Определение SAInternetшлюзшлюзSA1SA2От станции к файерволлуИз конца в конец

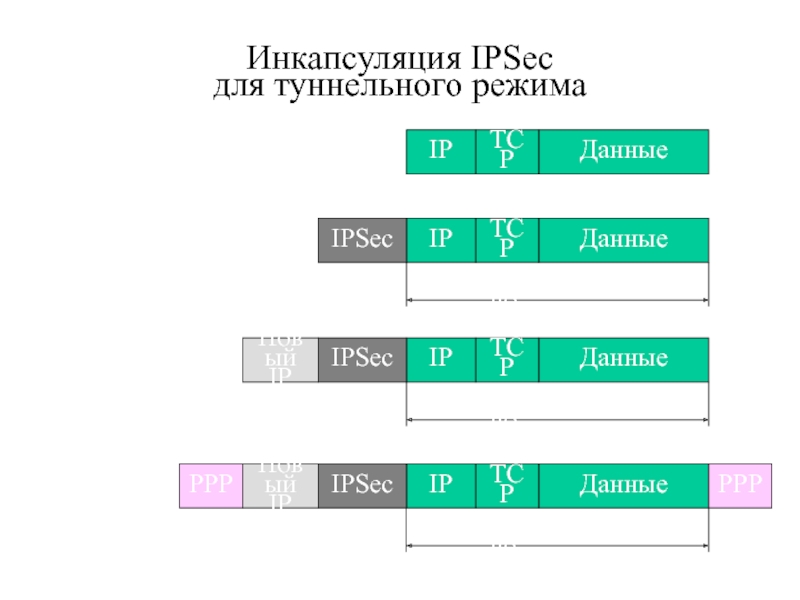

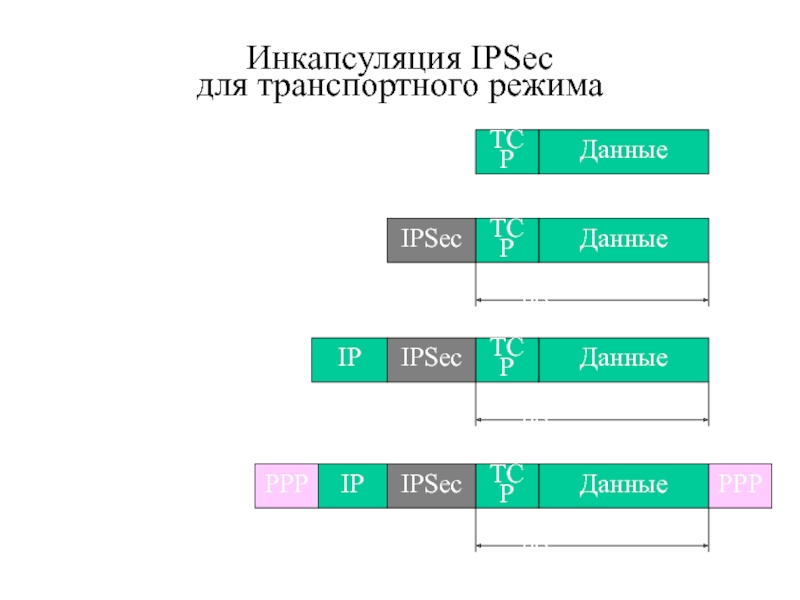

- 40. Режимы IPSecТуннельный режим:Добавляется новый IP-заголовокИсходный IP-заголовок инкапсулируется

- 41. Инкапсуляция IPSec для туннельного режимаДанныеТСРIPДанныеТСРIPIPSecЗашифрованоДанныеТСРIPIPSecЗашифрованоНовыйIPДанныеТСРIPIPSecЗашифрованоНовыйIPPPPPPPСетевой уровеньУровень IPSecСетевой уровеньКанальный уровень

- 42. Инкапсуляция IPSec для транспортного режимаДанныеТСРДанныеТСРIPSecЗашифрованоIPДанныеТСРIPЗашифрованоPPPPPPДанныеТСРIPSecЗашифрованоIPSecТранспортный уровеньУровень IPSecСетевой уровеньКанальный уровень

- 43. Инкапсуляция с аутентификацией (ESP)ДанныеТСРIPДанныеТСРIPESPТрейлерESPАутентиф.ESPТранспортный режим (АН аутентификация):Туннельный режим (АН аутентификация):ЗашифрованоАутентифицированоДанныеТСРIPESPТрейлерESPАутентиф.ESPЗашифрованоАутентифицированоНовыйзаг. IP

- 44. Управление ключом IKEФункции IKE: Установление SA (Security

- 45. Общая процедура IPSecФаза I для узла А,

- 46. Правила безопасностиПравила безопасности определяют способы защиты, пропуска

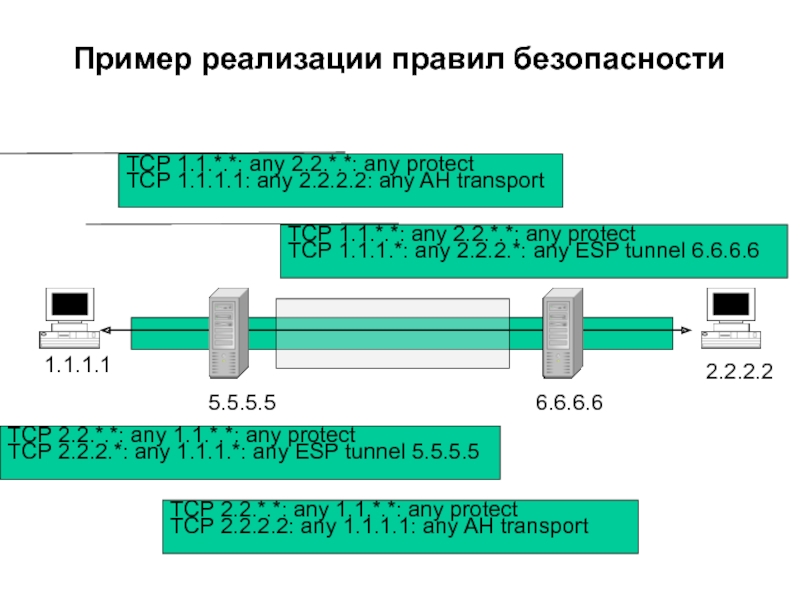

- 47. Пример реализации правил безопасности1.1.1.12.2.2.25.5.5.56.6.6.6ТСР 1.1.*.*: any 2.2.*.*:

- 48. Протоколы транспортного уровняSSL – Secure Sockets Layer.

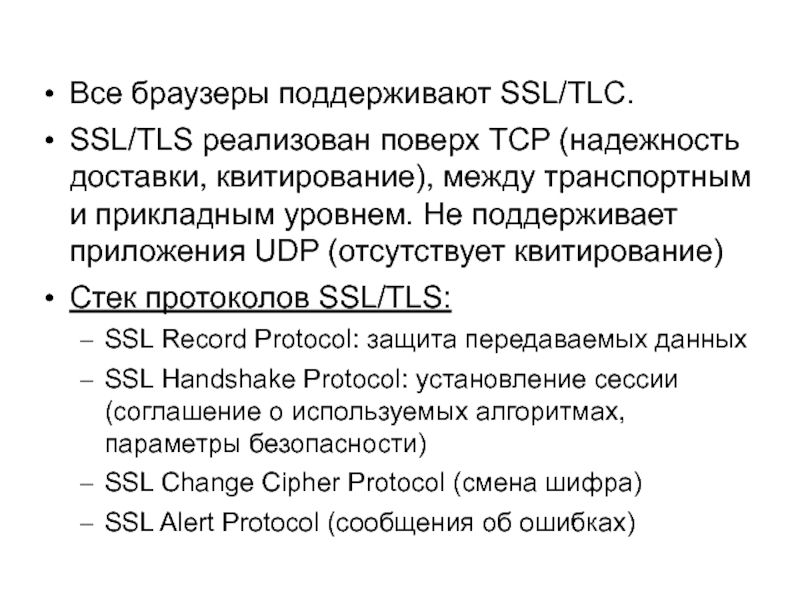

- 49. Все браузеры поддерживают SSL/TLC.SSL/TLS реализован поверх TCP

- 50. Организация VPN/MPLSVPN/MPLS – хорошо масштабируемое решение.Рекомендация RFC

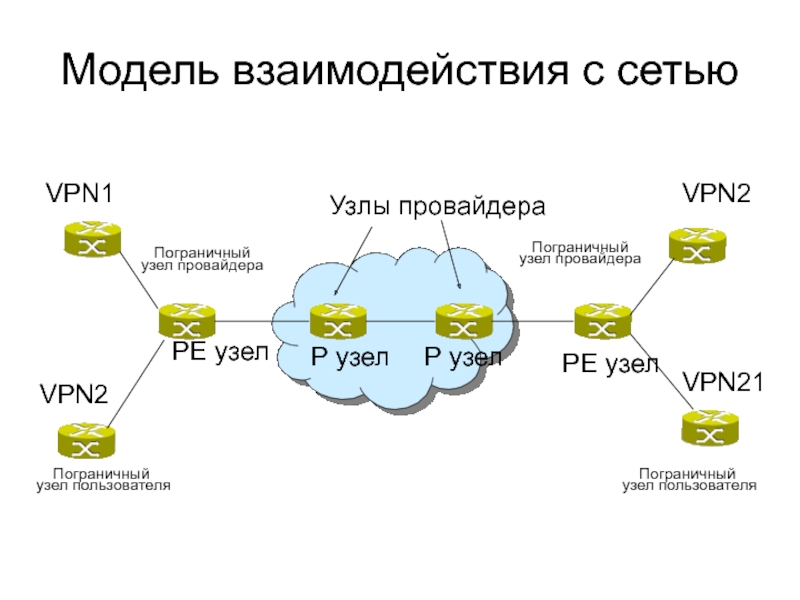

- 51. Модель взаимодействия с сетьюУзлы провайдераР узелР узелРЕ узелРЕ узелПограничныйузел провайдераПограничныйузел провайдераПограничныйузел пользователяПограничныйузел пользователяVPN1VPN2VPN21VPN2

- 52. Адресация VPNСеть провайдераМаршрутизатор 1Маршрутизатор 2Маршрутизатор 4Маршрутизатор 310.2/1610.1/1610.1/1610.2/16Внутренняя

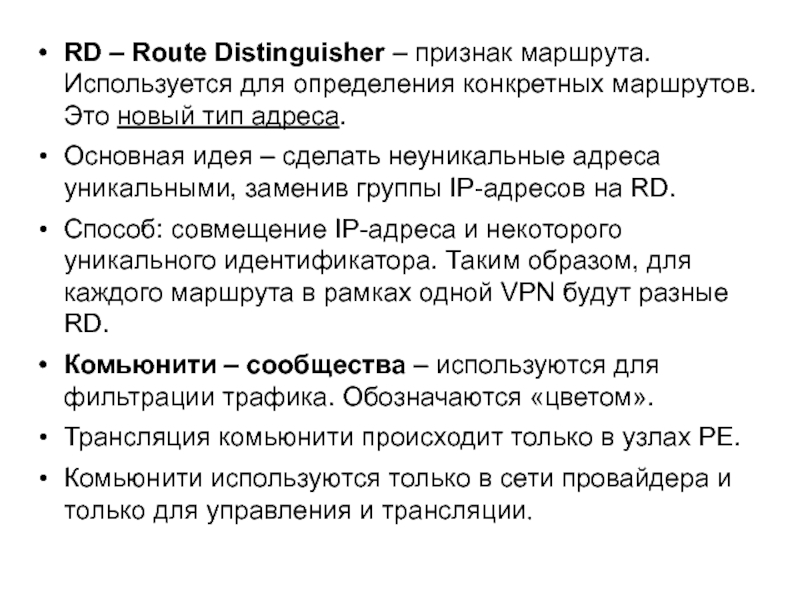

- 53. RD – Route Distinguisher – признак маршрута.

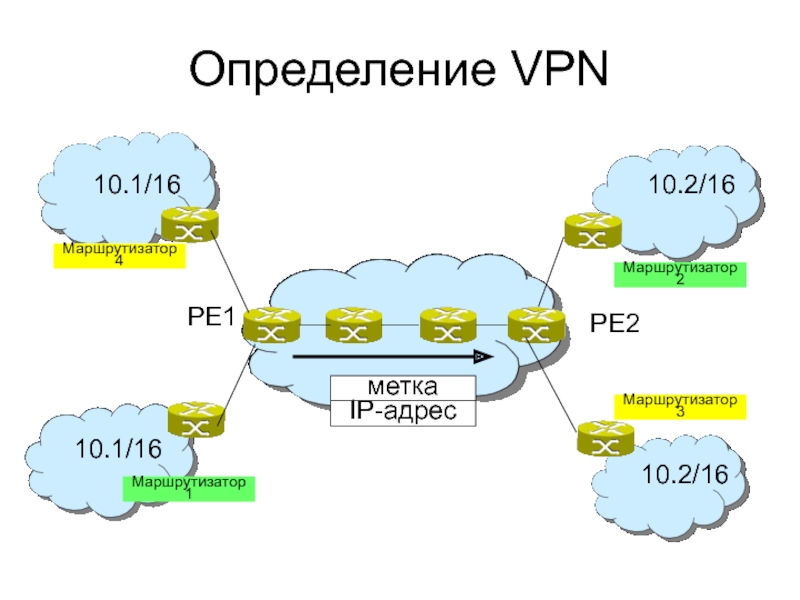

- 54. Определение VPNМаршрутизатор 1Маршрутизатор 2Маршрутизатор 4Маршрутизатор 310.1/1610.1/1610.2/1610.2/16PE1PE2

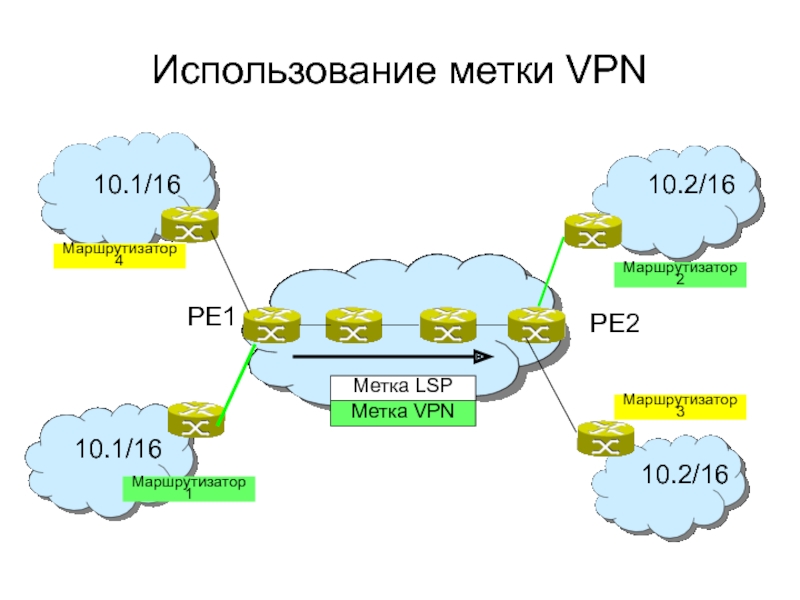

- 55. Использование метки VPNМаршрутизатор 1Маршрутизатор 2Маршрутизатор 4Маршрутизатор 310.1/1610.1/1610.2/1610.2/16PE1PE2Метка LSPМетка VPN

- 56. Варианты решений:VPWS – для организации виртуальных частных

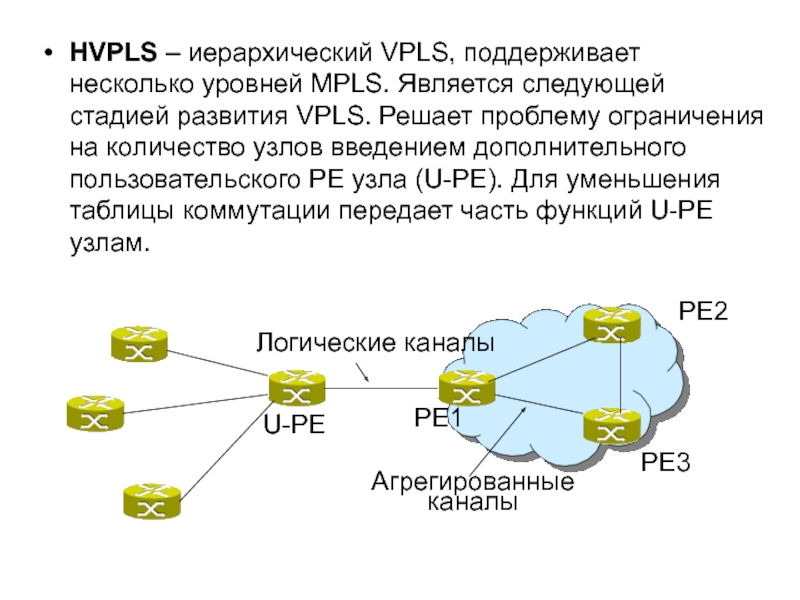

- 57. HVPLS – иерархический VPLS, поддерживает несколько уровней

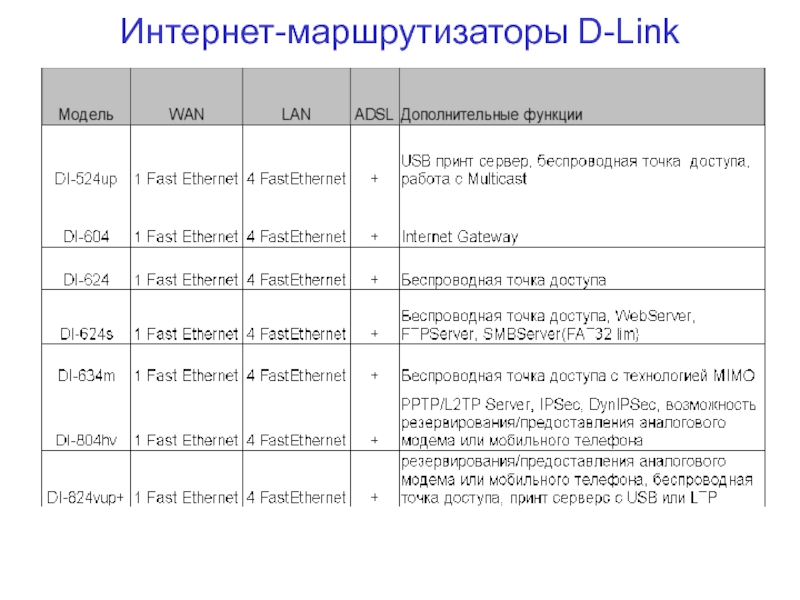

- 58. Интернет-маршрутизаторы D-Link

- 59. Широкополосный шлюз: DI-524up 1 порт WAN –

- 60. Применение DI-524upaУстройство позволяет осуществлятьОдновременный выход в Интернет

- 61. Характеристики DI-524upОбеспечение доступа в интернет всем компьютерам

- 62. Широкополосный шлюз: DI-624 1 порт WAN –

- 63. Применение DI-624Устройство может быть использовано для предоставления

- 64. Возможности DI-624Обеспечение доступа в интернет всем компьютерам

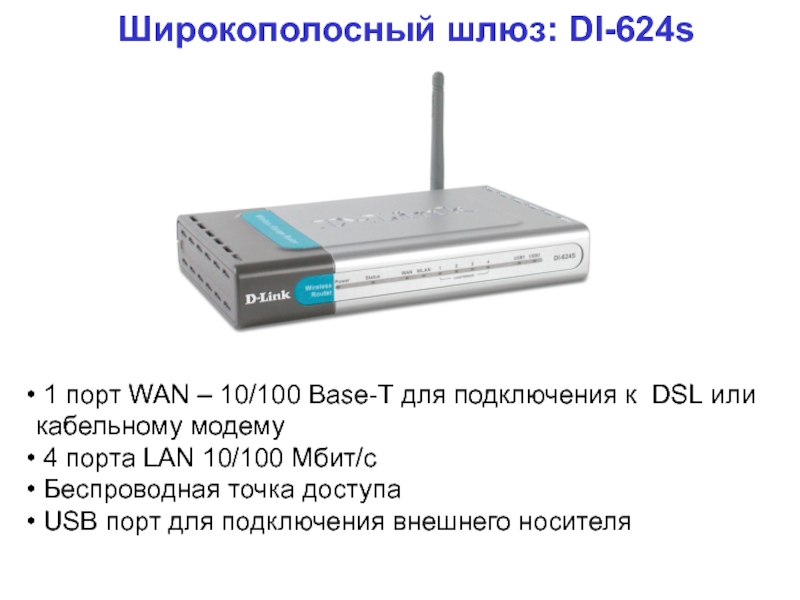

- 65. Широкополосный шлюз: DI-624s 1 порт WAN –

- 66. Применение DI-624sУстройство может быть использовано для предоставления

- 67. Возможности DI-624sДоступ в Интернет как для проводных,

- 68. Интернет маршрутизатор: DI-634M 1 порт WAN –

- 69. Применение DI-634mУстройство предназначено для предоставления доступа в

- 70. Возможности DI-634mОбеспечение доступа в интернет всем компьютерам

- 71. Интернет маршрутизатор: DI-604 1 порт WAN –

- 72. Применение DI-604Разработанный специально для использования дома или

- 73. Интернет - маршрутизатор: DI-804HV 1 порт WAN

- 74. Применение DI-804V / DI-804HV1212345

- 75. Многофункциональное устройство DI-804HV позволяет 1 Подключать к

- 76. Характеристики DI-804HVWAN - порт 10/100 Мбит/с для

- 77. Интернет - маршрутизатор: DI-824vup+ 1 порт WAN

- 78. Применение DI-824vup+1234567

- 79. Многофункциональное устройство DI-824vup+ позволяет 1 Подключать к

- 80. Характеристики DI-824vup+WAN - порт 10/100 Мбит/с для

- 81. Маршрутизаторы для сетевых игр GamerLounge с технологией GameFuel

- 82. Игровой маршрутизатор

- 83. Применение DGL-4100Использование уникальной технологии GameFuel, позволяет выделять

- 84. Характеристики DGL-4100WAN - порт 10/100 Мбит/с для

- 85. 4 GigabitEthernet порта1 Порт WAN 10/100 Беcпроводная

- 86. Применение DGL-4300Использование уникальной технологии GameFuel, позволяет выделять

- 87. Характеристики DGL-4300WAN - порт 10/100 Мбит/с для

- 88. 2 Wan 10/100 EthernetКоммутатор на 4 порта

- 89. Применение DI-LB604Устройство позволяет использовать одновременно двух в

- 90. Характеристики DI-LB6042 WAN - портa 10/100 Мбит/с

- 91. Интернет маршрутизато DI-704GU▪ 4 Порта GigabitEthernet(LAN)▪ 1

- 92. Скачать презентанцию

Слайды и текст этой презентации

Слайд 31998 год – разработка приложений VPN, позволяющих осуществлять централизованный контроль

со стороны пользователей.

1999 год – модель аутентификации, дополнительные средства для

конфигурирования клиентов2000 год – включение средств VPN в Windows2000

В настоящее время технология вошла в фазу расцвета. Используются различные технологии и архитектуры с учетом потребностей конкретной сети.

Использование общедоступной IP-сети для предоставления удаленного доступа к информации может (!) являться безопасным.

Слайд 4Виртуальные частные сети - VPN

Имея доступ в Интернет, любой пользователь

может без проблем подключиться к сети офиса своей фирмы. Общедоступность

данных совсем не означает их незащищенность. Система безопасности VPN - защищает всю информацию от несанкционированного доступа: информация передается в зашифрованном виде. Прочитать полученные данные может лишь обладатель ключа к шифру.Слайд 5Виртуальные частные сети - VPN

Средства VPN должны решать как минимум

следующие задачи:

Конфиденциальность – это гарантия того, что в процессе

передачи данных

по каналам VPN эти данные не будутпросмотрены посторонними лицами.

Целостность – гарантия сохранности передаваемых данных.

Никому не разрешается менять, модифицировать, разрушать или

создавать новые данные при передаче по каналам VPN.

Доступность – гарантия того, что средства VPN постоянно

доступны легальным пользователям.

Для решения этих задач в решениях VPN используются такие средства как шифрование данных для обеспечения целостности и конфиденциальности, аутентификация и авторизации для проверки прав пользователя и разрешения доступа к сети VPN.

Слайд 6Классификация VPN

По уровню

модели OSI

По архитектуре

технического решения

По способу

технической реализации

VPN

канального

уровня: PPTP, L2TP

MPLS

VPN сетевого

уровня: IPSec

VPN транспортного

уровня:

SSL/TLCМежкорпоративные

VPN

Внутрикорпоративные

VPN

На основе удаленного

доступа

На основе сетевой

операционной системы

На основе

межсетевого экрана

На основе

маршрутизаторов

На основе

программных решений

На основе

аппаратных решений

Слайд 7Базовые архитектуры VPN

Шлюз-шлюз

Шлюз-хост

Хост-хост

Комбинированная – через промежуточный шлюз (IPSG)

IPSG

VPN-шлюз

LAN

IP-сеть

IP-сеть

Слайд 8VPN-шлюз – сетевое устройство, подключенное к нескольким сетям, выполняет функции

шифрования, идентификации, аутентификации, авторизации и туннелирования. Может быть решен как

программно, так и аппаратно.VPN-клиент (хост) решается программно. Выполняет функции шифрования и аутентификации. Сеть может быть построена без использования VPN-клиентов.

Основные компоненты VPN

Слайд 9Туннель – логическая связь между клиентом и сервером. В процессе

реализации туннеля используются методы защиты информации.

Граничный сервер – это сервер,

являющийся внешним для корпоративной сети. В качестве такого сервера может выступать, например, брендмауэр или система NAT.Обеспечение безопасности информации VPN – ряд мероприятий по защите трафика корпоративной сети при прохождении по туннелю от внешних и внутренних угроз.

Слайд 10Схемы взаимодействия провайдера и клиента

Пользовательская схема – оборудование размещается на

территории клиента, методы защиты информации и обеспечения QoS организуются самостоятельно.

Провайдерская

схема – средства VPN размещаются в сети провайдера, методы защиты информации и обеспечения QoS организуются провайдером.Смешанная схема – используется при взаимодействии клиента с несколькими провайдерами.

Слайд 16Виртуальные частные сети - VPN

Часто в своей работе решения VPN

используют туннелирование (или инкапсуляцию).

Туннелирование или инкапсуляция - это способ

передачи полезной информации через промежуточную сеть. Такой информацией могут быть кадры (или пакеты) другого протокола. При инкапсуляции кадр не передается в сгенерированном узлом-отправителем виде, а снабжается дополнительным заголовком, содержащим информацию о маршруте, позволяющую инкапсулированным пакетам проходить через промежуточную сеть (Интернет). На конце туннеля кадры деинкапсулируются и передаются получателю. Одним из явных достоинств туннелирования является то, что данная технология позволяет зашифровать исходный пакет целиком, включая заголовок, в котором могут находится данные, содержащие информацию, полезную для взлома сети, например, IP- адреса, количество подсетей и т.д.

Слайд 17Защита данных в VPN

Требования к защищенному каналу:

Конфиденциальность

Целостность

Доступность легальным пользователям

(аутентификация)

Методы организации защищенного канала:

Шифрование.

Аутентификация – позволяет организовать доступ к сети

только легальных пользователей.Авторизация – контролирует доступ легальных пользователей к ресурсам в объемах, соответствующих предоставленными им правами.

Туннелирование – позволяет зашифровать пакет вместе со служебной информацией.

Слайд 18Поддержка VPN на различных уровнях модели OSI

Канальный уровень:

L2TP, PPTP

и др. (авторизация и аутентификация)

Технология MPLS (установление туннеля)

Сетевой уровень:

IPSec (архитектура

«хост-шлюз» и «шлюз-шлюз», поддержка шифрования, авторизации и аутентификации, проблемы с реализацией NAT)Транспортный уровень:

SSL/TLS (архитектура «хост-хост» соединение из конца в конец, поддержка шифрования и аутентификации, реализован только для поддержки TCP-трафика)

Слайд 19Протоколы канального уровня:

PPTP (Point-to-Point-Tunneling Protocol). Шифрует кадры РРР и инкапсулирует

их в IP пакеты (1996 год, разработка Microsoft, Ascend, 3Con

и US Robotics)L2F (Layer to Forwarding). Прототип L2TP (1996 год, разработка Cisco)

L2TP (Layer to Tunneling Protocol). Инкапсулирует кадры РРР в протокол сетевого уровня, предварительно проведя аутентификацию пользователя (1997 год, разработка Cisco и IETF)

Слайд 20Виртуальные частные сети - VPN

Существует множество различных решений для

построения виртуальных частных сетей. Наиболее известные и широко используемые это:

PPTP

(Point-to-Point Tunneling Protocol). Этот протокол стал достаточно популярен благодаря его включению в операционные системы фирмы Microsoft.PPPoE (PPP over Ethernet) — разработка RedBack Networks, RouterWare, UUNET и другие.

IPSec (Internet Protocol Security) — официальный стандарт Интернет.

Эти протоколы поддерживаются в Интернет-шлюзах D-Link, в зависимости от модели все или часть из них.

Слайд 21Виртуальные частные сети: PPTP

PPTP дает возможность пользователям устанавливать коммутируемые

соединения с Internet-провайдерами для получения доступа в интернет. И подключать

удаленных пользователей к ресурсам защищенной сетиВ отличие от IPSec, протокол PPTP изначально не предназначался для организации туннелей между локальными сетями. PPTP расширяет возможности PPP — протокола, который специфицирует соединения типа точка-точка в IP-сетях.

PPTP позволяет создавать защищенные каналы для обмена данными по протоколам – IP, IPX, NetBEUI и др.

Слайд 22Виртуальные частные сети: PPTP

Как происходит установление соединения PPTP: пользователь «звонит»

на сервер корпоративной сети или провайдера, где установлен протокол PPTP.

Этот «звонок» отличается от обычного тем, что вместо телефонного номера указывается адрес сервера PPTP. После аутификации(согласовения управляющих пакетов и проверки пароля) устанавливается туннель для передачи данныхМетод шифрования, применяемый в PPTP, специфицируется на уровне PPP. Обычно в качестве клиента PPP выступает настольный компьютер с операционной системой Microsoft, а в качестве протокола шифрования используется Microsoft Point-to-Point Encryption (MРPE). Данный протокол основывается на стандарте RSA RC4 и поддерживает 40- или 128-разрядное шифрование.

Слайд 23Виртуальные частные сети: PPTP

Как происходит передача: На выходе от источника

сигнала, данные поступают в туннель в начальном виде, т.е. согласно

стеку протоколов TCP/IP. Полученный пакет икапсулируется в PPP пакет, затем в GRE протокол, который лежит в основе PPTP, к сформированному пакету присваивается IP адрес отправителя(WAN-IP) и адрес назначения IP (PPTP)За счёт такой инкапсуляции с помощью протокола PPTP можно работать не только с IP, но и с IPX NetBEUI и др.

Слайд 24Виртуальные частные сети: PPTP

Пакеты, переносящие пользовательские данные в рамках

сессии PPTP, инкапсулируются непосредственно в пакеты IP с помощью заголовка

Generic Routing Protocol (GRE). Пакет, полученный в результате инкапсуляции, показан на рисунке:Слайд 25Виртуальные частные сети: PPTP

Для организации VPN на основе PPTP

не требуется больших затрат и сложных настроек: достаточно установить в

центральном офисе сервер PPTP, а на клиентских компьютерах выполнить необходимые настройкиДля объединения филиалов вместо настройки PPTP на всех клиентских станциях лучше выполнить настройки только на пограничном маршрутизаторе филиала, подключенном к Интернет, для пользователей все абсолютно прозрачно.

Примером таких устройств могут служить многофункциональные Интернет-маршрутизаторы и шлюзы D-Link: DI-524*,DI-604**, DI-624**,DI-634, DI-804V, DI-824vup+

*,** с суффиксом IP

*** c суфиксом S

Слайд 26Виртуальные частные сети: PPPoE

Технология PPPoE сегодня является одной из

самых дешевых при предоставлении пользователям доступа к услугам Интернет на

базе Ethernet и при использовании технологии DSL.PPPoE запускает сессию PPP поверх сети Ethernet. При этом будет поддерживаться аутентификация пользователей по протоколам PAP и CHAP, динамическое выделение IP-адресов пользователям, назначение адреса шлюза, DNS-сервера и т.д.

Принципом работы PPPoE является установление соединения "точка-точка" поверх общей среды Ethernet, поэтому процесс функционирования PPPoE разделен на две стадии. И ограничена одним доменом коллизий

Слайд 27Виртуальные частные сети: PPPoE

клиент посылает широковещательный запрос PADI (PPPoE

Active Discovery Initiation) на поиск сервера со службой PPPoE

Ответный пакет

от сервера доступа PADO (PPPoE Active Discovery Offer) посылается клиентуСтадия установления соединения

Слайд 28Виртуальные частные сети: PPPoE

Стадия установления соединения (продолжение)

клиент выбирает нужный

ему сервер доступа и посылает пакет PADR (PPPoE Active Discovery

Request) с информацией о требуемой службе, имя провайдера и т.д.сервер доступа подготавливается к началу PPP сессии и посылает клиенту пакет PADS (PPPoE Active Discovery Session-confirmation).

Слайд 29Стадия установленной сессии

Если все запрашиваемые клиентом службы доступны, то начинается

второй этап - стадия установленной сессии. Если требуемые клиентом услуги

не могут быть предоставлены, клиент получает пакет PADS с указанием ошибки в запросе услуги.Клиенту можно назначить динамический IP- адрес из пула адресов сервера, установить настройки шлюза и DNS-сервера. При этом на сервере доступа клиенту соответственно ставится виртуальный интерфейс.

Завершение соединения PPPoE происходит по инициативе клиента или концентратора доступа при помощи посылки пакета PADT (PPPoE Active Discovery Terminate).

Слайд 30Виртуальные частные сети: IPSec

IPSec (Internet Protocol Security) – это не

столько протокол, сколько целая система открытых стандартов и протоколов, призванная

чтобы обеспечить решение по безопасной передачи данных через публичные сети – т.е. для организации VPN.Система IPSec использует следующие протоколы для своей работы:

Протокол AH (Authentication Header) - обеспечивает целостность и аутентификацию источника данных в передаваемых пакетах, а также защиту от ложного воспроизведения пакетов;

Протокол ESP (Encapsulation Security Payload) - обеспечивает не только целостность и аутентификацию передаваемых данных, но еще и шифрование данных, а также защиту от ложного воспроизведения пакетов;

Протокол IKE (Internet Key Exchange - обеспечивает способ инициализации защищенного канала, а также процедуры обмена и управления секретными ключами;

Слайд 31Стек протоколов IPSec

Прикладной

Сетевой (IP)

Канальный

Физический

Транспортный

IPSec

IKE

Internet Key Management -

Управление ключами пользователя на

прикладном уровне

Два протокола:

АН: аутентификация, гарантия целостности данных

ESP: аутентификация и шифрование

В

случае использования IPSec в заголовке IP в поле «протокол верхнего уровня» (IPv4) или «следующий заголовок» (IPv6) помечается «IPSec»Слайд 32Виртуальные частные сети: IPSec

Для шифрования данных в IPSec может быть

применен любой симметричный алгоритм шифрования, использующий секретные ключи.

Взаимодействие протоколов IPSec

происходит следующим образом: С помощью протокола IKE между двумя точками устанавливается защищенный канал, называемый «безопасной ассоциацией» - Security Association, SA.

При этом выполняется следующие действия:

аутентификация конечных точек канала

выбираются параметры защиты данных (алгоритм шифрования, сессионный ключ и др.)

согласование объединяемых подсетей

Слайд 33Виртуальные частные сети: IPSec

Протоколы AH и ESP могут работать в

двух режимах: транспортном и тоннельном.

В транспортном режиме передача IP-пакета

через сеть выполняется с помощью оригинального заголовка этого пакета. При этом не все поля исходного пакета защищаются. Протокол ESP аутентифицирует, проверяет целостность и шифрует только поле данных пакета IP. Протокол AH защищает больше полей: кроме поля данных еще и некоторые поля заголовка, за исключением изменяемых при передаче полей, например, поля TTL.В тоннельном режиме исходный пакет помещается в новый IP-пакет и передача данных выполняется на основании заголовка нового IP-пакета.

Слайд 36Виртуальные частные сети: IPSec

Существуют две основные схемы применения IPSec, отличающиеся

ролью узлов, образующих защищенный канал.

В первой схеме защищенный канал образуется

между конечными узлами сети. В этой схеме протокол IPSec защищает тот узел, на котором выполняется:Слайд 37Виртуальные частные сети: IPSec

Во второй схеме защищенный канал устанавливается между

двумя шлюзами безопасности. Эти шлюзы принимают данные от конечных узлов,

подключенных к сетям, расположенным позади шлюзов. Конечные узлы в этом случае не поддерживают протокол IPSec, трафик, направляемый в публичную сеть проходит через шлюз безопасности, который выполняет защиту от своего имени.Слайд 38Виртуальные частные сети: IPSec

Для хостов, поддерживающих IPSec, разрешается использование как

транспортного, так и тоннельного режимов. Для шлюзов разрешается использование только

тоннельного режима.В качестве устройств, работающих как шлюз IPSec, можно применять Интернет-маршрутизаторы D-Link, например,

DI-804V.

Слайд 40Режимы IPSec

Туннельный режим:

Добавляется новый IP-заголовок

Исходный IP-заголовок инкапсулируется (предварительно шифруется).

Адрес

приемника и передатчика может изменяться на адрес граничного шлюза

Инкапсуляция может

производиться оконечной станцией или шлюзом VPNТранспортный режим:

Использует исходный IP-заголовок

Адреса оконечных устройств остаются без изменения

Инкапсуляция производится оконечными устройствами

Слайд 41Инкапсуляция IPSec

для туннельного режима

Данные

ТСР

IP

Данные

ТСР

IP

IPSec

Зашифровано

Данные

ТСР

IP

IPSec

Зашифровано

Новый

IP

Данные

ТСР

IP

IPSec

Зашифровано

Новый

IP

PPP

PPP

Сетевой уровень

Уровень IPSec

Сетевой уровень

Канальный уровень

Слайд 42Инкапсуляция IPSec

для транспортного режима

Данные

ТСР

Данные

ТСР

IPSec

Зашифровано

IP

Данные

ТСР

IP

Зашифровано

PPP

PPP

Данные

ТСР

IPSec

Зашифровано

IPSec

Транспортный уровень

Уровень IPSec

Сетевой уровень

Канальный уровень

Слайд 43Инкапсуляция с аутентификацией (ESP)

Данные

ТСР

IP

Данные

ТСР

IP

ESP

Трейлер

ESP

Аутентиф.

ESP

Транспортный режим (АН аутентификация):

Туннельный режим (АН аутентификация):

Зашифровано

Аутентифицировано

Данные

ТСР

IP

ESP

Трейлер

ESP

Аутентиф.

ESP

Зашифровано

Аутентифицировано

Новый

заг.

Слайд 44Управление ключом IKE

Функции IKE:

Установление SA (Security Association)

Определение параметров

безопасности

Обмен ключами (UDP, порт 500)

Фазы работы IKE:

Фаза I:

Аутентификация (из конца

в конец, из конца к файерволлу)Определение параметров безопасности для Фазы II

Фаза II:

Установление параметров безопасности для соединения

Выбор аутентификации (HMAC-MD5, HMAC-SHA)

Выбор алгоритма шифрования (DES, RC5, IDEA, Blowfish, CAST-128)

Слайд 45Общая процедура IPSec

Фаза I для узла А, аутентификация

Фаза II для

узлов A и В, обмен ключами

Установление туннеля

Контроль состояния туннеля минимум

каждые 10 с.Интернет

туннель

А

В

Слайд 46Правила безопасности

Правила безопасности определяют способы защиты, пропуска и сброса трафика.

Основным

условием работы правил безопасности является зеркальность трафика в соединении

В случае

ошибочного прописывания правил безопасности могут возникать конфликты, приводящие к потере трафика:Скрывание

Конфликт в типе туннелей

Зацикливание

Асимметрия

Слайд 47

Пример реализации правил безопасности

1.1.1.1

2.2.2.2

5.5.5.5

6.6.6.6

ТСР 1.1.*.*: any 2.2.*.*: any protect

ТСР 1.1.1.1:

any 2.2.2.2: any AH transport

ТСР 1.1.*.*: any 2.2.*.*: any protect

ТСР

1.1.1.*: any 2.2.2.*: any ESP tunnel 6.6.6.6ТСР 2.2.*.*: any 1.1.*.*: any protect

ТСР 2.2.2.*: any 1.1.1.*: any ESP tunnel 5.5.5.5

ТСР 2.2.*.*: any 1.1.*.*: any protect

ТСР 2.2.2.2: any 1.1.1.1: any AH transport

Слайд 48Протоколы транспортного уровня

SSL – Secure Sockets Layer. SSLv3, 1996 год.

TLS

– Transport Layer Security. Стандарт IETF, RFC 2246.

В

настоящее время объединены в общий стек протоколов SSL/TLSСтек протоколов SSL/TLS

IP

TCP

SSL Record Protocol

SSL

Handshake

Protocol

SSL Change

Cipher

Protocol

SSL Alert

Protocol

HTTP

FTP

И др. протоколы

прикладного

уровня

Слайд 49Все браузеры поддерживают SSL/TLC.

SSL/TLS реализован поверх TCP (надежность доставки, квитирование),

между транспортным и прикладным уровнем. Не поддерживает приложения UDP (отсутствует

квитирование)Стек протоколов SSL/TLS:

SSL Record Protocol: защита передаваемых данных

SSL Handshake Protocol: установление сессии (соглашение о используемых алгоритмах, параметры безопасности)

SSL Change Cipher Protocol (смена шифра)

SSL Alert Protocol (сообщения об ошибках)

Слайд 50Организация VPN/MPLS

VPN/MPLS – хорошо масштабируемое решение.

Рекомендация RFC 2547bis (модель IETF):

Р

узлы: должны поддерживать маршруты к другим Р и РЕ узлам,

а не VPN-маршрутыРЕ узлы: поддерживают только непосредственно подсоединенные VPN-маршруты

VPN могут иметь перекрывающиеся адреса

Слайд 51Модель взаимодействия с сетью

Узлы провайдера

Р узел

Р узел

РЕ узел

РЕ узел

Пограничный

узел провайдера

Пограничный

узел

провайдера

Пограничный

узел пользователя

Пограничный

узел пользователя

VPN1

VPN2

VPN21

VPN2

Слайд 52Адресация VPN

Сеть провайдера

Маршрутизатор 1

Маршрутизатор 2

Маршрутизатор 4

Маршрутизатор 3

10.2/16

10.1/16

10.1/16

10.2/16

Внутренняя адресация должна быть

уникальна

для провайдера!

RD1:10.1/16 зеленый маршрут

RD1: 10.2/16 зеленый маршрут

RD2: 10.1/16 желтый

маршрутRD2: 10.2/16 желтый маршрут

Принимать только желтых!

Слайд 53RD – Route Distinguisher – признак маршрута. Используется для определения

конкретных маршрутов. Это новый тип адреса.

Основная идея – сделать неуникальные

адреса уникальными, заменив группы IP-адресов на RD.Способ: совмещение IP-адреса и некоторого уникального идентификатора. Таким образом, для каждого маршрута в рамках одной VPN будут разные RD.

Комьюнити – сообщества – используются для фильтрации трафика. Обозначаются «цветом».

Трансляция комьюнити происходит только в узлах PE.

Комьюнити используются только в сети провайдера и только для управления и трансляции.

Слайд 54Определение VPN

Маршрутизатор 1

Маршрутизатор 2

Маршрутизатор 4

Маршрутизатор 3

10.1/16

10.1/16

10.2/16

10.2/16

PE1

PE2

Слайд 55Использование метки VPN

Маршрутизатор 1

Маршрутизатор 2

Маршрутизатор 4

Маршрутизатор 3

10.1/16

10.1/16

10.2/16

10.2/16

PE1

PE2

Метка LSP

Метка VPN

Слайд 56Варианты решений:

VPWS – для организации виртуальных частных каналов и решений

точка-точка (все пакеты являются широковещательными). Самая примитивная версия. Легок в

настройке и использовании (как односторонняя, так и двусторонняя конфигурация), поддерживает трафик альтернативных сетей, но недостаточно эффективно использует ресурс.VPLS – для организации виртуальных LAN и решений точка-многоточие (широковещательные пакеты отсылаются только на этапе установления соединения). Позволяет эмулировать VLAN на основе MPLS. Поддерживает интерфейсы Ethernet (низкая стоимость оконечного оборудования), эффективно управляет полосой пропускания. Существуют некоторые проблемы масштабирования.

Слайд 57HVPLS – иерархический VPLS, поддерживает несколько уровней MPLS. Является следующей

стадией развития VPLS. Решает проблему ограничения на количество узлов введением

дополнительного пользовательского РЕ узла (U-PE). Для уменьшения таблицы коммутации передает часть функций U-PE узлам.U-PE

PE1

PE3

PE2

Логические каналы

Агрегированные

каналы

Слайд 59Широкополосный шлюз: DI-524up

1 порт WAN – 10/100 Base-T для

подключения к DSL или кабельному модему

4 порта LAN 10/100

Мбит/с1 USB порт для принтера

Беспроводная точка доступа

Слайд 60Применение DI-524up

a

Устройство позволяет осуществлять

Одновременный выход в Интернет небольшой

локальной сети.

Благодаря

наличию функции Multicast и IGMP

Proxy устройство может быть использовано

для просмотра

IP TVНаличие беспроводного клиента позволяет

Подключать устройства без дополнительной

прокладки проводов

Слайд 61Характеристики DI-524up

Обеспечение доступа в интернет всем компьютерам сети

Оборудован 4-портовым коммутатором

Fast Ethernet

Поддержка VPN в режиме Path Trough: PPTP, L2TP, IPSec

Встроенный

клиент PPTP и PPPoE для установления VPN-тоннеля с провайдером иди центральным офисом Встроенный принт-сервер

Межсетевой экран

Беспроводная точка доступа

Поддержка виртуального сервера с демилитаризованной зоной – DMZ

Удобное управление через Web-интерфейс

Поддержка Multicast

Слайд 62Широкополосный шлюз: DI-624

1 порт WAN – 10/100 Base-T для

подключения к DSL или кабельному модему

4 порта LAN 10/100

Мбит/сБеспроводная точка доступа

Слайд 63Применение DI-624

Устройство может быть использовано для предоставления доступа в Интернет

небольшой локальной сети

Наличие беспроводной точки доступа обеспечивает подключение клиентов без

дополнительной прокладки проводовСлайд 64Возможности DI-624

Обеспечение доступа в интернет всем компьютерам сети

Оборудован 4- х

портовым коммутатором Fast Ethernet

Поддержка VPN в режиме Path Trough: PPTP,

L2TP, IPSecВстроенный принт-сервер

Межсетевой экран

Беспроводная точка доступа

Поддержка контроля доступа

Поддержка виртуального сервера с демилитаризованной зоной – DMZ

Удобное управление через Web-интерфейс

Слайд 65Широкополосный шлюз: DI-624s

1 порт WAN – 10/100 Base-T для

подключения к DSL или кабельному модему

4 порта LAN 10/100

Мбит/сБеспроводная точка доступа

USB порт для подключения внешнего носителя

Слайд 66Применение DI-624s

Устройство может быть использовано для предоставления выхода в Интернет

небольшой локальной сети. Наличие Беспроводной точки доступа обеспечивает подключение клиентов

без дополнительной прокладки кабелей.Возможность подключения внешнего источника хранения информации(USB) позволяет создавать собственные Web Сервера,FTP Сервера и Файл серверы. Что даёт возможность не привязывать работу сервисов к определенному компьютеру

Слайд 67Возможности DI-624s

Доступ в Интернет как для проводных, так и для

беспроводных клиентов

Встроенный 4- х портовый коммутатор Fast Ethernet

Поддержка VPN-клиентов(PPTP/PPPoE/L2TP)

Межсетевой экран

Беспроводная

точка доступаПоддержка контроля доступа с возможностью задания расписания действия правил доступа

Поддержка виртуального сервера с демилитаризованной зоной – DMZ

WebServer,FTPServer,SMBServer – FAT32

Удобное управление через Web-интерфейс

Слайд 68Интернет маршрутизатор: DI-634M

1 порт WAN – 10/100 Base-T для

подключения к DSL, кабельному модему и Ethernet

4 порта LAN

10/100 Мбит/сБеспроводная точка доступа IEEE-802.11b MIMO с повышенной зоной покрытия

Слайд 69Применение DI-634m

Устройство предназначено для предоставления доступа в Интернет небольшой локальной

сети состоящий как из проводных, так и беспроводных клиентов. Благодаря

технологии MIMO устройство покрывает большую территорию, обеспечивая связь на скоростях до 108Мбит/сDi-634m

Слайд 70Возможности DI-634m

Обеспечение доступа в интернет всем компьютерам сети

Оборудован 4-х портовым

коммутатором Fast Ethernet

Поддержка VPN в режиме Path Trough: PPTP, L2TP,

IPSecМежсетевой экран

Имеет встроенную беспроводную точку доступа по технологии MIMO

Поддержка виртуального сервера с демилитаризованной зоной – DMZ

Удобное управление через Web-интерфейс

Слайд 71Интернет маршрутизатор: DI-604

1 порт WAN – 10/100 Base-T для

подключения к DSL или кабельному модему

4 порта LAN 10/100

Мбит/сРасширенные функции межсетевого экрана

Управление через Web-интерфейс

Слайд 72Применение DI-604

Разработанный специально для использования дома или в малом офисе,

DI-604 позволяет быстро и легко подключиться к Интернет посредством DSL

или кабельного модемаСлайд 73Интернет - маршрутизатор: DI-804HV

1 порт WAN – 10/100 Base-T

для подключения к DSL,кабельному модему или Ethernet

4 порта LAN

10/100 Мбит/сУправление через Web-интерфейс

Поддержка VPN: до 40 туннелей IPSec

PPTP/L2TP Сервер

Слайд 75Многофункциональное устройство DI-804HV позволяет

1 Подключать к локальной сети удалённых

пользователей

2 Объединять в единую сеть с использованием IPSec несколько филиалов

3-4

Резервировать или предоставлять доступ к интернет с помощью аналогового модема или сотового телефона(АТ команды)5 Обеспечивать доступ небольшой локальной сети к Интернет

Слайд 76Характеристики DI-804HV

WAN - порт 10/100 Мбит/с для подключения к глобальной

сети посредством кабельного или ADSL-модема

4-портовый коммутатор 10/100Мбит/с Fast Ethernet

для подключения к локальной сетиPPTP/L2TP Сервер

Встроенный межсетевой экран

Встроенный клиент PPTP и PPPoE для установления VPN-тоннеля с провайдером иди центральным офисом

Поддержка IPSec: до 40 туннелей

Встроенный DHCP-сервер

Порт RS-232 для подключения внешнего аналогового модема или мобильного телефона(AT comp.)

Управление посредством Web-браузера

Слайд 77Интернет - маршрутизатор: DI-824vup+

1 порт WAN - 10/100Base-T для

подключения к DSL, кабельному модему или Ethernet

4 порта LAN

10/100 Мбит/сУправление через Web-интерфейс

Поддержка VPN: до 40 туннелей IPSec

Беспроводная точка доступа

Встроенный USB/LTP принт сервер

Порт для подключения аналогового модема

Слайд 79Многофункциональное устройство DI-824vup+ позволяет

1 Подключать к локальной сети удалённых

пользователей

2 Объединять в единую сеть с использованием IPSec несколько филиалов

3-4

Резервировать или предоставлять доступ к Интернет с помощью аналогового модема или сотового телефона(АТ команды)5 Обеспечивать доступ небольшой локальной сети к Интернет

6 Подключать беспроводных клиентов

7 Использовать принт сервер для клиентов локальной сети

Слайд 80Характеристики DI-824vup+

WAN - порт 10/100 Мбит/с для подключения к глобальной

сети посредством кабельного, ADSL-модема или Ethernet

4-портовый коммутатор 10/100Мбит/с Fast Ethernet

для подключения к локальной сетиБеспроводная точка доступа

Встроенный межсетевой экран

Встроенный клиент PPTP и PPPoE для установления VPN-тоннеля с провайдером иди центральным офисом

Поддержка IPSec: до 40 туннелей

Встроенный PrintServer(USB/LTP)

Встроенный DHCP-сервер

Порт RS-232 для подключения внешнего аналогового модема

Управление посредством Web-браузера

Слайд 82 Игровой маршрутизатор DGL-4100

4 GigabitEthernet порта

1

Порт WAN 10/100

Уникальная система приоритезации трафика, для выскоропроизводительных игр.

Поддержка

p2p клиентовТехнология GameFuel, позволяющая выделять приложениям необходимую полосу пропускания

40 предустановленных настроек для игр

Слайд 83Применение DGL-4100

Использование уникальной технологии GameFuel, позволяет выделять определенным приложениям, например

играм гарантированную полосу пропускания, что даёт возможность играть без разделения

скорости с другими приложениями. 1Гб порты позволяют обмениватся данными со скоростями до 125Мб/cСлайд 84Характеристики DGL-4100

WAN - порт 10/100 Мбит/с для подключения к глобальной

сети посредством кабельного, ADSL-модема или Ethernet

4-портовый коммутатор 10/100/1000Мбит/с для подключения

локальной сетиВстроенный межсетевой экран

Приоритизация трафика по приложению с помощью технологии GameFuel

Встроенный firewall

Встроенный DHCP-сервер

Удобный интерфейс и помощник установки соединения

Уникальная технология просмотра контента для ограничения просмотра данных по этическим соображениям

Технология контроля трафика, обнаруживающая вторжения и вирусную активность

Слайд 854 GigabitEthernet порта

1 Порт WAN 10/100

Беcпроводная точка доступа 108Мбит/c

Поддержка

p2p клиентов

Технология GameFuel, позволяющая выделять приложениям необходимую полосу пропускания

40 предустановленных

настроек для игр Игровой маршрутизатор DGL-4300

Слайд 86Применение DGL-4300

Использование уникальной технологии GameFuel, позволяет выделять определенным приложениям, например

играм гарантированную полосу пропускания, что даёт возможность играть без разделения

скорости с другими приложениями. 1Гб порты позволяют обмениватся данными со скоростями до 125Мб/c. Беспроводные клиенты работают на скоростях до 108Мбит/cСлайд 87Характеристики DGL-4300

WAN - порт 10/100 Мбит/с для подключения к глобальной

сети посредством кабельного, ADSL-модема или Ethernet

4-портовый коммутатор 10/100/1000Мбит/с для подключения

локальной сетиВстроенный межсетевой экран

Приоритизация трафика по приложению с помощью технологии GameFuel

Встроенный firewall

Беспроводная точка доступа 108Мбит/с

Удобный интерфейс и помощник установки соединения

Уникальная технология просмотра контента для ограничения просмотра данных по этическим соображениям

Технология контроля трафика, обнаруживающая вторжения и вирусную активность

Слайд 882 Wan 10/100 Ethernet

Коммутатор на 4 порта 10/100 Мбит/с

Встроенный

firewall

Резервирование канала

Встроенный firewall

Отключаемый NAT

Баласировщик нагрузки

DI-LB604Слайд 89Применение DI-LB604

Устройство позволяет использовать одновременно двух в провайдеров динамически разделяя

нагрузку или использовать второй канал как резервный, обеспечивая отказоустойчивость системы.

Использование

статического NAT позволяет выделить для сервера отдельный IPСлайд 90Характеристики DI-LB604

2 WAN - портa 10/100 Мбит/с для подключения к

глобальной сети посредством кабельного, ADSL-модема или Ethernet

4-портовый коммутатор 10/100/100Мбит/с для

подключения локальной сетиВстроенный межсетевой экран

Использование одновременно двух провайдеров

Использование второго провайдера как резервного, автоматическое переключение

Встроенный firewall

Статический NAT

Подключение к провайдеру VPN или PPPoE

3 логических уровня приоритета

Расширенные настройка NAT

Слайд 91Интернет маршрутизато

DI-704GU

▪ 4 Порта GigabitEthernet(LAN)

▪ 1 Порт Fast Ethernet(WAN)

▪

Встроенный PrintServer для работы с USB принеторм

▪ Уникальная система динамической

приоритизации траффика StreamEngineTM ▪ Встроенный Firewall

▪ Виртуальные сервера