Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

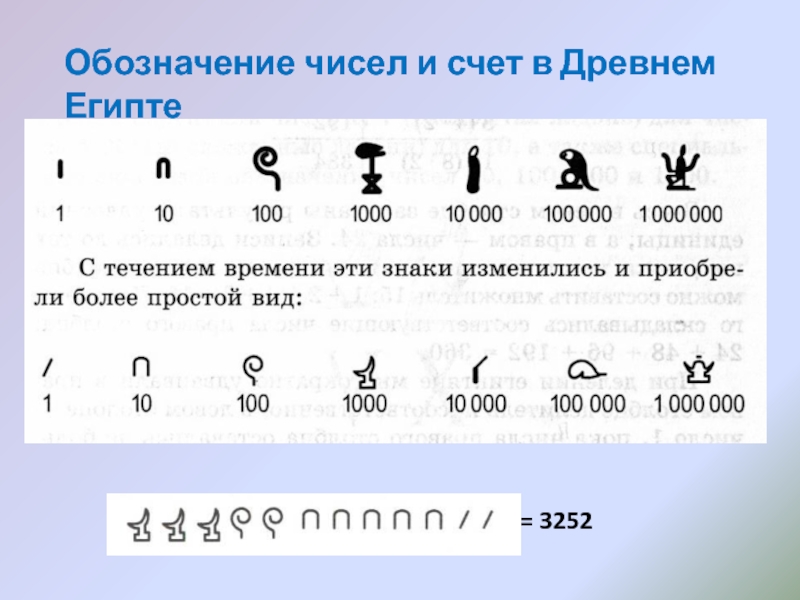

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

4lek.ppt

Содержание

- 1. 4lek.ppt

- 2. 1. Огляд основних мережевих архітектур. Переваги та

- 3. Слайд 3

- 4. Технологія Ethernet. Технологія Ethernet була розроблена в

- 5. Перша частина визначає, яким чином станція

- 6. Друга частина - CD – служить

- 7. Якщо одна зі станцій знайде колізію, вона

- 8. Мережеві технології локальних мереж Ieee802.3/ethernet 10Base5. Як середовище

- 9. 10Base2 Одна з найдешевших технологій. допускає довжину

- 10. 10Base-T Цей різновид Ethernet одержала найбільше поширення.

- 11. 10Base-F Буква F в назві означає, що

- 12. Теоретична продуктивність мережі Ethernet складає 10

- 13. Дані передані в мережі Ethernet, розбиті на кадри.Розглянемо поля, загальні для всіх типів кадрів

- 14. Поле “Контрольна сума ” містить результат обчислення

- 15. Технологія Frame Relay розроблялася з урахуванням високошвидкісної

- 16. Причиною того, що технологія Frame Relay займає

- 17. У технології Frame Relay залишаються два серйозних

- 18. Одним із головних достоїнств мережі Frame Relay

- 19. Технологія АТМ орієнтована на з'єднання. Це означає,

- 20. Технологія ATM (Asynchronous Transfer Mode, асинхронний режим

- 21. Комутатор – це пристрій, конструктивно виконаний

- 22. Комутація “на льоту”. При комутації “на

- 23. Комутація з буферизацією. При комутації з

- 24. 2. Планування, побудова і модернізація локальних мережНеобхідність

- 25. По-перше, впровадження мережі дає можливість докорінно змінити

- 26. Процес планування мережі складається з послідовності таких

- 27. Аналіз причин упровадження мережевої технологіїПричини впровадження мережевої

- 28. Аналіз місця розташування Мережа повинна встановлюватися в зручному

- 29. • розташування всіх меблів та інших рухомих

- 30. • існуючу схему прокладки електричної мережі (важливо

- 31. Складання переліку устаткуванняПроектуючи план, створюється перелік існуючого

- 32. Аналіз сумісності використовуваного устаткування Закінчивши аналіз причин упровадження

- 33. Програмне забезпечення в якості консультанта. Зараз з'явилося

- 34. Складання конфігурації мережіКонфігурація базується на плані приміщення,

- 35. Структурована кабельна система - основа мережевої інфраструктуриПри

- 36. Скачать презентанцию

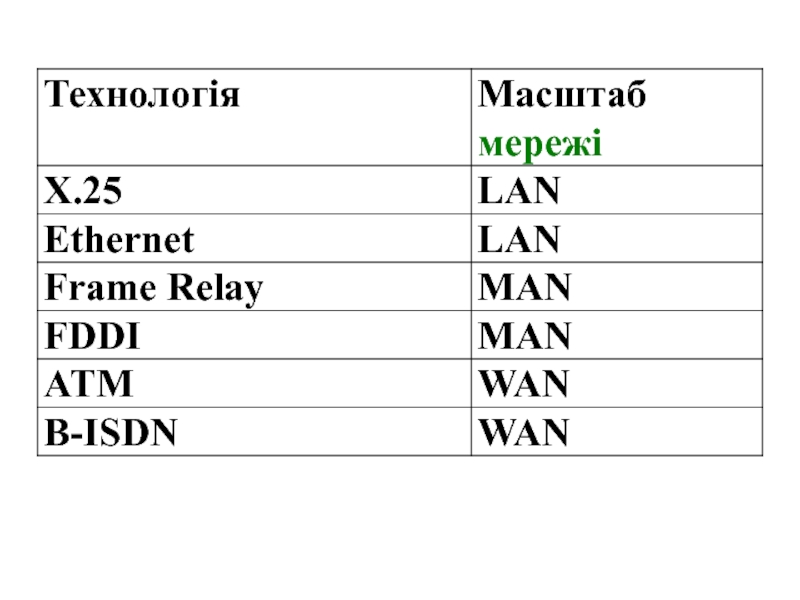

1. Огляд основних мережевих архітектур. Переваги та недоліки базових архітектур Механізми передачі даних у локальних і глобальних мережах істотно відрізняються. Глобальні мережі орієнтовані на з'єднання, тобто до початку передачі даних між

Слайды и текст этой презентации

Слайд 1Мережні архітектури. Планування, побудова і модернізація локальних мереж

1. Огляд основних

мережевих архітектур. Переваги та недоліки базових архітектур

модернізація локальних мережСлайд 21. Огляд основних мережевих архітектур. Переваги та недоліки базових архітектур

Механізми передачі даних у локальних і глобальних мережах істотно відрізняються.

Глобальні мережі орієнтовані на з'єднання, тобто до початку передачі даних між абонентами встановлюється з'єднання. У локальних мережах використовуються методи, що не вимагають попередньої установки з'єднання – пакет із даними посилається без підтвердження готовності одержувача до обміну.Слайд 4Технологія Ethernet. Технологія Ethernet була розроблена в дослідному центрі компанії

Xerox у 70-х роках і досягла свого нинішнього лідируючого положення

в 80-х. В даний час термін Ethernet найчастіше використовують для опису всіх локальних мереж, що працюють відповідно до принципу CSMA/CD (Carrier Sense Multiple Access/ Collision Detection) – множинного доступу з контролем несущої і виявленням колізій. CSMA/CD складається з двох частин:Слайд 5 Перша частина визначає, яким чином станція з мережевим адаптером

“ловить” момент, коли їй варто послати повідомлення. Відповідно до протоколу

CSMA, робоча станція спочатку слухає мережу, щоб визначити, чи не передається в даний момент яке-небудь інше повідомлення. Якщо чується несущий сигнал, виходить, у даний момент мережа зайнята іншим повідомленням – робоча станція переходить у режим чекання і знаходиться в ньому доти, поки мережа не звільниться. Коли в мережі настає мовчання, станція починає передачу.Слайд 6 Друга частина - CD – служить для вирішення ситуацій,

коли дві або більш робочі станції намагаються передати повідомлення одночасно.

Якщо дві станції почнуть передавати свої пакети одночасно, передані дані накладуться один на одного і жодне з повідомлень не дійде до одержувача. Таку ситуацію називають конфліктом або колізією. CD вимагає, щоб станція прослухала мережу також і після передачі пакета. Якщо виявляється конфлікт, станція повторює передачу пакета через випадковим образом обраний проміжок часу. Потім вона знову перевіряє, чи не відбувся конфлікт.Слайд 7Якщо одна зі станцій знайде колізію, вона пошле спеціальний сигнал,

що попереджає інші станції про конфлікт, що відбувся. При колізії

знищуються всі дані в мережі. Після колізії станції намагаються передати дані повторно.У технології Ethernet дані можуть передаватися по коаксіальному або оптичному кабелі, а також через кручену пару. Існує декілька специфікацій Ethernet.

Слайд 8Мережеві технології локальних мереж Ieee802.3/ethernet

10Base5. Як середовище передачі передбачає товстий

коаксіальний кабель на 50 Ом із двома оболонками. Через цього

специфікацію називають “товстим Ethernet”. Кожен коаксіальний кабель у мережі утворить окремий сегмент. Довжина сегмента не може перевищувати 500 м, а число вузлів не повинне перевершувати 100. Відрізок кабелю між сусідніми вузлами повинний бути не менш 2.5 м. Мережний адаптер підключається до кабелю за допомогою трансиверного кабелю і трансивера. Довжина трансиверного кабелю не повинна перевищувати 50 м.Слайд 910Base2 Одна з найдешевших технологій. допускає довжину сегмента до 185

м. Кожен сегмент вважається окремою мережею і включає близько 30

станцій. Сегмент будується на базі тонкого коаксіального кабелю RG-58, на кінцях сегмента приєднані заглушки - опору 50 Ом. Засновано сегмент на топології шина. Підключення станцій виробляється через BNC-T конектори (тpійники). Декілька сегментів мереж Ethernet можна об'єднати в одну мережу, використовуючи повторювачі (repeater). Цей стандарт відомий як “тонкий Ethernet”.Слайд 1010Base-T Цей різновид Ethernet одержала найбільше поширення. Буква Т в

назві означає, що середовищем передачі є неекранована кручена пари (UTP).

Специфікація передбачає використання концентратора для підключення користувачів по топології “зірка”. Підключення вузлів до мережі здійснюється допомогою телефонних гнізд RJ-45 і RJ-11 і чотирьохпровідного кабелю UTR. RJ-45 уставляється прямо в мережну плату. Довжина відрізка кабелю від концентратора до станції не повинне перевищувати 100 м (у випадку категорії 3) або 150 м (у випадку UTP категорії 5).Слайд 1110Base-F Буква F в назві означає, що середовищем передачі є

оптоволоконний кабель. Специфікація передбачає використання концентратора для підключення користувачів по

топології “зірка”.Відстань від концентратора до кінцевого вузла до 2000м.

У розвиток мережевої технології Ethernet створені високошвидкісні варіанти: Ieee802.3u/Fast Ethernet і Ieee802.3z/Gigabit Ethernet.

FAST Ethernet - мережа зі швидкістю 100 Мб/c.

GIGABIT Ethernet - мережа зі швидкістю 1000 Мб/c.

Основна топологія, яка використовується в локальних мережах Fast Ethernet і Gigabit Ethernet — пасивна зірка.

Слайд 12 Теоретична продуктивність мережі Ethernet складає 10 Мбіт/c. Однак через

колізії технологія Ethernet не зможе досягти своєї максимальної продуктивність. При

збільшенні числа станцій у мережі тимчасові затримки між посилками окремих пакетів по мережі зростають. Тому реальна продуктивність Ethernet не перевищує 70% від теоретичної.Для зниження навантаження на мережу її розбивають на окремі сегменти за допомогою мостів, комутаторів або маршрутизаторів. Це дозволяє передавати між сегментами лише необхідний трафік. Дані, що посилаються між двома станціями в одному сегменті, не будуть передаватися в інший.

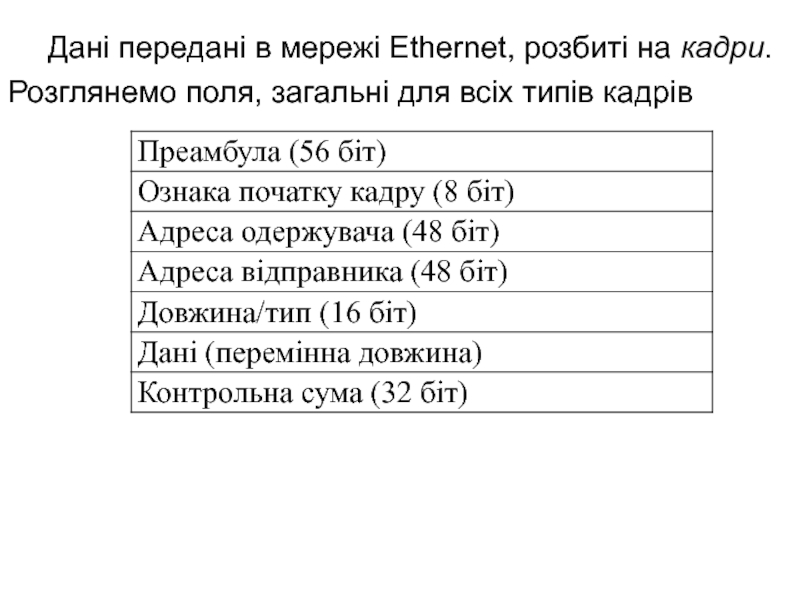

Слайд 13 Дані передані в мережі Ethernet, розбиті на кадри.

Розглянемо поля, загальні

для всіх типів кадрів

Слайд 14 Поле “Контрольна сума ” містить результат обчислення контрольної суми всіх

полів, за винятком преамбули, ознаки початку кадру і контрольної суми.

Обчислення виконується відправником і додається в кадр. Аналогічна процедура обчислення виконується і на пристрої одержувача. У випадку, якщо результат обчислення не збігається зі значенням даного поля, то передбачається, що відбулася помилка при передачі. У цьому випадку кадр вважається зіпсованим і ігнорується.Слайд 15 Технологія Frame Relay розроблялася з урахуванням високошвидкісної передачі даних і

низького рівня помилок мережевих пристроїв. Досягти підвищення швидкостей передачі допомогло

виключення накладних витрат, що неминучі при контролі помилок.Накладні витрати при пакетній комутації створюються контролем викликів, пошуком помилок і контролем за потоками. В Frame Relay передача сигналів контролю виклику здійснюється по віртуальному з'єднанню, відмінному від використовуваного для передачі даних користувача. В інтерфейсі користувача один канал керування з'єднанням служить для контролю за всіма з'єднаннями передачі даних, що комутуються.

Слайд 16 Причиною того, що технологія Frame Relay займає нішу локальних мереж,

є її економічна ефективність. Frame Relay не вимагає побудови нової

комунікаційної інфраструктури. Звичайно, усе, що потрібно, - це програмне відновлення існуючих маршрутизуючих систем або незначна модернізація програмно-апаратного забезпечення систем комутації кадрів Х.25.Слайд 17У технології Frame Relay залишаються два серйозних недоліки, що відносяться

до керування потоками даних і створенню віртуальних каналів, що комутуються.

Без усунення першого з них неминуча втрата деяких кадрів і в цьому випадку потрібно їхня повторна передача, що викликає перевантаження мережі. Якщо граничний маршрутизатор локальної мережі не підтримує який-небудь протокол контролю за трафіком, то він може направити занадто багато даних у деякий вузол, це приведе до втрати даних у заторі, що утворився.Слайд 18

Одним із головних достоїнств мережі Frame Relay є її надійність.

Завдяки використанню постійних віртуальних з'єднань при виникненні обриву каналу зв'язку

автоматично виробляється зміна маршруту, і дані негайно направляються по іншому шляху. Ця технологія має багато привабливих сторін: досить дешеві й прості засоби керування, можливість передачі голосу, надання гарантованої якості обслуговування як за часом затримки, так і по швидкості передачі даних. З підвищенням швидкості до 44 Мбіт/с ця технологія здатна змагатися з ATM, будучи при цьому дешевшою.Слайд 19Технологія АТМ орієнтована на з'єднання. Це означає, що для передачі

даних між вузлами АТМ необхідно установити віртуальне з'єднання. Поки діє

це віртуальне з'єднання, дані будуть передаватися по шляху, обумовленому цим з'єднанням. Віртуальне з'єднання утворюється парою відправник-одержувач і не можуть використовуватися іншими вузлами. В одному фізичному каналі зв'язку можуть підтримуватися кілька віртуальних з'єднань (звідси і прийшла назва - віртуальні). При використанні традиційних мережевих технологій, таких як Ethernet або Token Ring, з'єднання між відправником і одержувачем не встановлюється – кадри із зазначеними адресами просто поміщаються в спільне для всіх середовище передачі.Слайд 20 Технологія ATM (Asynchronous Transfer Mode, асинхронний режим передачі) була спочатку

розроблена для глобальних мереж, але швидко адаптувалася для використання й

у локальних мережах. При цьому, в обох випадках, передача даних відбувається за допомогою встановлення з'єднань через комутатори АТМ.Комутатор АТМ має декілька фізичних портів для підключення пристроїв АТМ. Він зв'язується з іншими комутаторами або кінцевими станціями через фізичні канали зв'язку.

АТМ може обробляти всі наявні типи трафіка (голос, дані, відео) дуже ефективно. Технологія АТМ забезпечує швидкість передачі даних до 622 Мбіт/с.

Слайд 21 Комутатор – це пристрій, конструктивно виконаний у вигляді мережного

концентратора і діючий як високошвидкісний багатопортовий міст; убудований механізм комутації

дозволяє здійснювати сегментування локальної мережі, а також виділити смугу пропускання кінцевим станціям у мережі.Відомі три способи комутації у локальних мережах:

комутація “на льоту”;

безфрагментна комутація;

комутація з буферизацією.

Слайд 22 Комутація “на льоту”. При комутації “на льоту” пакет даних,

що надходить, передається на вихідний порт відразу ж після зчитування

адреси призначення. Аналіз усього пакета не здійснюється. А це означає, що можуть бути пропущені пакети з помилками. Такий спосіб забезпечує найвищу швидкість комутації. У цьому випадку комутатор може виконати перевірку переданих кадрів, але не може вилучити невірні кадри з мережі, тому що частина їхніх байтів уже передана в мережу. Використання комутації “на льоту” дає значний виграш у продуктивності, але за рахунок зниження надійності.Слайд 23 Комутація з буферизацією. При комутації з буферизацією вхідний пакет

приймається цілком, потім він перевіряється на наявність помилок (по контрольній

сумі) і якщо помилки не виявлені, пакет передається на вихідний порт. Цей спосіб гарантує повну фільтрацію помилкових пакетів, однак за рахунок зниження пропускної здатності комутатора в порівнянні з комутацією “на льоту”.Безфрагментна комутація. Безфрагментна комутація займає проміжне положення між цими двома способами: у ній буферизуются тільки перші 64 байта пакета. Якщо на цьому пакет закінчується, комутатор перевіряє наявність у ньому помилок по контрольній сумі. Якщо ж пакет виявляється довшим, він передається на вихідний порт без перевірки.

Слайд 242. Планування, побудова і модернізація локальних мереж

Необхідність планування мережі.

Ефективна

мережа — це ще і результат продуманого проектування й планування.

Перед

тим як придбати мережне апаратне і програмне забезпечення необхідно витратити багато часу, аналізуючи роботу фірми і визначити вхідні й вихідні інформаційні потоки. І чим більше уваги звертається на попередній аналіз, тим більше шансів одержати ефективну, надійно працюючу систему.У процесі планування комп'ютерної мережі є два моменти, на які варто звернути особливу увагу.

Слайд 25По-перше, впровадження мережі дає можливість докорінно змінити використовуваний у наш

час спосіб обробки інформації. Крім того, він надає можливість відразу

ж поліпшити схему керування. Ці поліпшення можуть зміцнити фінансове положення, більше того, їх можна впроваджувати як за допомогою комп'ютера, так і без нього.По-друге, варто визначити, яка конфігурація щонайкраще підійде для вирішення комерційних проблем і яке мережне апаратне й програмне забезпечення буде потрібно.

Слайд 26Процес планування мережі складається з послідовності таких 8-ми кроків:

• аналіз

причин упровадження мережевої технології;

• аналіз місця розташування;

• аналіз сумісності використовуваного

устаткування;• складання плану конфігурації;

• планування структури каталогів сервера;

• одержання списків конфігурації;

• розробка розкладу установки мережі;

• системний журнал.

Слайд 27Аналіз причин упровадження мережевої технології

Причини впровадження мережевої технології:

Потреба в централізованому

збереженні даних.

Необхідність автоматизації.

Потреба в комунікаціях.

Необхідність безпеки.

Слайд 28Аналіз місця розташування

Мережа повинна встановлюватися в зручному місці. Найкращий спосіб

визначити місце прокладання мережі — намалювати його план.

План повинен включати

таку інформацію:• розміри робочого місця кожного службовця у планованій мережі (важливо для визначення місць для робочих станцій і серверів);

• розташування електричних розеток, включаючи пристрої, які вже використовують їх (важливо для визначення розподілу електричного навантаження у планованій мережі);

• розташування всіх нерухомих об'єктів (наприклад, опорних колон, розділяючих стін умонтованих шаф);

Слайд 29• розташування всіх меблів та інших рухомих об'єктів, наприклад, переносних

перегородок (важливо для визначення загальної топології мережі, а також для

вибору зручних місць для пристроїв, що розділяються);• поточне розташування всього комп'ютерного устаткування (наприклад, настільних комп'ютерів, а також таких периферійних пристроїв, як принтери);

• розташування дверей і вікон (важливо для прокладання кабелю);

• розташування вентиляційних каналів і систем кондиціювання (важливо з тієї причини, що комп'ютерне устаткування виділяє тепло і воно вимагає відповідний режим вентиляції);

Слайд 30• існуючу схему прокладки електричної мережі (важливо через те, що

може знадобитися екранування для запобігання перекручування сигналу в мережевих кабелях

або установка додаткової розетки);• розташування інших фірм у тому ж будинку, де ваш офіс (тому що може знадобитися укласти угоду зі своїми сусідами щодо прокладки кабелю під дверима, за стінами або під стелею).

Слайд 31 Складання переліку устаткування

Проектуючи план, створюється перелік існуючого устаткування. Цей перелік

дуже корисний, оскільки дає можливість визначити, яке устаткування можна підключати

до утворюваної мережі з будь-якими модифікаціями або без них, а яке — стане непотрібним після установки мережі.Після урахування кожної одиниці устаткування необхідно створити список характеристик кожного елемента.

Слайд 32 Аналіз сумісності використовуваного устаткування

Закінчивши аналіз причин упровадження мережевих технологій і

аналіз місця розташування, можна розпочинати процес аналізу сумісності використовуваного устаткування.

Слайд 33 Програмне забезпечення в якості консультанта.

Зараз з'явилося багато програм для

проектування й перевірки мережі. Програма перевіряє проект і попереджує про

помилки (наприклад, перевищення припустимої відстані або спроба підключити персональний комп'ютер до хабу без відповідного роз'єму). Обов'язково переконайтеся, що все нове й існуюче апаратне забезпечення, яке планується використовувати (особливо мережеві карти), сумісно із запропонованою версією мережевої операційної системи.Слайд 34 Складання конфігурації мережі

Конфігурація базується на плані приміщення, що включає устаткування.

План приміщення можна використовувати для нанесення прокладки кабелів і визначення

довжини кабелю, необхідного для створення мережі.Захист кабелю — дуже важливе питання. При створенні конфігурації необхідно звернути увагу на місця ймовірного ушкодження кабелю. Необхідно зробити усе можливе, щоб сховати кабель. Якщо вам необхідно прокласти кабель через коридор, де ходить багато людей, то обов'язково встановіть для нього захисне покриття (наприклад –гумові труби). Необхідно захистити кабель також від електромагнітного випромінювання.