Слайд 1Компьютерные вирусы и антивирусы

Слайд 3Цель занятия: познакомить учащихся с компьютерными вирусами и способами защиты

от них.

Задачи занятия:

Образовательная:

познакомить учащихся с понятием «компьютерный вирус», признаками заражения

компьютера, путями проникновения вирусов в компьютер, типами и методами защиты от вирусов;

Развивающая:

развивать умение составлять конспект, компьютерную грамотность;

Воспитательная:

воспитать познавательный интерес у учащихся

Слайд 4Что такое вирус?

Компьютерный вирус – это программа, которая при запуске

способна распространяться без участия человека.

Признаки заражения:

замедление работы компьютера

перезагрузка или зависание

компьютера

неправильная работа ОС или прикладных программ

изменение длины файлов

появление новых файлов

уменьшение объема оперативной памяти

рассылка сообщений e-mail без ведома автора

Слайд 5Вредные действия вирусов

звуковые и зрительные эффекты

имитация сбоев ОС и аппаратуры

перезагрузка

компьютера

разрушение файловой системы

уничтожение информации

шпионаж – передача секретных данных

массовые атаки на

сайты Интернет

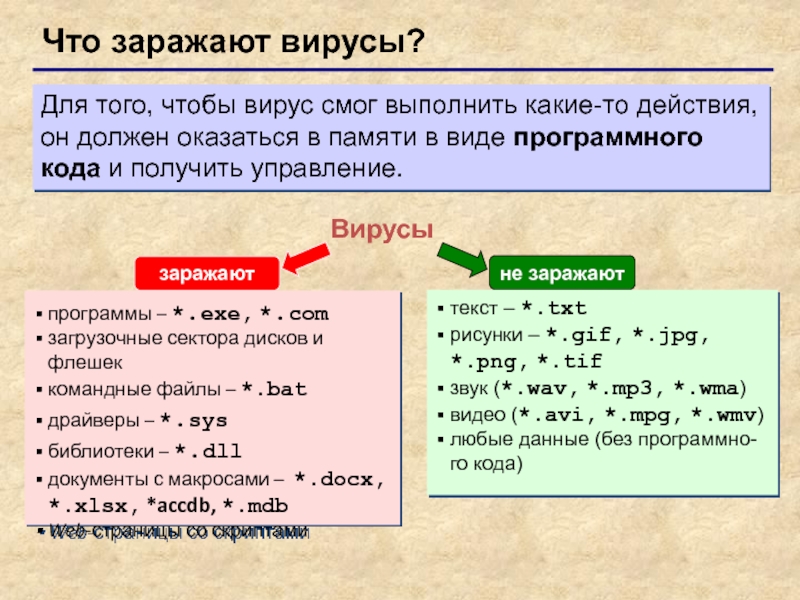

Слайд 6Что заражают вирусы?

Вирусы

программы – *.exe, *.com

загрузочные сектора дисков и флешек

командные

файлы – *.bat

драйверы – *.sys

библиотеки – *.dll

документы с макросами –

*.docx, *.xlsx, *accdb, *.mdb

Web-страницы со скриптами

заражают

не заражают

текст – *.txt

рисунки – *.gif, *.jpg, *.png, *.tif

звук (*.wav, *.mp3, *.wma)

видео (*.avi, *.mpg, *.wmv)

любые данные (без программно-го кода)

Для того, чтобы вирус смог выполнить какие-то действия, он должен оказаться в памяти в виде программного кода и получить управление.

Слайд 7Способы заражения

запустить зараженный файл;

загрузить компьютер с зараженного диска или флэш-носителя;

при

автозапуске CD(DVD)-диска или флэш-носителя;

открыть зараженный документ с макросами (Word или

Excel);

открыть сообщение e-mail с вирусом;

открыть Web-страницу с вирусом;

разрешить установить активное содержимое на Web-странице.

Слайд 82. Классификация компьютерных вирусов

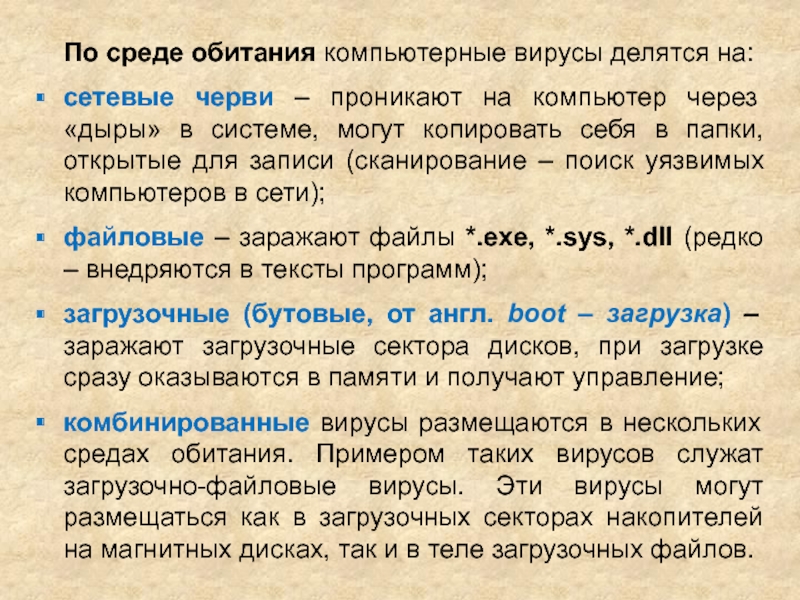

Слайд 9По среде обитания компьютерные вирусы делятся на:

сетевые черви – проникают

на компьютер через «дыры» в системе, могут копировать себя в

папки, открытые для записи (сканирование – поиск уязвимых компьютеров в сети);

файловые – заражают файлы *.exe, *.sys, *.dll (редко – внедряются в тексты программ);

загрузочные (бутовые, от англ. boot – загрузка) – заражают загрузочные сектора дисков, при загрузке сразу оказываются в памяти и получают управление;

комбинированные вирусы размещаются в нескольких средах обитания. Примером таких вирусов служат загрузочно-файловые вирусы. Эти вирусы могут размещаться как в загрузочных секторах накопителей на магнитных дисках, так и в теле загрузочных файлов.

Слайд 10По способу заражения среды обитания компьютерные вирусы делятся на:

резидентные

После их

активизации полностью или частично перемещаются из среды обитания (сеть, загрузочный

сектор, файл) в оперативную память ПК. Эти вирусы, используя, как правило, привилегированные режимы работы заражают среду обитания и при выполнении определенных условий реализуют деструктивную функцию.

нерезидентные

Эти вирусы попадают в оперативную память ПК только на время их активности, в течение которого выполняют деструктивную функцию и функцию заражения. Затем вирусы полностью покидают оперативную память, оставаясь в среде обитания. Если вирус помещает в оперативную память программу, которая не заражает среду обитания, то такой вирус считается нерезидентным.

Слайд 11По степени опасности для информационных ресурсов пользователя компьютерные вирусы можно

разделить на:

безвредные вирусы

Эти вирусы создаются авторами, которые не ставят себе

цели нанести какой-либо ущерб ресурсам КС. Ими, как правило, движет желание показать свои возможности программиста.

опасные вирусы

К ним относятся вирусы, которые вызывают существенное снижение эффективности КС, но не приводящие к нарушению целостности и конфиденциальности информации, хранящейся в запоминающих устройствах. Последствия таких вирусов могут быть ликвидированы без особых затрат материальных и временных ресурсов.

Слайд 12очень опасные вирусы

Очень опасными следует считать вирусы, вызывающие нарушение конфиденциальности,

уничтожение, необратимую модификацию (в том числе и шифрование) информации, а

также вирусы, блокирующие доступ к информации, приводящие к отказу аппаратных средств и наносящие ущерб здоровью пользователям.

Такие вирусы стирают отдельные файлы, системные области памяти, форматируют диски, получают несанкционированный доступ к информации, шифруют данные и т. п.

Слайд 13В соответствии с особенностями алгоритма функци-онирования вирусы можно разделить на

два класса:

вирусы, не изменяющие среду обитания (файлы и секторы) при

распространении;

вирусы, изменяющие среду обитания при распространении.

Вирусы, не изменяющие среду обитания, могут быть разделены на две группы:

вирусы-«спутники» (сотраniоп);

вирусы-«черви» (worm).

Вирусы-«спутники» не изменяют файлы. Механизм их действия состоит в создании копий исполняемых файлов.

Вирусы-«черви» попадают в рабочую станцию из сети, вычисляют адреса рассылки вируса по другим абонентам сети и осуществляют передачу вируса. Вирус не изменяет файлов и не записывается в загрузочные секторы дисков.

Слайд 14Вирусы, изменяющие среду обитания, делятся на:

студенческие;

«стелс» - вирусы (вирусы-невидимки);

полиморфные.

Студенческие вирусы,

как правило, являются нерезидентными, часто содержат ошибки, довольно просто обнаруживаются

и удаляются.

«Стелс»-вирусы маскируют свое присутствие в среде обитания путем перехвата обращений операционной системы к пораженным файлам, секторам и переадресуют ОС к незараженным участкам информации. Вирус является резидентным, маскируется под программы ОС, может перемещаться в памяти.

Полиморфный вирус – вирус, предпринимающий специальные меры для затруднения своего обнаружения и анализа. Не имеет сигнатур, т. е., не содержит ни одного постоянного участка кода.

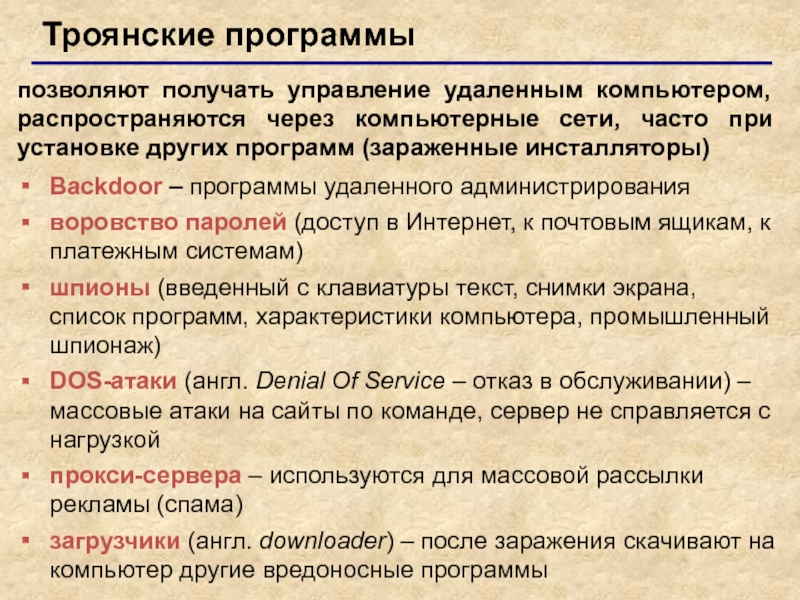

Слайд 15Троянские программы

Backdoor – программы удаленного администрирования

воровство паролей (доступ в Интернет,

к почтовым ящикам, к платежным системам)

шпионы (введенный с клавиатуры текст,

снимки экрана, список программ, характеристики компьютера, промышленный шпионаж)

DOS-атаки (англ. Denial Of Service – отказ в обслуживании) –массовые атаки на сайты по команде, сервер не справляется с нагрузкой

прокси-сервера – используются для массовой рассылки рекламы (спама)

загрузчики (англ. downloader) – после заражения скачивают на компьютер другие вредоносные программы

позволяют получать управление удаленным компьютером, распространяются через компьютерные сети, часто при установке других программ (зараженные инсталляторы)

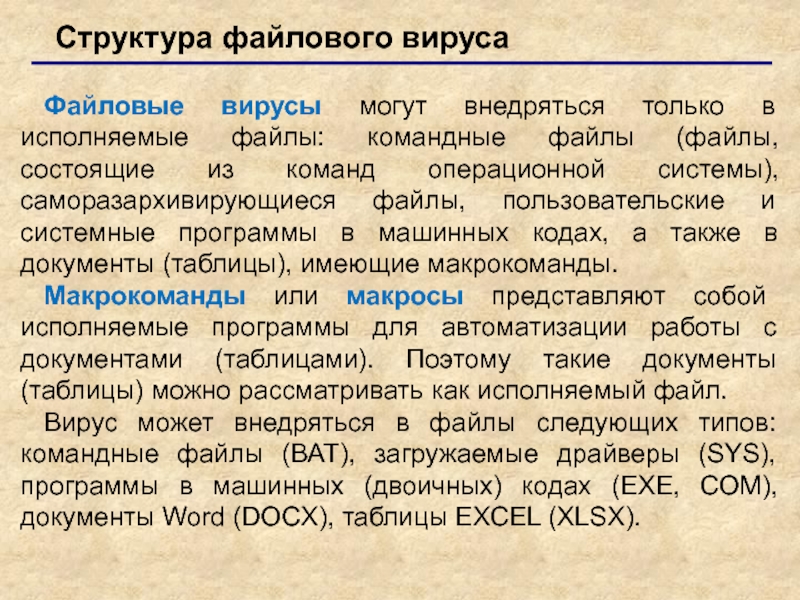

Слайд 17Структура файлового вируса

Файловые вирусы могут внедряться только в исполняемые файлы:

командные файлы (файлы, состоящие из команд операционной системы), саморазархивирующиеся файлы,

пользовательские и системные программы в машинных кодах, а также в документы (таблицы), имеющие макрокоманды.

Макрокоманды или макросы представляют собой исполняемые программы для автоматизации работы с документами (таблицами). Поэтому такие документы (таблицы) можно рассматривать как исполняемый файл.

Вирус может внедряться в файлы следующих типов: командные файлы (ВАТ), загружаемые драйверы (SYS), программы в машинных (двоичных) кодах (ЕХЕ, СОМ), документы Word (DОСX), таблицы ЕХСЕL (XLSX).

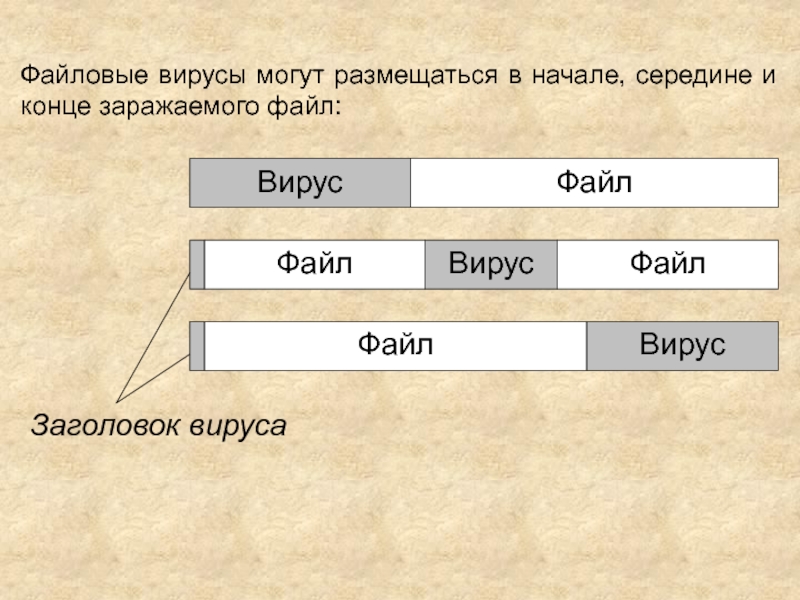

Слайд 18Файловые вирусы могут размещаться в начале, середине и конце заражаемого

файл:

Слайд 19Алгоритм работы файлового вируса

Шаг 1. Резидентный вирус проверяет, заражена ли оперативная память,

и при необходимости заражает ее. Нерезидентный вирус ищет незараженные файлы

и заражает их.

Шаг 2. Выполняются действия по сохранению работоспособности программы, в файл которой внедряется вирус (восстановление первых байт программы, настройка адресов программ и т. д.)

Шаг 3. Осуществляется деструктивная функция вируса, если выполняются соответствующие условия.

Шаг 4. Передается управление программе, в файле которой находится вирус.

Слайд 204. Средства обнаружения и идентификации вирусов

Слайд 21В настоящее время существует множество антивирусных программных средств, но их

можно разделить на группы по методам поиска вирусов, которые они

реализовывают.

1. Сканирование

Это самый простой метод поиска вируса. Он основан на последовательном просмотре памяти компьютера, загрузочных секторов и проверяемых файлов в поиске сигнатур известных вирусов.

Сигнатура вируса – это уникальная последовательность байтов, принадлежащая вирусу и не встречающаяся в других программах.

Слайд 22Программы-сканеры могут обнаружить только уже известные вирусы, которые были предварительно

изучены, и для которых была определена сигнатура.

Программы-сканеры практически не вызывают

ложные тревоги. Если программа сообщила о заражении, то можно быть уверенным, что это действительно так.

Программы, включающие функции восстановления зараженных файлов, называют полифагами (фагами) или докторами.

В последнее время распространяются программы-детекторы, реализующие метод простого сканирования. Для эффективного использования программ-детекторов рекомендуется постоянно обновлять их, получая самые последние версии, так как в них уже будут включены новые типы вирусов.

Слайд 232. Обнаружение изменений или контроль целостности

При внедрении вируса в

компьютерную систему обязательно происходят изменения в системе.

Достаточно запомнить характеристики, которые

подвергаются изменениям в результате внедрения вируса, а затем периодически сравнивать эти эталонные характеристики с действующими.

Программы-ревизоры первоначально запоминают в специальных файлах образы главной загрузочной записи, загрузочных секторов логических дисков, параметры всех контролируемых файлов (иногда только контрольную сумму файлов), информацию о структуре каталогов, номера плохих кластеров диска, иногда - объем установленной оперативной памяти, количество подключенных к компьютеру дисков и их параметры и многое другое.

Слайд 243. Метод резидентного сторожа

Этот метод направлен на выявление «подозрительных»

действий пользовательских программ, например, таких, как запись на диск, форматирование

диска, изменение загрузочного сектора, изменение или переименование выполняемых программ и других. При обнаружении «подозрительного» действия необходимо «спросить разрешение» у пользователя на выполнение такого действия.

Сторожа (мониторы) – отслеживают потенциально опасные операции, выдавая пользователю соответству-ющий запрос на разрешение / запрещение операции.

Слайд 25Это целый класс антивирусов, которые постоянно находятся в оперативной памяти

компьютера и отслеживают все подозрительные действия, выполняемые другими программами. С

помощью монитора можно остановить распространение вируса на самой ранней стадии.

Их цель - не пропустить вирус на компьютер. И поэтому они контролируют обращение к дискам. При обнаружении «подозрительного» действия программа-монитор либо блокирует выполнение такого действия до специального разрешения пользователя, либо просто выдаёт на экран предупреждающее сообщение, либо совершает другие специальные действия.

Слайд 265. Вакцинирование программ

Этот метод заключается в дописывании к исполняемому

файлу дополнительной подпрограммы, которая первой получает управление при запуске файла,

выполняет проверку целостности программы. Проверяться могут любые изменения, например, контрольная сумма файла или другие характеристики.

4. Эвристический анализ

Метод, который стал использоваться для обнаружения вирусов сравнительно недавно. Он предназначен для обнаружения новых неизвестных вирусов. Программы, реализующие этот метод, тоже проверяют загрузочные секторы дисков и файлы, только уже пытаются обнаружить в них код, характерный для вирусов. Например, таким может быть код, устанавливающий резидентный модуль в памяти и т.п.

Слайд 27Профилактика

делать резервные копии важных данных на CD, DVD, USB-накопитель (раз

в месяц? в неделю?)

использовать антивирус-монитор, особенно при работе в Интернете

при

работе в Интернете включать брандмауэр (англ. firewall) – эта программа запрещает обмен по некоторым каналам связи, которые используют вирусы

проверять с помощью антивируса все новые программы и файлы, USB-накопители

не открывать сообщения e-mail с неизвестных адресов, особенно файлы-приложения

иметь загрузочный диск с антивирусом

Слайд 28Если компьютер заражен…

отключить компьютер от сети

запустить антивирус. Если не помогает,

то…

выключить компьютер и загрузить его с загрузочного диска. Запустить антивирус.

Если не помогает, то…

удалить Windows и установить ее заново. Если не помогает, то…

отформатировать винчестер (format.com). Если сделать это не удается, то могла быть испорчена таблица разделов диска. Тогда …

создать заново таблицу разделов (fdisk.exe). Если не удается (винчестер не обнаружен), то…

можно нести компьютер в ремонт.

Слайд 30Топ-10 самых опасных компьютерных вирусов в истории

Nimda – компьютерный червь/вирус,

повреждающий файлы и негативно влияющий на работу компьютера. Впервые был

замечен 18 сентября 2001 года. Название вируса происходит от слова admin, написанного наоборот. Благодаря тому, что червь Nimda использует несколько методов распространения, он в течение 22 минут стал самым распространённым вирусом/червём интернета. Распространяется по электронной почте, через открытые сетевые ресурсы, через общие папки и передачи файлов, а также через просмотр вредоносных веб-сайтов.

Слайд 31Топ-10 самых опасных компьютерных вирусов в истории

Conficker – один из

наиболее опасных и известных червей, ориентированный на компьютеры под управлением

операционных систем Microsoft Windows. Системы Linux и Macintosh к нему полностью устойчивы. Впервые был обнаружен в сети 21 ноября 2008 года. К февралю 2009 г. Conficker инфицировал 12 млн. компьютеров по всему миру, в том числе государственных, корпоративных и домашних. 13 февраля 2009, компания Microsoft пообещала награду в 250 000 долларов за информацию о создателях вируса. Была даже создана специальная группа по борьбе с Conficker, которую неофициально окрестили Conficker Cabal. Ущерб, нанесённый вредоносной программой, оценивается в $ 9,1 млрд.

Слайд 32Топ-10 самых опасных компьютерных вирусов в истории

Storm Worm – троянский

конь типа бэкдор, заражающий операционные системы Microsoft Windows. Впервые был

обнаружен 17 января 2007 года. Распространяется в основном по электронной почте письмом, который имеет заголовок «230 человек погибли в результате разгромивших Европу штормов» (230 dead as stоrm batters Eurоpe), а позже и с другими заголовками. Прикреплённый к письму файл содержит вирус, который проделывает в системе компьютера информационную «брешь», используемую для получения данных или рассылки спама. По подсчётам, вредоносной программой Storm Worm было заражено около 10 млн. компьютеров.

Слайд 33Топ-10 самых опасных компьютерных вирусов в истории

Чернобыль также известен как

CIH – компьютерный вирус, созданный тайваньским студентом Чэнь Ин Хао

в июне 1998 года. Работает только на компьютерах под управлением Windows 95/98/ME. Считается одним из самых опасных и разрушительных вирусов, так как после активации он способен повредить данные микросхем BIOS и уничтожить всю информацию с жёстких дисков. Всего от Чернобыля пострадало около 500 000 персональных компьютеров по всему миру, убытки оцениваются в $ 1 млрд. Автор вируса Чэнь Ин Хао ни разу не привлекался к ответственности и сейчас работает в компании Gigabyte.

Слайд 34Топ-10 самых опасных компьютерных вирусов в истории

Melissa – первый почтовый

макровирус, инфицировавший около 20% всех компьютеров по всему миру. Впервые

был замечен в марте 1999 года. Вредоносная программа рассылалась по первым 50 адресам Outlook Express. Письмо имело прикреплённый файл LIST.DOC (вирус), якобы содержащий пароли к 80 платным порносайтам. Программа была придумана Дэвидом Смитом из Нью-Джерси. 10 декабря 1999 он был приговорён к 20 месяцам лишения свободы и штрафу в 5 000 долларов США. В то время как ущерб, нанесённый вирусом, составил около $ 80 млн.

Слайд 35Топ-10 самых опасных компьютерных вирусов в истории

SQL Slammer – компьютерный

червь, который генерировал случайные IP адреса и отправлял себя по

этим адресам. 25 января 2003 года он поразил сервера Microsoft и ещё 500 000 серверов по всему миру, что привело к значительному снижению пропускной способности интернет-каналов, а Южную Корею, вообще, отключил от интернета на 12 часов. Замедление было вызвано крахом многочисленных маршрутизаторов, под бременем чрезвычайно высокого исходящего трафика с заражённых серверов. Вредоносная программа распространялась с неимоверной скоростью, за 10 минут она инфицировала около 75 000 компьютеров.

Слайд 36Топ-10 самых опасных компьютерных вирусов в истории

Code Red – специфический

тип компьютерного вируса/червя, атакующий компьютеры с работающим веб-сервером Microsoft IIS.

Впервые был обнаружен 15 июля 2001 года. Эта вредоносная программа в основном заменяла содержимое страниц на поражённом сайте на фразу «HELLO! Welcome to http://www.worm.com! Hacked By Chinese!». Менее чем за неделю «красный код» поразил более 400 000 серверов, включая сервер Белого дома. Общая сумма ущерба, нанесённая вирусом, составляет около 2,6 миллиарда долларов.

Слайд 37Топ-10 самых опасных компьютерных вирусов в истории

Sobig F – компьютерный

червь, заразивший за 24 часа 19 августа 2003 года около

миллиона компьютеров под управлением операционных систем Microsoft Windows, тем самым поставив рекорд (хотя позже он был побит вирусом Mydoom). Распространялся по электронной почте письмом с вложением. После активации вирус, искал адреса на заражённом компьютере и отправлял себя по ним. Sobig F сам деактивировался 10 сентября 2003 года, а компания Microsoft пообещала $ 250 тыс. за информацию о создателе вируса. На сегодняшний день преступник не пойман. Ущерб, нанесённый вредоносной программой по подсчётам, составляет $ 5–10 миллиардов.

Слайд 38Топ-10 самых опасных компьютерных вирусов в истории

Mydoom – почтовый червь,

заражающий компьютеры под управлением Microsoft Windows. Эпидемия началась 26 января

2004 года. Программа очень быстро распростра-нялась при помощи электронной почты письмом с темой «Привет», «Тест», «Ошибка», «Система доставки почты», которое имело вложение. При открытии червь рассылал себя по другим адресам, а также модифицировал операционную систему таким образом, что пользователь не мог зайти на сайты многих новостных лент, антивирусных компаний и к некоторым разделам сайта Microsoft. Вирус также создал огромную нагрузку на интернет-каналы. Mydoom содержит текстовое сообщение «Энди, я просто делаю свою работу, ничего личного, извините». Вирус был запрограммирован и прекратил распространяться 12 февраля 2004.

Слайд 39Топ-10 самых опасных компьютерных вирусов в истории

ILOVEYOU – компьютерный вирус,

успешно поразивший более трёх миллионов персональных компьютеров под управлением Windows.

В ночь с 4 мая на 5 мая 2000 года распространялся электронной почтой, письмом с темой «ILOVEYOU» и вложением «LOVE-LETTER-FOR-YOU.TXT.VBS». После открытия приложения, червь рассылал себя по всем адресам из адресной книги, а также выполнял многочисленные изменения в системе. Ущерб, нанесённый вирусом, составляет $ 10–15 миллиардов, из-за чего он был занесён в Книгу рекордов Гиннесса, как самый разрушительный компьютерный вирус в мире.