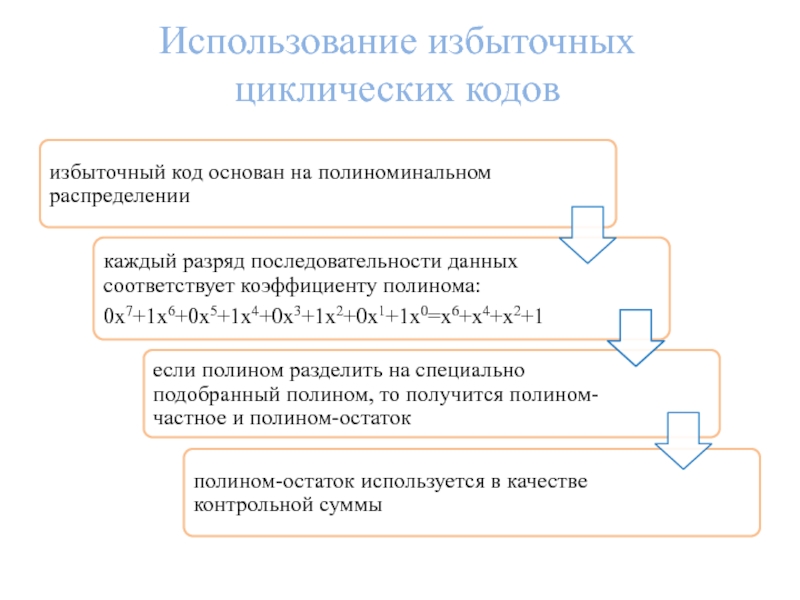

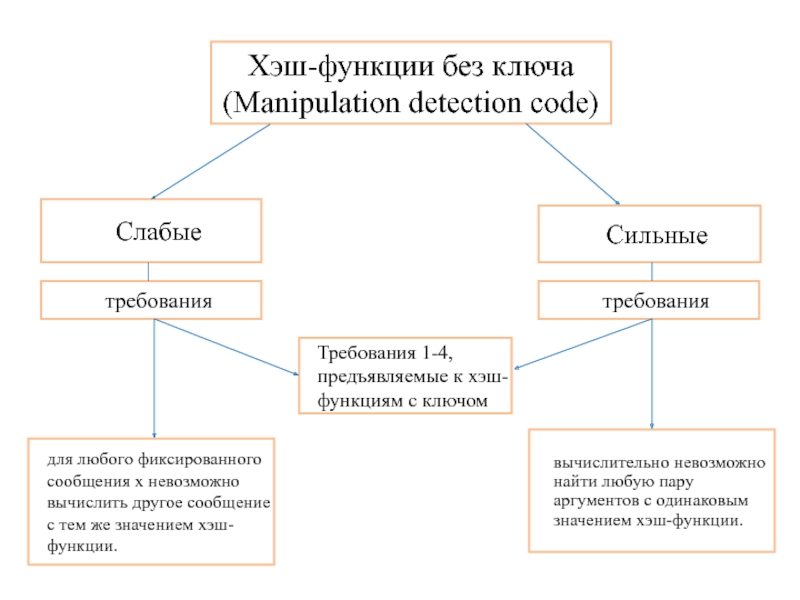

данных на максимально возможное значение контрольной суммы

неизменное значение контрольной суммы

не является достаточным доказательством неизменности сообщениянесовпадение эталонного и рассчитанного значения контрольной суммы является явным доказательством изменения сообщения