Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Лекция 6 Защита информации в информационных системах управления

Содержание

- 1. Лекция 6 Защита информации в информационных системах управления

- 2. Изучаемые вопросыАктуальность проблемы

- 3. 1. Актуальность проблемы информационной безопасности (ИБ). Вместе

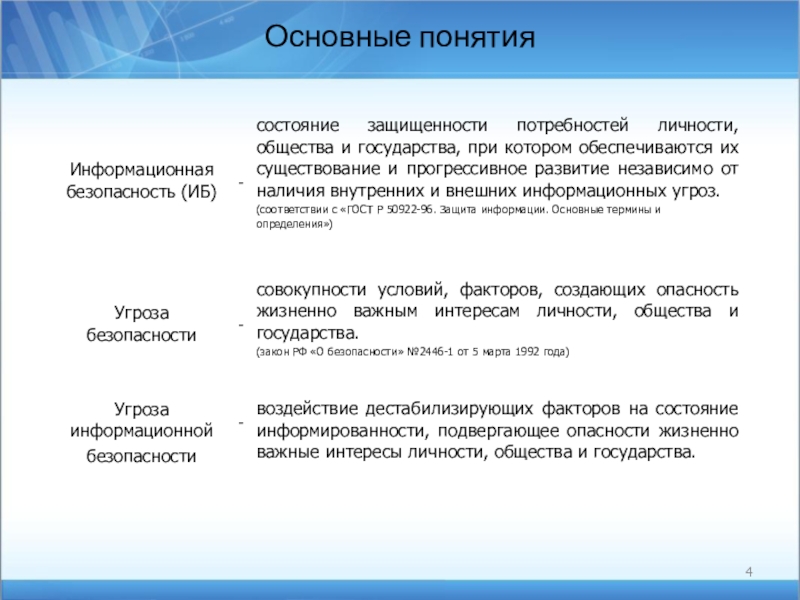

- 4. Основные понятия

- 5. Слайд 5

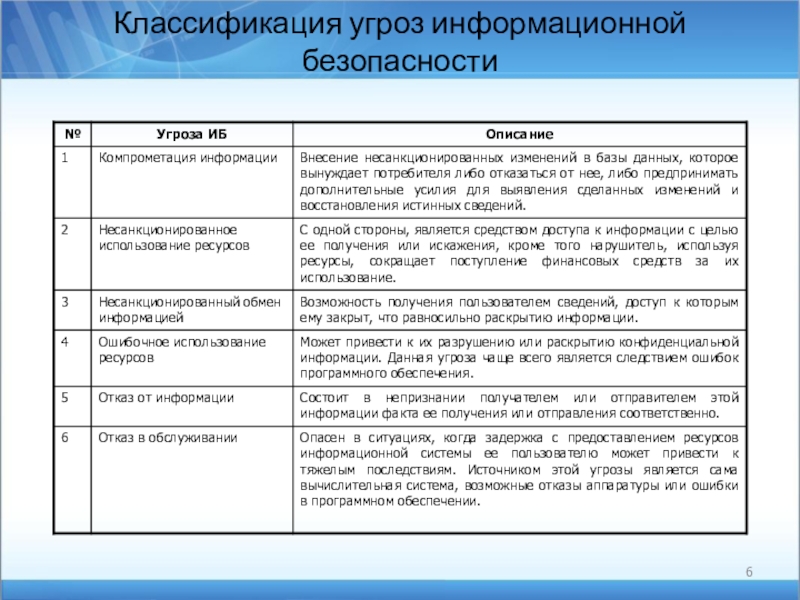

- 6. Классификация угроз информационной безопасности

- 7. Примеры угроз ИБ, связанные с утечкой информации и несанкционированным доступом

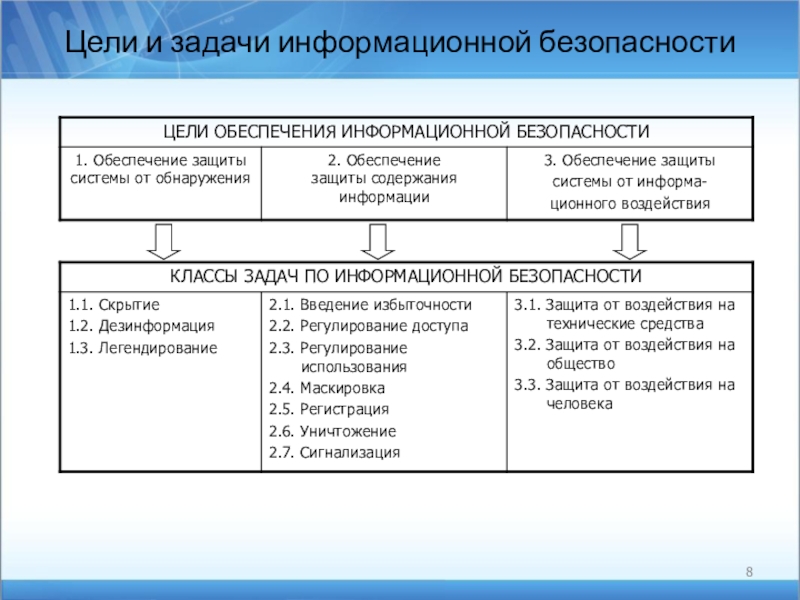

- 8. Цели и задачи информационной безопасности

- 9. 2. Способы и средства защиты информации (СЗИ). Электронная цифровая подпись.

- 10. Слайд 10

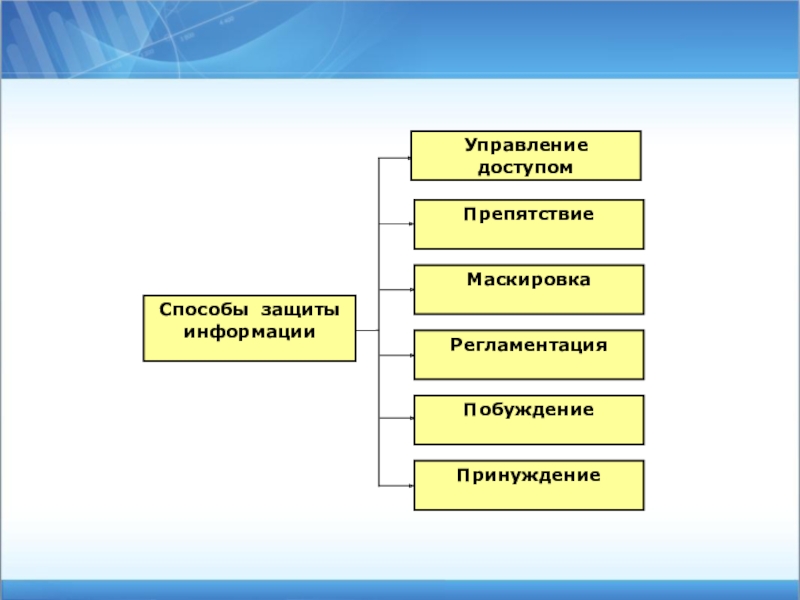

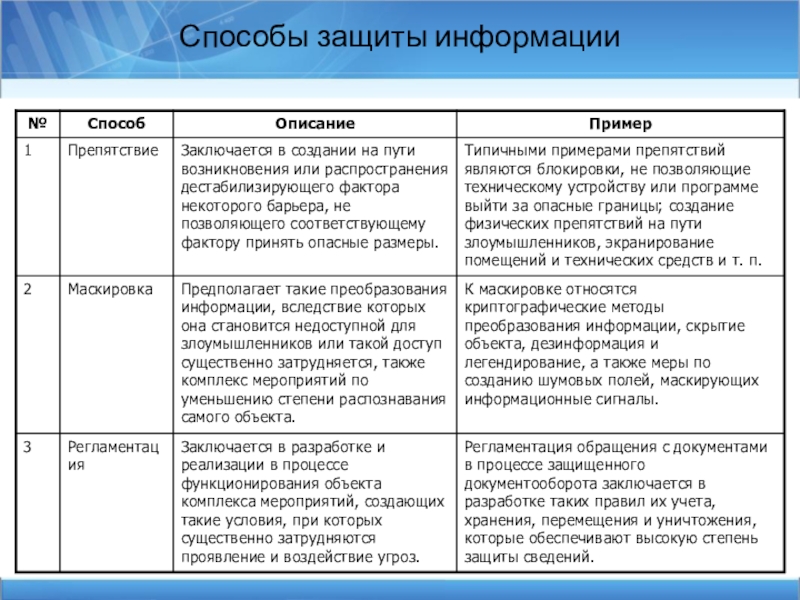

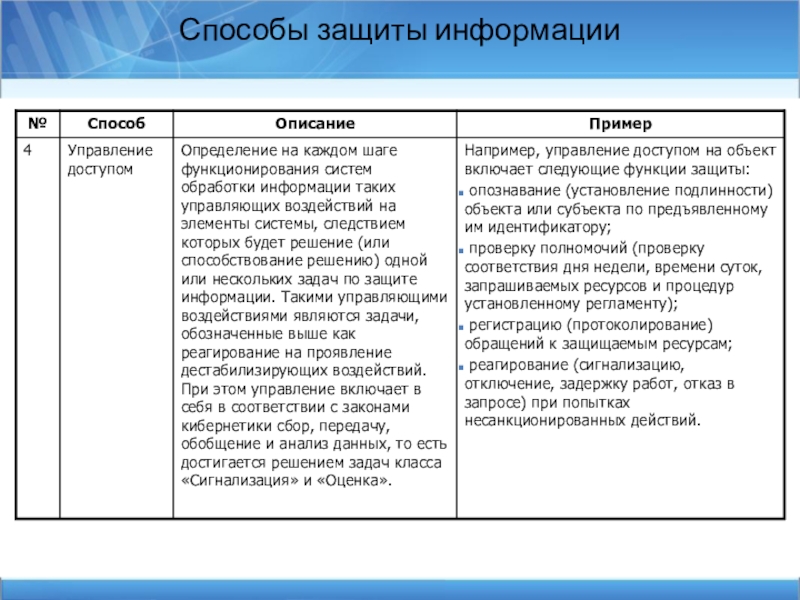

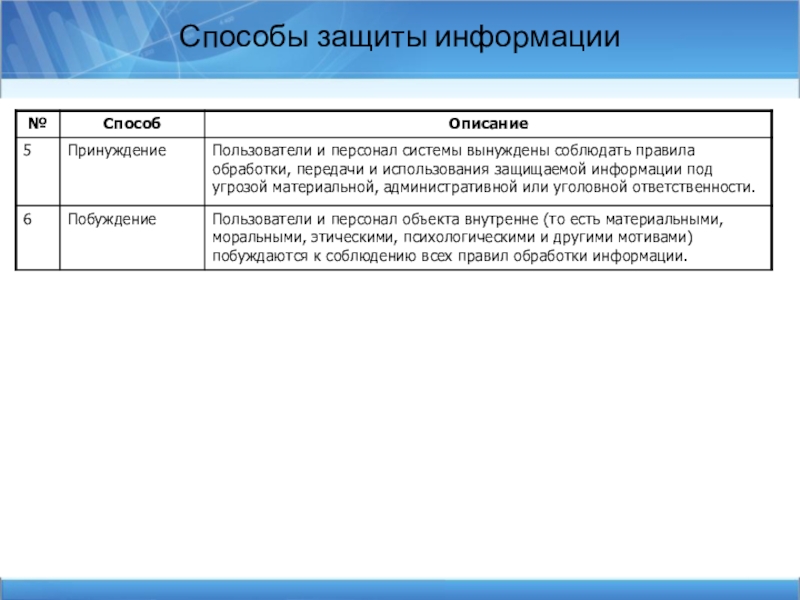

- 11. Способы защиты информации

- 12. Способы защиты информации

- 13. Способы защиты информации

- 14. Слайд 14

- 15. Технические средства защиты информации

- 16. Технические средства защиты информацииТехнические средства защиты –

- 17. Средства защиты информацииВсе средства защиты можно разделить

- 18. Технические средства защиты информации Аппаратные средства поиска закладных устройств

- 19. Средства физической защиты информации

- 20. Аппаратные средства защиты информации средства идентификации

- 21. Программные средства защиты информацииДля нейтрализации угроз информации

- 22. Программные средства защиты информацииПрограммные средства защиты от

- 23. Программные средства защиты информацииПрограммные средства защиты от

- 24. Криптографические средства защиты информацииКриптография («тайнопись») учит, как

- 25. Криптографические средства защиты информацииСуществует две разновидности алгоритмов

- 26. Электронная цифровая подписьЦифровая сигнатура (электронная, электронно-цифровая подпись)

- 27. Средства защиты информации (СЗИ)Неформальные средства защиты информации

- 28. 3. Архитектура и организационное построение системы защиты

- 29. Архитектура системы защиты информации Основные методологические принципы построения Система защиты информации

- 30. Структура системы защиты информации

- 31. Организационное построение системы защиты информации

- 32. Служба защиты информации В организациях, использующих

- 33. Организационно-правовое обеспечение Законодательные меры по защите процессов

- 34. Скачать презентанцию

Слайды и текст этой презентации

Слайд 2 Изучаемые вопросы

Актуальность проблемы информационной безопасности (ИБ).

Слайд 31. Актуальность проблемы информационной безопасности (ИБ).

Вместе с развитием способов

и методов преобразования передачи информации постоянно развиваются и методы обеспечения

ее безопасности. Современный этап развития этой проблемы характеризуется переходом от традиционного ее представления как проблемы защиты информации к более широкому пониманию — проблеме информационной безопасности (ИБ), заключающейся в комплексном ее решении по двум основным направлениям.К первому направлению можно отнести защиту государственной тайны и конфиденциальных сведений, обеспечивающую главным образом невозможность несанкционированного доступа к ним. При этом под конфиденциальными сведениями понимаются сведения ограниченного доступа общественного характера (коммерческая тайна, партийная тайна и т.д.), а также личная конфиденциальная информация (персональные данные, интеллектуальная собственность и т.д.).

Ко второму направлению относится защита от информации, которая в последнее время приобретает международный масштаб и стратегический характер. При этом выделяются три основных направления защиты от так называемого информационного оружия (воздействия):

на технические системы и средства;

общество;

психику человека.

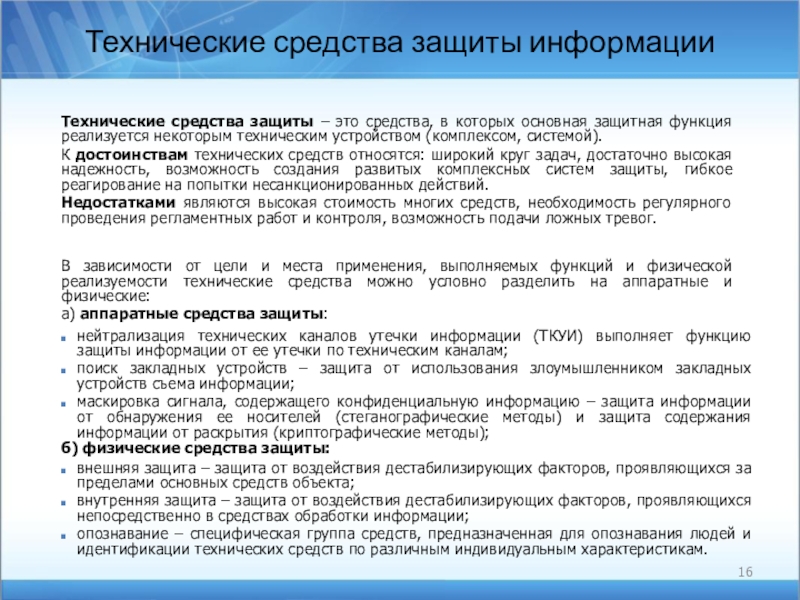

Слайд 16Технические средства защиты информации

Технические средства защиты – это средства, в

которых основная защитная функция реализуется некоторым техническим устройством (комплексом, системой).

К

достоинствам технических средств относятся: широкий круг задач, достаточно высокая надежность, возможность создания развитых комплексных систем защиты, гибкое реагирование на попытки несанкционированных действий.Недостатками являются высокая стоимость многих средств, необходимость регулярного проведения регламентных работ и контроля, возможность подачи ложных тревог.

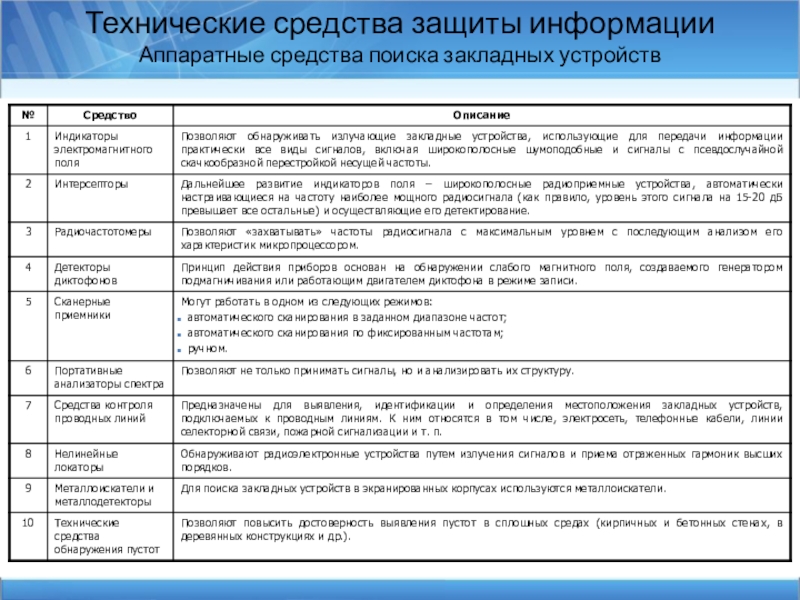

В зависимости от цели и места применения, выполняемых функций и физической реализуемости технические средства можно условно разделить на аппаратные и физические:

а) аппаратные средства защиты:

нейтрализация технических каналов утечки информации (ТКУИ) выполняет функцию защиты информации от ее утечки по техническим каналам;

поиск закладных устройств – защита от использования злоумышленником закладных устройств съема информации;

маскировка сигнала, содержащего конфиденциальную информацию – защита информации от обнаружения ее носителей (стеганографические методы) и защита содержания информации от раскрытия (криптографические методы);

б) физические средства защиты:

внешняя защита – защита от воздействия дестабилизирующих факторов, проявляющихся за пределами основных средств объекта;

внутренняя защита – защита от воздействия дестабилизирующих факторов, проявляющихся непосредственно в средствах обработки информации;

опознавание – специфическая группа средств, предназначенная для опознавания людей и идентификации технических средств по различным индивидуальным характеристикам.

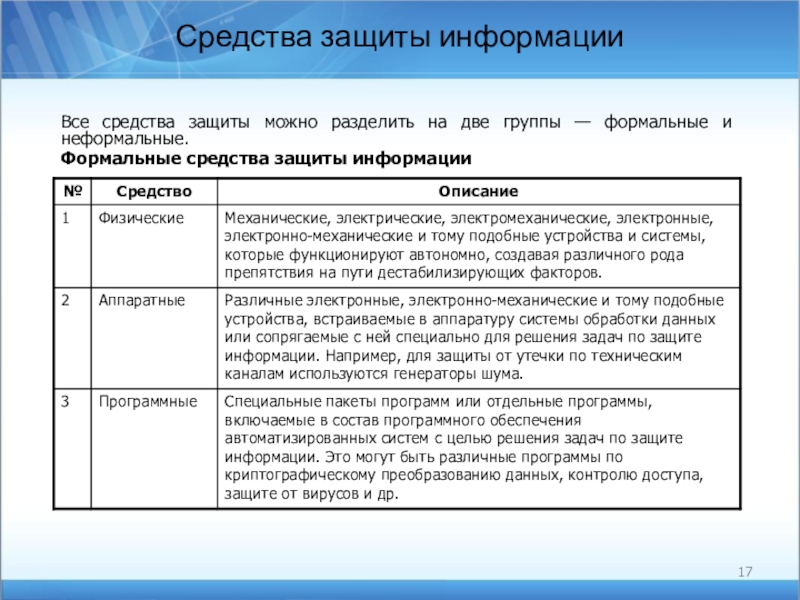

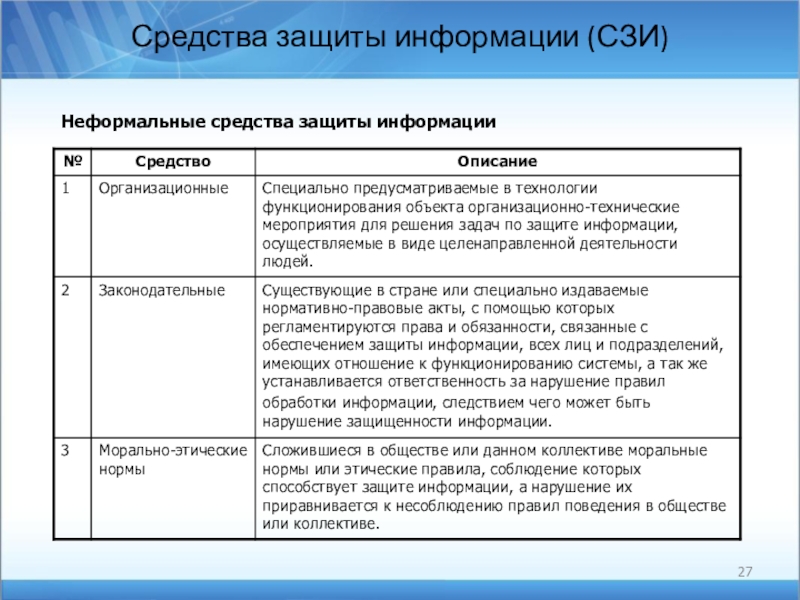

Слайд 17Средства защиты информации

Все средства защиты можно разделить на две группы

— формальные и неформальные.

Формальные средства защиты информации

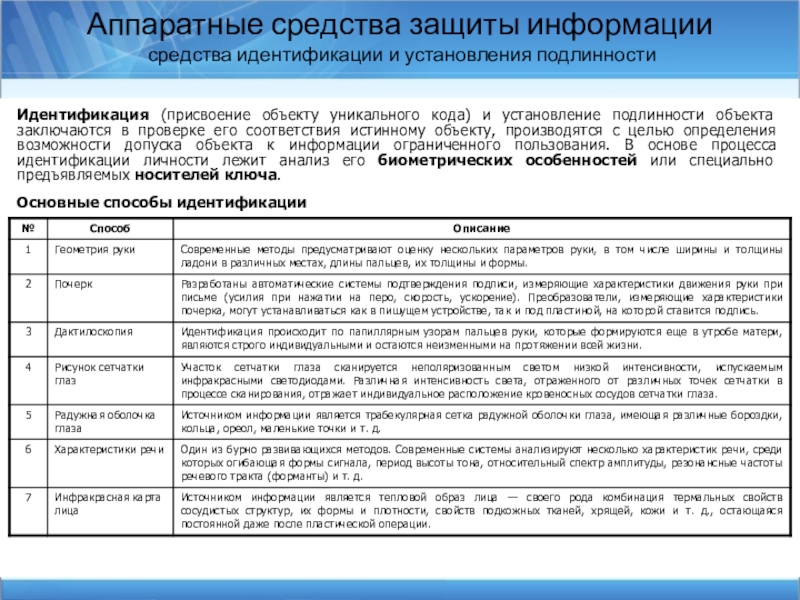

Слайд 20Аппаратные средства защиты информации

средства идентификации и установления подлинности

Идентификация (присвоение

объекту уникального кода) и установление подлинности объекта заключаются в проверке

его соответствия истинному объекту, производятся с целью определения возможности допуска объекта к информации ограниченного пользования. В основе процесса идентификации личности лежит анализ его биометрических особенностей или специально предъявляемых носителей ключа.Основные способы идентификации

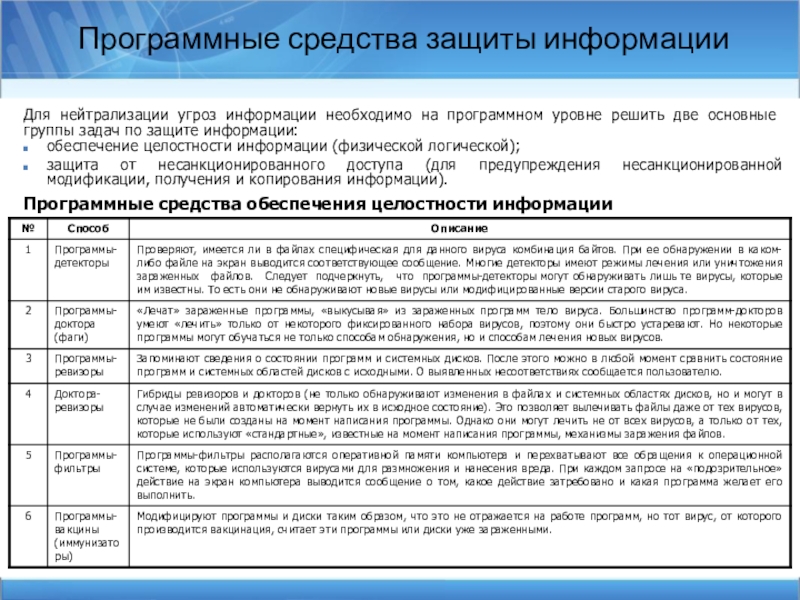

Слайд 21Программные средства защиты информации

Для нейтрализации угроз информации необходимо на программном

уровне решить две основные группы задач по защите информации:

обеспечение целостности

информации (физической логической);защита от несанкционированного доступа (для предупреждения несанкционированной модификации, получения и копирования информации).

Программные средства обеспечения целостности информации

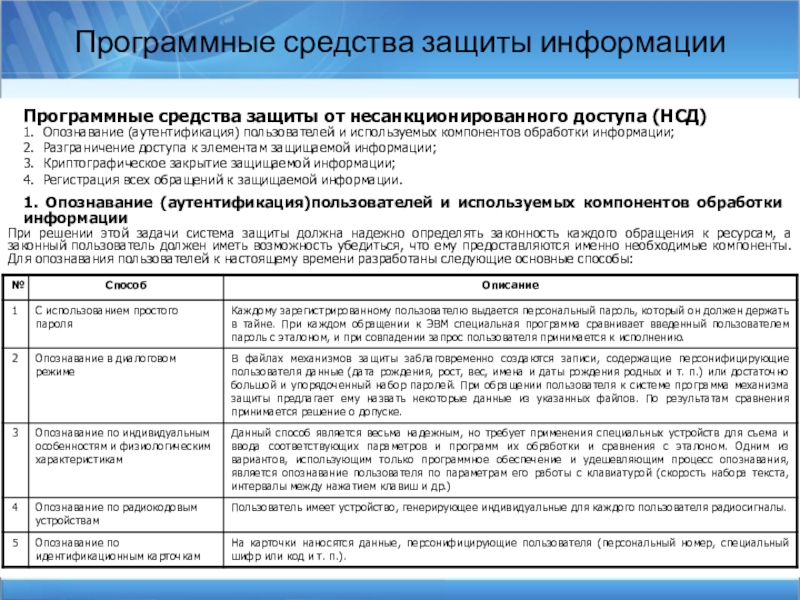

Слайд 22Программные средства защиты информации

Программные средства защиты от несанкционированного доступа (НСД)

1.

Опознавание (аутентификация) пользователей и используемых компонентов обработки информации;

2. Разграничение доступа

к элементам защищаемой информации;3. Криптографическое закрытие защищаемой информации;

4. Регистрация всех обращений к защищаемой информации.

1. Опознавание (аутентификация)пользователей и используемых компонентов обработки информации

При решении этой задачи система защиты должна надежно определять законность каждого обращения к ресурсам, а законный пользователь должен иметь возможность убедиться, что ему предоставляются именно необходимые компоненты. Для опознавания пользователей к настоящему времени разработаны следующие основные способы:

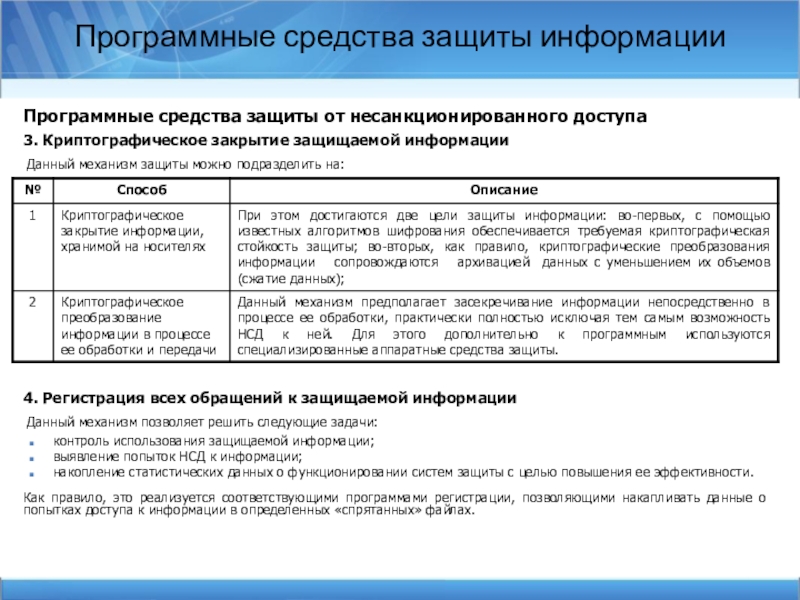

Слайд 23Программные средства защиты информации

Программные средства защиты от несанкционированного доступа

3. Криптографическое

закрытие защищаемой информации

Данный механизм защиты можно подразделить на:

4. Регистрация всех

обращений к защищаемой информацииДанный механизм позволяет решить следующие задачи:

контроль использования защищаемой информации;

выявление попыток НСД к информации;

накопление статистических данных о функционировании систем защиты с целью повышения ее эффективности.

Как правило, это реализуется соответствующими программами регистрации, позволяющими накапливать данные о попытках доступа к информации в определенных «спрятанных» файлах.

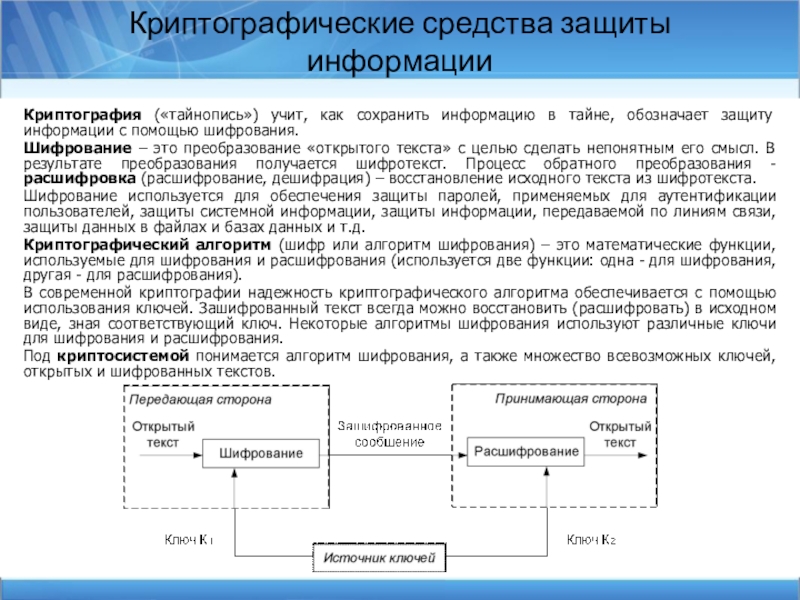

Слайд 24Криптографические средства защиты информации

Криптография («тайнопись») учит, как сохранить информацию в

тайне, обозначает защиту информации с помощью шифрования.

Шифрование – это

преобразование «открытого текста» с целью сделать непонятным его смысл. В результате преобразования получается шифротекст. Процесс обратного преобразования - расшифровка (расшифрование, дешифрация) – восстановление исходного текста из шифротекста.Шифрование используется для обеспечения защиты паролей, применяемых для аутентификации пользователей, защиты системной информации, защиты информации, передаваемой по линиям связи, защиты данных в файлах и базах данных и т.д.

Криптографический алгоритм (шифр или алгоритм шифрования) – это математические функции, используемые для шифрования и расшифрования (используется две функции: одна - для шифрования, другая - для расшифрования).

В современной криптографии надежность криптографического алгоритма обеспечивается с помощью использования ключей. Зашифрованный текст всегда можно восстановить (расшифровать) в исходном виде, зная соответствующий ключ. Некоторые алгоритмы шифрования используют различные ключи для шифрования и расшифрования.

Под криптосистемой понимается алгоритм шифрования, а также множество всевозможных ключей, открытых и шифрованных текстов.

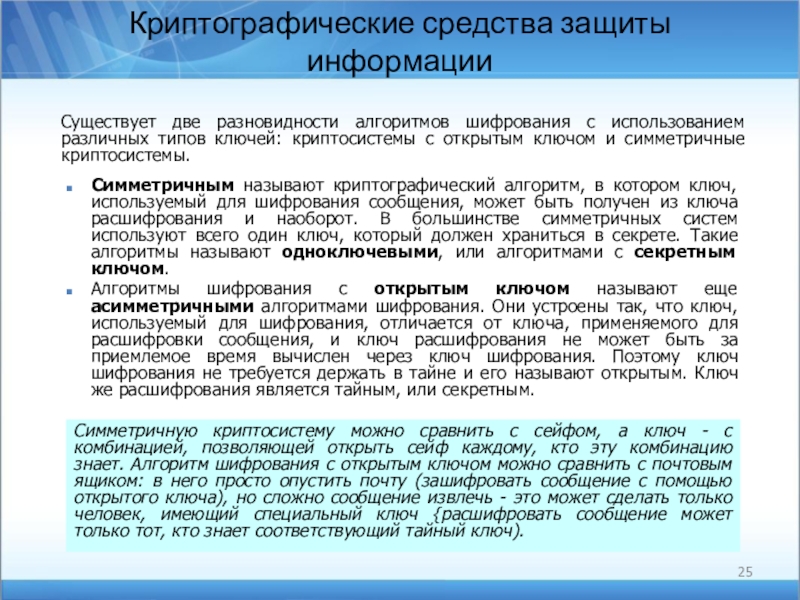

Слайд 25Криптографические средства защиты информации

Существует две разновидности алгоритмов шифрования с использованием

различных типов ключей: криптосистемы с открытым ключом и симметричные криптосистемы.

Симметричную

криптосистему можно сравнить с сейфом, а ключ - с комбинацией, позволяющей открыть сейф каждому, кто эту комбинацию знает. Алгоритм шифрования с открытым ключом можно сравнить с почтовым ящиком: в него просто опустить почту (зашифровать сообщение с помощью открытого ключа), но сложно сообщение извлечь - это может сделать только человек, имеющий специальный ключ {расшифровать сообщение может только тот, кто знает соответствующий тайный ключ).Симметричным называют криптографический алгоритм, в котором ключ, используемый для шифрования сообщения, может быть получен из ключа расшифрования и наоборот. В большинстве симметричных систем используют всего один ключ, который должен храниться в секрете. Такие алгоритмы называют одноключевыми, или алгоритмами с секретным ключом.

Алгоритмы шифрования с открытым ключом называют еще асимметричными алгоритмами шифрования. Они устроены так, что ключ, используемый для шифрования, отличается от ключа, применяемого для расшифровки сообщения, и ключ расшифрования не может быть за приемлемое время вычислен через ключ шифрования. Поэтому ключ шифрования не требуется держать в тайне и его называют открытым. Ключ же расшифрования является тайным, или секретным.

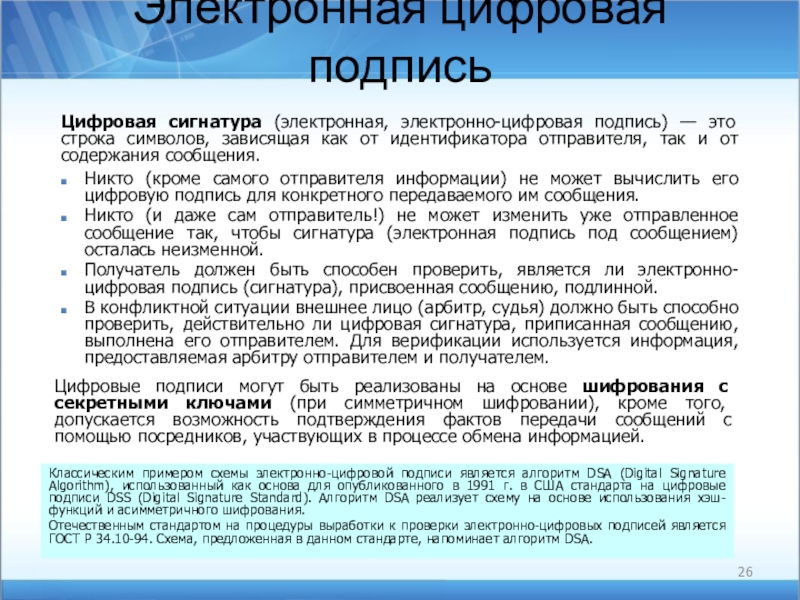

Слайд 26Электронная цифровая подпись

Цифровая сигнатура (электронная, электронно-цифровая подпись) — это строка

символов, зависящая как от идентификатора отправителя, так и от содержания

сообщения.Никто (кроме самого отправителя информации) не может вычислить его цифровую подпись для конкретного передаваемого им сообщения.

Никто (и даже сам отправитель!) не может изменить уже отправленное сообщение так, чтобы сигнатура (электронная подпись под сообщением) осталась неизменной.

Получатель должен быть способен проверить, является ли электронно-цифровая подпись (сигнатура), присвоенная сообщению, подлинной.

В конфликтной ситуации внешнее лицо (арбитр, судья) должно быть способно проверить, действительно ли цифровая сигнатура, приписанная сообщению, выполнена его отправителем. Для верификации используется информация, предоставляемая арбитру отправителем и получателем.

Цифровые подписи могут быть реализованы на основе шифрования с секретными ключами (при симметричном шифровании), кроме того, допускается возможность подтверждения фактов передачи сообщений с помощью посредников, участвующих в процессе обмена информацией.

Классическим примером схемы электронно-цифровой подписи является алгоритм DSA (Digital Signature Algorithm), использованный как основа для опубликованного в 1991 г. в США стандарта на цифровые подписи DSS (Digital Signature Standard). Алгоритм DSA реализует схему на основе использования хэш-функций и асимметричного шифрования.

Отечественным стандартом на процедуры выработки к проверки электронно-цифровых подписей является ГОСТ Р 34.10-94. Схема, предложенная в данном стандарте, напоминает алгоритм DSA.

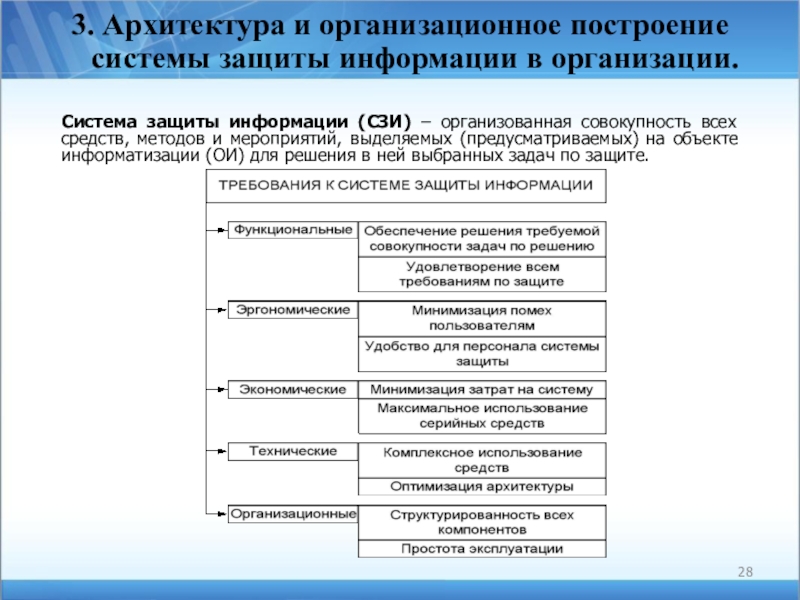

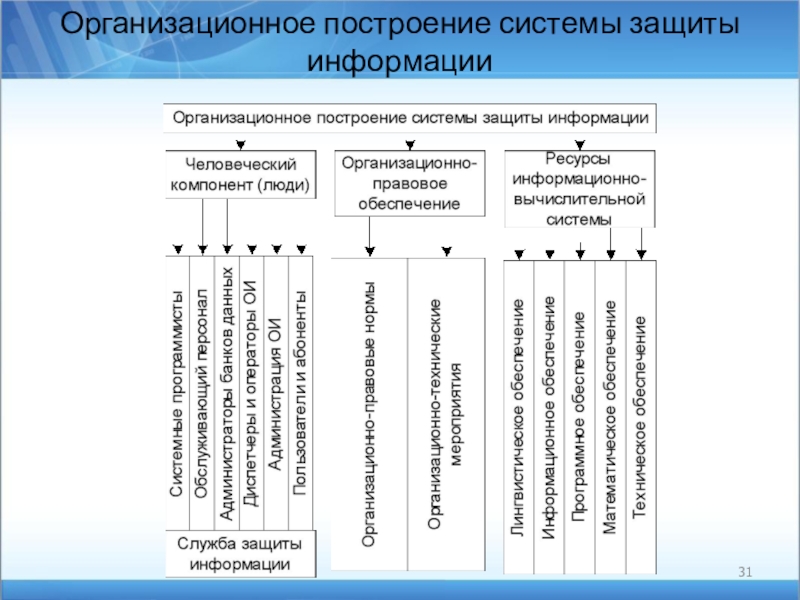

Слайд 283. Архитектура и организационное построение системы защиты информации в организации.

Система

защиты информации (СЗИ) – организованная совокупность всех средств, методов и

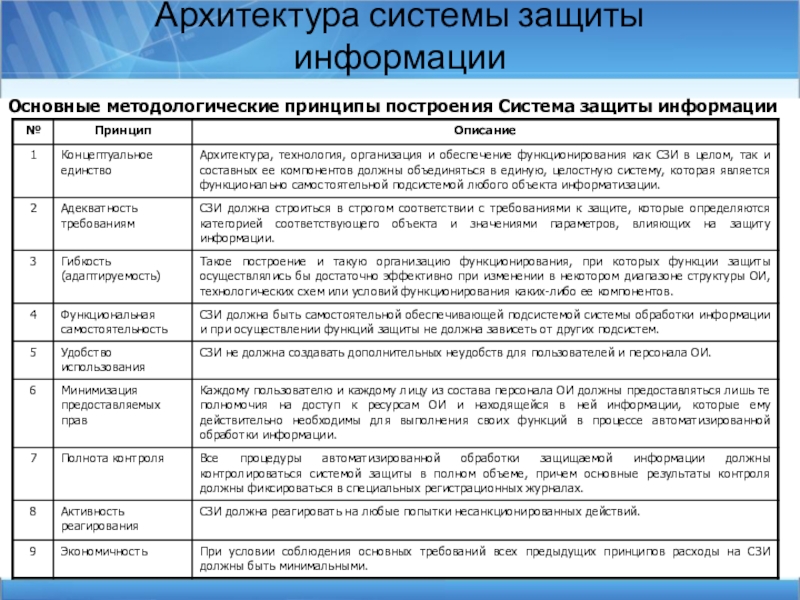

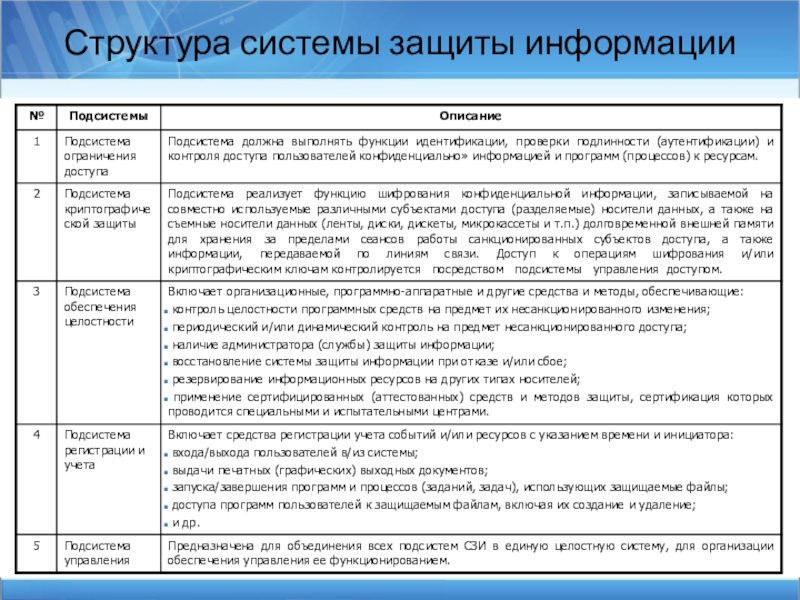

мероприятий, выделяемых (предусматриваемых) на объекте информатизации (ОИ) для решения в ней выбранных задач по защите.Слайд 29Архитектура системы защиты информации

Основные методологические принципы построения Система защиты

информации

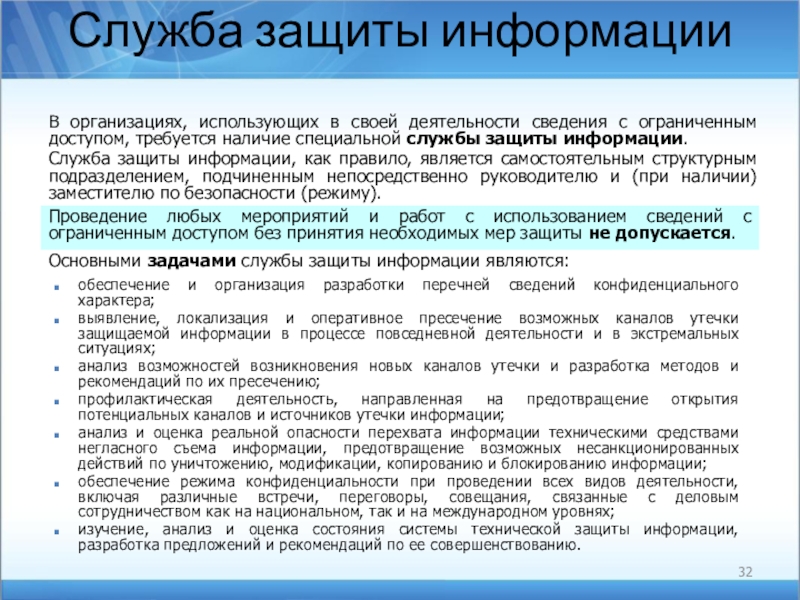

Слайд 32Служба защиты информации

В организациях, использующих в своей деятельности

сведения с ограниченным доступом, требуется наличие специальной службы защиты информации.

Служба

защиты информации, как правило, является самостоятельным структурным подразделением, подчиненным непосредственно руководителю и (при наличии) заместителю по безопасности (режиму).Проведение любых мероприятий и работ с использованием сведений с ограниченным доступом без принятия необходимых мер защиты не допускается.

Основными задачами службы защиты информации являются:

обеспечение и организация разработки перечней сведений конфиденциального характера;

выявление, локализация и оперативное пресечение возможных каналов утечки защищаемой информации в процессе повседневной деятельности и в экстремальных ситуациях;

анализ возможностей возникновения новых каналов утечки и разработка методов и рекомендаций по их пресечению;

профилактическая деятельность, направленная на предотвращение открытия потенциальных каналов и источников утечки информации;

анализ и оценка реальной опасности перехвата информации техническими средствами негласного съема информации, предотвращение возможных несанкционированных действий по уничтожению, модификации, копированию и блокированию информации;

обеспечение режима конфиденциальности при проведении всех видов деятельности, включая различные встречи, переговоры, совещания, связанные с деловым сотрудничеством как на национальном, так и на международном уровнях;

изучение, анализ и оценка состояния системы технической защиты информации, разработка предложений и рекомендаций по ее совершенствованию.

Слайд 33Организационно-правовое обеспечение

Законодательные меры по защите процессов переработки информации заключаются

в исполнении существующих в стране или введении новых законов, положений,

постановлений и инструкций, регулирующих юридическую ответственность должностных лиц — пользователей и обслуживающего технического персонала за утечку, потерю или модификацию доверенной ему информации, подлежащей защите, в том числе за попытки выполнить аналогичные действия за пределами своих полномочий, а также ответственности посторонних лиц за попытку преднамеренного несанкционированного доступа к аппаратуре и информации.Цель законодательных мер — предупреждение и сдерживание потенциальных нарушителей.

Поскольку информационная безопасность должна быть связующим звеном между политикой национальной безопасности и информационной политикой страны, то логично было бы проводить их по единым принципам, выделяя как общие положения и принадлежности для информационной политики.

Проблема обеспечения безопасности носит комплексный характер. Для ее решения необходимо сочетание как правовых мер, так и организационных (например, в компьютерных информационных системах на управленческом уровне руководство каждой организации должно выработать политику безопасности, определяющую общее направление работ и выделить на эти цели соответствующих ресурсы) и программно-технических (идентификация и аутентификация, управление доступом, протоколирование и аудит, криптография, экранирование).