Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Сертификация открытых ключей. Сертификационные агентства

Содержание

- 1. Сертификация открытых ключей. Сертификационные агентства

- 2. Третий недостаток ассиметричной криптографииВозможность подмены ОКПроблема заключается в проверке принадлежности ОК данному конкретному человеку

- 3. Атака «Man in the middle»Паша посылает сообщение

- 4. Решение проблемыличной встречей с получателемиспользованием сертификатов ОК, которые обеспечивают соответствие между человеком и ОК.

- 5. Решение проблемы Используются сертификаты открытых ключей (ОК). ОК

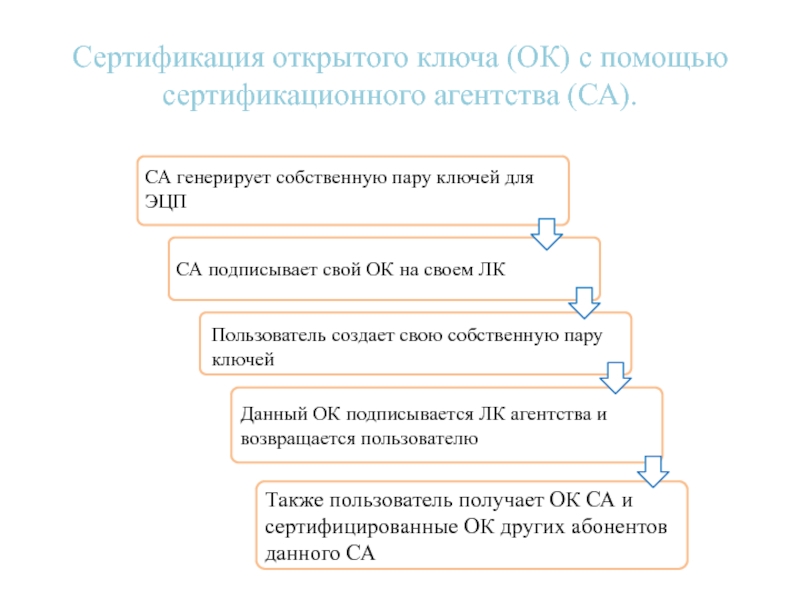

- 6. Сертификация открытого ключа (ОК) с помощью сертификационного агентства (СА).

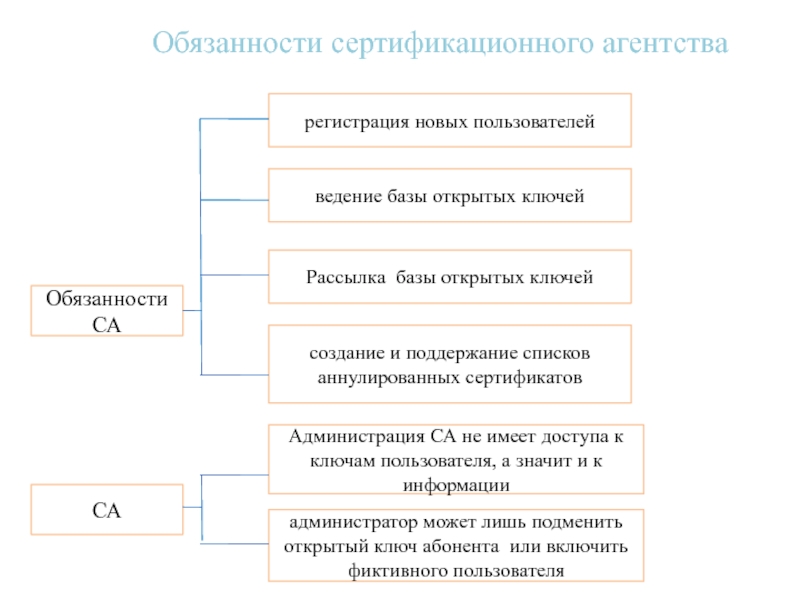

- 7. Обязанности сертификационного агентстваОбязанности САрегистрация новых пользователейАдминистрация СА

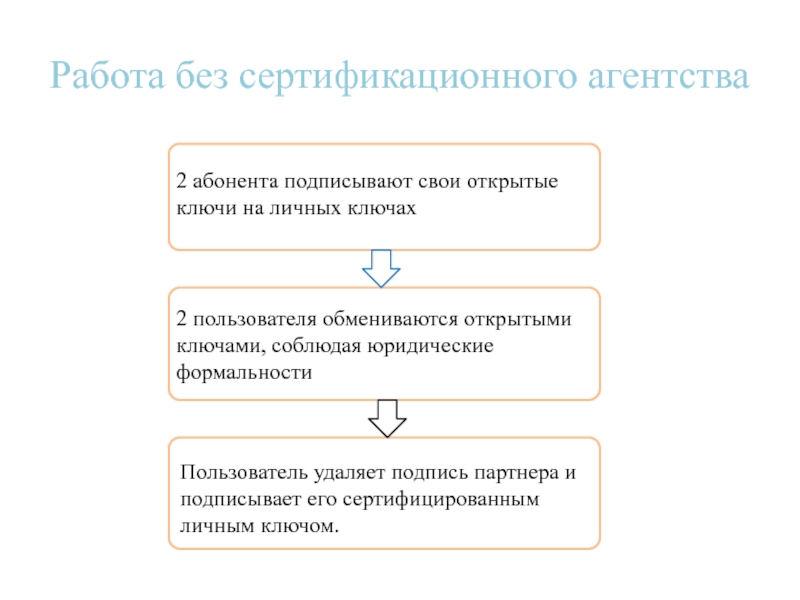

- 8. Работа без сертификационного агентства

- 9. Цепочки доверияНадежность (trust)Достоверность (validity)определяет уровень доверия к

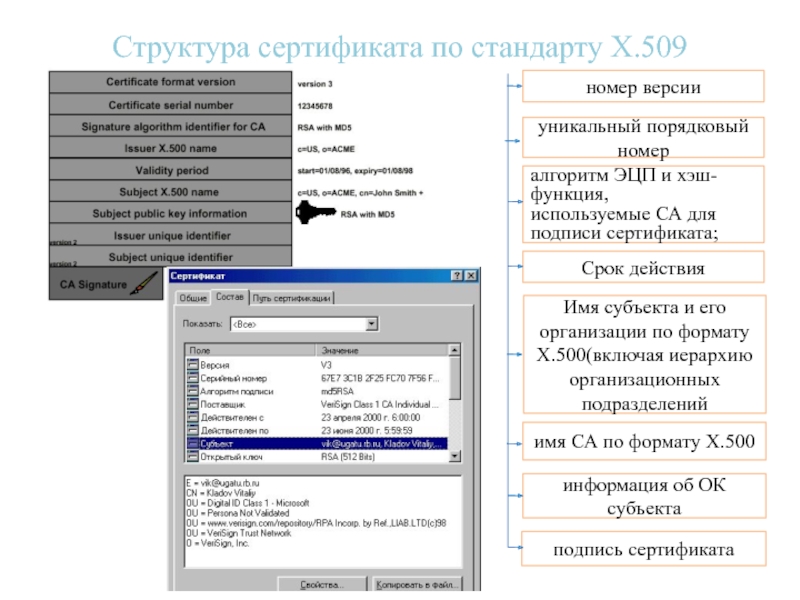

- 10. номер версииИмя субъекта и его организации по

- 11. Дополнения к структуре сертификата по стандарту Х.509Версия

- 12. Сертификационное агентство Verisignнаиболее крупное мировое сертификационное агентствосертификаты

- 13. СА оказывает услуги по сертификации ОКорганизаций–владельцев серверовклиентов/частных пользователейразработчиков ПОэлектронной почты частных пользователей

- 14. Причины отзыва сертификатовутеря или кража вашего ЛКизменение места работы конкретного пользователя

- 15. Целесообразность использование внешнего коммерческого САправомочность должна быть

- 16. Кросс-сертификациякаждая организация имеет сертификат, выданный СА самой

- 17. Реализация собственного САДостоинство-полный контроль за собственной инфраструктурой

- 18. САкрупные компании, совмещающие в себе функции САвнешнее

- 19. Подчиненные САмодель масштаба предприятия с подчиненными инстанциямик

- 20. Сложная модельДостоинство-полный контроль за собственной инфраструктурой шифрованиямодель

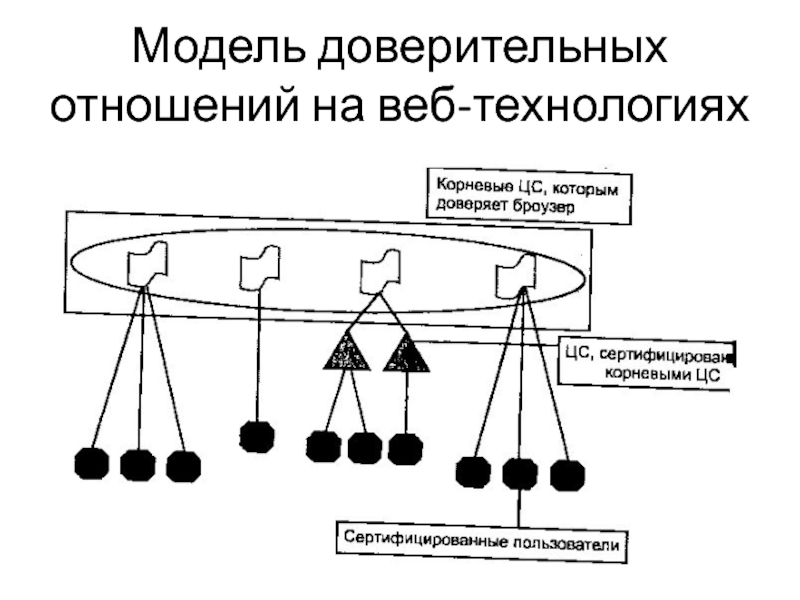

- 21. Модель доверительных отношений на веб-технологиях

- 22. Протокол SSLПротокол SSLобеспечиваетфункционирование протоколашифрование данныхидентификацию сервераконтроль целостности

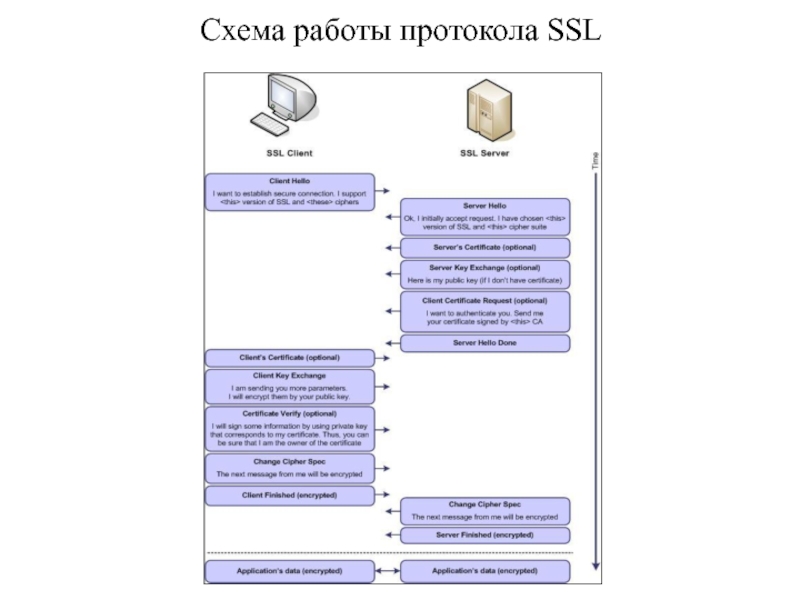

- 23. Схема работы протокола SSL

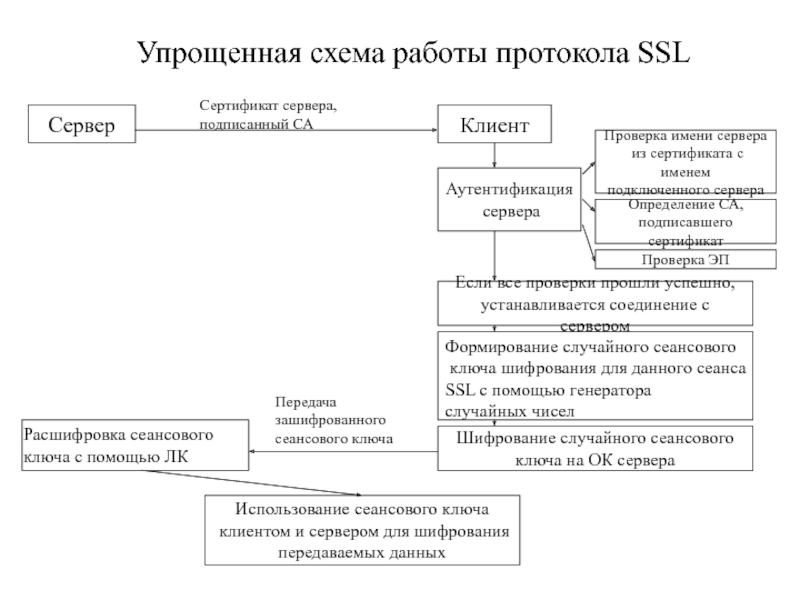

- 24. СерверКлиентСертификат сервера, подписанный САПроверка имени сервера из

- 25. Работа протокола SSL

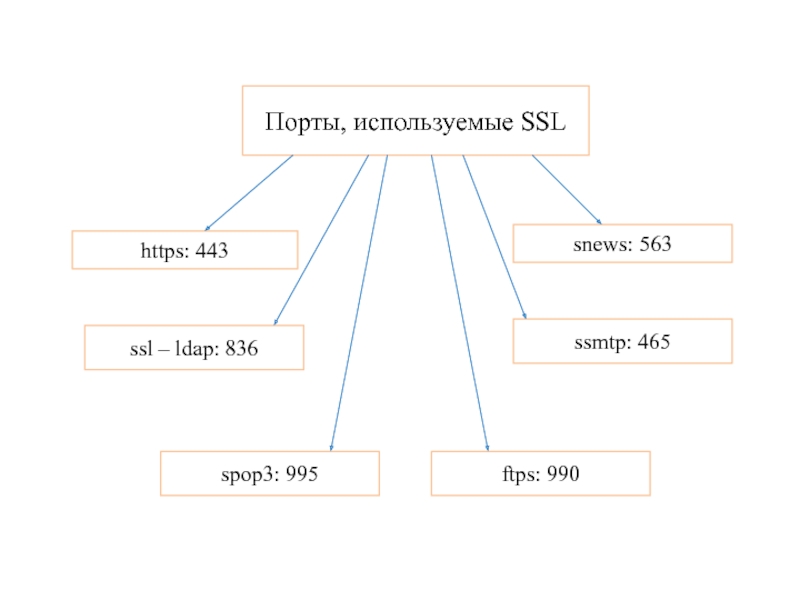

- 26. Порты, используемые SSLhttps: 443snews: 563ssmtp: 465spop3: 995ssl – ldap: 836ftps: 990

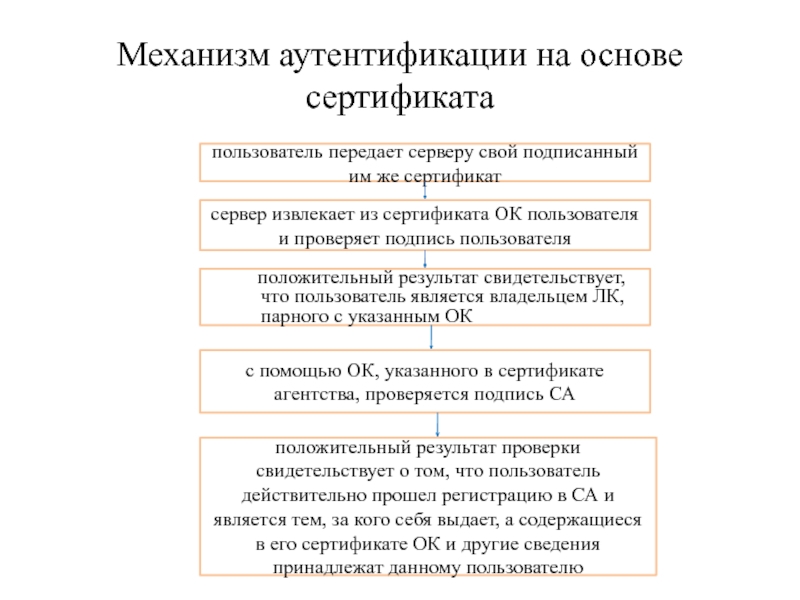

- 27. Механизм аутентификации на основе сертификатапользователь передает серверу

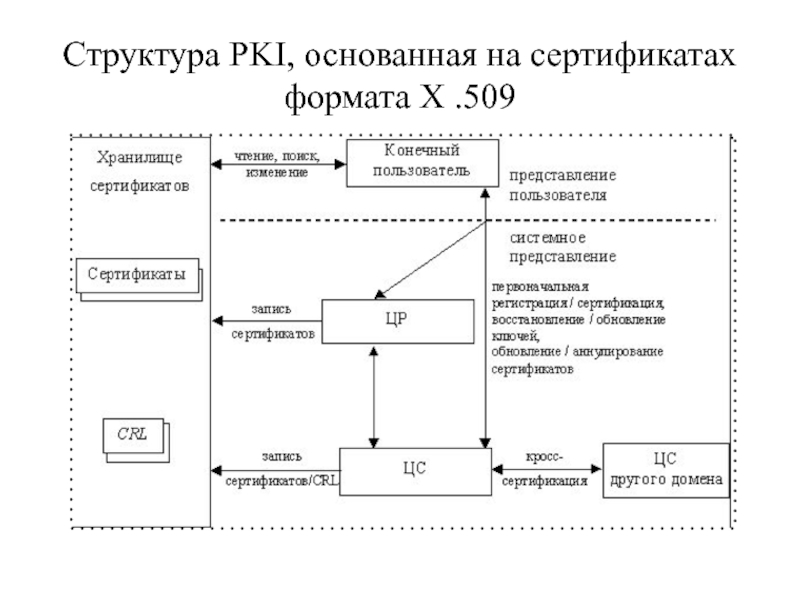

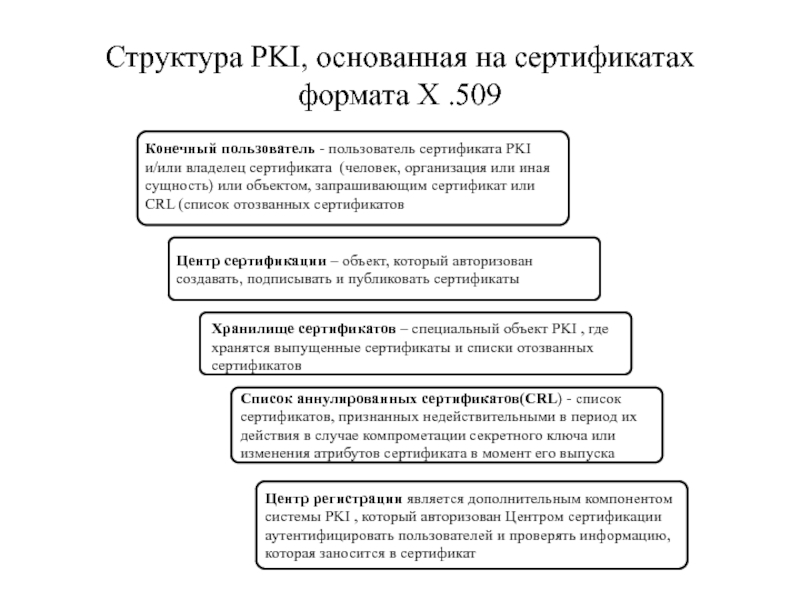

- 28. Структура PKI, основанная на сертификатах формата X .509

- 29. Структура PKI, основанная на сертификатах формата X .509

- 30. Скачать презентанцию

Слайды и текст этой презентации

Слайд 2Третий недостаток

ассиметричной криптографии

Возможность подмены ОК

Проблема заключается

в проверке

принадлежности

ОК

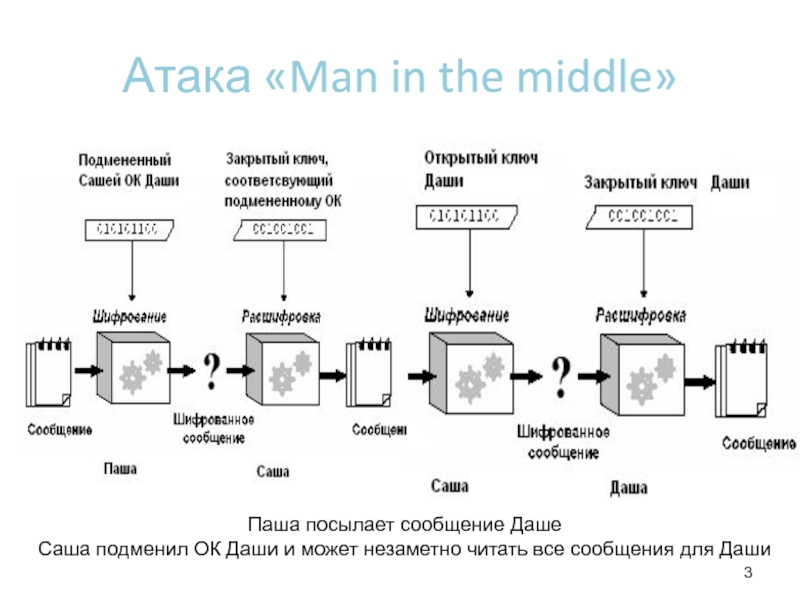

Слайд 3Атака «Man in the middle»

Паша посылает сообщение Даше

Саша подменил ОК

Даши и может незаметно читать все сообщения для Даши

Слайд 4Решение проблемы

личной встречей

с получателем

использованием

сертификатов ОК,

которые обеспечивают

соответствие

между

человеком и ОК.

Слайд 5Решение проблемы

Используются сертификаты открытых ключей (ОК). ОК абонентов подписываются личным

(закрытым) ключом удостоверяющего центра (УЦ), проверяющего и подтверждающего принадлежность ОК

определенному лицу.Слайд 7Обязанности сертификационного агентства

Обязанности СА

регистрация новых пользователей

Администрация СА не имеет доступа

к ключам пользователя, а значит и к информации

ведение базы открытых

ключейсоздание и поддержание списков аннулированных сертификатов

Рассылка базы открытых ключей

администратор может лишь подменить открытый ключ абонента или включить фиктивного пользователя

СА

Слайд 9Цепочки доверия

Надежность

(trust)

Достоверность

(validity)

определяет уровень

доверия к лицу, которое

подписывает

ключи третьих лиц

отображает степень

уверенности в том,

что ключ принадлежит

номинальному владельцу

Слайд 10номер версии

Имя субъекта и его организации по формату Х.500(включая иерархию

организационных подразделений

уникальный порядковый номер

имя СА по формату Х.500

алгоритм ЭЦП и

хэш-функция,используемые СА для подписи сертификата;

Структура сертификата по стандарту Х.509

информация об ОК субъекта

подпись сертификата

Срок действия

Слайд 11Дополнения к структуре

сертификата

по стандарту Х.509

Версия 2 содержит:

уникальный

идентификатор

издателя

уникальный

идентификатор субъекта

уникальный

идентификатор издателя

уникальный

идентификатор субъекта

Дополнения.

Каждое

дополнение

состоит из

трех полей:

Версия 3 содержит:

value

critical

type

Слайд 12Сертификационное

агентство Verisign

наиболее крупное

мировое

сертификационное

агентство

сертификаты низшего

класса удостоверяют

возможность доступа

пользователя к

электронной почте

сертификаты

высшего

класса выдаются

в

присутствии представителей

компании

Слайд 13СА оказывает услуги по сертификации ОК

организаций–владельцев серверов

клиентов/частных пользователей

разработчиков ПО

электронной почты

частных пользователей

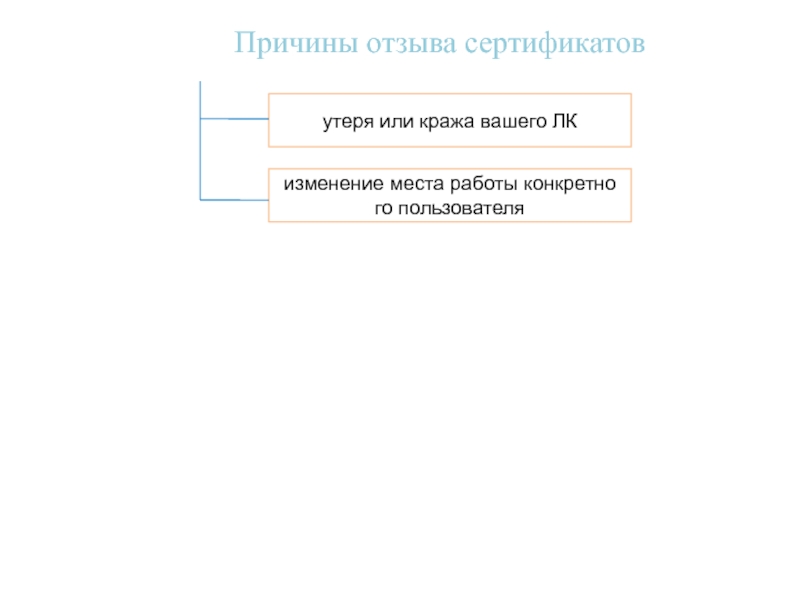

Слайд 14Причины отзыва сертификатов

утеря или кража вашего ЛК

изменение места работы конкретного

пользователя

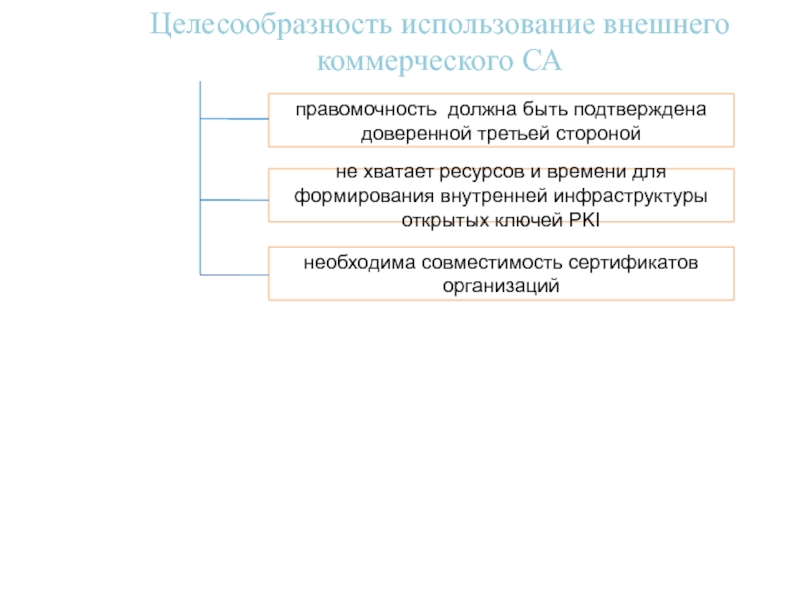

Слайд 15Целесообразность использование внешнего коммерческого СА

правомочность должна быть подтверждена доверенной третьей

стороной

не хватает ресурсов и времени для формирования внутренней инфраструктуры открытых

ключей PKI необходима совместимость сертификатов организаций

Слайд 16Кросс-сертификация

каждая организация имеет сертификат, выданный СА самой себе, а также

сертификат подчиненного СА, выданный главным СА партнера

недостаток - чрезмерное доверие

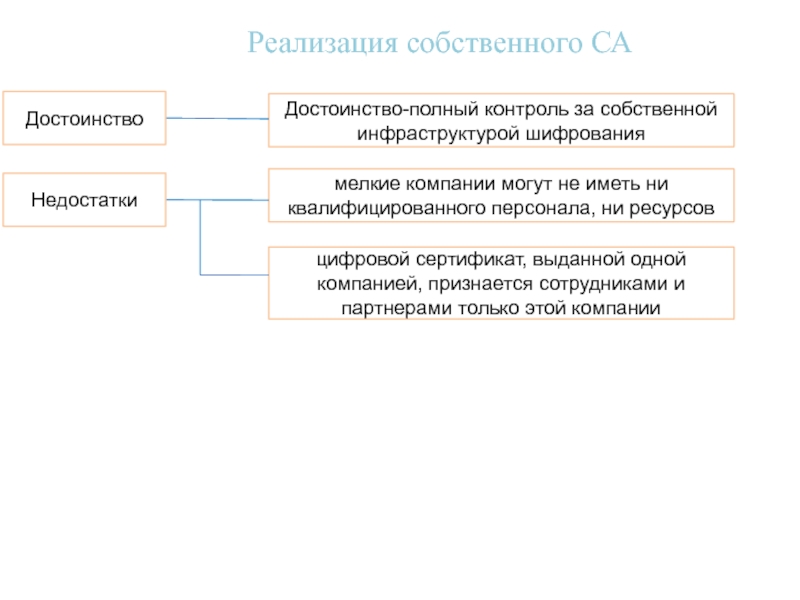

между организациямиСлайд 17Реализация собственного СА

Достоинство-полный контроль за собственной инфраструктурой шифрования

мелкие компании могут

не иметь ни квалифицированного персонала, ни ресурсов

цифровой сертификат, выданной

одной компанией, признается сотрудниками и партнерами только этой компанииДостоинство

Недостатки

Слайд 18СА

крупные компании, совмещающие в себе функции СА

внешнее открытое СА

модели, сочетающие

достоинства внешнего сертификационного агентства и достоинства модели подчиненных инстанций в

рамках одного предприятиямодель масштаба предприятия с подчиненными инстанциями

удобно использовать в случае небольших организаций

требуется полное доверие по отношению к агентству

сохраняется контроль над процедурой шифрования

к главному предприятию подсоединяется СА

СА выдает сертификаты внутри подразделения

полный контроль за выдачей сертификатов

обеспечивается свободное время администратора

Слайд 19Подчиненные СА

модель масштаба предприятия с подчиненными инстанциями

к главному СА предприятия

подсоединяется подчиненные СА, выдающие сертификаты отдельным подразделениям

полный контроль за выдачей

сертификатовдает возможность СА подразделений выдавать сертификаты своим сотрудникам.

Слайд 20Сложная модель

Достоинство-полный контроль за собственной инфраструктурой шифрования

модель независимой инстанции

модель

с подчиненными инстанциями

Достоинство

Сочетает

Коммерческое главное СА

Иерархия СА в рамках предприятия

Признание сертификатов

за рамками предприятияСлайд 22Протокол SSL

Протокол SSL

обеспечивает

функционирование протокола

шифрование данных

идентификацию сервера

контроль целостности передаваемой информации

при установлении

защищенного канала с сервером клиент получает от него сертификат ОК

клиент

сверяет имя сервера из сертификата с именем сервера, к которому обращаетсяпри помощи имеющегося у клиента сертификата СА в сертификате сервера определяется подпись СА под ОК сервера, таким образом осуществляется аутентификация сервера

с помощью генератора случайных чисел формируется случайный сеансовый ключ шифрования

сеансовый ключ шифруется на ОК сервера и передается серверу

в итоге сеансовый ключ находится и у клиента и у сервера

Слайд 24Сервер

Клиент

Сертификат сервера, подписанный СА

Проверка имени сервера

из сертификата с именем

подключенного сервера

Определение СА,

подписавшего сертификат

Проверка ЭП

Если все проверки прошли успешно,

устанавливается соединение с сервером

Аутентификация

сервера

Формирование случайного сеансового

ключа шифрования для данного сеанса

SSL с помощью генератора

случайных чисел

Шифрование случайного сеансового

ключа на ОК сервера

Передача зашифрованного сеансового ключа

Расшифровка сеансового ключа с помощью ЛК

Использование сеансового ключа

клиентом и сервером для шифрования

передаваемых данных

Упрощенная схема работы протокола SSL

Слайд 27Механизм аутентификации на основе сертификата

пользователь передает серверу свой подписанный им

же сертификат

положительный результат проверки свидетельствует о том, что пользователь действительно

прошел регистрацию в СА и является тем, за кого себя выдает, а содержащиеся в его сертификате ОК и другие сведения принадлежат данному пользователюсервер извлекает из сертификата ОК пользователя и проверяет подпись пользователя

с помощью ОК, указанного в сертификате агентства, проверяется подпись СА

положительный результат свидетельствует, что пользователь является владельцем ЛК, парного с указанным ОК