Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Беспроводные сети

Содержание

- 1. Беспроводные сети

- 2. Слайд 2

- 3. Разновидности беспроводных технологийБеспроводные ЛВС (WLAN)Сети беспроводного доступаБеспроводная телефония Сотовые мобильные радиосистемыСпутниковые подвижные системыТерриториальные системы передачи данных

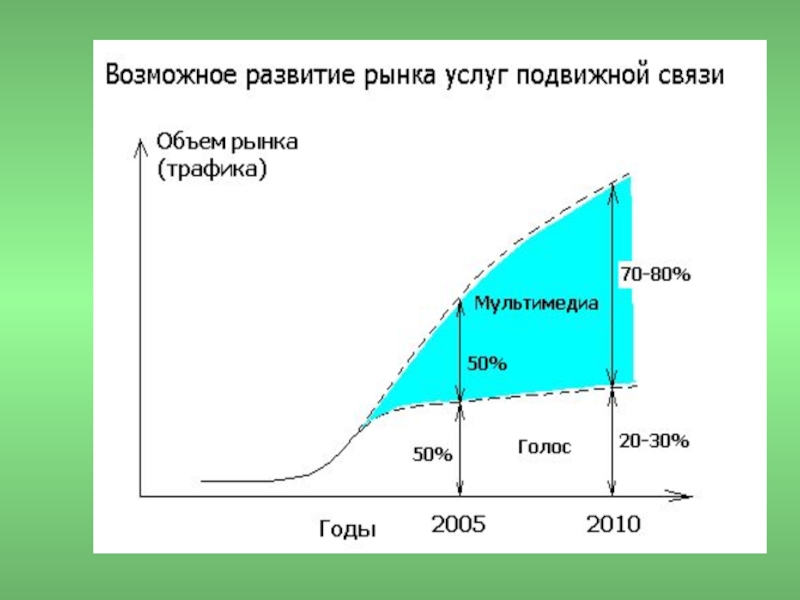

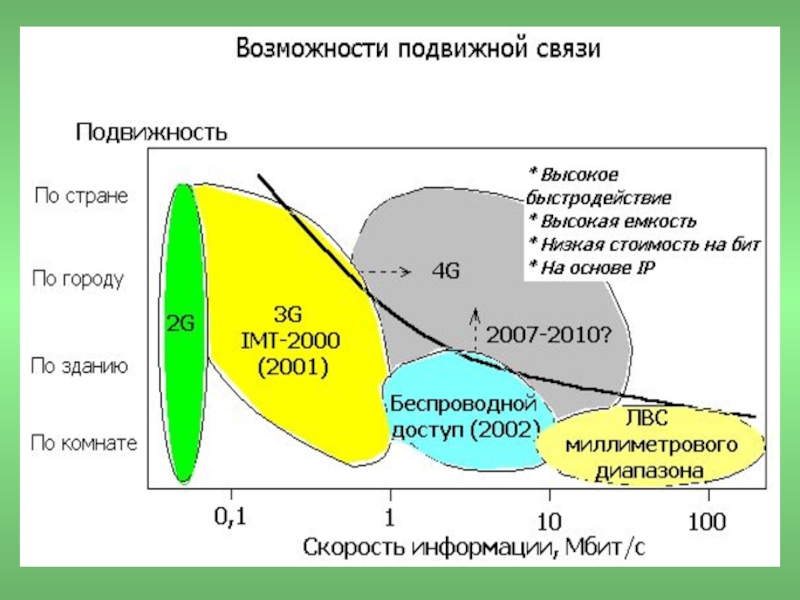

- 4. Потенциальные потребности в подвижной связи (1998)

- 5. Слайд 5

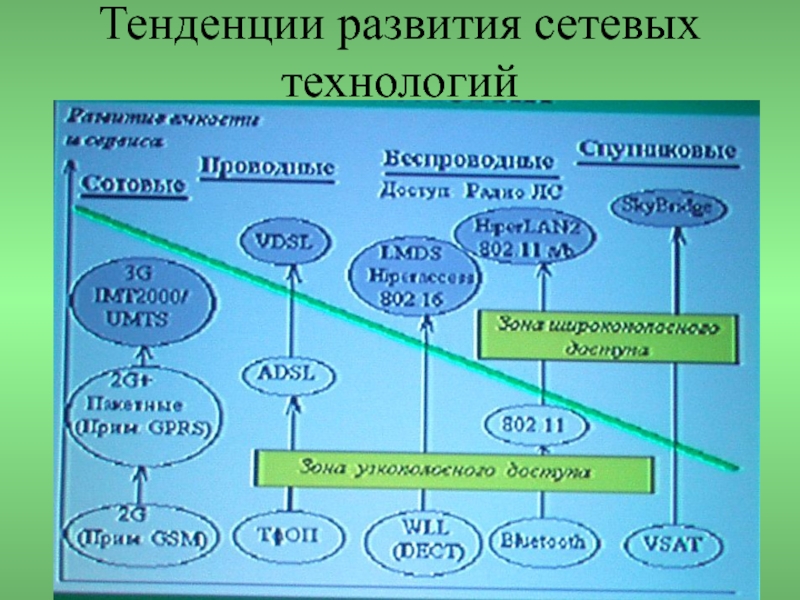

- 6. Тенденции развития сетевых технологий

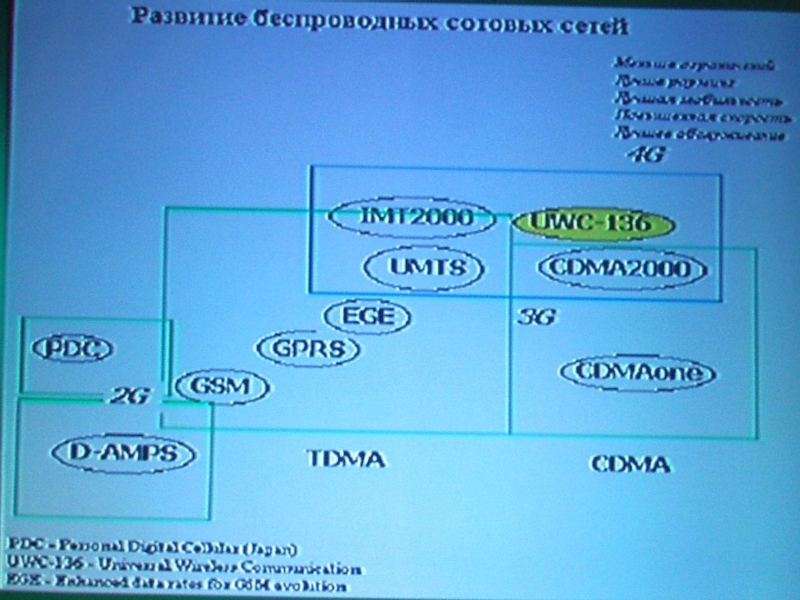

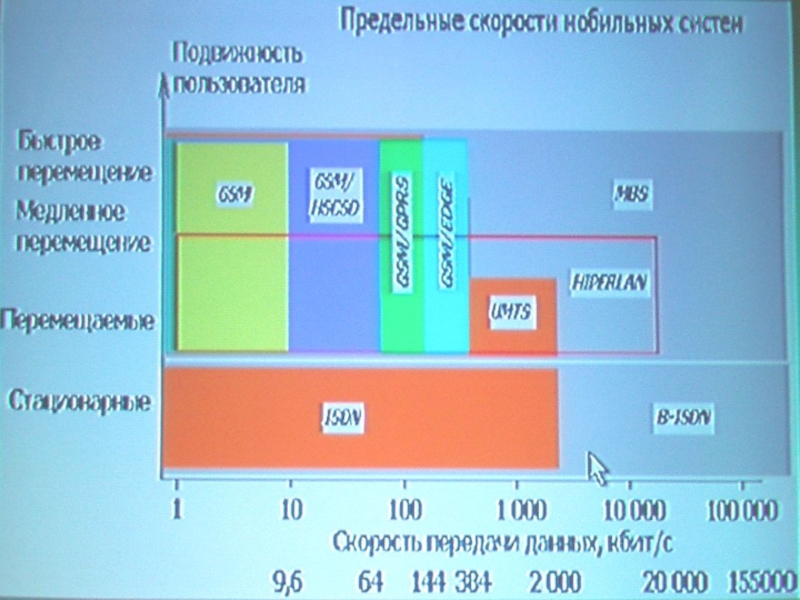

- 7. Эволюция беспроводных систем

- 8. Некоторые сокращенияWLAN (wireless local area network) –

- 9. Слайд 9

- 10. Слайд 10

- 11. Различия между беспроводными сетями и стационарными ТфОППередача

- 12. Различия между беспроводными сетями и стационарными ТфОПБеспроводные

- 13. Сравнение стоимости различных технологий

- 14. Ограничение беспроводных сетейПо сравнению со стационарными сетями

- 15. Ограничения беспроводных сетейСовременные АТС могут одновременно обрабатывать

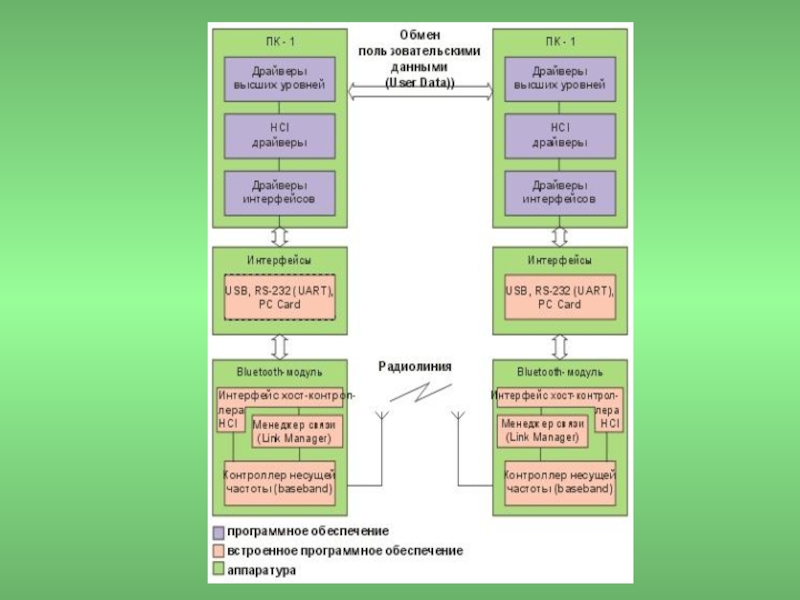

- 16. Нижние три уровня (1-3) являются сетезависимыми и

- 17. Слайд 17

- 18. Слайд 18

- 19. Слайд 19

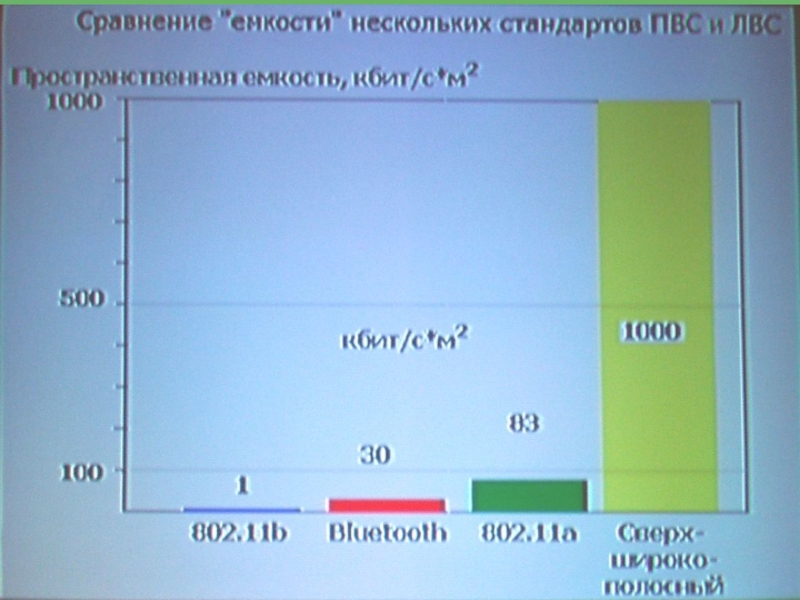

- 20. ПВС и ЛВСЭти две технологии беспроводного доступа

- 21. ПВСНа расстоянии до 10 м беспроводная связь

- 22. ЛВСТипичное назначение таких сетей с радиусом действия

- 23. Проблемы Обе технологии (Bluetooth и IEEE 802.11b)

- 24. Слайд 24

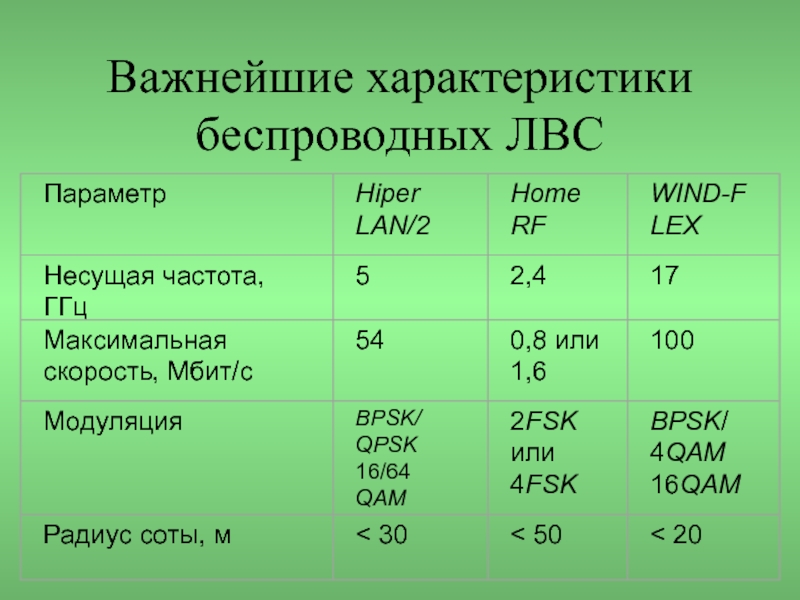

- 25. Важнейшие характеристики беспроводных ЛВС

- 26. Важнейшие характеристики беспроводных ЛВС

- 27. Основные сокращенияWIND-FLEX – wireless indoor flexible high-bit

- 28. Основные сокращенияQAM – quadrature amplitude modulation –

- 29. Слайд 29

- 30. Частотный диапазон Bluetooth и способ кодирования пакета

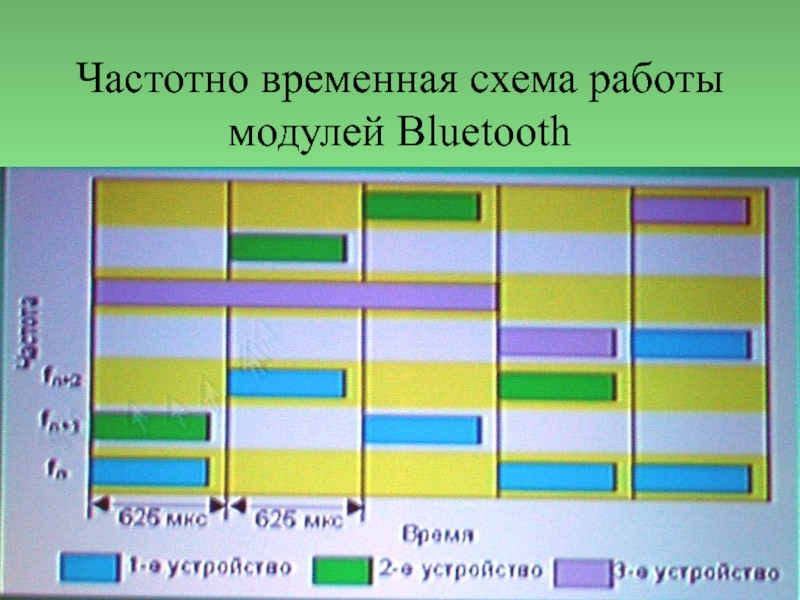

- 31. Частотно временная схема работы модулей Bluetooth

- 32. Слайд 32

- 33. Скорость передачи и расстояние

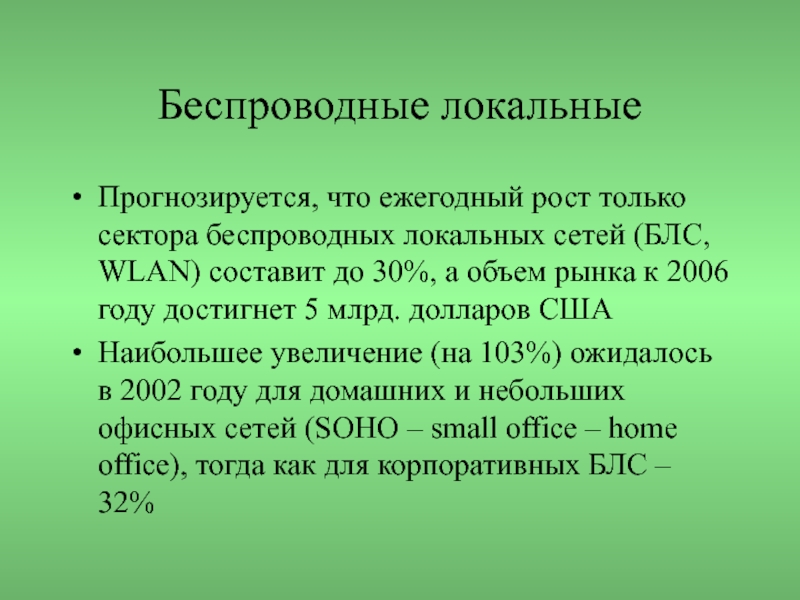

- 34. Беспроводные локальныеПрогнозируется, что ежегодный рост только сектора

- 35. Варианты Различают беспроводные решения с использованием радиоканала и в ИК-диапазоне

- 36. Прогнозы Бурное развитие БСПД связывают с преимуществами

- 37. Применение Во 1-х, это сети внутри предприятия

- 38. Применение В 4-х, успешно развиваются БСПД в

- 39. Применение В 5-х, беспроводные сети позволяют реализовать

- 40. Варианты Локальные беспроводные сети различают по месту

- 41. Клиент-сервер

- 42. Точка-точка

- 43. Конкуренты Среди беспроводных локальных сетей существуют два

- 44. Характеристики

- 45. СокращенияDSSS – direct sequence spread spectrum =

- 46. Как вас называть?Стандарт IEEE 802.11 ранее именовали

- 47. Приемо-передачаИз-за ограниченной полосы в БЛС для обмена

- 48. Выход в проводную сеть

- 49. Европейцы впереди?Основное преимущество европейского стандарта – поддержка

- 50. О безопасностиВ беспроводных сетях излучения устройствами радио

- 51. Два механизма защитыВ БЛС стандарта 802.11 первоначально

- 52. Немного разрядовВ основе 64-разрядного WEP лежит шифрование

- 53. Все больше разрядовПосле подключения абонента к сети

- 54. О хакерах и не толькоСлабость шифрования WEP

- 55. Терпение и трудДля несанкционированного доступа вполне реально

- 56. Только по спискуКогда работает WEP, он защищает

- 57. Вариант «вскрытия»

- 58. По шагамНа первом шаге посылается незашифрованный пакет

- 59. Просто АААРяд новых решений по повышению безопасности

- 60. Скачать презентанцию

Разновидности беспроводных технологийБеспроводные ЛВС (WLAN)Сети беспроводного доступаБеспроводная телефония Сотовые мобильные радиосистемыСпутниковые подвижные системыТерриториальные системы передачи данных

Слайды и текст этой презентации

Слайд 3Разновидности беспроводных технологий

Беспроводные ЛВС (WLAN)

Сети беспроводного доступа

Беспроводная телефония

Сотовые мобильные

радиосистемы

Слайд 8Некоторые сокращения

WLAN (wireless local area network) – беспроводная локальная сеть

WLL

(wireless local loop) – беспроводная абонентская линия

WIN (wireless intellectual network)

- беспроводная интеллектуальная сетьWAP (wireless application protocol) – протокол беспроводных прилжений

Слайд 11Различия между беспроводными сетями и стационарными ТфОП

Передача информации по сетям

ТфОП осуществляется с помощью магистральных линий связи, состоящих из оптоволоконных

кабелей, медных кабелей, радиорелейных линий и спутниковых каналовКонфигурация сети ТфОП «виртуально статистическая», поскольку подключение меняется только при переезде абонента и требует перепрограммирования на АТС

Слайд 12Различия между беспроводными сетями и стационарными ТфОП

Беспроводные сети являются более

динамичными, так что конфигурация сети меняется при любом значительном перемещении

абонента (по отношению к базовой станции) или развитии услугПолоса пропускания канала увеличивается в стационарных сетях путем наращения емкости кабелей, а в беспроводных сетях – ограничена только недостаточностью сотовой полосы каждого абонента

Слайд 14Ограничение беспроводных сетей

По сравнению со стационарными сетями беспроводные являются значительно

более сложными

В отличие от стационарных в беспроводных сетях требуется одновременное

соединение с местной телефонной компанией (LEC), с одним или более каналом обмена информацией между сетями (LXC) и другими центрами коммутации подвижной связи (MSC) через отдельную сотовую сетьСлайд 15Ограничения беспроводных сетей

Современные АТС могут одновременно обрабатывать до миллиона вызовов

абонентов, тогда как ЦКПС ограничены 100-200 тысячами абонентов

Необходима большая избыточность

в беспроводных сетях, обусловленная спецификой сотовой связи, ростом числа абонентов и числа услугСлайд 16Нижние три уровня (1-3) являются сетезависимыми и определяют протоколы, связанные

с сетью передачи данных

Верхние три уровня (5-7) ориентированы на приложения

и содержат протоколы, которые позволяют двум оконечным прикладным процессам взаимодействовать друг с другомЭталонная модель

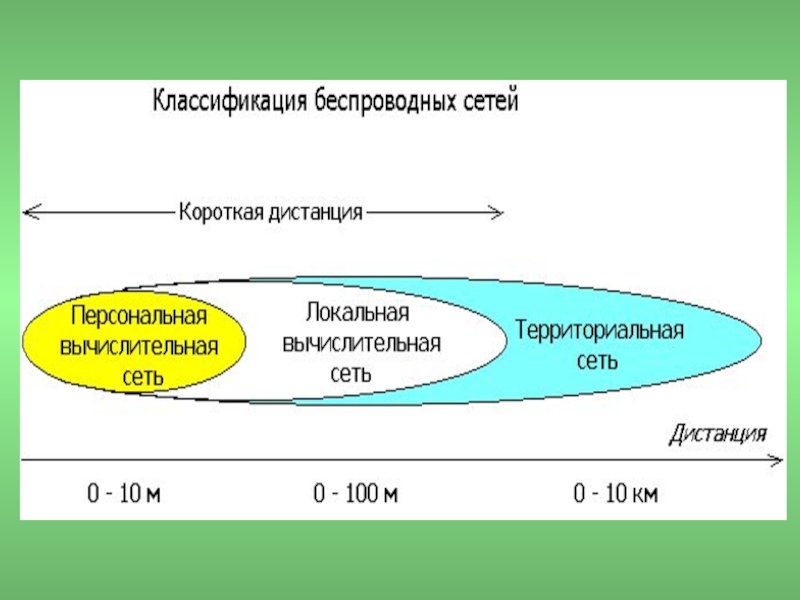

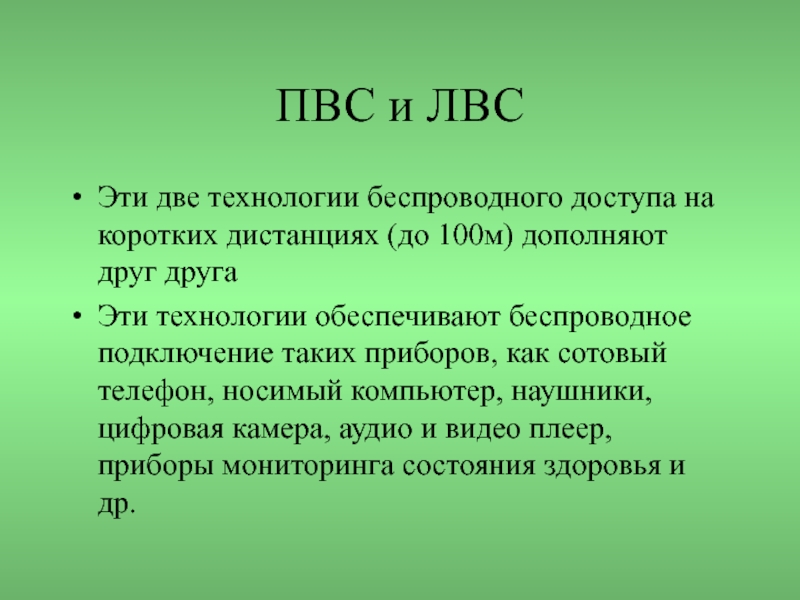

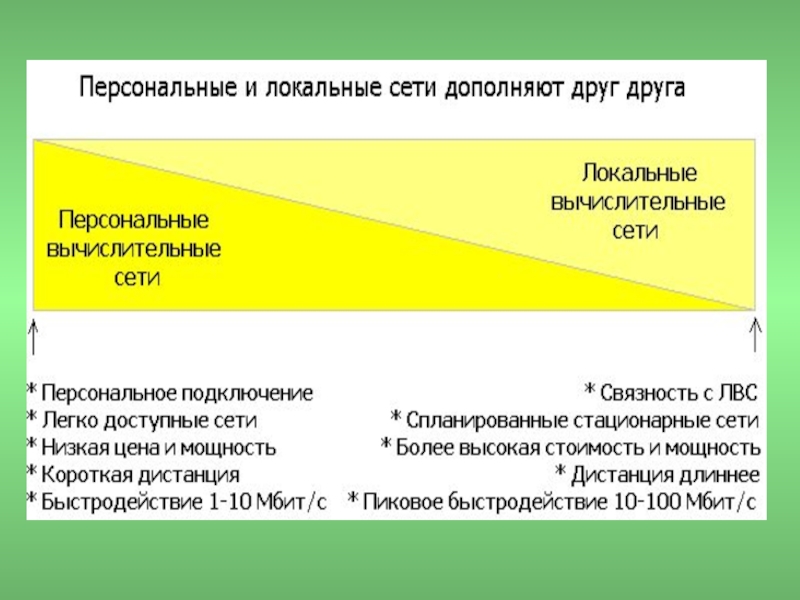

Слайд 20ПВС и ЛВС

Эти две технологии беспроводного доступа на коротких дистанциях

(до 100м) дополняют друг друга

Эти технологии обеспечивают беспроводное подключение таких

приборов, как сотовый телефон, носимый компьютер, наушники, цифровая камера, аудио и видео плеер, приборы мониторинга состояния здоровья и др.Слайд 21ПВС

На расстоянии до 10 м беспроводная связь заменяет последовательный кабель

компьютера или кабель USB

Наиболее известная система такого типа – Bluetooth

с предельным быстродействием 1 Мбит/с и реальной производительностью 700 кбит/сПотребляемая мощность мала, т.к. система работает с батарейным питанием

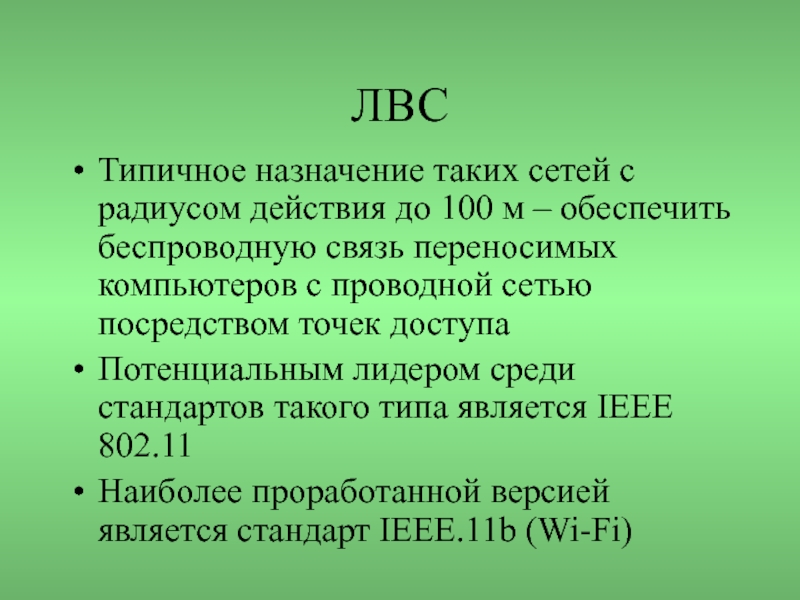

Слайд 22ЛВС

Типичное назначение таких сетей с радиусом действия до 100 м

– обеспечить беспроводную связь переносимых компьютеров с проводной сетью посредством

точек доступаПотенциальным лидером среди стандартов такого типа является IEEE 802.11

Наиболее проработанной версией является стандарт IEEE.11b (Wi-Fi)

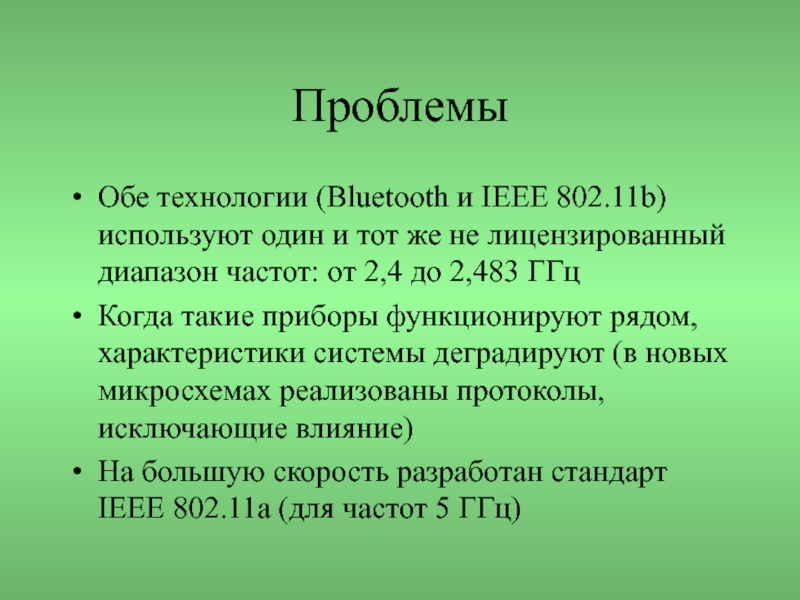

Слайд 23Проблемы

Обе технологии (Bluetooth и IEEE 802.11b) используют один и

тот же не лицензированный диапазон частот: от 2,4 до 2,483

ГГцКогда такие приборы функционируют рядом, характеристики системы деградируют (в новых микросхемах реализованы протоколы, исключающие влияние)

На большую скорость разработан стандарт IEEE 802.11а (для частот 5 ГГц)

Слайд 27Основные сокращения

WIND-FLEX – wireless indoor flexible high-bit rate modem architecture

BPSK

– binary phase-shift keying – двоичная фазовая манипуляция

QPSK – quadrature

phase-shift keying – квадратурная фазовая манипуляцияСлайд 28Основные сокращения

QAM – quadrature amplitude modulation – квадратурная амплитудная модуляция

FSK

– frequency shift keying – частотная манипуляция

GFSK – Gaussian frequency

shift keying – гауссова частотная манипуляцияСлайд 34Беспроводные локальные

Прогнозируется, что ежегодный рост только сектора беспроводных локальных сетей

(БЛС, WLAN) составит до 30%, а объем рынка к 2006

году достигнет 5 млрд. долларов СШАНаибольшее увеличение (на 103%) ожидалось в 2002 году для домашних и небольших офисных сетей (SOHO – small office – home office), тогда как для корпоративных БЛС – 32%

Слайд 36Прогнозы

Бурное развитие БСПД связывают с преимуществами беспроводного доступа (простота

инфраструктуры, мобильность, удобство и – результат – повышенье производительности) к

сетям, по крайней мере, для пяти сфер примененияСлайд 37Применение

Во 1-х, это сети внутри предприятия (В том числе

для системы из нескольких зданий)

Во 2-х, это (временные) сети малых

фирм, занимающихся несколько помещений в бизнес-центрахВ 3-х, беспроводные сети удобны и для жилых домов, в частности, построек коттеджного типа

Слайд 38Применение

В 4-х, успешно развиваются БСПД в так называемых «общественных

местах большого скопления народа» (hot spots) – аэропортах, вокзалах, гостиницах,

и т.д. – где пользователи современных мобильных систем успевают выкроить время для работыСлайд 39Применение

В 5-х, беспроводные сети позволяют реализовать интеграцию приложений, например,

сбор информации, считывание штриховых кодов и автоматизацию предприятий

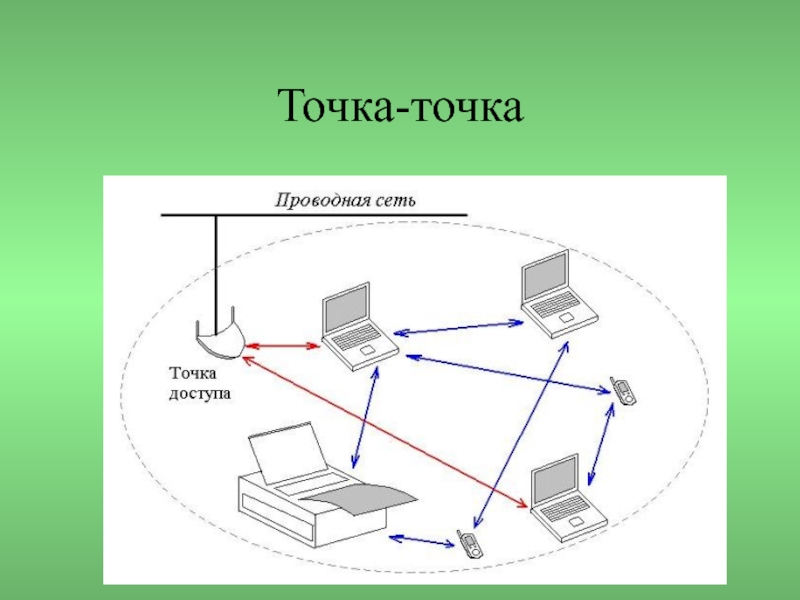

Слайд 40Варианты

Локальные беспроводные сети различают по месту их размещения –

внутри и вне помещения (а в некоторых случаях – на

рабочем месте или вне его)По организации связи различают два варианта построения БЛС: «точка-точка» (эпизодическая; ad hoc; peer-to-peer) и «точка-многоточка», или «клиент-сервер» (структурированная)

Слайд 43Конкуренты

Среди беспроводных локальных сетей существуют два конкурирующих проекта –

европейский (разработанный европейским институтом ETSI – European telecommunications standard institute)

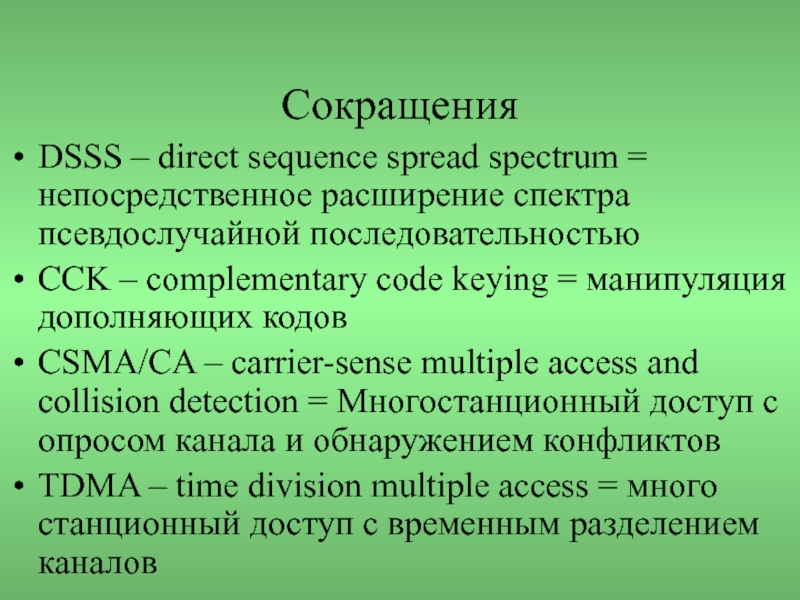

стандарт HiperLAN – High performance radio LAN (в вариантах –1 и –2) и американский стандарт IEEE 802.11 (в вариантах –11а, –11b, –11g)Слайд 45Сокращения

DSSS – direct sequence spread spectrum = непосредственное расширение спектра

псевдослучайной последовательностью

CCK – complementary code keying = манипуляция дополняющих кодов

CSMA/CA

– carrier-sense multiple access and collision detection = Многостанционный доступ с опросом канала и обнаружением конфликтовTDMA – time division multiple access = много станционный доступ с временным разделением каналов

Слайд 46Как вас называть?

Стандарт IEEE 802.11 ранее именовали Radio Ethernet

802.11b –

называют еще Wi-Fi (wireless fidelity – беспроводная точность)

802.11а – хотят

назвать Wi-Fi5Слайд 47Приемо-передача

Из-за ограниченной полосы в БЛС для обмена информацией (потоки прямой

– вниз и обратной – вверх) между точкой доступа и

абонентом используется общий канал (полудуплексные приемопередатчики)ТД передает (вещает) пакеты всем мольным узлам сети, даже если они предназначены одному абоненту

Слайд 49Европейцы впереди?

Основное преимущество европейского стандарта – поддержка мультимедийного трафика и

обеспечение заданного уровня обслуживания (QoS – quality of service)

Однако в

новых вариантах стандарта 802.11, а именно – 11е (и возможно –11k)Заложена поддержка мультимедийных данных с гарантированным качеством обслуживания

Слайд 50О безопасности

В беспроводных сетях излучения устройствами радио информация доступна (если

не принимать специальных мер защиты) любому постороннему, оснащенному необходимыми ресурсами

и находящемуся в пределах действия сетиЧастично вопросы безопасности могут решаться за счет использования направленных антенн

Слайд 51Два механизма защиты

В БЛС стандарта 802.11 первоначально были реализованы 2

основных механизма защиты

На канальном уровне ИОС (MAC) обеспечивался контроль доступа,

а для шифрования использовался стандарт WEP (wired equivalent privacy – безопасность, эквивалентная проводным сетям)Слайд 52Немного разрядов

В основе 64-разрядного WEP лежит шифрование данных с помощью

алгоритма RSA RC4 c 40-разрядным разделяемы ключом

Двадцать четыре разряда отводятся

под вектор инициализации (IV – initialization vector)Слайд 53Все больше разрядов

После подключения абонента к сети все передаваемые данные

могут быть зашифрованы с помощью этого ключа

В более современных системах

секретный ключ содержит 104 разряда, а общая длинна – 128 разрядовСлайд 54О хакерах и не только

Слабость шифрования WEP во многом связана

с плохим применением IV (администраторами беспроводных сетей)

Поскольку вектор имеет длину

в 24 разряда при скорости 11 Мбит/с он может повториться в Точке доступа не позднее чем через 5 часов работыСлайд 55Терпение и труд

Для несанкционированного доступа вполне реально записать (объем информации

за это время не превысит 24 Гбайт) передаваемую информацию и

выявить пакеты с идентичными IV и, следовательно, с совпадающими ключами RC4Слайд 56Только по списку

Когда работает WEP, он защищает только пакет данных,

а не заголовки физического уровня – их должны просматривать все

абоненты сетиДля контроля доступа каждый абонент имеет свой идентификатор SSID (service set identifier), а сервер ранит список (ALC – access control list) разрешенный МАС – адресов, обеспечивая доступ только тем абонентам, чьи адреса входят в этот список