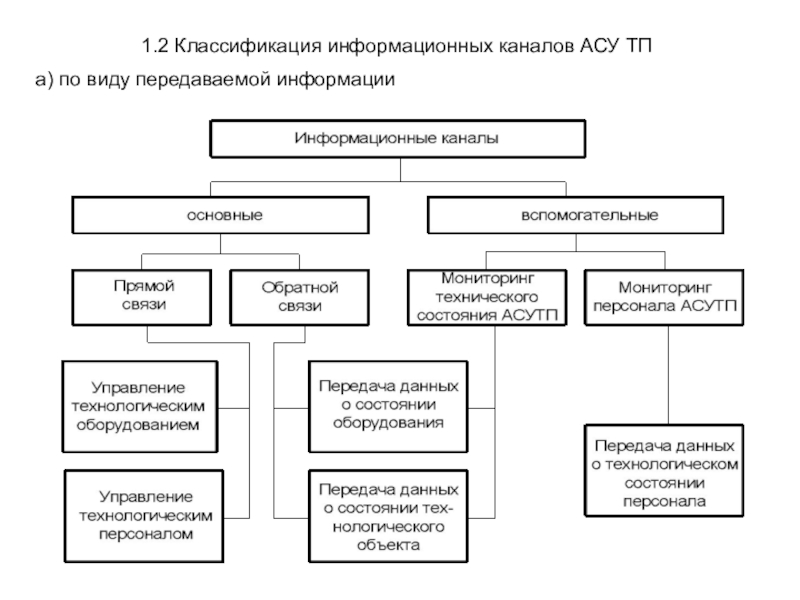

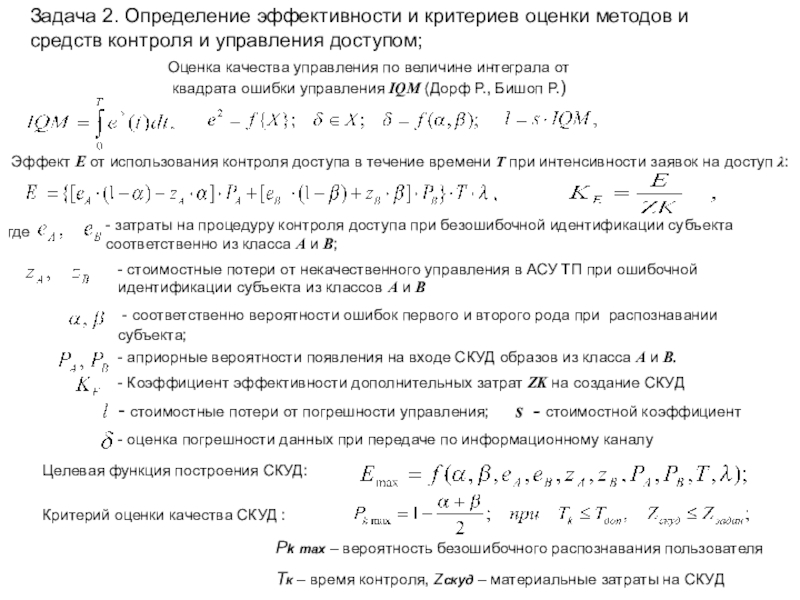

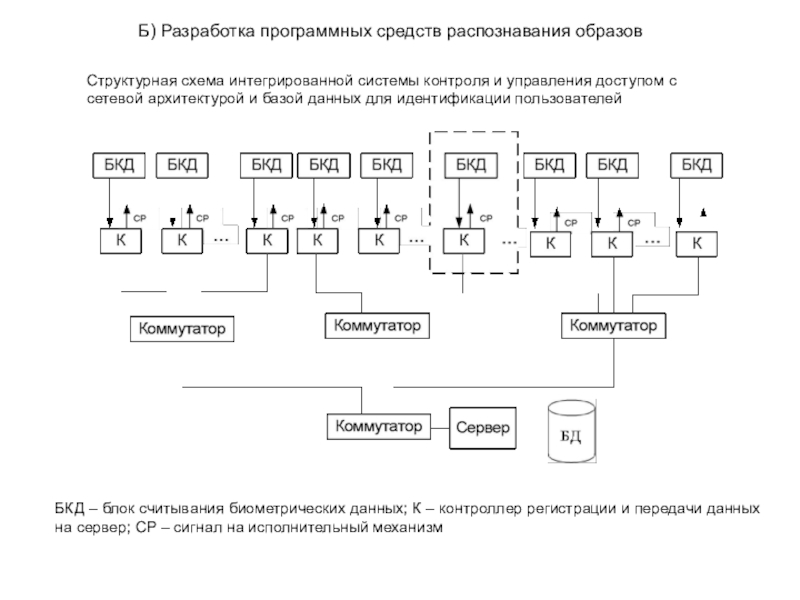

средств контроля и

управления доступом;

Эффект E от использования контроля доступа в течение времени T при интенсивности заявок на доступ λ:

Оценка качества управления по величине интеграла от квадрата ошибки управления IQM (Дорф Р., Бишоп Р.)

где

- затраты на процедуру контроля доступа при безошибочной идентификации субъекта соответственно из класса А и В;

- стоимостные потери от некачественного управления в АСУ ТП при ошибочной идентификации субъекта из классов А и В

- соответственно вероятности ошибок первого и второго рода при распознавании субъекта;

- априорные вероятности появления на входе СКУД образов из класса A и B.

- Коэффициент эффективности дополнительных затрат ZK на создание СКУД

- стоимостные потери от погрешности управления;

- оценка погрешности данных при передаче по информационному каналу

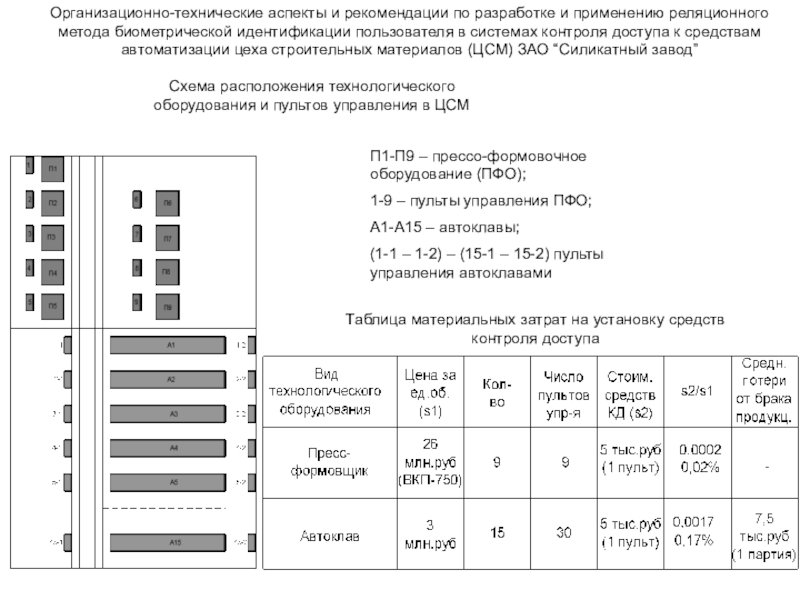

s - стоимостной коэффициент

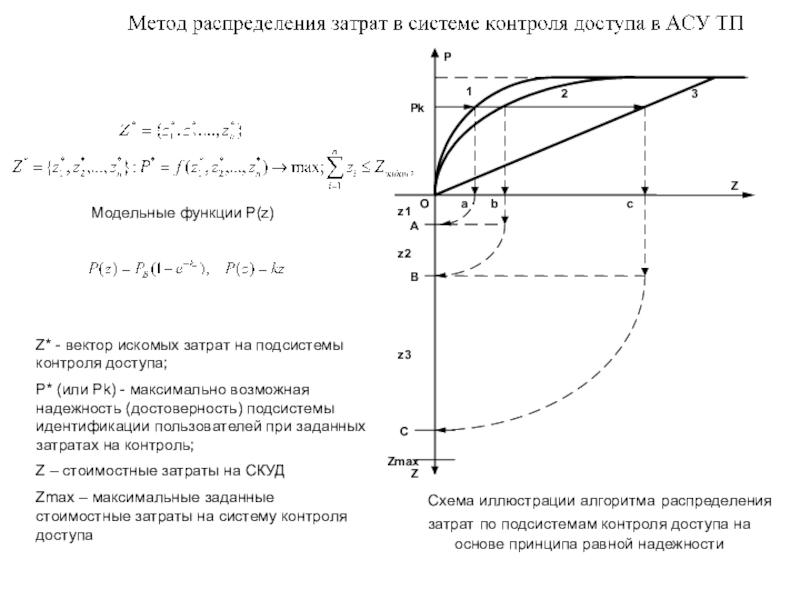

Целевая функция построения СКУД:

Критерий оценки качества СКУД :

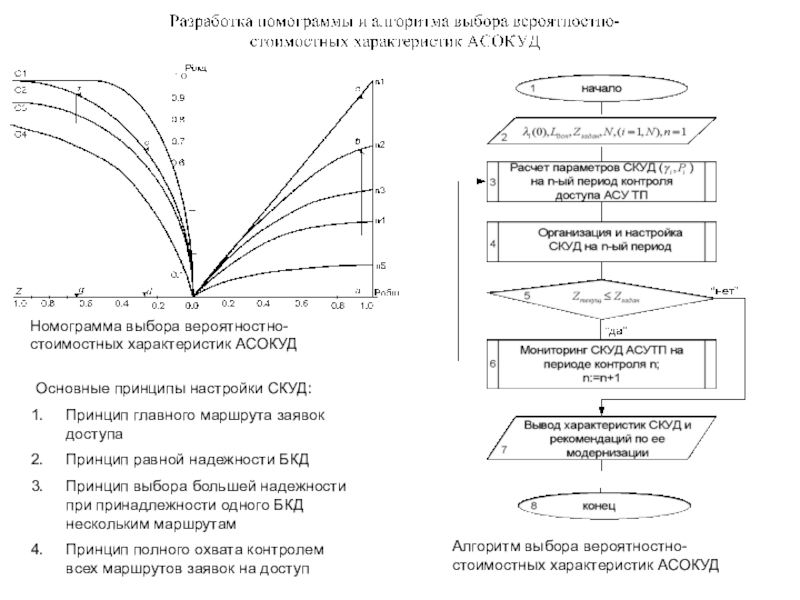

Pk max – вероятность безошибочного распознавания пользователя

Тк – время контроля, Zскуд – материальные затраты на СКУД