Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

ЗАЩИТА ИНФОРМАЦИИ

Содержание

- 1. ЗАЩИТА ИНФОРМАЦИИ

- 2. Информация - Информация — это всеобщее свойство

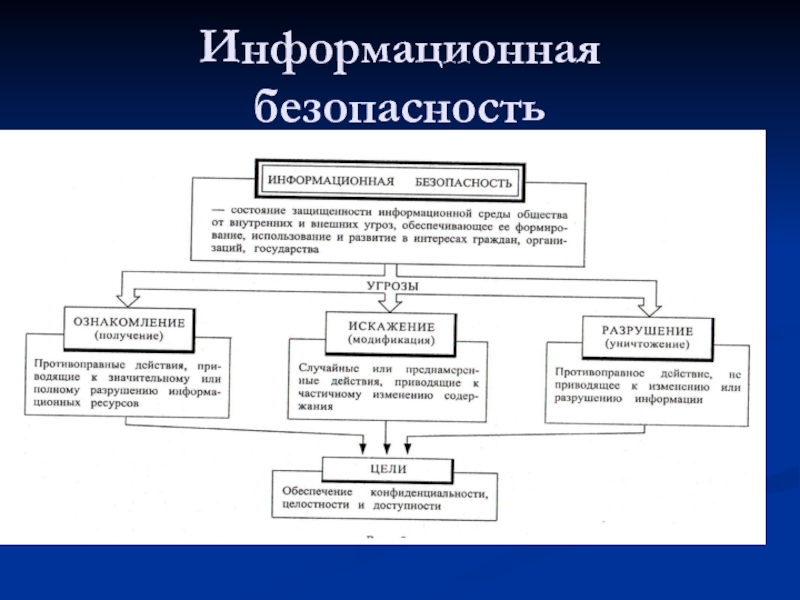

- 3. Информация— продукт отражения действительности. - Действительность отражается

- 4. Основные концептуальные положения системы защиты информацииАнализ

- 5. Обеспечение безопасности информацииобеспечение безопасности информации не может

- 6. Обеспечение безопасности информациибезопасность информации может быть обеспечена

- 7. Наибольший эффектдостигается тогда, когда все используемые средства,

- 8. Система безопасности информации

- 9. Защита информации должна быть:непрерывной. Это требование проистекает

- 10. Защита информации должна быть:целенаправленной. Защищается то, что

- 11. Защита информации должна быть:надежной. Методы и формы

- 12. Защита информации должна быть:универсальной. Считается, что в

- 13. Защита информации должна быть:комплексной. Для защиты информации

- 14. Комплексный характер защитыКомплексный характер защиты проистекает из

- 15. Система защиты информации должна удовлетворять определенным условиям:охватывать

- 16. Система защиты информации должна удовлетворять определенным условиям:быть

- 17. Система защиты информации должна удовлетворять определенным условиям:быть

- 18. К системе безопасности информации предъявляются требования:четкость определения

- 19. К системе безопасности информации предъявляются требования:сведение к

- 20. Виды обеспечения системы защиты информацииправовое обеспечение. Сюда

- 21. Виды обеспечения системы защиты информацииорганизационное обеспечение. Имеется

- 22. Виды обеспечения системы защиты информацииаппаратное обеспечение. Предполагается

- 23. Виды обеспечения системы защиты информацииинформационное обеспечение. Оно

- 24. Виды обеспечения системы защиты информациипрограммное обеспечение. К

- 25. Виды обеспечения системы защиты информацииматематическое обеспечение. Предполагает

- 26. Виды обеспечения системы защиты информациилингвистическое обеспечение. Совокупность

- 27. Виды обеспечения системы защиты информациинормативно-методическое обеспечение. Сюда

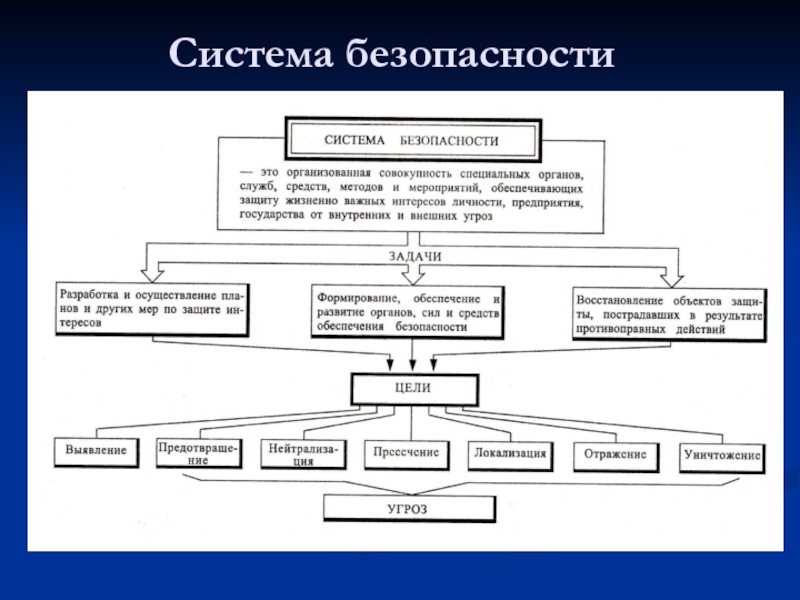

- 28. Система безопасностиПод системой безопасности будем понимать организованную

- 29. Система безопасности

- 30. Вывод:Удовлетворить современные требования по обеспечению безопасности предприятия и защиты его конфиденциальной информации может только система безопасности.

- 31. Концептуальная модель

- 32. Компоненты концептуальной модели безопасности информации - объекты

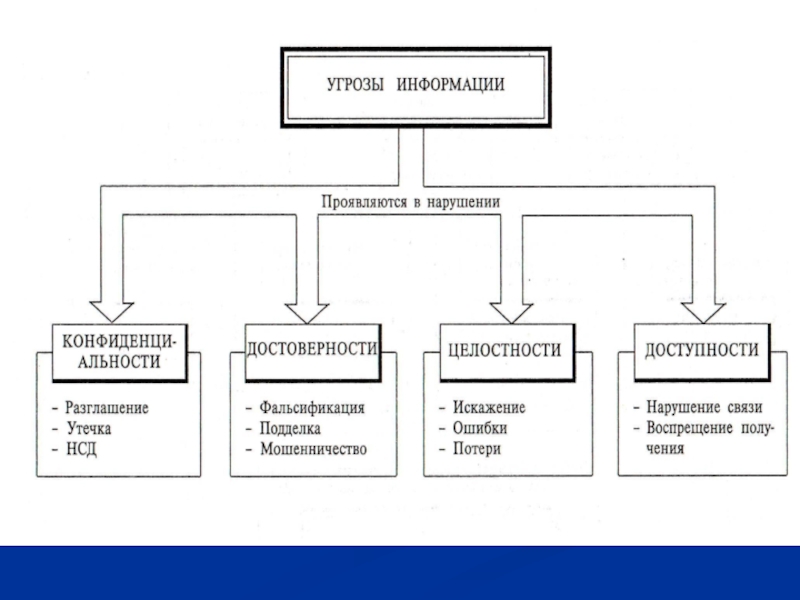

- 33. Угрозыинформации выражаются в нарушении ее целостности, конфиденциальности, полноты и доступности.

- 34. Источниками угроз выступают конкуренты, преступники, коррупционеры, административно-управленческие

- 35. Информационная безопасность

- 36. Источникамиконфиденциальной информации являются люди, документы, публикации, технические

- 37. Средствами защитыинформации являются физические средства, аппаратные средства,

- 38. Слайд 38

- 39. Угрозы конфиденциальной информацииПод угрозами конфиденциальной информации принято

- 40. Такими действиями являются:ознакомление с конфиденциальной информацией различными

- 41. Слайд 41

- 42. Последствия угрозКаждая угроза влечет за собой определенный

- 43. Слайд 43

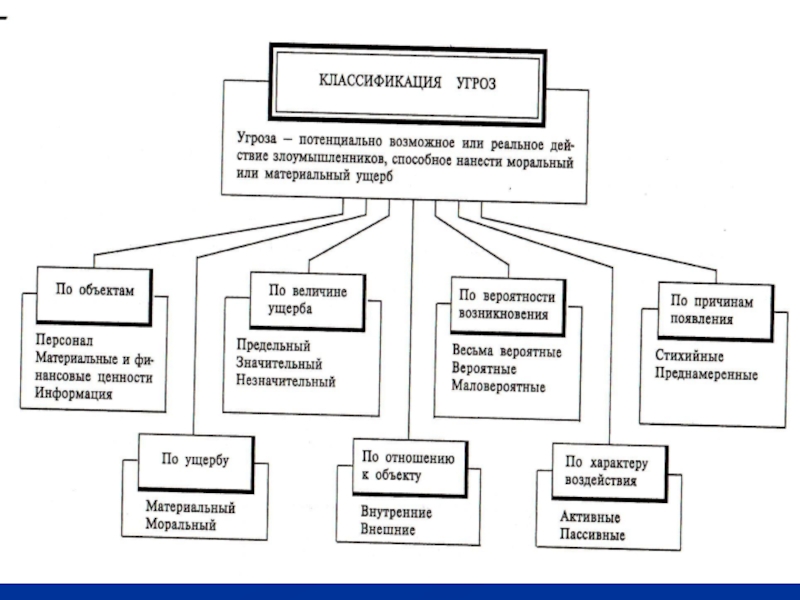

- 44. Классификация угроз—по величине принесенного ущерба:предельный, после которого

- 45. —по вероятности возникновения: весьма вероятная угроза;вероятная угроза;маловероятная угроза.

- 46. —по причинам появления: стихийные бедствия;преднамеренные действия.

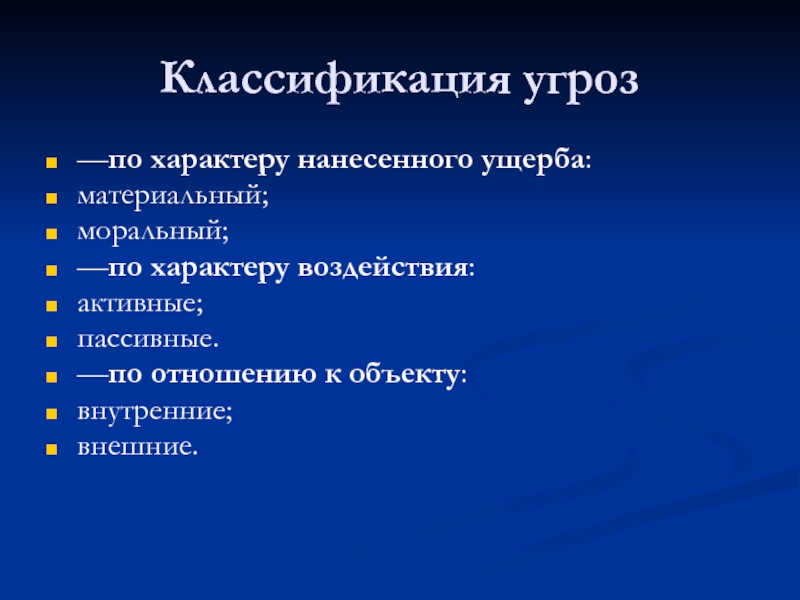

- 47. Классификация угроз—по характеру нанесенного ущерба:материальный;моральный;—по характеру воздействия:активные;пассивные.—по отношению к объекту:внутренние;внешние.

- 48. Источниками внешних угроз являются:недобросовестные конкуренты;преступные группировки и формирования;отдельные лица и организации административно-управленческого аппарата.

- 49. Источниками внутренних угроз могут быть:администрация предприятия;персонал;технические средства

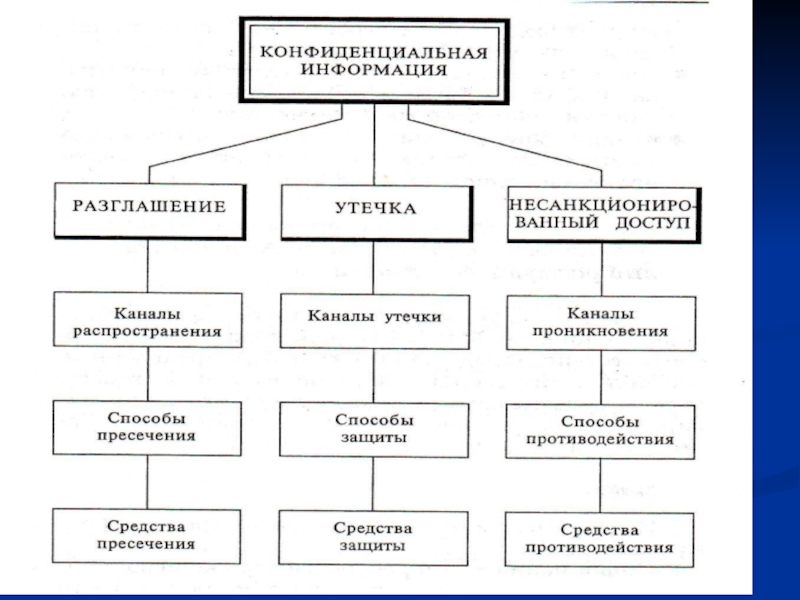

- 50. Действия, приводящие к

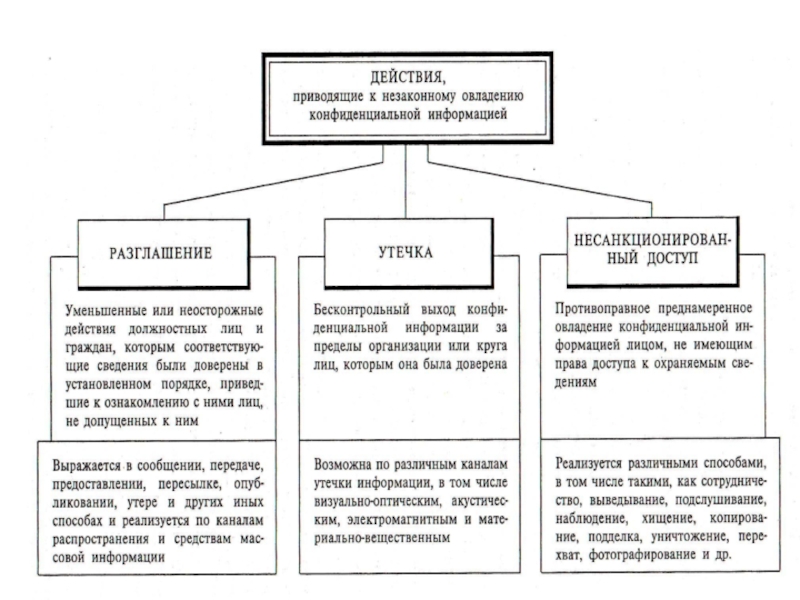

- 51. Факт получения охраняемых сведений злоумышленниками или конкурентами

- 52. Слайд 52

- 53. Разглашение— это умышленные или неосторожные действия с

- 54. Разглашение выражается в сообщении, передаче, предоставлении, пересылке,

- 55. Утечка— это бесконтрольный выход конфиденциальной информации за пределы организации или круга лиц, которым она была доверена.

- 56. Утечка информации осуществляется по различным техническим каналам.

- 57. Несанкционированный доступ — это противоправное преднамеренное овладение

- 58. Несанкционированный доступ к источникам конфиденциальной информации реализуется

- 59. Для реализации этих действий злоумышленнику приходится часто

- 60. Каналы защитыКаждому из

- 61. Слайд 61

- 62. Скачать презентанцию

Информация - Информация — это всеобщее свойство материи. - Любое взаимодействие в природе и обществе основано на информации. - Всякий процесс совершения работы есть процесс информационного взаимодействия.

Слайды и текст этой презентации

Слайд 2Информация

- Информация — это всеобщее свойство материи.

- Любое

взаимодействие в природе и обществе основано на информации.

процесс совершения работы есть процесс информационного взаимодействия.Слайд 3Информация

— продукт отражения действительности.

- Действительность отражается в пространстве

и времени.

- Ничего не происходит из ничего.

- Информация

сохраняет свое значение в неизменном виде до тех пор, пока остается в неизменном виде носитель информации — ПАМЯТЬ.- Ничто не исчезает просто так.

Слайд 4Основные концептуальные положения

системы защиты информации

Анализ состояния дел в сфере

защиты информации показывает, что уже сложилась вполне сформировавшаяся концепция и

структура защиты, основу которой составляют:весьма развитый арсенал технических средств защиты информации, производимых на промышленной основе;

значительное число фирм, специализирующихся на решении вопросов защиты информации;

достаточно четко очерченная система взглядов на эту проблему;

наличие значительного практического опыта и другое.

Слайд 5Обеспечение безопасности информации

обеспечение безопасности информации не может быть одноразовым актом.

Это непрерывный процесс, заключающийся в обосновании и реализации наиболее рациональных

методов, способов и путей совершенствования и развития системы защиты, непрерывном контроле ее состояния, выявлении ее узких и слабых мест и противоправных действий;Слайд 6Обеспечение безопасности информации

безопасность информации может быть обеспечена лишь при комплексном

использовании всего арсенала имеющихся средств защиты во всех структурных элементах

производственной системы и на всех этапах технологического цикла обработки информации.Слайд 7Наибольший эффект

достигается тогда, когда все используемые средства, методы и меры

объединяются в единый целостный механизм — систему защиты информации (СЗИ). При

этом функционирование системы должно контролироваться, обновляться и дополняться в зависимости от изменения внешних и внутренних условий.Слайд 9Защита информации должна быть:

непрерывной. Это требование проистекает из того, что

злоумышленники только и ищут возможность, как бы обойти защиту интересующей

их информации;плановой. Планирование осуществляется путем разработки каждой службой детальных планов защиты информации в сфере ее компетенции с учетом общей цели предприятия (организации);

Слайд 10Защита информации должна быть:

целенаправленной. Защищается то, что должно защищаться в

интересах конкретной цели, а не все подряд;

конкретной. Защите подлежат конкретные

данные, объективно подлежащие охране, утрата которых может причинить организации определенный ущерб;активной. Защищать информацию необходимо с достаточной степенью настойчивости;

Слайд 11Защита информации должна быть:

надежной. Методы и формы защиты должны надежно

перекрывать возможные пути неправомерного доступа к охраняемым секретам, независимо от

формы их представления, языка выражения и вида физического носителя, на котором они закреплены;Слайд 12Защита информации должна быть:

универсальной. Считается, что в зависимости от вида

канала утечки или способа несанкционированного доступа его необходимо перекрывать, где

бы он ни проявился, разумными и достаточными средствами, независимо от характера, формы и вида информации;Слайд 13Защита информации должна быть:

комплексной. Для защиты информации во всем многообразии

структурных элементов должны применяться все виды и формы защиты в

полном объеме. Недопустимо применять лишь отдельные формы или технические средства.Слайд 14Комплексный характер защиты

Комплексный характер защиты проистекает из того, что защита

— это специфическое явление, представляющее собой сложную систему неразрывно взаимосвязанных

и взаимозависимых процессов, каждый из которых в свою очередь имеет множество различных взаимообусловливающих друг друга сторон, свойств, тенденций.Слайд 15Система защиты информации должна удовлетворять определенным условиям:

охватывать весь технологический комплекс

информационной деятельности;

быть разнообразной по используемым средствам, многоуровневой с иерархической последовательностью

доступа;быть открытой для изменения и дополнения мер обеспечения безопасности информации;

Слайд 16Система защиты информации должна удовлетворять определенным условиям:

быть нестандартной, разнообразной. При

выборе средств защиты нельзя рассчитывать на неосведомленность злоумышленников относительно ее

возможностей;быть простой для технического обслуживания и удобной для эксплуатации пользователями;

Слайд 17Система защиты информации должна удовлетворять определенным условиям:

быть надежной. Любые поломки

технических средств являются причиной появления неконтролируемых каналов утечки информации;

быть комплексной,

обладать целостностью, означающей, что ни одна ее часть не может быть изъята без ущерба для всей системы.Слайд 18К системе безопасности информации предъявляются требования:

четкость определения полномочий и прав

пользователей на доступ к определенным видам информации;

предоставление пользователю минимальных полномочий,

необходимых ему для выполнения порученной работы;Слайд 19К системе безопасности информации предъявляются требования:

сведение к минимуму числа общих

для нескольких пользователей средств защиты;

учет случаев и попыток несанкционированного доступа

к конфиденциальной информации;обеспечение оценки степени конфиденциальной информации;

обеспечение контроля целостности средств защиты и немедленное реагирование на их выход из строя.

Слайд 20Виды обеспечения системы защиты информации

правовое обеспечение. Сюда входят нормативные документы,

положения, инструкции, руководства, требования которых являются обязательными в рамках сферы

их действия;Слайд 21Виды обеспечения системы защиты информации

организационное обеспечение. Имеется в виду, что

реализация защиты информации осуществляется определенными структурными единицами, такими как: служба

защиты документов; служба режима, допуска, охраны; служба защиты информации техническими средствами; информационно-аналитическая деятельность и другими;Слайд 22Виды обеспечения системы защиты информации

аппаратное обеспечение. Предполагается широкое использование технических

средств как для защиты информации, так и для обеспечения деятельности

собственно СЗИ;Слайд 23Виды обеспечения системы защиты информации

информационное обеспечение. Оно включает в себя

сведения, данные, показатели, параметры, лежащие в основе решения задач, обеспечивающих

функционирование системы. Сюда могут входить как показатели доступа, учета, хранения, так и системы информационного обеспечения расчетных задач различного характера, связанных с деятельностью службы обеспечения безопасности;Слайд 24Виды обеспечения системы защиты информации

программное обеспечение. К нему относятся различные

информационные, учетные, статистические и расчетные программы, обеспечивающие оценку наличия и

опасности различных каналов утечки и путей несанкционированного проникновения к источникам конфиденциальной информации;Слайд 25Виды обеспечения системы защиты информации

математическое обеспечение. Предполагает использование математических методов

для различных расчетов, связанных с оценкой опасности технических средств злоумышленников,

зон и норм необходимой защиты;Слайд 26Виды обеспечения системы защиты информации

лингвистическое обеспечение. Совокупность специальных языковых средств

общения специалистов и пользователей в сфере защиты информации;

Слайд 27Виды обеспечения системы защиты информации

нормативно-методическое обеспечение. Сюда входят нормы и

регламенты деятельности органов, служб, средств, реализующих функции защиты информации, различного

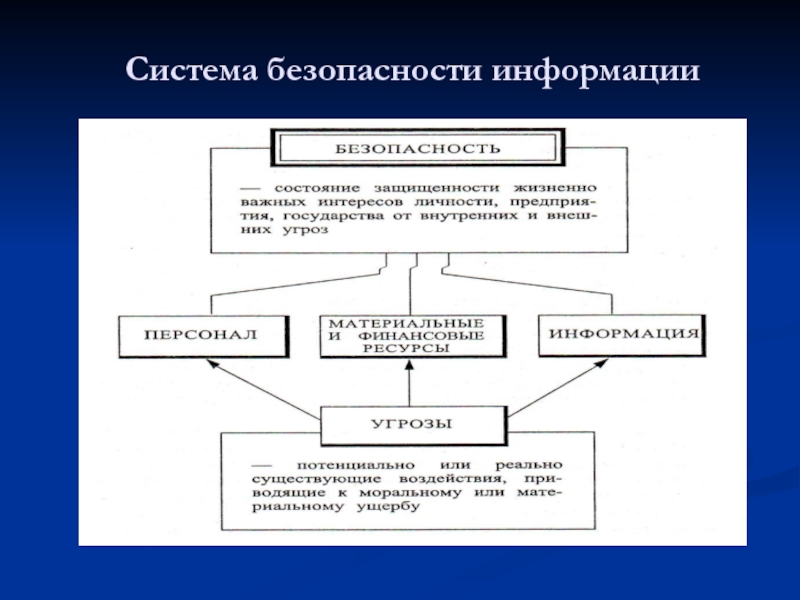

рода методики, обеспечивающие деятельность пользователей при выполнении своей работы в условиях жестких требований защиты информации.Слайд 28Система безопасности

Под системой безопасности будем понимать организованную совокупность специальных органов,

служб, средств, методов и мероприятий, обеспечивающих защиту жизненно важных интересов

личности, предприятия и государства от внутренних и внешних угрозСлайд 30Вывод:

Удовлетворить современные требования по обеспечению безопасности предприятия и защиты его

конфиденциальной информации может только система безопасности.

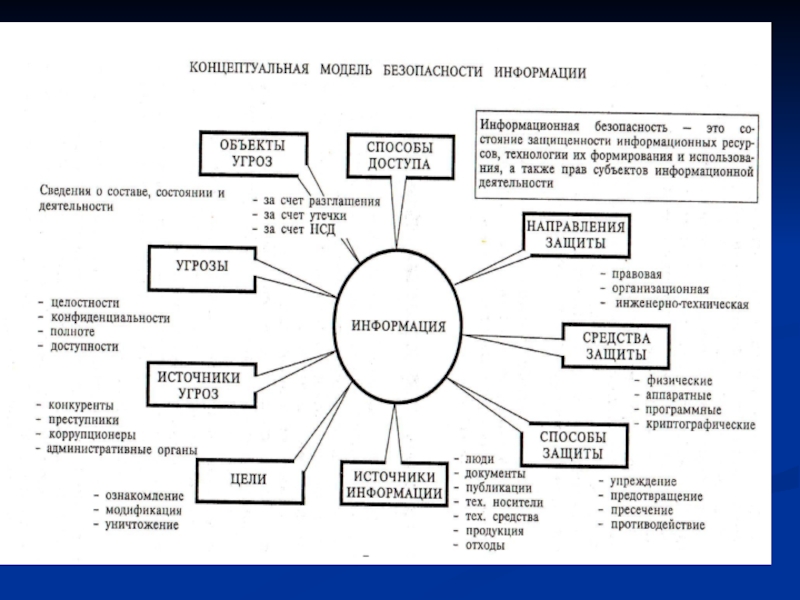

Слайд 31Концептуальная модель

информационной безопасности

Концептуальная

модель информационной безопасности состоит

из целого ряда компонент.Слайд 32Компоненты концептуальной модели безопасности информации

- объекты угроз;

- угрозы;

- источники

угроз;

- цели угроз со стороны злоумышленников;

- источники информации;

- способы

неправомерного овладения конфиденциальной информацией (способы доступа); - направления защиты информации;

- способы защиты информации;

- средства защиты информации.

Слайд 33Угрозы

информации выражаются в нарушении ее целостности, конфиденциальности, полноты и доступности.

Слайд 34Источниками угроз

выступают конкуренты, преступники, коррупционеры, административно-управленческие органы. Источники угроз

преследуют при этом следующие цели: ознакомление с охраняемыми сведениями, их

модификация в корыстных целях и уничтожение для нанесения прямого материального ущербаСлайд 36Источниками

конфиденциальной информации являются люди, документы, публикации, технические носители информации, технические

средства обеспечения производственной и трудовой деятельности, продукция и отходы производства.

Слайд 37Средствами защиты

информации являются физические средства, аппаратные средства, программные средства и

криптографические методы. Последние могут быть реализованы как аппаратно, программно, так

и смешанно-программно-аппаратными средствами.Слайд 39Угрозы конфиденциальной информации

Под угрозами конфиденциальной информации принято понимать потенциальные или

реально возможные действия по отношению к информационным ресурсам, приводящие к

неправомерному овладению охраняемыми сведениями.Слайд 40Такими действиями являются:

ознакомление с конфиденциальной информацией различными путями и способами

без нарушения ее целостности;

модификация информации в криминальных целях как частичное

или значительное изменение состава и содержания сведений;разрушение (уничтожение) информации как акт вандализма с целью прямого нанесения материального ущерба.