Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Лекция № 4 Общеметодологические принципы теории информационной безопасности

Содержание

- 1. Лекция № 4 Общеметодологические принципы теории информационной безопасности

- 2. Слайд 2

- 3. Слайд 3

- 4. (слайд 3.3)

- 5. Комплексный подход к защите данных, хранящихся

- 6. Информация - это сведения о лицах,

- 7. Показатели информации:внутренние свойства (достоверность и кумулятивность),

- 8. Слайд 8

- 9. Кумулятивность. Кумулятивность определяет такие понятия, как

- 10. Нарушение идентичности связано с техническим (по

- 11. комплексная система защиты информации (КСЗИ), сочетающая следующие

- 12. Таким образом, для оценки информации необходимы

- 13. (слайд 3.11)Важность информации должна оцениваться по

- 14. Если обозначить: Кви — коэффициент важности

- 15. Полнота информации — это показатель, характеризующий

- 16. Под адекватностью информации понимается степень ее

- 17. Объективность генерирования информации, очевидно, зависит от

- 18. Релевантность информации — это показатель, который

- 19. Дополнительно можно выделить и такие свойства

- 20. Комплексность - решение в рамках единой

- 21. Инструментальная комплексность подразумевает интеграцию всех видов

- 22. Можно сформулировать основные требования к

- 23. Система защиты информации - совокупность

- 24. Слайд 24

- 25. Система защиты информации (СЗИ) в самом

- 26. Важнейшим концептуальным требованием к СЗИ является

- 27. - Помимо общего концептуального требования, к

- 28. Адекватность требованиям означает, что СЗИ должна

- 29. Удобство использования означает, что СЗИ не

- 30. Активность реагирования означает, что СЗИ должна

- 31. Функциональным построением любой системы называется

- 32. Ядро системы защиты предназначено для объединения

- 33. Ядро СЗИ обладает следующими функциями:1. Включение

- 34. Ресурсы информационно-вычислительной системы, необходимые для создания

- 35. Слайд 35

- 36. Поэтому обязательными являются следующие требования к

- 37. Скачать презентанцию

Рис. 4.1. Шифровальная машина Enigma (Слайд 3.1)

Слайды и текст этой презентации

Слайд 1Лекция № 4 Общеметодологические принципы теории информационной безопасности. Комплексность. 1. Этапы развития

Слайд 5

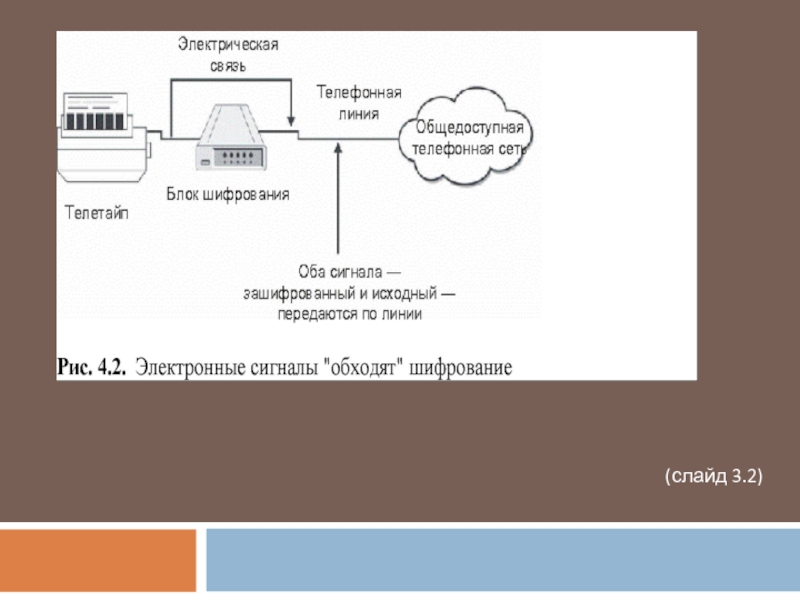

Комплексный подход к защите данных, хранящихся и обрабатываемых средствами вычислительной

техники, включает взаимоувязанное решение следующих задач, каждая из которых позволяет

блокировать отдельные каналы утечки данных:криптографическая защита данных;

стеганографическая защита данных;

защита программ, осуществляющих криптографическую и стеганографическую защиту данных от исследования;

контроль состояния среды на предмет выявления средств скрытого информационного воздействия;

идентификация пользователя;

защита от побочного электромагнитного излучения;

защита от акустического излучения (печать на принтер, набор на клавиатуре и т.п.);

защита от возможного видеонаблюдения экрана злоумышленником, в том числе через окна с помощью увеличительных приборов;

контроль персонала, работающего с вычислительными средствами (организационные методы);

динамическая оценка надежности системы защиты информации и принятие организационных мер в случае ее понижения. (слайд 3.4)

Слайд 6

Информация - это сведения о лицах, предметах, событиях, явлениях и

процессах (независимо от формы их представления), отраженные на материальных носителях,

используемые в целях получения знаний и практических решений.Наиболее важными в практическом плане свойствами информации является: ценность, достоверность, своевременность.

Ценность информации определяется обеспечением возможности достижения цели, поставленной перед получателем.

Достоверность - соответствие полученной информации действительной обстановке.

Своевременность, т. е. соответствие ценности и достоверности определенному временному периоду.

(слайд 3.5)

Слайд 7

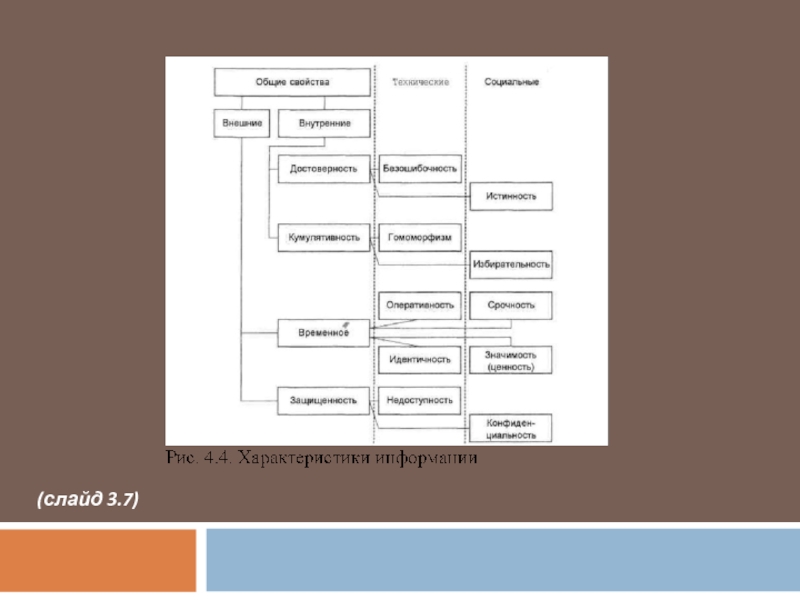

Показатели информации:

внутренние свойства (достоверность и кумулятивность), сохраняющиеся при переносе данных

в другую среду (систему);

- внешние свойства (временные свойства и свойства

защищенности, которые характерны для данных, находящихся (используемых) в определенной среде (системе), и которые исчезают при их переносе в другую систему [8].(слайд 3.6)

Слайд 9

Кумулятивность. Кумулятивность определяет такие понятия, как «гомоморфизм» (соотношение между объектами

двух множеств, при котором одно множество является моделью другого) и

«избирательность». Данные, специально отобранные для конкретного уровня пользователей, обладают определенным свойством - избирательностью. Это социальная составляющая кумулятивности.Временные свойства. Временные свойства определяют способность данных отображать динамику изменения ситуации (динамичность). При этом можно рассматривать или время запаздывания появления в данных соответствующих признаков объектов, или расхождение реальных признаков объекта и тех же признаков, отображаемых в данных. Соответственно можно выделить:

актуальность - свойство данных, характеризующих текущую ситуацию;

оперативность - свойство данных, состоящее в том, что время их сбора и переработки соответствует динамике изменения ситуации;

идентичность - свойство данных соответствовать состоянию объекта

(слайд 3.7)

Слайд 10

Нарушение идентичности связано с техническим (по рассогласованию признаков) старением информации,

при котором происходит расхождение реальных признаков объектов и тех же

признаков, отображенных в информации.В плане социальных мотивов рассматриваются:

срочность - свойство данных соответствовать срокам, определяемым социальными мотивами;

значимость - свойство данных сохранять ценность для потребителя с течением времени, т. е. не подвергаться моральному старению.

Защищенность данных. При рассмотрении защищенности можно выделить технические аспекты защиты данных от несанкционированного доступа (свойство недоступности) и социально-психологические аспекты классификации данных по степени их конфиденциальности и секретности (свойство конфиденциальности) [8, 9].

(слайд 3.8)

Слайд 11комплексная система защиты информации (КСЗИ), сочетающая следующие меры: 1. Законодательные. Использование

законодательных актов, регламентирующих права и обязанности физических и юридических лиц,

а также государства в области ЗИ. 2. Морально-этические. Создание и поддержание на объекте такой моральной атмосферы, в которой нарушение регламентированных правил поведения оценивалось бы большинством сотрудников резко негативно. 3. Физические. Создание физических препятствий для доступа посторонних лиц к охраняемой информации. 4. Административные. Организация соответствующего режима секретности, пропускного и внутреннего режима. 5. Технические. Применение электронных и других устройств для ЗИ. 6. Криптографические. Применение шифрования и кодирования для сокрытия обрабатываемой и передаваемой информации от несанкционированного доступа. 7. Программные. Применение программных средств разграничения доступа. (слайд 3.9)Слайд 12

Таким образом, для оценки информации необходимы показатели двух видов:

• характеризующие

информацию как ресурс, обеспечивающий деятельность общества;

• характеризующие информацию как объект

труда.Показатели первого вида носят прагматический характер. К ним относят важность, значимость с точки зрения тех задач, для решения которых используется оцениваемая информация; полнота информации для информационного обеспечения решаемых задач; адекватность, т.е. соответствие текущему состоянию соответствующих объектов или процессов; релевантность информации и ее толерантность.

Показатели второго вида должны характеризовать информацию как объект труда, над которым осуществляются некоторые процедуры в процессе переработки ее с целью информационного обеспечения решаемых задач. К ним относятся: эффективность кодирования информации и ее объем. Методы определения этих показателей достаточно полно разработаны в теории информации.

(слайд 3.10)

Слайд 13

(слайд 3.11)

Важность информации должна оцениваться по двум группам критериев:

• по назначению

информации;

• по условиям ее обработки.

В первой группе следует выделить два критерия:

• важность

самих задач для обеспечения деятельности,• степень важности информации для эффективного решения соответствующей задачи.

Во второй группе выделяются два составных критерия:

• уровень потерь в случае нежелательных изменений информации в процессе обработки под воздействием дестабилизирующих факторов,

• уровень затрат на восстановление нарушенной информации.

Слайд 14

Если обозначить: Кви — коэффициент важности информации; Квз — коэффициент

важности тех задач, для обеспечения которых используется информация; Киз —

коэффициент важности оцениваемой информации для эффективного решения задач; Кпи — коэффициент важности оцениваемой информации с точки зрения потерь при нарушении ее качества; Ксв — коэффициент важности информации с точки зрения стоимости восстановления ее качества. Тогда получим:Кви = f (Квз, Киз, Кпи, Ксв)

Иначе говоря, для оценки важности информации необходимо уметь определять значения перечисленных выше коэффициентов и знать вид функциональной зависимости Кви. Но на сегодняшний день неизвестно ни то, ни другое, и есть веские основания утверждать, что и в ближайшем будущем эта проблема не будет решена. Однако иногда для этих целей для конкретной информации и конкретных условий можно использовать подход, основанный на неформально-эвристических методах.

(слайд 3.12)

Слайд 15

Полнота информации — это показатель, характеризующий меру достаточности оцениваемой информации

для решения соответствующих задач.

Отсюда следует, что и этот показатель,

так же как и предыдущий, является относительным: полнота информации оценивается относительно вполне определенной задачи или группы задач. Поэтому чтобы иметь возможность определить показатель полноты информации, необходимо для каждой существенно значимой задачи или группы задач составить перечень тех сведений, которые необходимы для их решения. Для предоставления таких сведений удобно использовать так называемые объективно-характеристические таблицы, которые представляют из себя двухмерные матрицы. У них по строкам приведен перечень наименований тех объектов, процессов или явлений, которые входят в круг интересов соответствующей задачи, а по столбцам — наименование тех характеристик (параметров) объектов, процессов или явлений, значения которых необходимы для решения задачи. Следовательно, сами значения характеристик будут располагаться на пересечении соответствующих строк и столбцов.

(слайд 3.13)

Слайд 16

Под адекватностью информации понимается степень ее соответствия действительному состоянию тех

объектов, процессов или явлений, которые отображает оцениваемая информация.

В общем

случае адекватность информации определяется двумя параметрами:Объективностью генерирования (съема, определения, установления) информации об объекте, процессе или явлении.

2. Продолжительностью интервала времени между моментом генерирования информации и моментом оценки ее адекватности.

(слайд 3.14)

Слайд 17

Объективность генерирования информации, очевидно, зависит от способа получения значений характеристик

объекта, процесса или явления и качества реализации (использования) способа в

процессе получения этих значений.Рассмотрим теперь адекватность информации по второму названному параметру - продолжительности интервала времени между моментом генерирования информации и текущим моментом. Для оценки адекватности по данному параметру вполне подходящим является известный в теории информации так называемый закон старения информации.

При этом под t0 понимается момент времени генерирования (получения) оцениваемой информации; Δt1 - продолжительность времени, в течение которого оцениваемая информация полностью сохраняет свою адекватность; Δt2 - продолжительность време ни, в течение которого адекватность информации падает на 25%; Δt3 - продолжительность времени, в течение которого адекватность информации падает наполовину; Δt4 - продолжительность времени, в течение которого адекватность падает на 75%.

Учитывая то, что обе составляющие адекватности информации Ка' и Ка'' зависят от большого числа факторов, многие из которых носят случайный характер, есть основание утверждать, что они также носят случайный характер и поэтому могут интерпретироваться как вероятности того, что информация по соответствующему параметру является адекватной. Поскольку для подавляющего большинства теоретических исследований и практических приложений важно, чтобы информация была адекватной одновременно по обоим параметрам, то в соответствии с теоремой умножения вероятностей общий показатель адекватности информации может быть определен как: Ка = Ka' Ka''. Независимость значений а' и а'' представляется вполне естественной.

(слайд 3.15)

Слайд 18

Релевантность информации — это показатель, который характеризует соответствие ее потребностям

решаемой задачи. Для количественного выражения данного показателя обычно используют так

называемый коэффициент релевантности Кр — отношение объема релевантной информации Nр к общему объему анализируемой информации Nо, т. е.Кр=Nр/Nо

Сущность коэффициента релевантности очевидна, но трудности практического его использования сопряжены с количественным выражением объема информации. Поэтому задача вычисления этого коэффициента на практике относится к весьма неопределенной и трудноразрешимой проблеме.

Толерантность информации — это показатель, характеризующий удобство восприятия и использования информации в процессе решения той задачи, для решения которой она используется. Уже из самого определения видно, что понятие толерантности является очень широким, в значительной мере неопределенным и субъективным. Поэтому вряд ли можно надеяться на разработку строго формальной методики определения толерантности информации. (слайд 3.16)

Слайд 19

Дополнительно можно выделить и такие свойства информации, как:

1. Общественная природа

(источником информации является познавательная деятельность людей, общества).

2. Языковая природа (информация

выражается с помощью языка, т. е. знаковой системы любой природы, служащей средством общения, мышления, выражения мысли. Язык может быть естественным, используемым в повседневной жизни и служащим формой выражения мыслей и средством общения между людьми и искусственным, созданным людьми для определенных целей (например, язык математической символики, информационно-поисковый, алгоритмический и др.).3. Неотрывность от языка носителя.

4. Дискретность (единицами информации как средствами выражения являются слова, предложения, отрывки текста, а в плане содержания - понятия, высказывания, описание фактов, гипотезы, теории,

5. Независимость от создателей.

6. Старение (основной причиной старения информации является не само время, а появление новой информации, с поступлением которой прежняя информация оказывается неверной, перестает адекватно отображать явления и закономерности материального мира, человеческого общения и мышления).

7. Рассеяние (т. е. существование в многочисленных источниках) [11].

(слайд 3.17)

Слайд 20

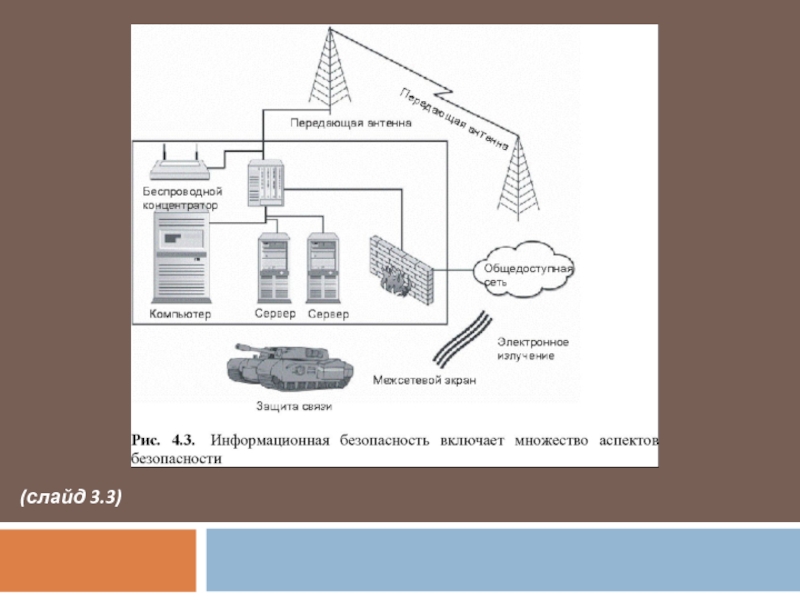

Комплексность - решение в рамках единой концепции двух или более

разноплановых задач (целевая комплексность), или использование для решения одной и

той же задачи разноплановых инструментальных средств (инструментальная комплексность), или то и другое (всеобщая комплексность).Целевая комплексность означает, что система информационной безопасности должна строиться следующим образом:

- защита информации, информационных ресурсов и систем личности, общества и государства от внешних и внутренних угроз;

- защита личности, общества и государства от негативного информационного воздействия.

(слайд 3.18)

Слайд 21

Инструментальная комплексность подразумевает интеграцию всех видов и направлений ИБ для

достижения поставленных целей.

В рамках прежнего представления о защите информации

практически независимо развивались 4 вида защиты: организационная (режим секретности), техническая (противодействие техническим средствам разведки), криптографическая и обеспечение компьютерной безопасности. При этом имело место дублирование решаемых задач.Структурная комплексность предполагает обеспечение требуемого уровня защиты во всех элементах системы обработки информации.

Функциональная комплексность означает, что методы защиты должны быть направлены на все выполняемые функции системы обработки информации.

Временная комплексность предполагает непрерывность осуществления мероприятий по защите информации как в процессе непосредственной ее обработки, так и на всех этапах жизненного цикла объекта обработки информации.

(слайд 3.19)

Слайд 22

Можно сформулировать основные требования к системе защиты информации:

1. Система

защиты информации должна быть представлена как нечто целое. Целостность системы

будет выражаться в наличии единой цели ее функционирования, информационных связей между элементами системы, иерархичности построения подсистемы управления системой защиты информации.2. Система защиты информации должна обеспечивать безопасность информации, средств информации, защиту интересов участников информационных отношений и невозможность несанкционированного доступа злоумышленника к защищаемой информации.

3. Система защиты информации в целом, применяемые методы и средства защиты должны быть по возможности прозрачными для законного пользователя, не создавать ему больших дополнительных неудобств, связанных с процедурами доступа к информации.

(слайд 3.20)

Слайд 23

Система защиты информации - совокупность взаимосвязанных средств, методов и

мероприятий, направленных на предотвращение уничтожения, искажения, несанкционированного получения конфиденциальных сведений,

отображенных полями, электромагнитными, световыми и звуковыми волнами или вещественно-материальными носителями в виде сигналов, образов, символов, технических решений и процессов.(слайд 3.22)

Слайд 25

Система защиты информации (СЗИ) в самом общем виде может быть

определена как организованная совокупность всех средств, методов и мероприятий, выделяемых

(предусматриваемых) на объекте обработки информации (ООИ) для решения в ней выбранных задач защиты.(слайд 3.24)

Слайд 26

Важнейшим концептуальным требованием к СЗИ является требование адаптируемости, т. е.

способности к целенаправленному приспособлению при изменении структуры, технологических схем или

условий функционирования объекта обработки информации (ООИ). Важность требования адаптируемости обусловливается, с одной стороны, тем, что перечисленные факторы могут существенно изменяться, а с другой - тем, что процессы защиты информации относятся к слабоструктурированным, т. е. имеющим высокий уровень неопределенности. Управление же слабоструктурированными процессами может быть эффективным лишь при условии адаптируемости системы управления.(слайд 3.25)

Слайд 27-

Помимо общего концептуального требования, к СЗИ предъявляется еще целый ряд

более конкретных, целевых требований, которые могут быть разделены на:

- функциональные;

-

эргономические;- экономические;

- технические;

- организационные.

Сформированная к настоящему времени система ЗИ включает следующий перечень общеметодологических принципов:

- концептуальное единство;

- адекватность требованиям;

- гибкость (адаптируемость);

- функциональная самостоятельность;

- удобство использования;

- минимизация предоставляемых прав;

- полнота контроля;

- адекватность реагирования;

- экономичность.

(слайд 3.26)

Слайд 28

Адекватность требованиям означает, что СЗИ должна строиться в строгом соответствии

с требованиями к защите, которые, в свою очередь, определяются категорией

соответствующего объекта и значениями параметров, влияющих на защиту информации.Гибкость (адаптируемость) системы защиты означает такое построение и такую организацию ее функционирования, при которых функции защиты осуществлялись бы достаточно эффективно при изменении в некотором диапазоне структуры объекта обработки информации, технологических схем или условий функционирования каких-либо ее компонентов.

Функциональная самостоятельность предполагает, что СЗИ должна быть самостоятельной обеспечивающей подсистемой системы обработки информации и при осуществлении функций защиты не должна зависеть от других подсистем.

(слайд 3.27)

Слайд 29

Удобство использования означает, что СЗИ не должна создавать дополнительных неудобств

для пользователей и персонала объекта обработки информации.

Минимизация предоставляемых прав означает,

что каждому пользователю и каждому лицу из состава персонала объекта обработки информации должны предоставляться лишь те полномочия на доступ к ресурсам объекта обработки информации и находящейся в ней информации, которые ему действительно необходимы для выполнения своих функций в процессе автоматизированной обработки информации. При этом предоставляемые права должны быть определены и установленным порядком утверждены заблаговременно.Полнота контроля предполагает, что все процедуры автоматизированной обработки защищаемой информации должны контролироваться системой защиты в полном объеме, причем основные результаты контроля должны фиксироваться в специальных регистрационных журналах.

(слайд 3.28)

Слайд 30

Активность реагирования означает, что СЗИ должна реагировать на любые попытки

несанкционированных действий. Характер реагирования может быть различным и включает: просьбу

повторить действие; отключение структурного элемента, с которого осуществлено несанкционированное действие; исключение нарушителя из числа зарегистрированных пользователей; подача специального сигнала и др.Экономичность СЗИ означает, что при условии соблюдения основных требований всех предыдущих принципов расходы на СЗИ должны быть минимальными.

(слайд 3.29)

Слайд 31

Функциональным построением любой системы называется организованная совокупность тех функций, для

регулярного осуществления которых она создается.

Под организационным построением понимается общая организация

системы, адекватно отражающая концептуальные подходы к ее созданию. Организационно СЗИ состоит из трех механизмов:

обеспечения защиты информации;

управления механизмами защиты;

общей организации работы системы.

В механизмах обеспечения защиты выделяются два организационных компонента: постоянные и переменные.

При этом под постоянными понимаются такие механизмы, которые встраиваются в компоненты объекта обработки информации в процессе создания СЗИ и находятся в рабочем состоянии в течение всего времени функционирования соответствующих компонентов.

Переменные же механизмы являются автономными, использование их для решения задач защиты информации предполагает предварительное осуществление операций ввода в состав используемых механизмов. Встроенные и переменные механизмы могут иметь в своем составе технические, программные и организационные средства обеспечения защиты.

(Слайд 3.30)

Слайд 32

Ядро системы защиты предназначено для объединения всех подсистем СЗИ в

единую целостную систему, организации обеспечения управления ее функционированием.

Ядро может включать

организационные и технические составляющие.Организационная составляющая представляет собой совокупность специально выделенных для обеспечения ЗИ сотрудников, выполняющих свои функции в соответствии с разработанными правилами, а также нормативную базу, регламентирующую выполнение этих функций.

Техническая составляющая обеспечивает техническую поддержку организационной составляющей и представляет собой совокупности технических средств отображения состояний элементов СЗИ, контроля доступа к ним, управления их включением и т. д. Чаще всего эти средства объединены в соответствующий пульт управления СЗИ.

(Слайд 3.31)

Слайд 33

Ядро СЗИ обладает следующими функциями:

1. Включение компонентов СЗИ в работу

при поступлении запросов на обработку защищаемой информации и блокирование бесконтрольного

доступа к ней:- оборудование объекта средствами охранной сигнализации;

- организация хранения носителей защищаемой информации в отдельных хранилищах (документация, шифры, магнитные носители и т. д.);

- включение блокирующих устройств, регулирующих доступ к элементам СЗИ при предъявлении соответствующих полномочий и средств сигнализации.

2. Организация и обеспечение проверок правильности функционирования СЗИ:

- аппаратных средств - по тестовым программам и организационно;

- физических средств - организационно (плановые проверки средств охранной сигнализации, сигнализации о повышении давления в кабелях и т. д.);

- программных средств - по специальным контрольным суммам (на целостность) и по другим идентифицирующим признакам.

(Слайд 3.32)

Слайд 34

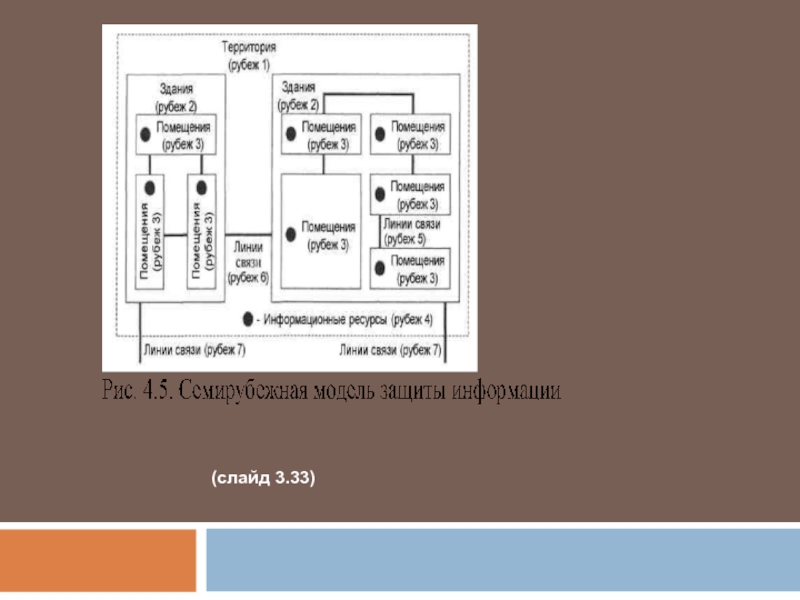

Ресурсы информационно-вычислительной системы, необходимые для создания и поддержания функционирования СЗИ,

как и любой другой автоматизированной системы, объединяются в техническое, математическое,

программное, информационное и лингвистическое обеспечение.1. Техническое обеспечение - совокупность технических средств, необходимых для технической поддержки решения всех тех задач защиты информации, решение которых может потребоваться в процессе функционирования СЗИ.

2. Математическое обеспечение - совокупность математических методов, моделей и алгоритмов, необходимых для оценки уровня защищенности информации и решения других задач защиты.

3. Программное обеспечение - совокупность программ, реализующих программные средства защиты, а также программ, необходимых для решения задач управления механизмами защиты. К ним должны быть отнесены также сервисные и вспомогательные программы СЗИ.

4. Информационное обеспечение - совокупность систем классификации и кодирования данных о защите информации, массивы дынных СЗИ, в также входные и выходные документы СЗИ.

5. Лингвистическое обеспечение - совокупность языковых средств, необходимых для обеспечения взаимодействия компонентов СЗИ между собой, с компонентами объекта обработки информации и с внешней средой.

(Слайд 3.33)

Слайд 36

Поэтому обязательными являются следующие требования к системам обеспечения безопасности информации:

-

система обеспечения безопасности должна быть адекватна возможной угрозе, т.е. разумно

достаточной. Применяемые меры и средства должны распределяться в соответствии с возможными угрозами. Например, нет необходимости шифровать информацию на компьютере индивидуального пользователя, если у пользователя существует сейф, куда он может убрать съемный винчестер. Точно так же нет смысла устраивать стены метровой толщины, если в помещение можно проникнуть через окно;- система не должна создавать дополнительных препятствий для нормального функционирования объекта и являться источником опасности в случае, например, пожара;

должен соблюдаться принцип «не навреди». Это касается, прежде всего, применения оружия, средств активного противодействия, установки решеток, наличия аварийных выходов;

- все применяемые меры организационного и технического характера должны быть легальными и иметь соответствующее юридическое обоснование.

(слайд 3.34)