Слайд 1ОП.14

Основы функционирования UNIX - систем

занятие 08

Слайд 2Учетные записи пользователей

Доступ к операционным системам UNIX, как и ко

многим другим, осуществляется только через учетные записи пользователей. Учетная запись

(account) пользователя включает в себя информацию, необходимую для его регистрации в системе и начала сеанса работы:

• регистрационное имя;

• пароль для входа в систему;

• исходный (домашний) каталог пользователя;

• файлы инициализации рабочей среды пользователя.

Слайд 3Учетные записи пользователей

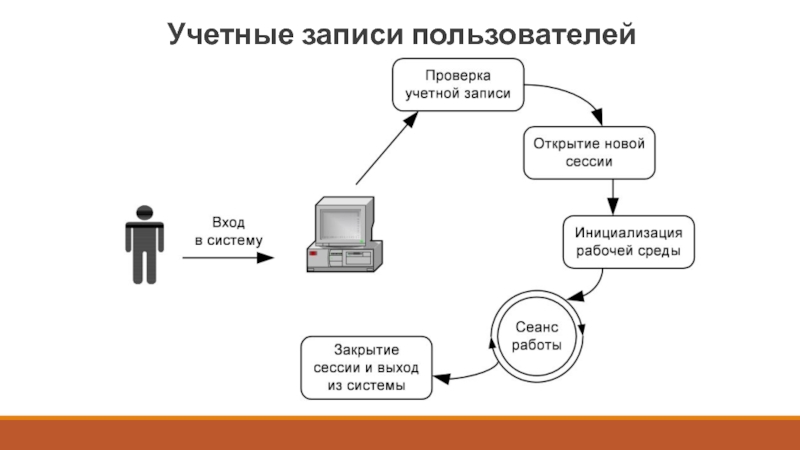

Взаимодействие пользователя и операционной системы можно представить себе

так, как показано на следующем рисунке.

На этом рисунке показан

вход пользователя в систему, функционирующую на локальном компьютере.

Проанализируем более подробно каждый из этапов, показанных на рисунке.

Слайд 4Учетные записи пользователей

Слайд 5Учетные записи пользователей

Операционные системы UNIX для подключения пользователя к системе

создают так называемые терминальные соединения или терминальные линии.

Исторически сложилось

так, что в ранних версиях UNIX для подключения нескольких пользователей использовались последовательные порты, доступ через которые осуществлялся под управлением программы getty.

В современных системах UNIX несколько пользователей могут подключаться к одной системе (локальной или сетевой), применяя механизм так называемых "виртуальных терминалов" или, в контексте пользователя, "виртуальных консолей".

Слайд 6Учетные записи пользователей

Для пользователя виртуальная консоль

представляется в виде отдельной терминальной

линии, реализованной программно и не зависящей от физической природы соединения (локальный компьютер, сериальный порт или сетевое соединение).

При этом пользователю выделяется отдельный логический дисплей, связанный с конкретным физическим устройством.

Управление виртуальной консолью обычно осуществляется специальной программой, совместимой по функциям с getty.

Слайд 7Учетные записи пользователей

Например, во многих операционных системах Linux такой программой

является mingetty (minimal getty), а для

управления терминальными соединениями в Solaris используется намного более сложная и функциональная программа ttymon.

Несколько виртуальных консолей могут использовать одну и ту же физическую линию или одно и то же устройство.

Сказанное иллюстрирует следующий рисунок, где показаны виртуальные соединения для Linux-системы.

Слайд 8Учетные записи пользователей

Слайд 9Учетные записи пользователей

Здесь несколько пользователей могут подключиться к одной локальной

системе, причем это можно делать даже

с основной консоли, используя комбинации клавиш:

++.

При этом соответствующий данному виртуальному соединению процесс mingetty ожидает ввода имени и пароля, отображая на экране соответствующее приглашение.

Слайд 10Учетные записи пользователей

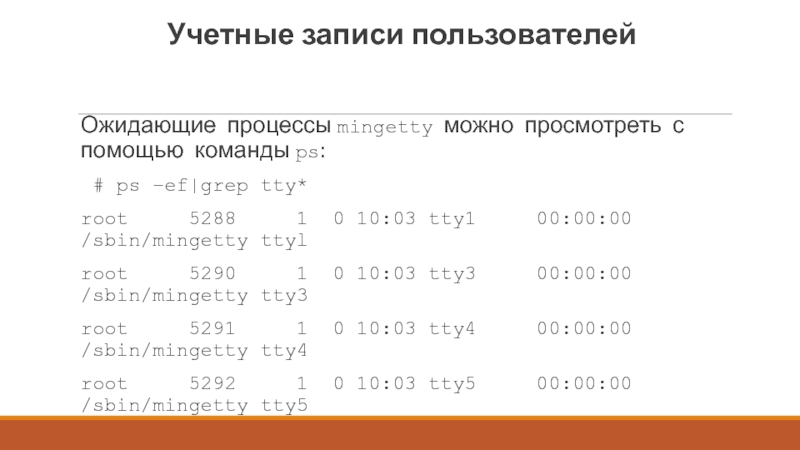

Ожидающие процессы mingetty можно просмотреть с помощью команды

ps:

# ps –ef|grep tty*

root 5288

1 0 10:03 tty1 00:00:00 /sbin/mingetty ttyl

root 5290 1 0 10:03 tty3 00:00:00 /sbin/mingetty tty3

root 5291 1 0 10:03 tty4 00:00:00 /sbin/mingetty tty4

root 5292 1 0 10:03 tty5 00:00:00 /sbin/mingetty tty5

Слайд 11Учетные записи пользователей

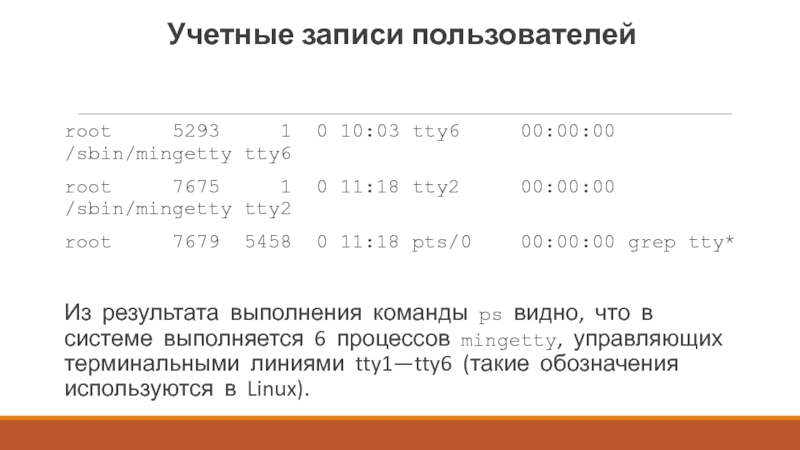

root 5293 1 0

10:03 tty6 00:00:00 /sbin/mingetty tty6

root

7675 1 0 11:18 tty2 00:00:00 /sbin/mingetty tty2

root 7679 5458 0 11:18 pts/0 00:00:00 grep tty*

Из результата выполнения команды ps видно, что в системе выполняется 6 процессов mingetty, управляющих терминальными линиями tty1—tty6 (такие обозначения используются в Linux).

Слайд 12Учетные записи пользователей

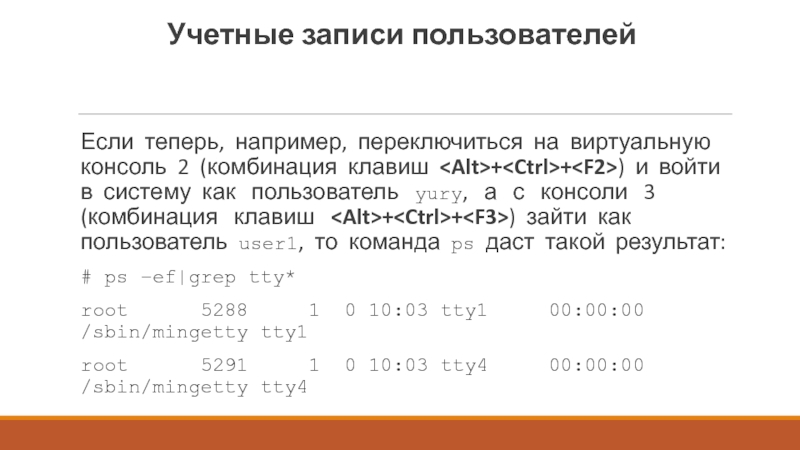

Если теперь, например, переключиться на виртуальную консоль 2

(комбинация клавиш ++) и войти в систему как пользователь

yury, а с консоли 3 (комбинация клавиш

++) зайти как пользователь user1, то команда ps даст такой результат:

# ps –ef|grep tty*

root 5288 1 0 10:03 tty1 00:00:00 /sbin/mingetty tty1

root 5291 1 0 10:03 tty4 00:00:00 /sbin/mingetty tty4

Слайд 13Учетные записи пользователей

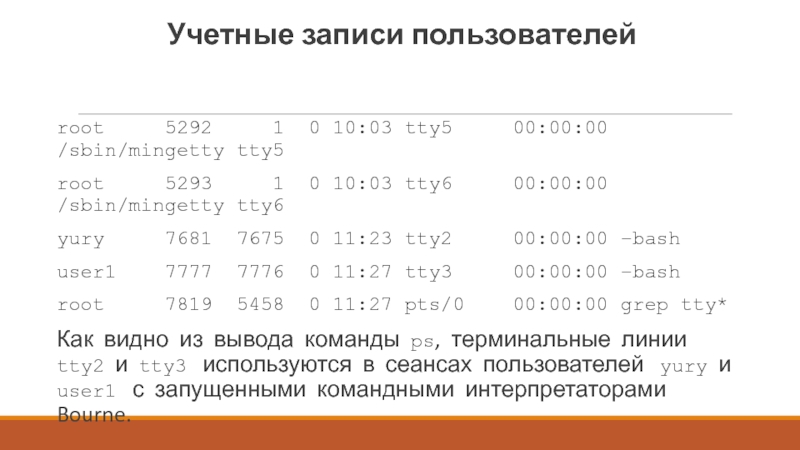

root 5292 1 0

10:03 tty5 00:00:00 /sbin/mingetty tty5

root

5293 1 0 10:03 tty6 00:00:00 /sbin/mingetty tty6

yury 7681 7675 0 11:23 tty2 00:00:00 –bash

user1 7777 7776 0 11:27 tty3 00:00:00 –bash

root 7819 5458 0 11:27 pts/0 00:00:00 grep tty*

Как видно из вывода команды ps, терминальные линии tty2 и tty3 используются в сеансах пользователей yury и user1 с запущенными командными интерпретаторами Bourne.

Слайд 14Учетные записи пользователей

Надо уточнить, что процессы mingetty, ttymon и им

подобные в других системах не управляют входом пользователя в систему.

Их

задача — обеспечить терминальное соединение с указанными параметрами (интерпретация служебных символов, эхо-контроль и т.д.).

Сам процесс входа в систему и инициализация сеанса работы выполняются командой login и другими системными службами.

Процессы, подобные mingetty, во всех операционных системах запускаются процессом init, считывающим таблицу /etc/inittab в процессе запуска системы.

Слайд 15Учетные записи пользователей

Собственно сеанс работы пользователя начинается с

момента подтверждения его полномочий (правильно введены

регистрационное имя пользователя и пароль).

Естественно, что для входа пользователя в систему в ней уже должна быть:

- зарегистрирована учетная запись,

- пароль учетной записи

- и настроена соответствующим образом рабочая среда (т.е. создан исходный (домашний) каталог пользователя и сделаны нужные установки в файлах инициализации).

Слайд 16Учетные записи пользователей

Для регистрации пользователь вводит

регистрационное имя, представляющее собой строку символов из цифр

и букв алфавита.

После ввода идентификатора процесс getty (mingetty, ttymon и т. д.) запускает программу регистрации login, которая использует в качестве параметра введенный идентификатор пользователя.

При вводе пароля вводимые символы обычно не отображаются на экране консоли.

Слайд 17Учетные записи пользователей

Если пользователь допустил ошибку во время процедуры регистрации,

выдается сообщение:

Login incorrect

после чего появляется новое приглашение к

вводу.

В большинстве случаев количество попыток входа в систему ограничено определенным значением (обычно 5), хотя и может быть изменено пользователем root.

Слайд 18Учетные записи пользователей

Если количество попыток входа в систему исчерпано, запись

об этом может быть помещена в файл /var/adm/loginlog (если такой

файл существует в системе), а терминальная линия, используемая для входа в систему, будет разорвана.

Вот последовательность действий, выполняемых командой login:

1. Процесс login проверяет содержимое файла /etc/passwd, чтобы определить, требуется ли ввод пароля при входе в систему.

Слайд 19Учетные записи пользователей

Если требуется, то система выдает приглашение к вводу

пароля на экран (пароли пользователей в большинстве операционных

систем UNIX хранятся, как правило, в зашифрованном виде в файле /etc/shadow).

Процесс login анализирует также срок действия пароля и, если он истек, требует его замены.

2. Процесс login выполняет все необходимые действия по регистрации пользователя и установке параметров сеанса (процесса с уникальными идентификаторами пользователя uid и группы gid).

Слайд 20Учетные записи пользователей

Кроме этого, каждому пользователю назначаются права доступа, позволяющие

выполнять команды интерпретатора shell. В этот момент операционная система добавляет

запись в файл, где хранятся записи о зарегистрированных пользователях.

При успешной регистрации пользователя операционная система устанавливает параметры для текущего сеанса работы.

Каждый сеанс пользователя получает числовой идентификатор пользователя и группы — оба они определяют права доступа пользователя к объектам файловой системы, и без них невозможно выполнить ни одной команды.

Слайд 21Учетные записи пользователей

После этих действий операционная система запускает командный

интерпретатор shell (обычно это bash), позволяющий выполнять

команды операционной системы.

Идентификация пользователей в операционной системе определяется несколькими файлами, имеющими ключевое значение: /etc/passwd, /etc/group и /etc/shadow.

Информация о пользователе, сохраненная в этих файлах, позволяет системе устанавливать, изменять и выполнять другие функции управления учетной записью пользователя.

Слайд 22Учетные записи пользователей

Важной частью процесса настройки

учетной записи является установка исходного (домашнего)

каталога пользователя и предоставление файлов инициализации данного пользователя командному процессору, используемому при регистрации пользователя в системе.

Пользовательский файл инициализации представляет собой сценарий командного процессора, который устанавливает рабочую среду для пользователя после того, как он зарегистрируется в системе.

Слайд 23Учетные записи пользователей

С помощью файла инициализации пользователь способен реализовать любую

задачу, которая может быть выполнена в рамках некоторого сценария

командного интерпретатора.

Однако основной задачей этого файла является установка характеристик рабочего окружения, таких как маршрут поиска файлов и каталогов, переменные окружения и графический интерфейс пользователя.

Каждый командный интерпретатор shell, используемый при регистрации, имеет собственный файл (или файлы) инициализации пользователя, расположенный в его домашнем каталоге.

Слайд 24Учетные записи пользователей

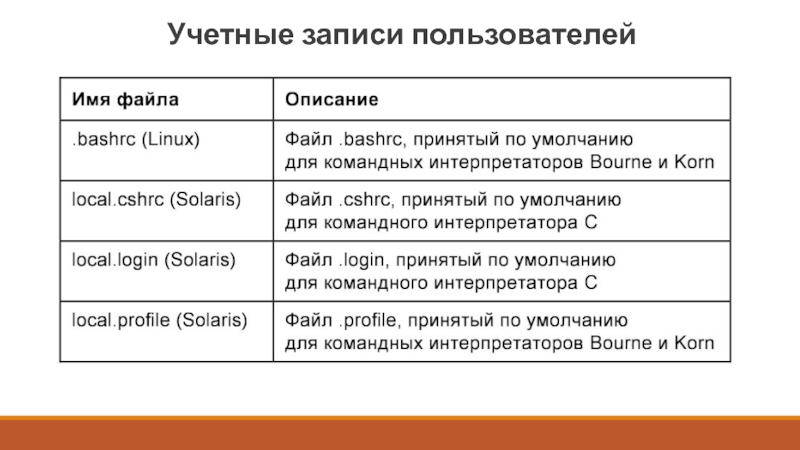

Эти файлы запускаются автоматически, когда данный пользователь регистрируется

в системе.

Пользовательские файлы инициализации, принятые по умолчанию, такие как

.cshrc, .profile и .login, создаются автоматически в домашнем каталоге при добавлении к системе новой учетной записи пользователя.

Для каждого командного процессора системное программное обеспечение UNIX предоставляет по умолчанию пользовательские файлы инициализации, которые находятся в каталоге /etc/skel (для Linux и Solaris). Эти файлы перечислены в таблице.

Слайд 26Учетные записи пользователей

В некоторых версиях операционной системы Linux при

создании учетной записи пользователя файл

по умолчанию .bashrc копируется системой в домашний каталог пользователя под именем .bash_profile.

Стандартные файлы инициализации можно использовать в качестве отправной точки и модифицировать их для создания некоторого обобщенного набора файлов, предоставляющего рабочее окружение, общее для всех пользователей.

Слайд 27Учетные записи пользователей

В файлах инициализации UNIX используется целый ряд так

называемых системных переменных или, по-другому, переменных окружения, используемых

ядром и пользовательскими процессами для настройки и идентификации параметров системы.

Для каждой учетной записи пользователя устанавливаются несколько переменных окружения, которые могут присутствовать в файлах инициализации и настраиваться соответствующим образом.

Слайд 28Учетные записи пользователей

Вот наиболее важные из них:

• HOME

— устанавливает маршрут к исходному (домашнему) каталогу пользователя;

•

LOGNAME— указывает регистрационное имя пользователя;

• PATH — перечисляет в определенном порядке имена каталогов, которые командный интерпретатор просматривает в поисках программы, имя которой пользователь вводит с командной строки. При этом если конкретный каталог в маршруте поиска отсутствует, то пользователь должен набирать полное имя команды.

Слайд 29Учетные записи пользователей

Значение переменной PATH по умолчанию определено

в файле .profile (для командных интерпретаторов Bourne или

Korn) или в файле .cshrc (для командного интерпретатора С) как часть процесса регистрации в системе.

Очень важно то, в каком порядке перечисляются каталоги — программа с одним и тем же именем может встречаться в разных каталогах, поэтому будет запущена та из них, которая первой встретится в списке;

• SHELL — определяет командный интерпретатор shell для текущего пользователя;

Слайд 30Учетные записи пользователей

• TERM — определяет терминал.

Эта переменная должна быть переустановлена в файле /etc/.profile и /etc/.login.

Когда пользователь вызывает какой-нибудь редактор, система ищет файл с именем, задаваемым этой переменной окружения;

• MAIL — устанавливает маршрут к почтовому ящику пользователя.

Слайд 31Учетные записи пользователей

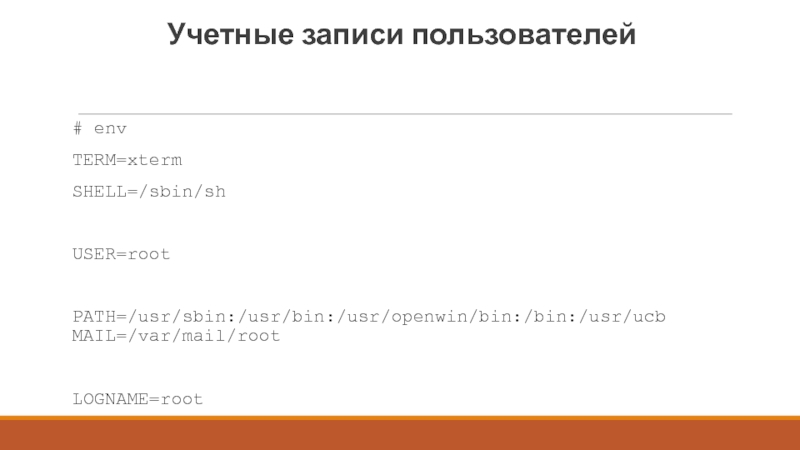

Значения переменных окружения хранятся в файлах инициализации для

каждой учетной записи.

Просмотреть значения переменных можно при помощи команды

env.

Вот фрагмент вывода команды env:

Слайд 32Учетные записи пользователей

# env

TERM=xterm

SHELL=/sbin/sh

USER=root

PATH=/usr/sbin:/usr/bin:/usr/openwin/bin:/bin:/usr/ucb MAIL=/var/mail/root

LOGNAME=root

Слайд 33Учетные записи пользователей

Нередко требуется изменить значения

переменных окружения для конкретного пользователя.

Так, например, во

многих случаях необходимо в переменную PATH добавить маршруты к исполняемым файлам.

Предположим, что в переменную PATH нужно добавить путь /home/user/programs.

Если пользователь работает с командным интерпретатором Bourne или Korn, то следует выполнить команды:

РАТН=$РАТН:/home/usr/programs:.;export PATH

Слайд 34Учетные записи пользователей

При этом к существующим маршрутам, указанным в переменной

PATH, будет добавлен новый.

Команда export делает модифицированную переменную

PATH доступной другим программам.

Для проверки модифицированного значения переменной можно выполнить команду:

echo $PATH

Слайд 35Учетные записи пользователей

Вообще, в командных интерпретаторах Bourne или Korn для

модификации переменных окружения следует использовать такую цепочку команд:

ПЕРЕМЕННАЯ=значение;export ПЕРЕМЕННАЯ

Здесь ПЕРЕМЕННАЯ — одна из переменных окружения.

Для того чтобы продемонстрировать принципы настройки рабочей среды пользователя, приведём пример такой настройки в операционной системе Red Hat Linux.

Слайд 36Учетные записи пользователей

Здесь для каждого пользователя создается файл инициализации .bash_profile.

При настройке рабочей среды пользователя можно создать файл .profile

с соответствующими установками для конкретного пользователя, а можно и откорректировать один из существующих файлов инициализации, который система создает из шаблона, находящегося в каталоге /etc/skel.

Воспользуемся созданным системой файлом .bash_profile и внесем в него некоторые изменения.

Слайд 37Учетные записи пользователей

Пусть, например, необходимо при входе в систему под

учетной записью user1 выполнить такие действия:

•

отображать имя пользователя;

• отображать дату входа в систему;

• приглашение к вводу команд отображать как полный путь к домашнему каталогу пользователя, завершающийся символом >.

Слайд 38Учетные записи пользователей

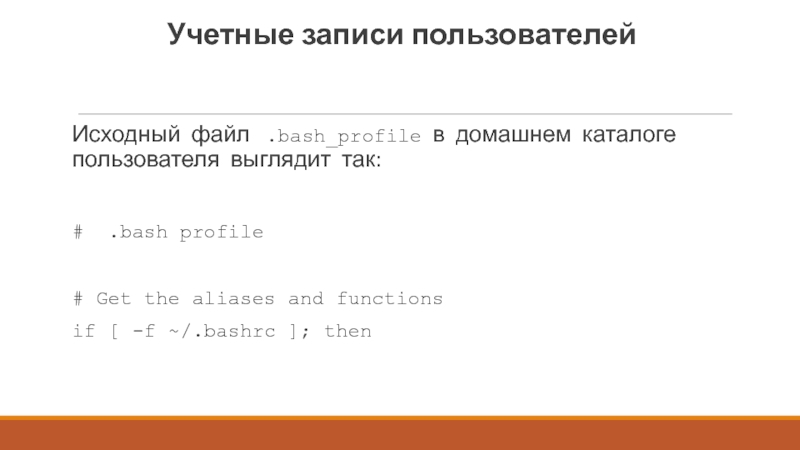

Исходный файл .bash_profile в домашнем каталоге пользователя

выглядит так:

# .bash profile

# Get the aliases and

functions

if [ -f ~/.bashrc ]; then

Слайд 39Учетные записи пользователей

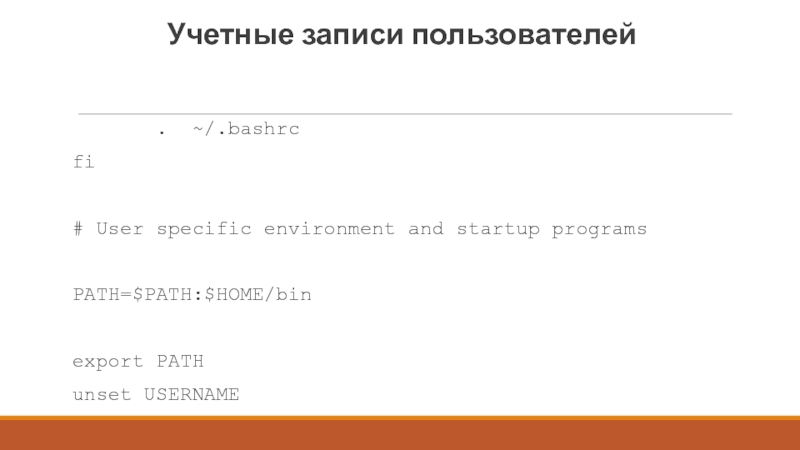

. ~/.bashrc

fi

#

User specific environment and startup programs

PATH=$PATH:$HOME/bin

export PATH

unset USERNAME

Слайд 40Учетные записи пользователей

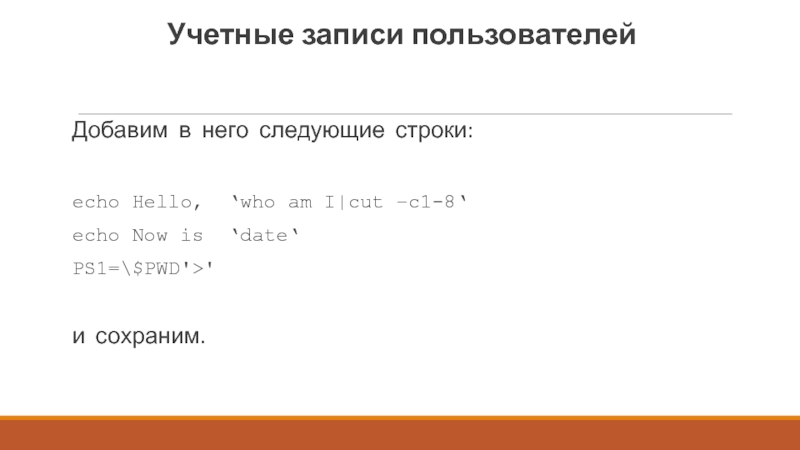

Добавим в него следующие строки:

echo Hello, ‘who

am I|cut –c1-8‘

echo Now is ‘date‘

PS1=\$PWD'>'

и сохраним.

Слайд 41Учетные записи пользователей

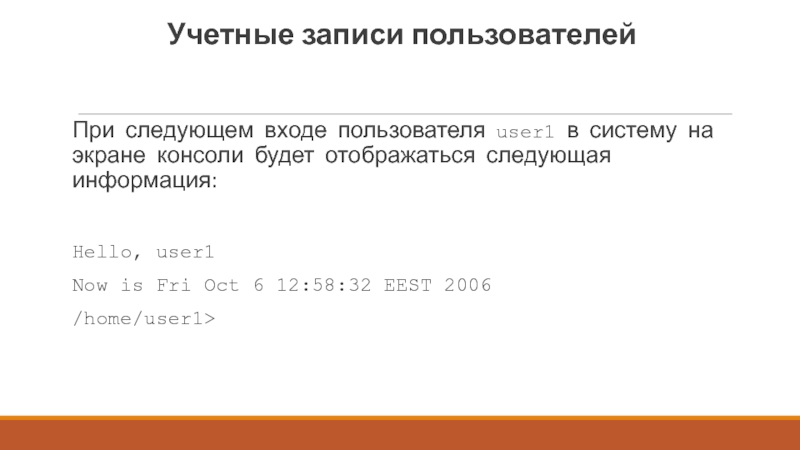

При следующем входе пользователя user1 в систему на

экране консоли будет отображаться следующая информация:

Hello, user1

Now is

Fri Oct 6 12:58:32 EEST 2006

/home/user1>

Слайд 42Учетные записи пользователей

При настройке рабочей среды

пользователя необходимо помнить, что прежде чем внести какие-либо

изменения в стандартные файлы инициализации или использовать собственные, нужно тщательно проверить работу всех команд и значения измененных параметров, записав их в текстовый файл и сделав его исполняемым.

Если в файл инициализации будут внесены неправильные изменения, пользователь может не войти в систему вообще, и придется использовать учетную запись root для уничтожения зависшей сессии и корректировки файлов инициализации данного пользователя!

Слайд 43Учетные записи пользователей

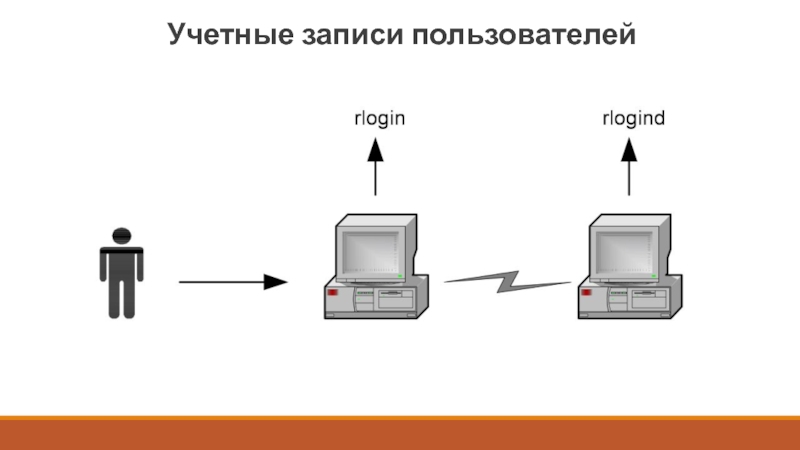

До сих пор мы полагали, что пользователь входит

в систему, работающую на локальной машине,

хотя многие пользователи должны подключаться с локального компьютера к какой-либо удаленной машине, находящейся в сети.

В таких случаях обычно используют одну из программ удаленного доступа rlogin. Программа rlogin позволяет инициировать удаленный сеанс работы с сетевым хостом, обеспечивая передачу зашифрованных данных.

Команда может принимать в качестве параметров имя пользователя и имя хоста.

Слайд 44Учетные записи пользователей

На компьютере, к которому выполняется подключение, должен выполняться

процесс-сервер rlogind.

Сервер rlogind является сетевым аналогом

команды login, принимая удаленные запросы на вход в систему, инициированные клиентом с помощью программы rlogin.

В современных системах сетевые запросы отслеживаются демоном inetd, который, в свою очередь, передает запрос серверу rlogind.

Сеанс удаленной работы пользователя показан на следующем рисунке.

Слайд 46Учетные записи пользователей

Для сеанса удаленной связи могут использоваться и протоколы

telnet и ssh. Последний обеспечивает высокий уровень защиты данных и

безопасность сессии.

Любой пользователь операционной системы UNIX помимо домашнего каталога получает в свое распоряжение определенный набор ресурсов с установленными правами доступа к этим ресурсам.

Например, пользователь может читать и записывать в файлы, выполнять печать документов на принтере, передавать и принимать сообщения электронной почты.

Слайд 47Учетные записи пользователей

Для каждого пользователя в

системе устанавливаются вполне определенные права

(атрибуты) доступа к ресурсам, к тому же для разных пользователей они могут отличаться.

Все ресурсы операционной системы имеют определенные права доступа, причем часть таких прав устанавливается в процессе инсталляции операционной системы, а остальные атрибуты доступа устанавливаются или изменяются специальным пользователем root, наделенным всеми правами по управлению операционной системой.

Слайд 48Учетные записи пользователей

Пользователь root имеет все права на подключение, удаление

и модификацию учетных записей, назначение и изменение паролей, назначение кода

доступа к ресурсам операционной системы.

Слайд 49Настройка и управление учетными записями пользователей

Учетные записи пользователей

Слайд 50Учетные записи пользователей

Пользователь root имеет все права на подключение, удаление

и модификацию учетных записей, назначение и изменение паролей, назначение кода

доступа к ресурсам операционной системы.

Рассмотрим подробнее, как осуществляются настройка и управление учетными записями пользователей операционной системы, и начнем с регистрации пользователей.

Слайд 51Учетные записи пользователей

После регистрации пользователя система устанавливает его параметры для

текущего сеанса работы, одним из которых является идентификатор пользователя (сокращенно

uid), представляющий собой 32-разрядное целое число в диапазоне от 0 до 2 147 483 647.

Значение 0 идентификатора присваивается суперпользователю root, а идентификаторы 1 и 2 присваиваются пользователям с административными правами (bin, daemon).

Слайд 52Учетные записи пользователей

Далее, пользователю назначаются определенные права доступа к файлам.

Как известно, все объекты файловой системы

имеют два идентификатора: пользователя и группы, которые наследуются от создавшего их процесса и определяют права доступа к файлу.

При этом пользователь и группа, идентификаторы которых связаны с файлом, считаются его владельцами.

Заменить владельца можно с помощью команд chown (change owner) и chgrp (change group).

Слайд 53Учетные записи пользователей

В операционной системе UNIX существуют три категории доступа

к объектам файловой системы:

• владелец файла (процесс,

идентификатор пользователя которого равен идентификатору владельца файла);

• члены группы (процессы, идентификатор группы которых совпадает с идентификатором группы, установленной для файла);

• прочие — все остальные процессы.

Слайд 54Учетные записи пользователей

Любой файл при создании получает код доступа, представляющий

собой комбинацию битов в индексном дескрипторе файла. Комбинации единичных

битов в коде доступа имеют такой смысл:

• 000400 (100h) — владелец файла имеет право на чтение его содержимого;

• 000200 (80h) — владелец имеет право на запись данных в файл;

• 000100 (40h) — владелец файла имеет права на выполнение файла;

Слайд 55Учетные записи пользователей

• 000040 (20h) — члены группы имеют

право на чтение;

• 000020 (10h) — члены группы

имеют право на запись;

• 000010 (8h) — члены группы имеют право на выполнение;

• 000004 (4h) — прочие пользователи имеют право на чтение;

• 000002 (2h) — прочие пользователи имеют право на запись;

• 000001 (1h) — прочие пользователи имеют право на выполнение.

Все коды показаны в восьмеричном формате, а в скобках представлен их шестнадцатеричный эквивалент с завершающим символом "h".

Слайд 56Учетные записи пользователей

Код доступа к файлу может быть изменен только

привилегированным пользователем root.

Мы сталкивались с этим термином ранее, поэтому

дадим более точное его определение: привилегированный пользователь — это пользователь, имеющий процесс с идентификатором, равным нулю.

Независимо от кода защиты, привилегированный пользователь имеет доступ ко всем файлам UNIX-системы. Учетный файл /etc/passwd содержит запись о привилегированном пользователе root, которого часто называют "суперпользователь".

Слайд 57Учетные записи пользователей

Отдельные поля кода доступа

предназначены для установки специальных атрибутов, позволяющих изменить

идентификаторы пользователя и группы:

• 004000 (800h) — разрешение смены идентификатора пользователя при обращении к файлу (так называемый "set-uid"-флаг);

• 002000 (400h) — разрешение смены идентификатора группы при обращении к файлу (так называемый "set-gid''-флаг).

Смысл использования этих атрибутов рассмотрим более подробно.

Слайд 58Учетные записи пользователей

Идентификаторы, полученные при запуске процесса (так называемые "реальные

идентификаторы"), могут отличаться от идентификаторов, полученных после выполнения системного вызова

exec() (так называемые "эффективные идентификаторы").

Изначально реальные и эффективные идентификаторы всегда совпадают, но если код доступа к файлу предусматривает смену идентификаторов, то после загрузки исполняемого файла с помощью системного вызова exec() реальные идентификаторы процесса изменяются на идентификаторы владельца (или группы) выполняемого файла, т. е. становятся эффективными.

Слайд 59Учетные записи пользователей

Права доступа процесса проверяются по его эффективным идентификаторам.

Если, например, владельцем файлов данных text1, text2 и text3 является

пользователь user, то полный доступ к этим файлам разрешен только ему.

Предположим, что пользователю user принадлежат исполняемые файлы program1, program2 и program3.

Слайд 60Учетные записи пользователей

Пусть требуется, чтобы другие процессы, которые хотят выполнять

операции над файлами text1, text2 и text3, могли это сделать

с помощью программ program1, program2 и program3.

Для этого в коде доступа файлов program1, program2 и program3 необходимо установить биты разрешения смены идентификатора пользователя для процесса, вызвавшего на выполнение один из этих файлов.

Слайд 61Учетные записи пользователей

В этом случае другой процесс (не пользователя user!),

которому требуется доступ к одному из файлов text1, text2 или

text3, должен запустить через системный вызов exec() соответствующую программу обработки program1, program2 или program3.

Иначе он вообще не получит доступа к защищенным их владельцем файлам данных text1, text2 или text3.

Слайд 62Учетные записи пользователей

Установку и изменение требуемых

атрибутов доступа к файлу для пользователя, а

также флагов set-uid и set-gid можно выполнить с помощью системного вызова chmod().

Можно воспользоваться также командой chmod, которая представляет собой "обертку" соответствующего системного вызова и доступна из командной оболочки shell.

Слайд 63Учетные записи пользователей

Информацию о реальных и эффективных идентификаторах выполняющегося процесса

можно получить с помощью системных вызовов getuid() и getgid().

Выполняющийся процесс может динамически изменять свои идентификаторы посредством системных вызовов setuid() и setgid().

Однако такое допускается только для привилегированного процесса, выполняющегося с идентификатором root, или такого, у которого реальный идентификатор совпадает с устанавливаемым.

Слайд 64Учетные записи пользователей

Например, специальная программа passwd позволяет изменить

пароль пользователя в учетном файле пользователей /etc/passwd.

Владельцем этих

файлов является суперпользователь root.

Код доступа файла /etc/passwd разрешает выполнять запись данных только владельцу, в то время как код доступа исполняемого файла passwd разрешает смену пароля пользователя.

Слайд 65Учетные записи пользователей

Следовательно, пользователь, отличный от root,

может изменить свой пароль только с помощью программы passwd, что

является корректным по отношению к пользователю, который всегда может изменить свой пароль, не сообщая об этом системному администратору.

Ключевую роль в регистрации и управлении учетными записями пользователей играют несколько файлов, упоминавшихся ранее:

/etc/passwd, /etc/group и /etc/shadow.

Слайд 66Учетные записи пользователей

Рассмотрим их более подробно

и начнем с файла паролей

passwd.

Этот файл обычно располагается в каталоге /etc и состоит из текстовых строк, представляющих собой отдельные учетные записи, при этом отдельные поля каждой записи отделены друг от друга двоеточием.

Файл passwd имеет одинаковую структуру во всех операционных системах UNIX.

Слайд 67Учетные записи пользователей

Вот пример записи файла /etc/passwd для пользователя user1:

$ cat /etc/passwd|grep user1 user1:x:500:500:user1:/home/user1:/bin/bash

Все записи имеют семь полей,

разделенных двоеточием.

Приведем расшифровку (слева направо) отдельных полей, в качестве примера используя показанную выше запись:

Слайд 68Учетные записи пользователей

• поле 1 — регистрационное имя пользователя

(user1);

• поле 2 — зашифрованный пароль (х);

•

поле 3 — идентификатор пользователя (500);

• поле 4 — идентификатор группы (500);

• поле 5 — информация о пользователе (user1);

• поле 6 — рабочий каталог пользователя (/home/user1);

• поле 7 — используемая командная оболочка (/bin/bash).

Слайд 69Учетные записи пользователей

Поскольку операционные системы UNIX являются многопользовательскими, в них

предусмотрен механизм группового доступа.

При том, что учетная запись пользователя

может входить в одну или несколько групп, принадлежать она может только одной группе, для чего в записях файла паролей /etc/passwd предусмотрено поле идентификатора группы (group ID, gid).

Информация о принадлежности пользователей к тем или иным группам находится в файле /etc/group.

Слайд 70Учетные записи пользователей

Для того чтобы включить пользователя в какую-либо группу,

необходимо внести соответствующие изменения в файл /etc/group.

В ранних версиях

операционной системы UNIX пользователь мог быть членом только одной группы, но в современных системах такого ограничения более не существует, поэтому пользователь может входить в 16 групп одновременно.

Поле идентификатора группы в настоящее время практически не используется операционной системой, тем не менее, ему присваивается определенное значение.

Слайд 71Список литературы:

Юрий Магда. UNIX для студентов, Санкт-Петербург «БХВ-Петербург», 2007.

Unix и

Linux: руководство системного администратора, 4-е издание, 2012, Э. Немет, Г.

Снайдер, Т. Хейн, Б. Уэйли

Организация UNIX систем и ОС Solaris 9, Торчинский Ф.И., Ильин Е.С., 2-е издание, исправленное, 2016.

Слайд 72Спасибо за внимание!

Преподаватель: Солодухин Андрей Геннадьевич

Электронная почта: asoloduhin@kait20.ru