Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

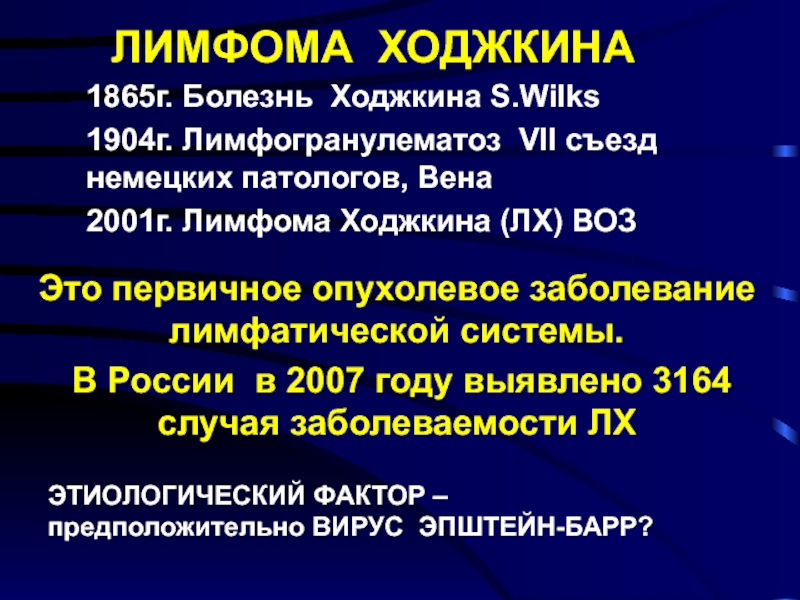

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Правовые нормы, относящиеся к информации, правонарушения в информационной

Содержание

- 1. Правовые нормы, относящиеся к информации, правонарушения в информационной

- 2. Содержание:Правовые нормы, относящиеся к информацииПравонарушения в информационной сфереМеры их предупреждения Электронное правительство

- 3. Информация является объектом правового регулирования. Информация не является материальным объектом, но она фиксируется на материальных носителях.

- 4. Принимая во внимание, что информация практически ничем

- 5. Право собственностиправо распоряженияправо владенияправо пользования

- 6. Право распоряжения состоит в том, что только

- 7. Любой субъект-пользователь обязан приобрести эти права, прежде чем воспользоваться интересующим его информационным продуктом

- 8. Любой закон о праве собственности регулирует отношения

- 9. Правовые нормы, относящиеся к информацииНормативно-правовую основу необходимых

- 10. Законодательство Российской Федерации об авторском праве и

- 11. Действующие нормы об авторском праве и смежных

- 12. "Об информации, информационных технологиях и защите информации"

- 13. Уголовный кодекс Глава 28 раздел "Преступления в

- 14. "О персональных данных" №152-ФЗ от 27.07.2006г. Его

- 15. Конвенция о преступности в сфере

- 16. Федеральный закон от 06.04.2011 N 63-ФЗ «Об электронной подписи»

- 17. Федеральный закон от 29.12.2010 N 436-ФЗ «О

- 18. Правонарушения в информационной сфере Правонарушение

- 19. Преступления в сфере информационных технологий включают:

- 20. Основные виды преступлений, связанных с вмешательством в

- 21. Ввод в программное обеспечение «логических бомб», которые

- 22. Разработка и распространение компьютерных вирусов

- 23. Преступная небрежность в разработке, изготовлении и эксплуатации программно-вычислительных комплексов, приведшая к тяжким последствиям

- 24. Подделка компьютерной информации

- 25. Хищение компьютерной информации

- 26. меры по предупреждению компьютерных преступлений организационныеправовыетехнические

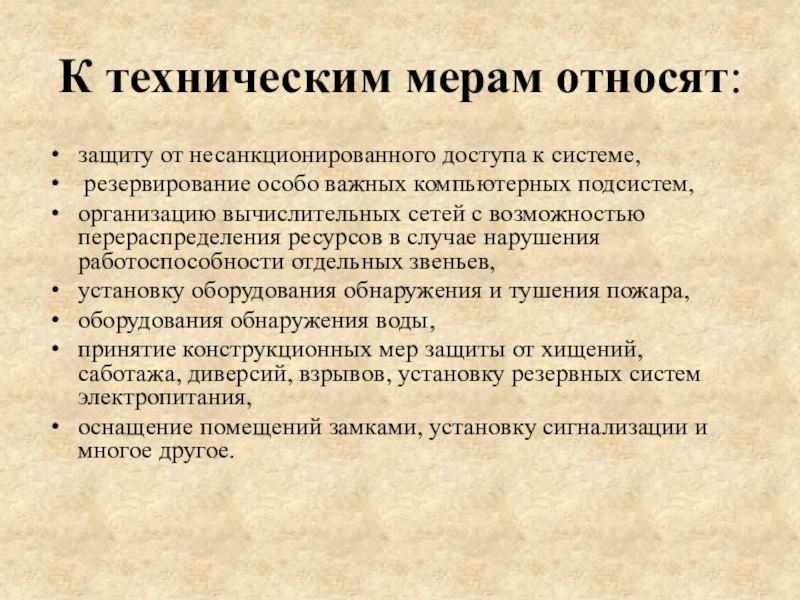

- 27. К техническим мерам относят:защиту от несанкционированного доступа

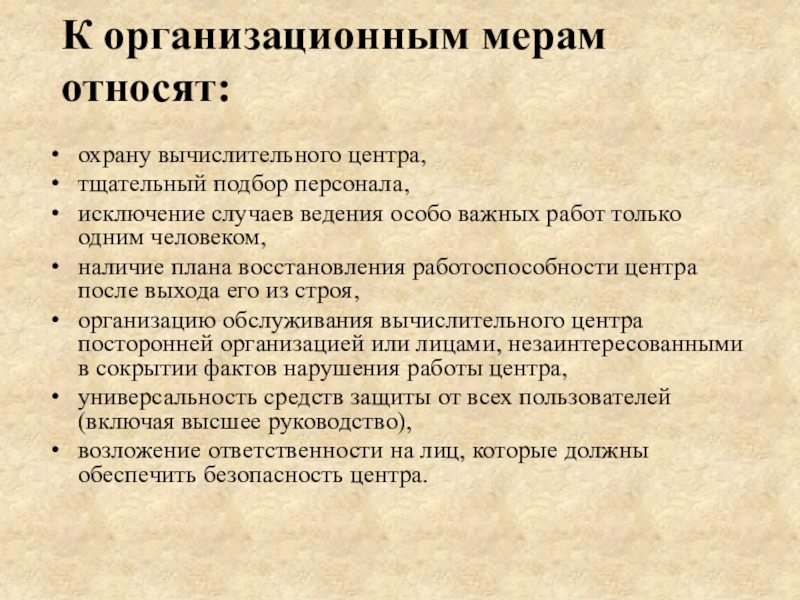

- 28. К организационным мерам относят: охрану вычислительного центра,

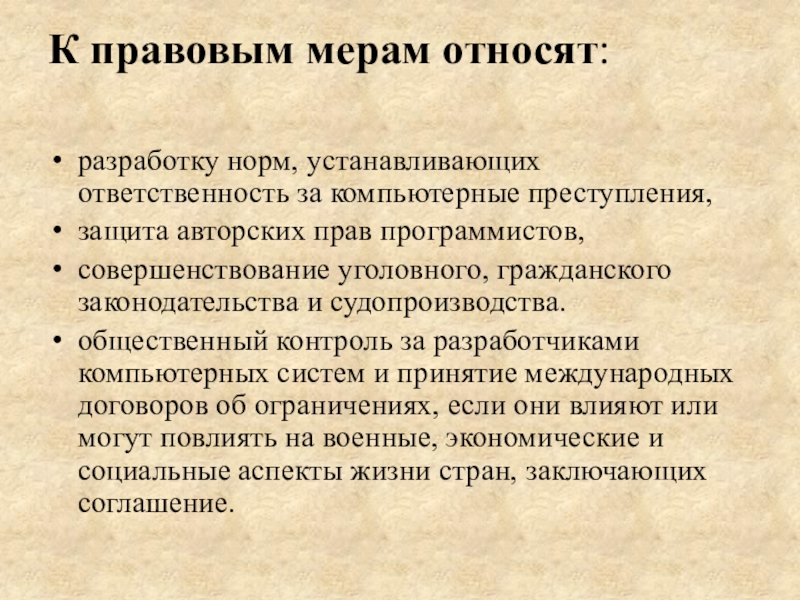

- 29. К правовым мерам относят: разработку норм, устанавливающих

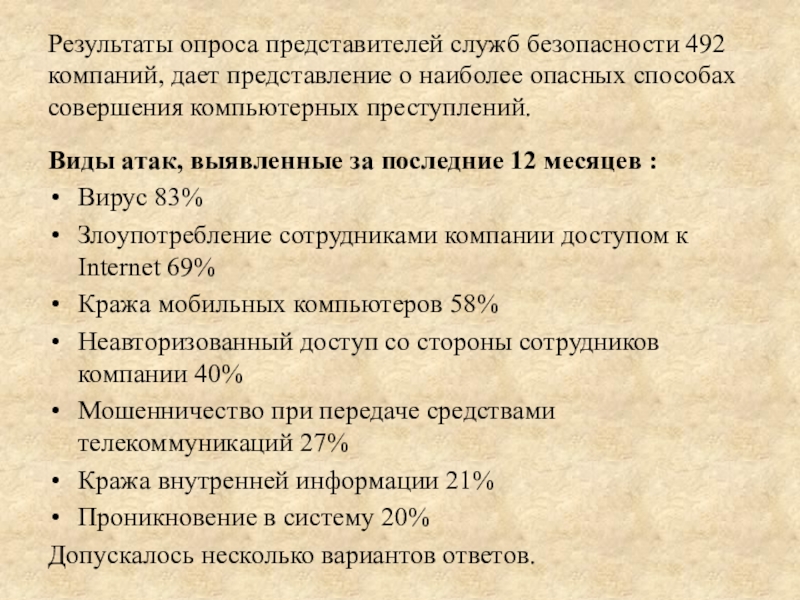

- 30. Результаты опроса представителей служб безопасности 492 компаний,

- 31. Электронное правительство Электронное правительство - «способ предоставления

- 32. В рамках этой мировой тенденции в начале

- 33. Скачать презентанцию

Содержание:Правовые нормы, относящиеся к информацииПравонарушения в информационной сфереМеры их предупреждения Электронное правительство

Слайды и текст этой презентации

Слайд 1Правовые нормы,

относящиеся к информации,

правонарушения в информационной сфере, меры

их предупреждения. Электронное правительство

Слайд 2Содержание:

Правовые нормы, относящиеся к информации

Правонарушения в информационной сфере

Меры их предупреждения

Электронное правительство

Слайд 3Информация является объектом правового регулирования. Информация не является материальным объектом,

но она фиксируется на материальных носителях.

Слайд 4Принимая во внимание, что информация практически ничем не отличается от

другого объекта собственности, например машины, дома, мебели и прочих материальных

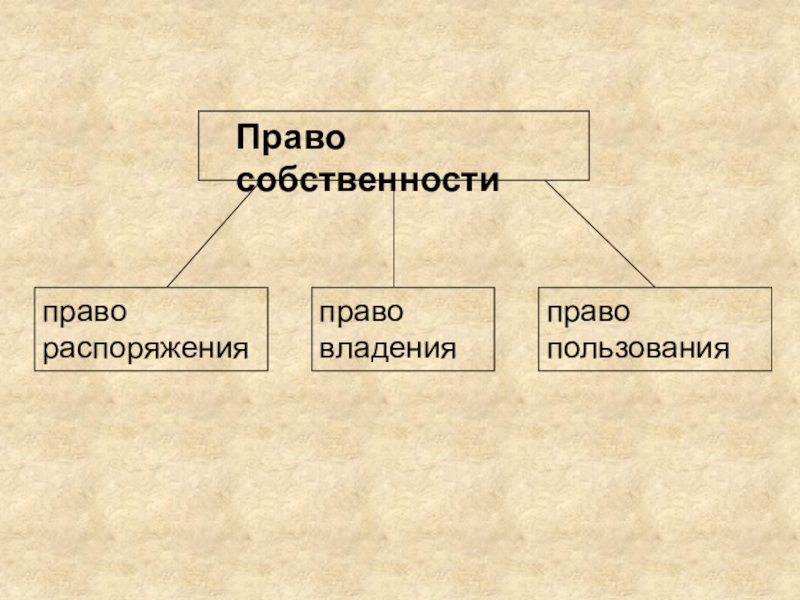

продуктов, следует говорить о наличии подобных же прав собственности и на информационные продукты.Слайд 6Право распоряжения состоит в том, что только субъект-владелец информации имеет

право определять, кому эта информация может быть предоставлена.

Право владения должно

обеспечивать субъекту-владельцу информации хранение информации в неизменном виде. Никто, кроме него, не может ее изменять.Право пользования предоставляет субъекту-владельцу информации право ее использования только в своих интересах.

Слайд 7Любой субъект-пользователь обязан приобрести эти права, прежде чем воспользоваться интересующим

его информационным продуктом

Слайд 8Любой закон о праве собственности регулирует отношения между субъектом-владельцем и

субъектом-пользователем.

Законы должны защищать как права собственника, так и права законных

владельцев, которые приобрели информационный продукт законным путем. Слайд 9Правовые нормы, относящиеся к информации

Нормативно-правовую основу необходимых мер составляют юридические

документы: законы, указы, постановления, которые обеспечивают цивилизованные отношения на информационном

рынкеСлайд 10Законодательство Российской Федерации об авторском праве и смежных правах основывается

на Конституции Российской Федерации и состоит из:

Гражданского кодекса Российской

Федерации, Закона Российской Федерации от 23 сентября 1992 г. N 3523-1 "О правовой охране программ для электронных вычислительных машин и баз данных",

федеральных законов.

Слайд 11Действующие нормы об авторском праве и смежных правах содержатся в

главах 70 - 71 части четвертой Гражданского кодекса РФ

Слайд 12"Об информации, информационных технологиях и защите информации" №149-ФЗ от 27.07.2006г.

Регулирует отношение, возникающее при :

осуществлении права на поиск, получение,

передачу, производство и распространение информации;применении информационных технологий;

обеспечении защиты информации.

Слайд 13Уголовный кодекс Глава 28 раздел "Преступления в сфере компьютерной информации"

определяет меру наказания за "Компьютерные преступления":

неправомерный доступ к компьютерной

информациисоздание, использование и распространение вредоносных программ для ЭВМ

нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

Слайд 14 "О персональных данных" №152-ФЗ от 27.07.2006г.

Его целью является обеспечить

защиту прав и свобод человека и гражданина при обработке его

персональных данных и обеспечить право на защиту частной жизни.Слайд 15 Конвенция о преступности в сфере компьютерной информации (ets

n 185)

(будапешт, 23 ноября 2001 года)

Дала классификацию компьютерным преступлениям,

рассмотрела меры по предупреждению компьютерных преступлений, заключила согласие на обмен информацией между странами Европы по компьютерным преступлениям.Слайд 17Федеральный закон от 29.12.2010 N 436-ФЗ «О защите детей от

информации, причиняющей вред их здоровью и развитию»

Слайд 18Правонарушения в информационной сфере

Правонарушение — виновное противоправное деяние

(действие или бездействие), противоречащее требованиям правовых норм и совершенное праводееспособным

лицом или лицами.Влечет за собой юридическую ответственность

Слайд 19Преступления в сфере информационных технологий включают:

распространение вредоносных вирусов;

взлом

паролей;

кражу номеров кредитных карточек и других банковских реквизитов (фишинг);

распространение противоправной информации (клеветы, материалов порнографического характера, материалов, возбуждающих межнациональную и межрелигиозную вражду и т.п.) через Интернет

Слайд 20Основные виды преступлений, связанных с вмешательством в работу компьютеров:

Несанкционированный доступ

к информации, хранящейся в компьютере

Слайд 21Ввод в программное обеспечение «логических бомб», которые срабатывают при выполнении

определённых условий и частично или полностью выводят из строя компьютерную

системуСлайд 23Преступная небрежность в разработке, изготовлении и эксплуатации программно-вычислительных комплексов, приведшая

к тяжким последствиям

Слайд 27К техническим мерам относят:

защиту от несанкционированного доступа к системе,

резервирование особо важных компьютерных подсистем,

организацию вычислительных сетей с возможностью перераспределения

ресурсов в случае нарушения работоспособности отдельных звеньев, установку оборудования обнаружения и тушения пожара,

оборудования обнаружения воды,

принятие конструкционных мер защиты от хищений, саботажа, диверсий, взрывов, установку резервных систем электропитания,

оснащение помещений замками, установку сигнализации и многое другое.

Слайд 28К организационным мерам относят:

охрану вычислительного центра,

тщательный подбор персонала,

исключение

случаев ведения особо важных работ только одним человеком,

наличие плана

восстановления работоспособности центра после выхода его из строя, организацию обслуживания вычислительного центра посторонней организацией или лицами, незаинтересованными в сокрытии фактов нарушения работы центра,

универсальность средств защиты от всех пользователей (включая высшее руководство),

возложение ответственности на лиц, которые должны обеспечить безопасность центра.

Слайд 29К правовым мерам относят:

разработку норм, устанавливающих ответственность за компьютерные преступления,

защита авторских прав программистов,

совершенствование уголовного, гражданского законодательства и судопроизводства.

общественный

контроль за разработчиками компьютерных систем и принятие международных договоров об ограничениях, если они влияют или могут повлиять на военные, экономические и социальные аспекты жизни стран, заключающих соглашение. Слайд 30Результаты опроса представителей служб безопасности 492 компаний, дает представление о

наиболее опасных способах совершения компьютерных преступлений.

Виды атак, выявленные за

последние 12 месяцев :Вирус 83%

Злоупотребление сотрудниками компании доступом к Internet 69%

Кража мобильных компьютеров 58%

Неавторизованный доступ со стороны сотрудников компании 40%

Мошенничество при передаче средствами телекоммуникаций 27%

Кража внутренней информации 21%

Проникновение в систему 20%

Допускалось несколько вариантов ответов.