Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Способы шифрование в древности

Содержание

- 1. Способы шифрование в древности

- 2. Цели: Познакомиться с основными понятиями криптографии

- 3. Шифр ЦезаряИсторическим примером шифра замены является шифр

- 4. При зашифровке буква А заменялась буквой Г

- 5. СциталлаСпециальный жезл для шифрования – СЦИТАЛЛА, применялся

- 6. Наступаем Потом ремень сматывался и получался вот

- 7. Шифр Виженера Шифр Виженера состоит из последовательности

- 8. Слайд 8

- 9. Если буквы A-Z соответствуют числам 0-25, то

- 10. Древнепермское письмо – создана церковным миссионером и

- 11. Слайд 11

- 12. Шифр Бэкона — метод сокрытия секретного сообщения, придуманный Фрэнсисом

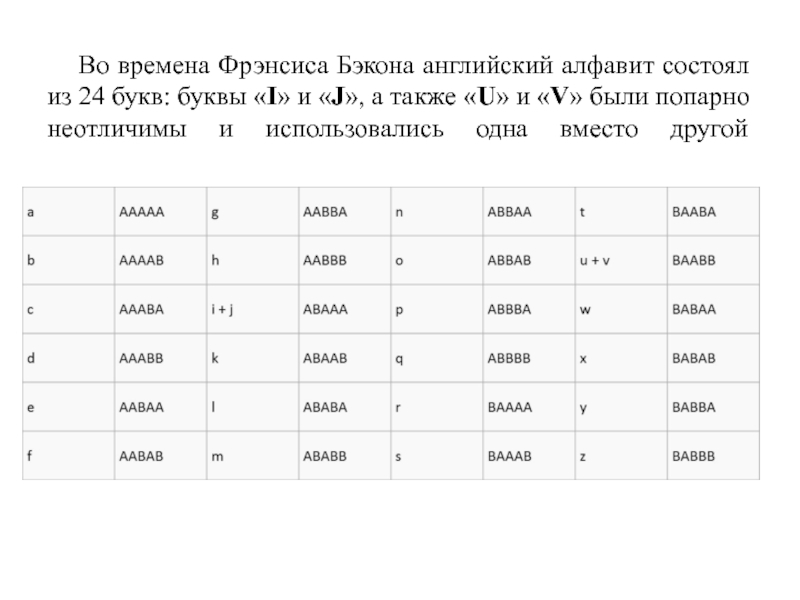

- 13. Во времена Фрэнсиса Бэкона английский

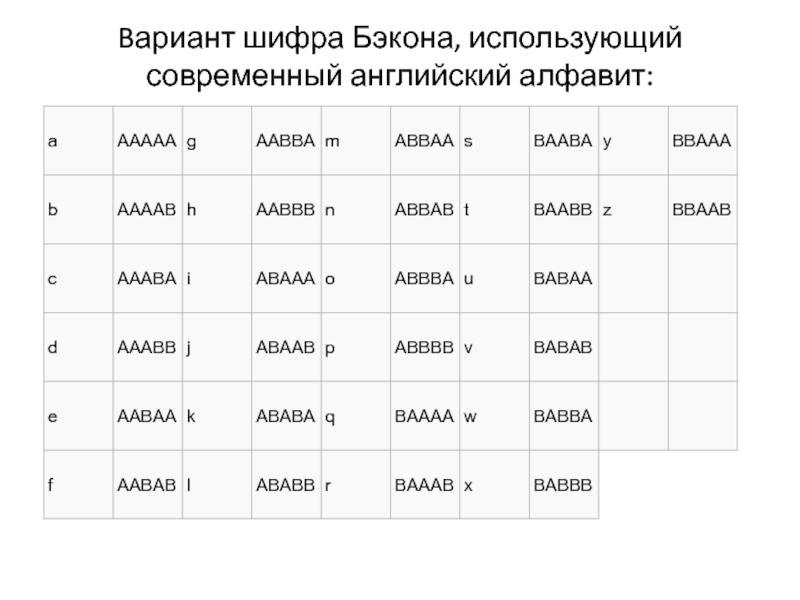

- 14. Bариант шифра Бэкона, использующий современный английский алфавит:

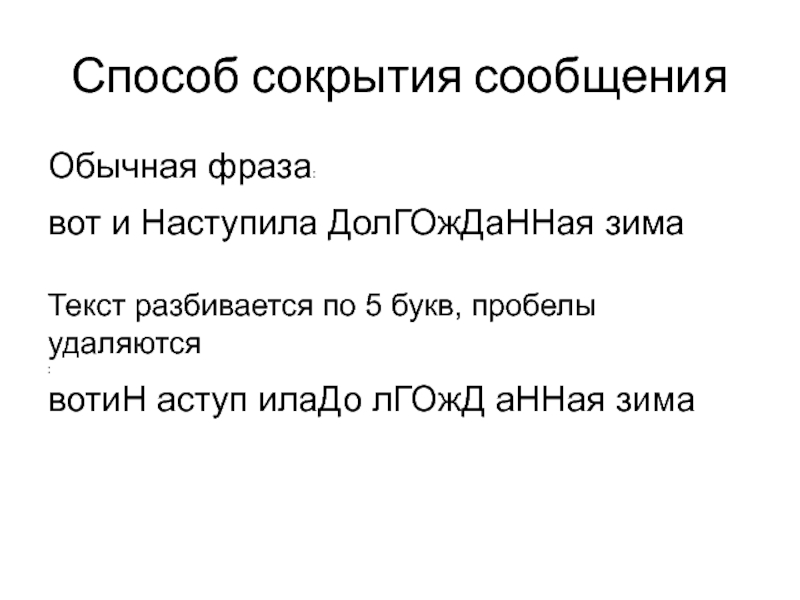

- 15. Способ сокрытия сообщенияОбычная фраза:вот и Наступила ДолГОжДаННая

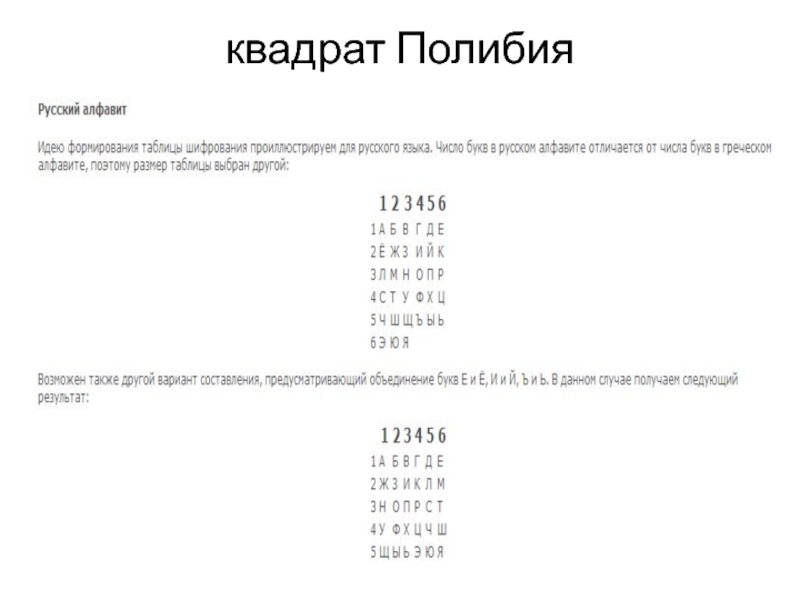

- 16. квадрат Полибия

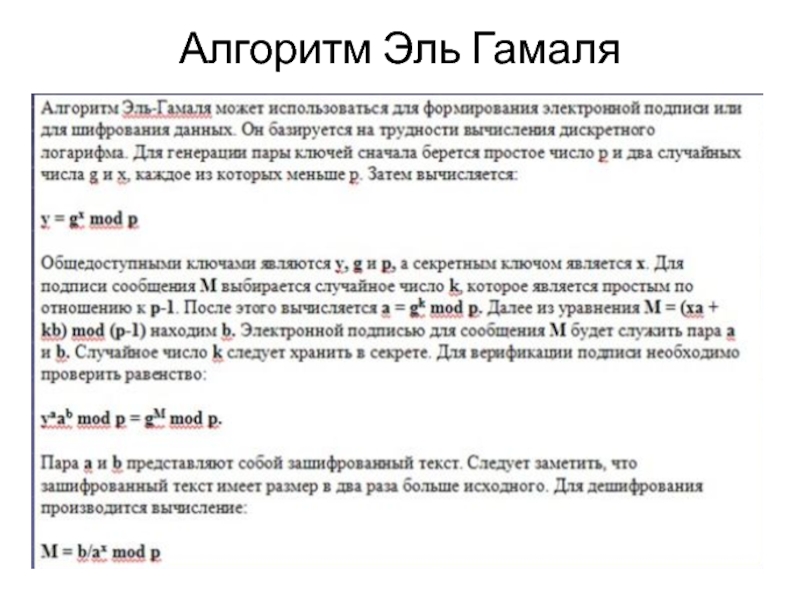

- 17. Алгоритм Эль Гамаля

- 18. Ознакомились с основными понятиями криптографии и некоторыми

- 19. Скачать презентанцию

Цели: Познакомиться с основными понятиями криптографии и некоторыми шифрами прошедших веков.Узнать, каким образом происходит шифрование с помощью этих шифров.

Слайды и текст этой презентации

Слайд 2

Цели:

Познакомиться с основными понятиями криптографии и некоторыми шифрами прошедших веков.

Узнать,

каким образом происходит шифрование с помощью этих шифров.

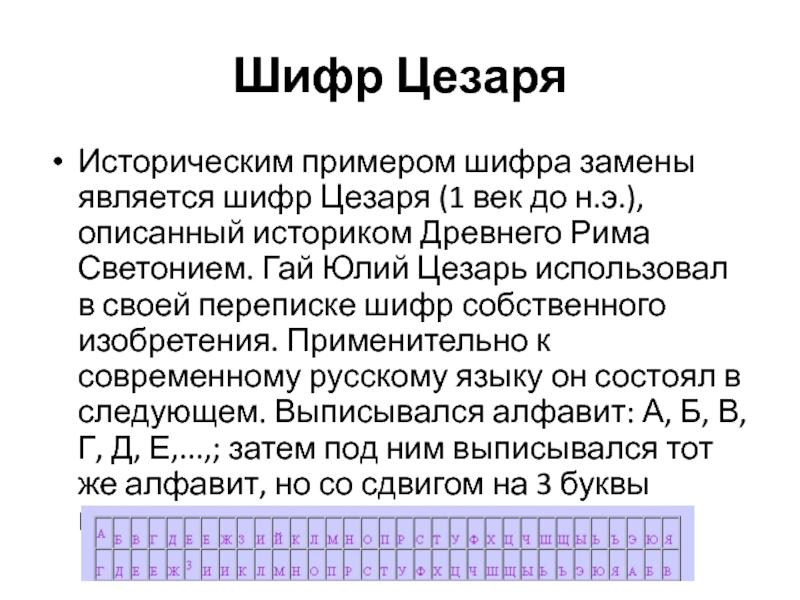

Слайд 3Шифр Цезаря

Историческим примером шифра замены является шифр Цезаря (1 век

до н.э.), описанный историком Древнего Рима Светонием. Гай Юлий Цезарь

использовал в своей переписке шифр собственного изобретения. Применительно к современному русскому языку он состоял в следующем. Выписывался алфавит: А, Б, В, Г, Д, Е,...,; затем под ним выписывался тот же алфавит, но со сдвигом на 3 буквы влево:Слайд 4При зашифровке буква А заменялась буквой Г Б заменялась на

Д, Б-Ей так далее. Так, например, слово "РИМ" превращалось в

слово "УЛП". Получатель сообщения "УЛП" искал эти буквы в нижней строке и по буквам над ними восстанавливал исходное слово "РИМ". Ключом в шифре Цезаря является величина сдвига 3-й нижней строки алфавита. Преемник Юлия Цезаря - Цезарь Август - использовал тот же шифр, но с ключом - сдвиг 4. Слово "РИМ" он в этом случае зашифровал бы в буквосочетание "ФМР".Слайд 5Сциталла

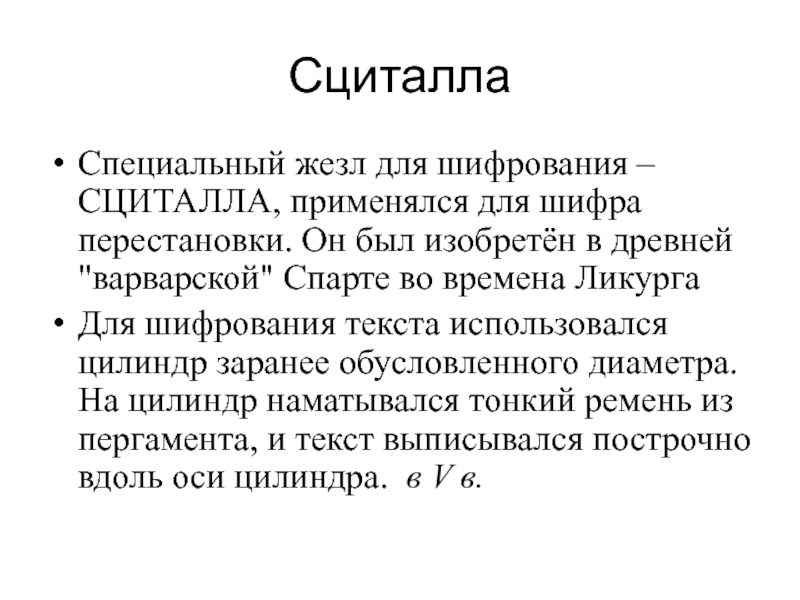

Специальный жезл для шифрования – СЦИТАЛЛА, применялся для шифра перестановки.

Он был изобретён в древней "варварской" Спарте во времена Ликурга

Для

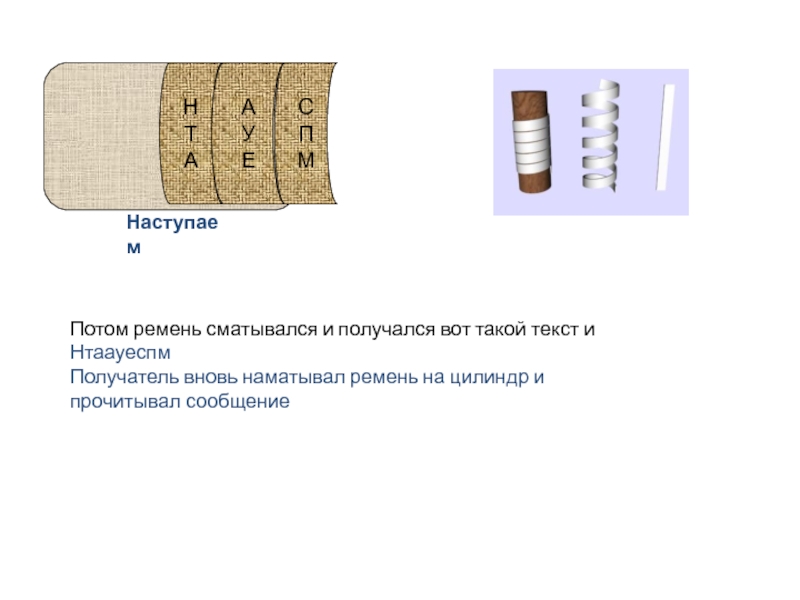

шифрования текста использовался цилиндр заранее обусловленного диаметра. На цилиндр наматывался тонкий ремень из пергамента, и текст выписывался построчно вдоль оси цилиндра. в V в.Слайд 6Наступаем

Потом ремень сматывался и получался вот такой текст и

Нтаауеспм

Получатель вновь наматывал ремень на цилиндр и прочитывал сообщение

Слайд 7Шифр Виженера

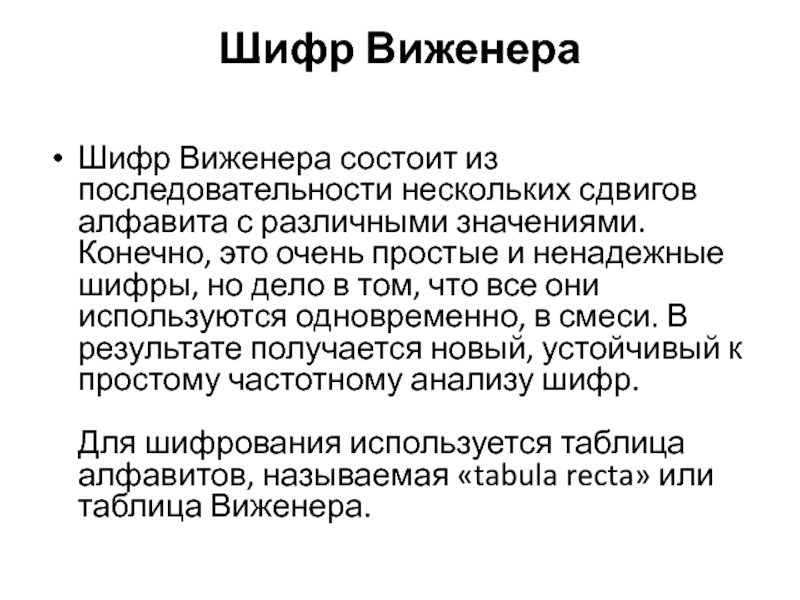

Шифр Виженера состоит из последовательности нескольких сдвигов алфавита с

различными значениями. Конечно, это очень простые и ненадежные шифры, но

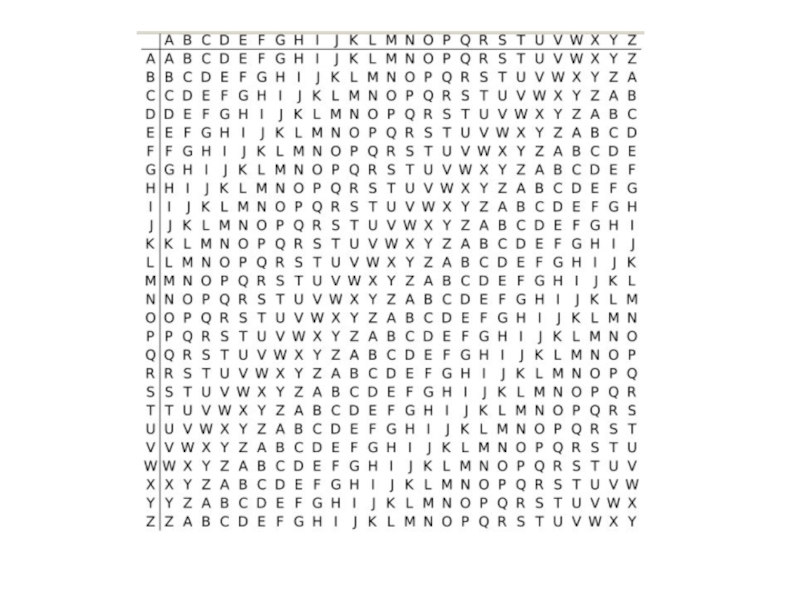

дело в том, что все они используются одновременно, в смеси. В результате получается новый, устойчивый к простому частотному анализу шифр. Для шифрования используется таблица алфавитов, называемая «tabula recta» или таблица Виженера.Слайд 9Если буквы A-Z соответствуют числам 0-25, то шифрование Виженера можно

записать в виде формулы: C = (P + K) mod 26 Расшифровка: P

= (C — K) mod 26, где P — исходная буква, K — буква ключевого слова, K — сдвиг алфавита.Слайд 10Древнепермское письмо

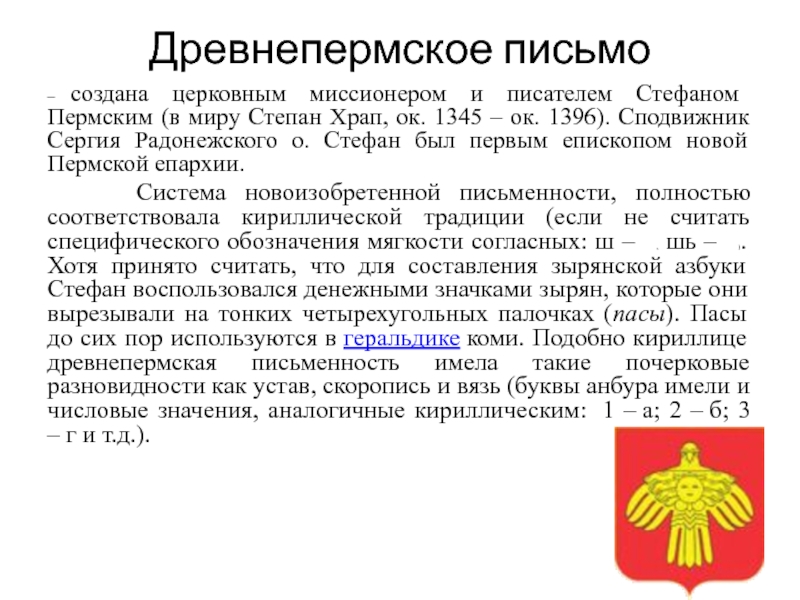

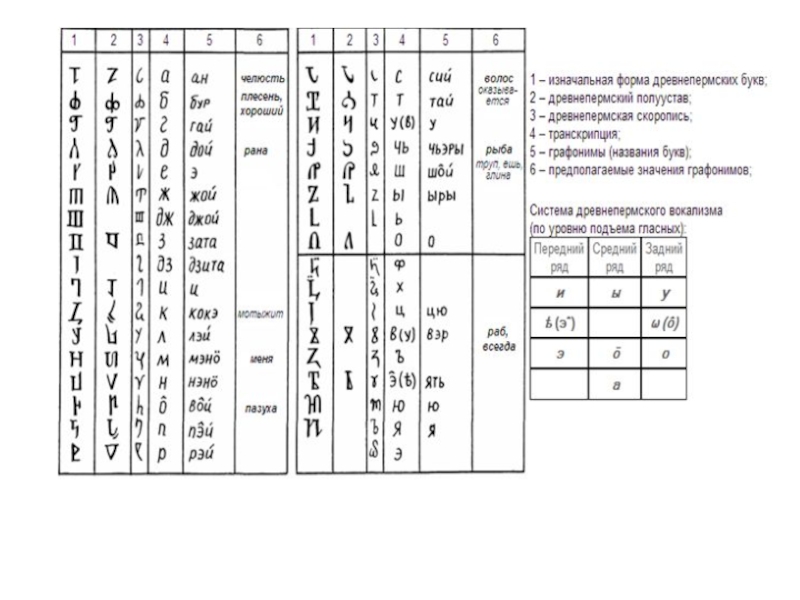

– создана церковным миссионером и писателем Стефаном Пермским (в

миру Степан Храп, ок. 1345 – ок. 1396). Сподвижник Сергия

Радонежского о. Стефан был первым епископом новой Пермской епархии.Система новоизобретенной письменности, полностью соответствовала кириллической традиции (если не считать специфического обозначения мягкости согласных: ш – , шь – ). Хотя принято считать, что для составления зырянской азбуки Стефан воспользовался денежными значками зырян, которые они вырезывали на тонких четырехугольных палочках (пасы). Пасы до сих пор используются в геральдике коми. Подобно кириллице древнепермская письменность имела такие почерковые разновидности как устав, скоропись и вязь (буквы анбура имели и числовые значения, аналогичные кириллическим: 1 – а; 2 – б; 3 – г и т.д.).