Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Обеспечение безопасности в компьютерных сетях Основные принципы, технологии, протоколы

Содержание

- 1. Обеспечение безопасности в компьютерных сетях Основные принципы, технологии, протоколы

- 2. Эталонная модель взаимодействия открытых систем OSI –

- 3. Основные угрозы в открытых сетевых системах угрозы

- 4. Ограничение разрешенного доступа во внешнюю сеть для

- 5. Функции межсетевого экранированияСхема подключения межсетевого экрана

- 6. Основные анализируемые элементыИнформация о соединениях — информация

- 7. Структура межсетевого экрана Потенциально враждебная внешняя сетьМежсетевой экран…… …….Защищаемая внутренняя сеть

- 8. Стадии фильтрацииАнализ информации по заданным в интерпретируемых

- 9. Условия фильтрацииразрешение или запрещение дальнейшей передачи данных;выполнение дополнительных защитных функций

- 10. Критерии анализа информационного потока служебные поля пакетов

- 11. Основные функции межсетевого экранаидентификация и аутентификация пользователей;проверка

- 12. Типы межсетевых экрановэкранирующий маршрутизатор, работающий на третьем,

- 13. Скачать презентанцию

Эталонная модель взаимодействия открытых систем OSI – обобщенная логическая структура вычислит. сетиСреда передачи Абонслужба Трансп службаПротоколы

Слайды и текст этой презентации

Слайд 2Эталонная модель взаимодействия открытых систем OSI – обобщенная логическая структура

вычислит. сети

Слайд 3Основные угрозы в открытых сетевых системах

угрозы неправомерного вторжения во

внутреннюю сеть из внешней;

угрозы несанкционированного доступа во внешнюю сеть

из внутренней. Слайд 4Ограничение разрешенного доступа во внешнюю сеть

для предотвращения утечки конфиденциальных

данных;

при запрете доступа, например, в учебных заведениях, к информации нецензурной

и нежелательной направленности;в случае запрета служебного доступа к развлекательным компьютерным ресурсам в рабочее время.

Слайд 6Основные анализируемые элементы

Информация о соединениях — информация от всех семи

уровней модели OSI в пакете.

История соединений — информация, полученная от

предыдущих соединений. Например, исходящая команда PORT сессии FTP должна быть сохранена для того, чтобы в дальнейшем можно было проверить входящее соединение FTP data.Состояние уровня приложения — информация о состоянии, полученная из других приложений. Например, аутентифицированному до настоящего момента пользователю можно предоставить доступ через брандмауэр только для авторизованных видов сервиса.

Агрегирующие элементы — вычисления разнообразных выражений, основанных на всех вышеперечисленных факторах.

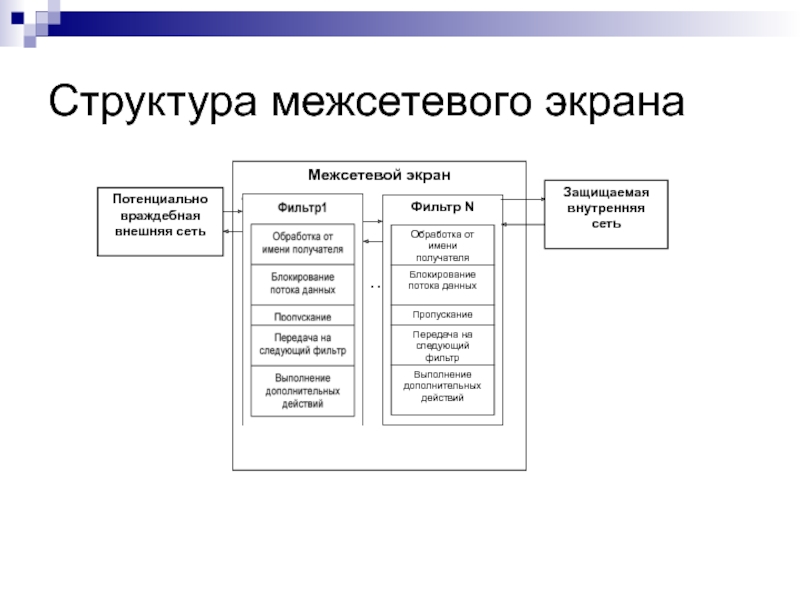

Слайд 7Структура межсетевого экрана

Потенциально враждебная внешняя сеть

Межсетевой экран

…

… …….

Защищаемая

внутренняя сеть

Слайд 8Стадии фильтрации

Анализ информации по заданным в интерпретируемых правилах критериям, например,

по адресам получателя и отправителя или по типу приложения, для

которого эта информация предназначена.Принятие на основе интерпретируемых правил одного из следующих решений:

• не пропустить данные;

• обработать данные от имени получателя и возвратить результат отправителю;

• передать данные на следующий фильтр для продолжения анализа;

• пропустить данные, игнорируя следующие фильтры.

Слайд 9Условия фильтрации

разрешение или запрещение дальнейшей передачи данных;

выполнение дополнительных защитных функций

Слайд 10Критерии анализа информационного потока

служебные поля пакетов сообщений, содержащие сетевые

адреса, идентификаторы, адреса интерфейсов, номера портов и другие значимые данные;

непосредственное

содержимое пакетов сообщений, проверяемое, например, на наличие компьютерных вирусов;внешние характеристики потока информации, например, временные, частотные характеристики, объем данных и другие.

Слайд 11Основные функции межсетевого экрана

идентификация и аутентификация пользователей;

проверка подлинности передаваемых данных;

разграничение

доступа к ресурсам внутренней сети;

разграничение доступа к ресурсам внешней сети;

фильтрация

и преобразование потока сообщений, например, динамический поиск вирусов и прозрачное шифрование информации;трансляция внутренних сетевых адресов для исходящих пакетов сообщений;

регистрация событий, реагирование на задаваемые события, а также анализ зарегистрированной информации и генерацию отчетов;

кэширование данных, запрашиваемых из внешней сети;

Слайд 12Типы межсетевых экранов

экранирующий маршрутизатор, работающий на третьем, сетевом уровне эталонной

моделиOSI;

экранирующий транспорт (шлюз сеансового уровня), работающий на пятом, сеансовом

уровне модели OSI;экранирующий шлюз (шлюз прикладного уровня), работающий на седьмом, прикладном уровне модели OSI.