Разделы презентаций

- Разное

- Английский язык

- Астрономия

- Алгебра

- Биология

- География

- Геометрия

- Детские презентации

- Информатика

- История

- Литература

- Математика

- Медицина

- Менеджмент

- Музыка

- МХК

- Немецкий язык

- ОБЖ

- Обществознание

- Окружающий мир

- Педагогика

- Русский язык

- Технология

- Физика

- Философия

- Химия

- Шаблоны, картинки для презентаций

- Экология

- Экономика

- Юриспруденция

Сегментация корпоративных сетей

Содержание

- 1. Сегментация корпоративных сетей

- 2. Состав курса (9-ый сем):

- 3. Литература:Э.Таненбаум, Д.Уэзеролл. Компьютерные сети. 5-е издание, Питер,

- 4. Лекция № 2 (4 ч)Основные задачи сегментирования

- 5. Сегментация КСНеобходимость сегментирования КС объясняется ростом

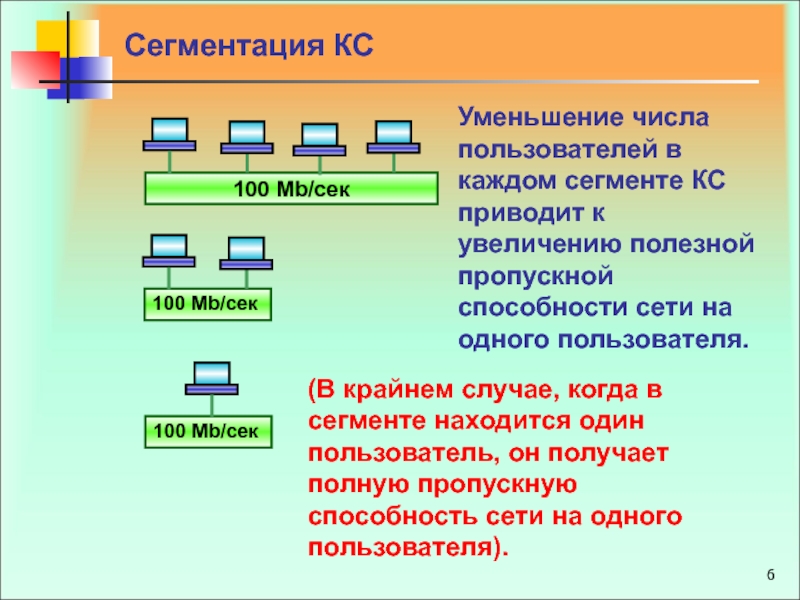

- 6. Сегментация КС100 Mb/сек100 Mb/сек100 Mb/секУменьшение числа

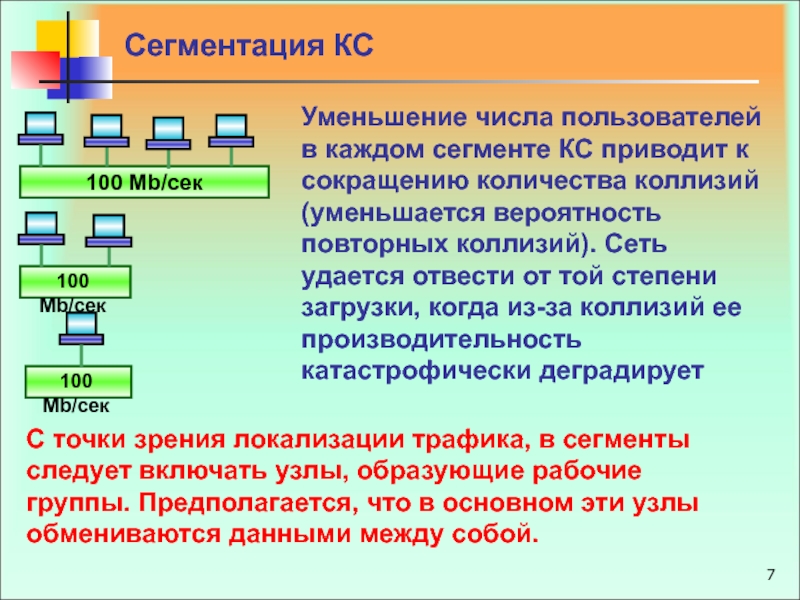

- 7. Сегментация КСУменьшение числа пользователей в каждом

- 8. Для решения задачи сегментации КС могут быть

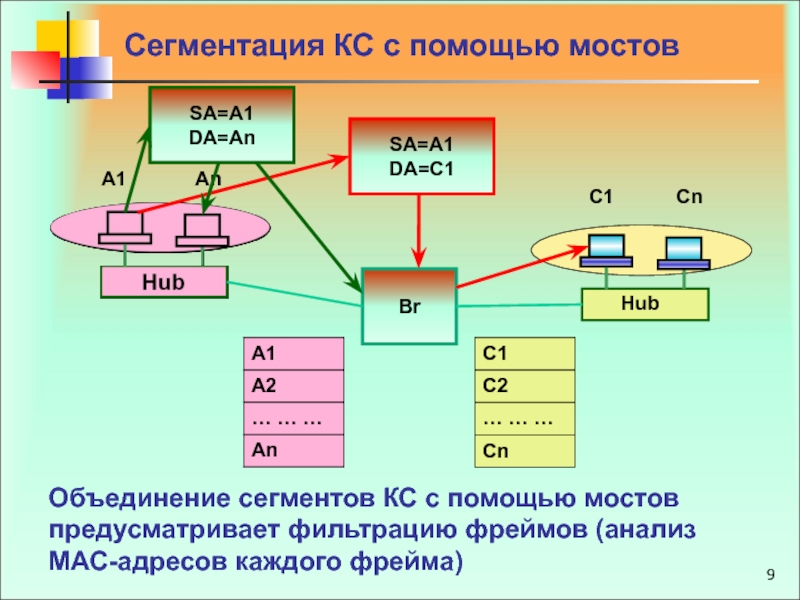

- 9. Объединение сегментов КС с помощью мостов предусматривает

- 10. Сегментация КС с помощью мостовВ технологии

- 11. Сегментация КС с помощью мостовПроцесс фильтрации

- 12. Сегментация КС с помощью мостовПоскольку все

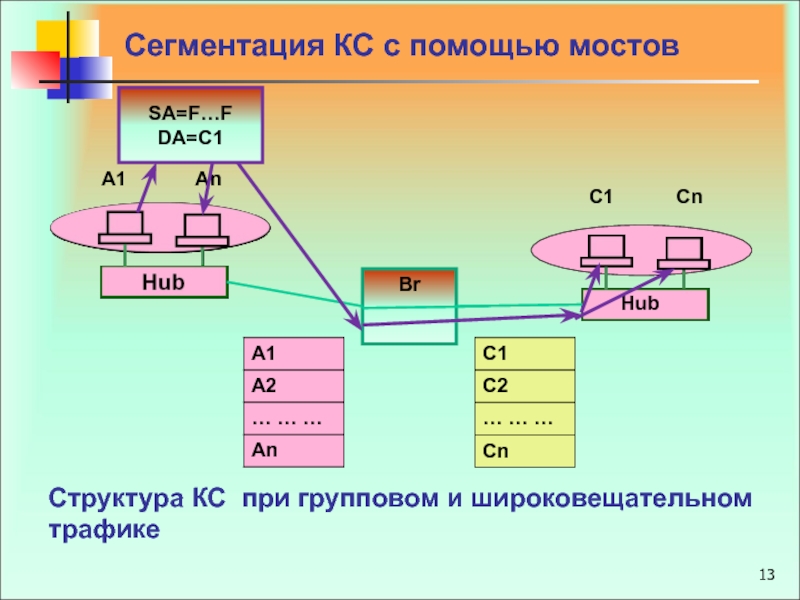

- 13. Структура КС при групповом и широковещательном трафике Сегментация КС с помощью мостовBrА1С1HubАnСnSA=F…FDA=C1

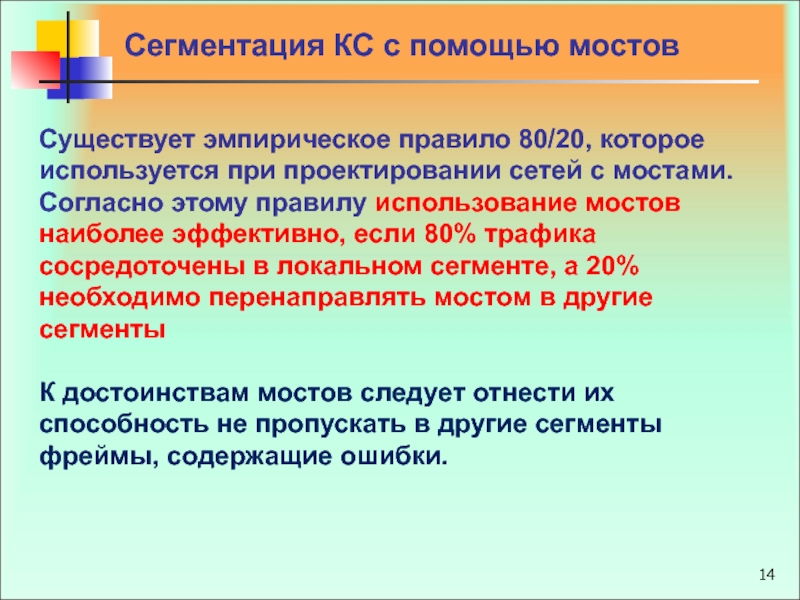

- 14. Сегментация КС с помощью мостовСуществует эмпирическое

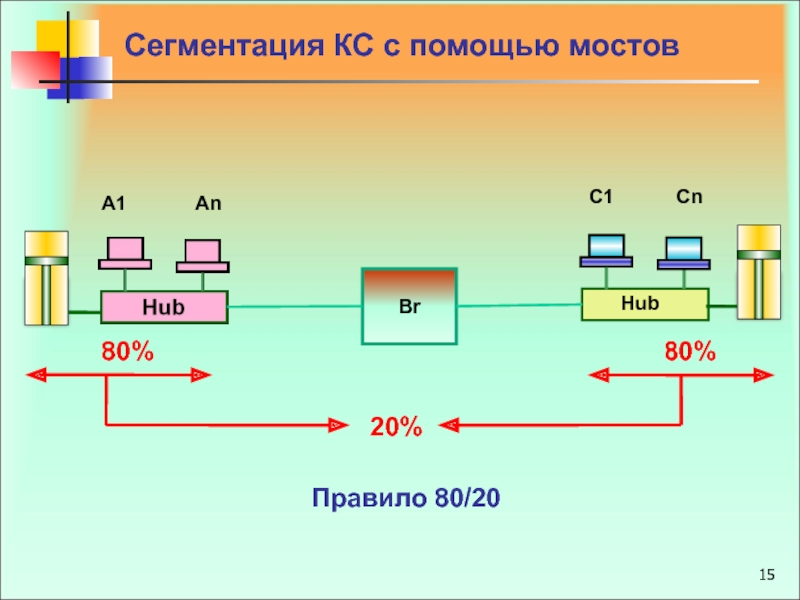

- 15. Правило 80/20 Сегментация КС с помощью мостовBrА1С1HubАnСn80%80%20%

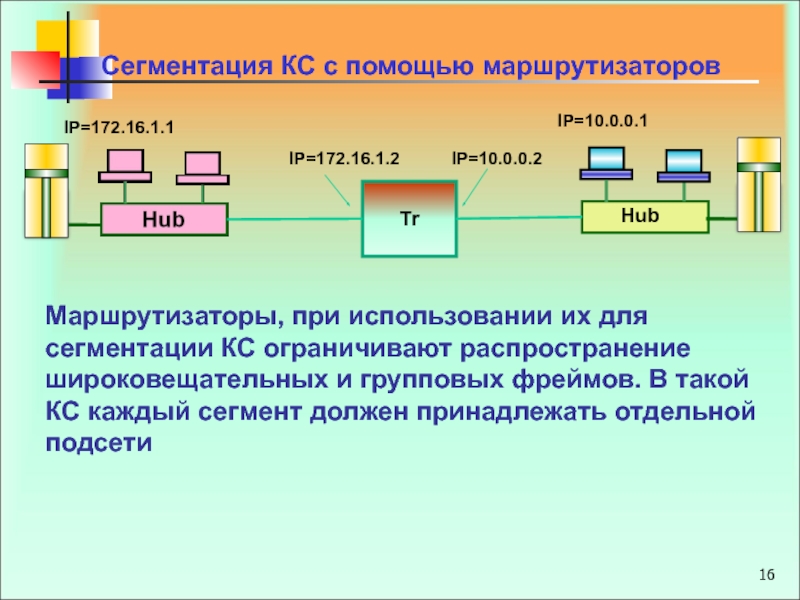

- 16. Маршрутизаторы, при использовании их для сегментации КС

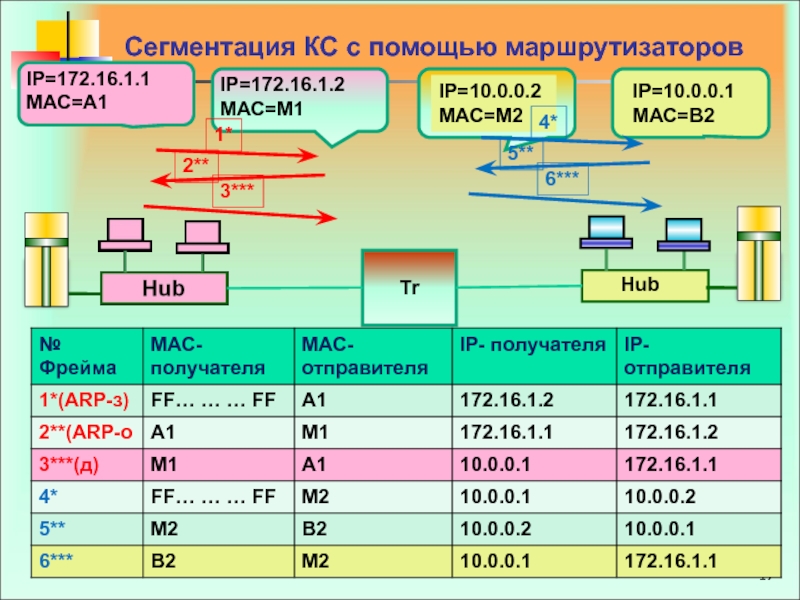

- 17. Сегментация КС с помощью маршрутизаторовТrHubIP=10.0.0.1МАС=B2IP=10.0.0.2МАС=M21*2**3***4*5**6***

- 18. Когда станции А1 надо обменяться информацией со

- 19. Когда фрейм поступает в маршрутизатор, то для

- 20. Важно отметить, что при прохождении фрейма через

- 21. Address Resolution Protocol-взаимное преобразование МАС и IP

- 22. В кадре ответа будет присутствовать искомый МАС-адрес,

- 23. Коммутаторы (как модернизированные мосты) появились в начале

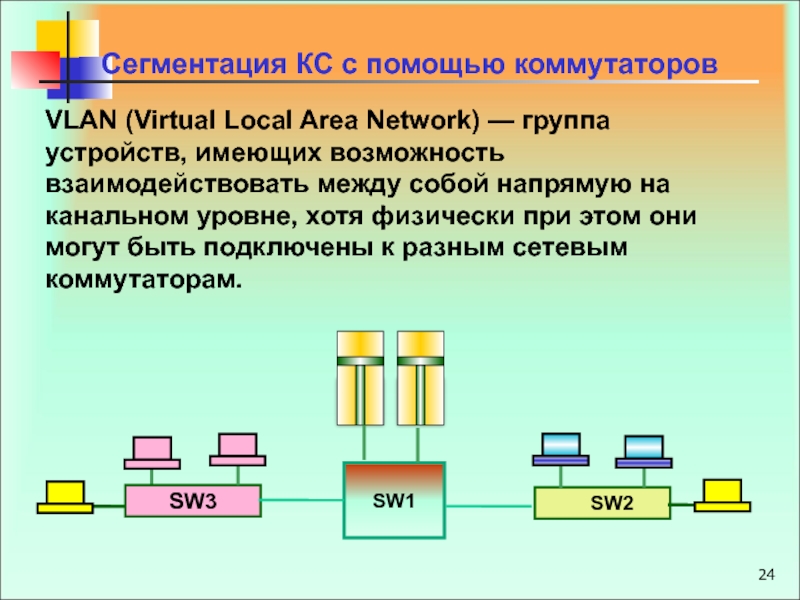

- 24. VLAN (Virtual Local Area Network) — группа

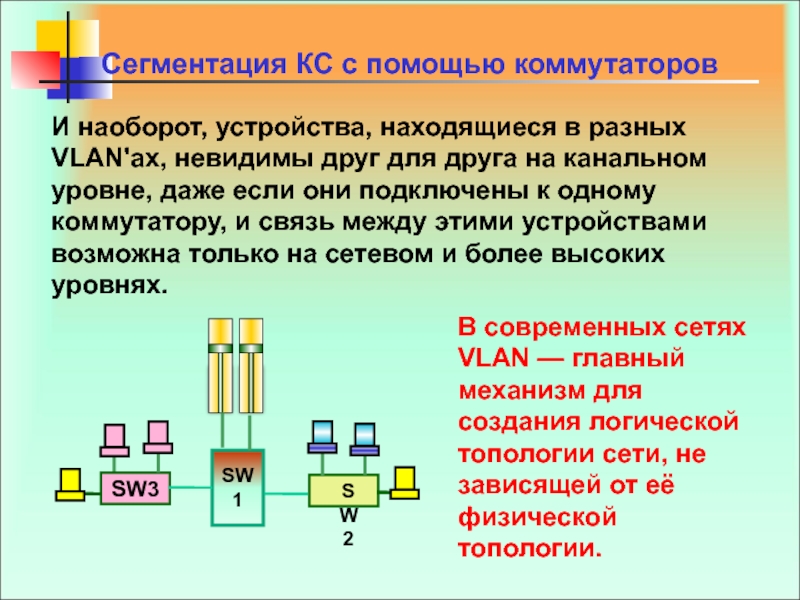

- 25. И наоборот, устройства, находящиеся в разных VLAN'ах,

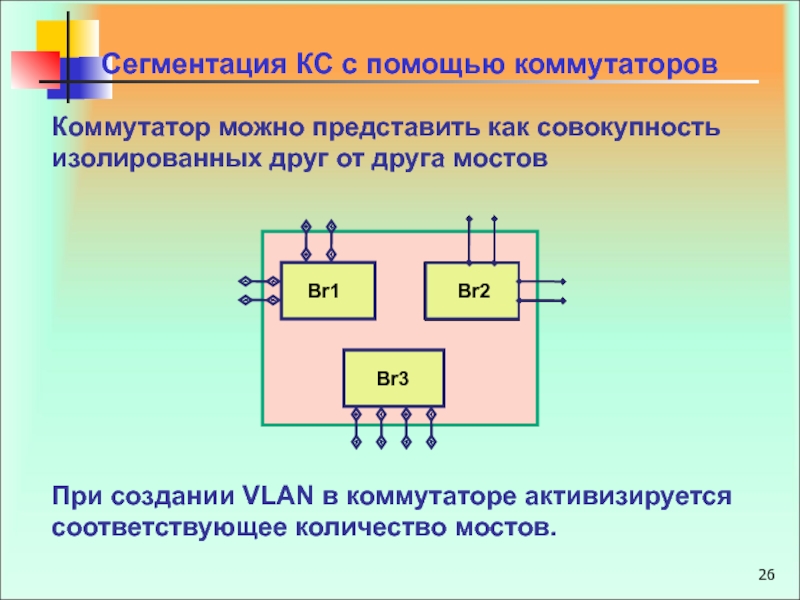

- 26. Коммутатор можно представить как совокупность изолированных друг

- 27. Сегментация КС с помощью коммутаторовСовременный подход к

- 28. Сегментация КС с помощью коммутаторовОсновным средством создания

- 29. 2. Сеть по спискам МАС - адресов

- 30. 5. ВЛВС для кадров группового трафика на

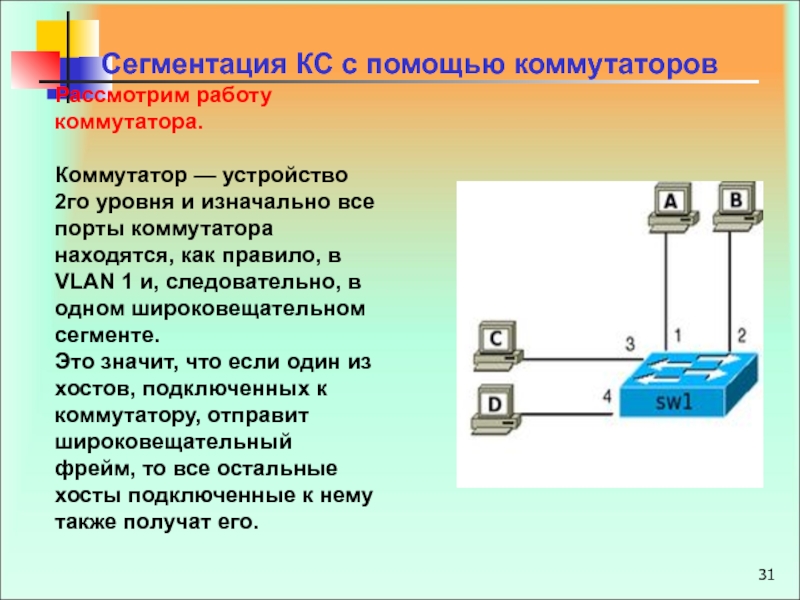

- 31. Рассмотрим работу коммутатора.Коммутатор — устройство 2го уровня

- 32. Для того чтобы передавать фреймы, коммутатор использует

- 33. Сегментация КС с помощью коммутаторовДля изображенной схемы,

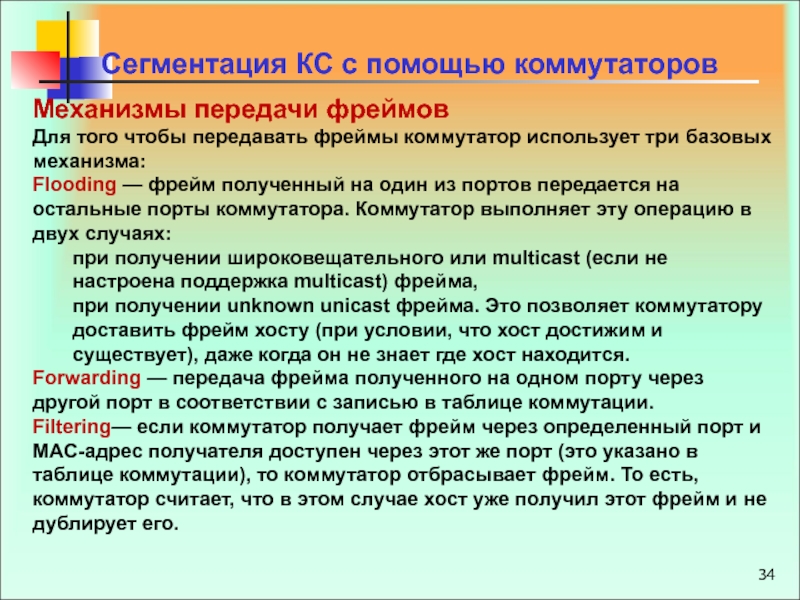

- 34. Сегментация КС с помощью коммутаторовМеханизмы передачи фреймов

- 35. Сегментация КС с помощью коммутаторовИзначально к коммутатору

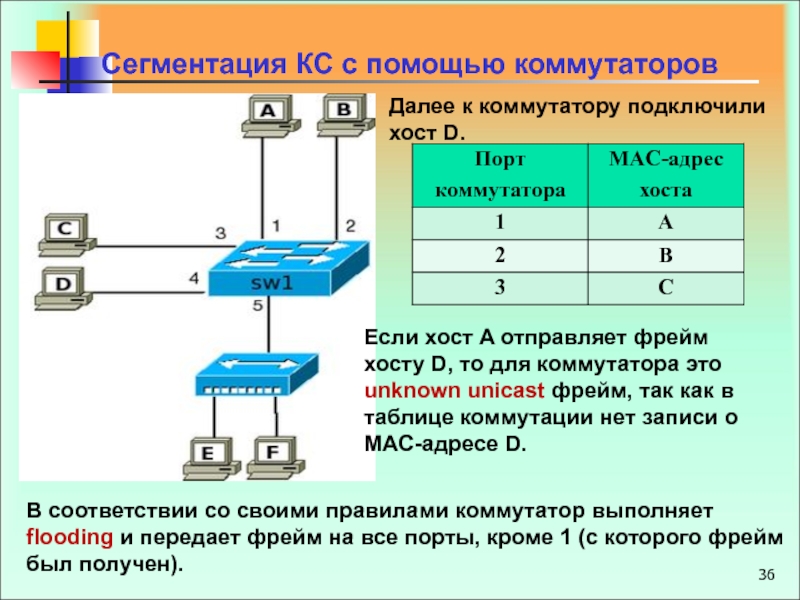

- 36. Сегментация КС с помощью коммутаторовДалее к коммутатору

- 37. Сегментация КС с помощью коммутаторовК коммутатору подключили

- 38. Сегментация КС с помощью коммутаторовВ этой ситуации

- 39. Сегментация КС с помощью коммутаторовК коммутатору подключены

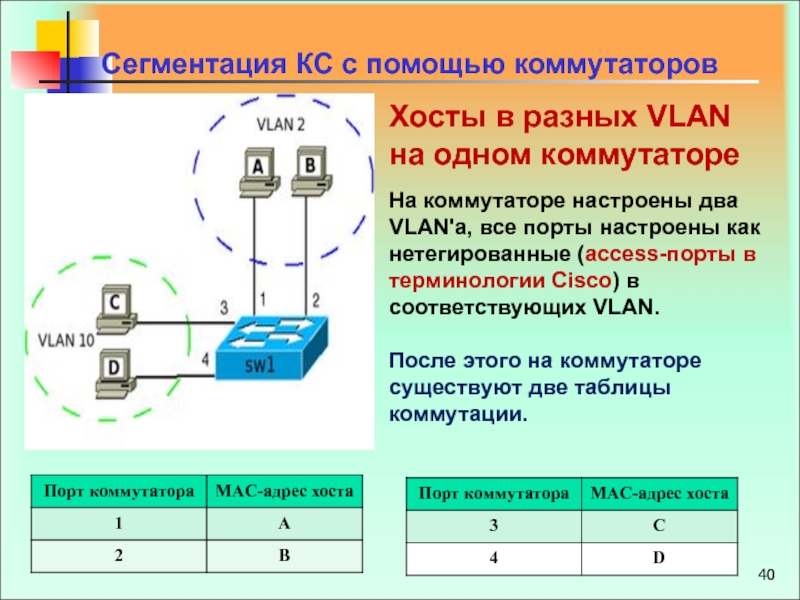

- 40. Сегментация КС с помощью коммутаторовНа коммутаторе настроены

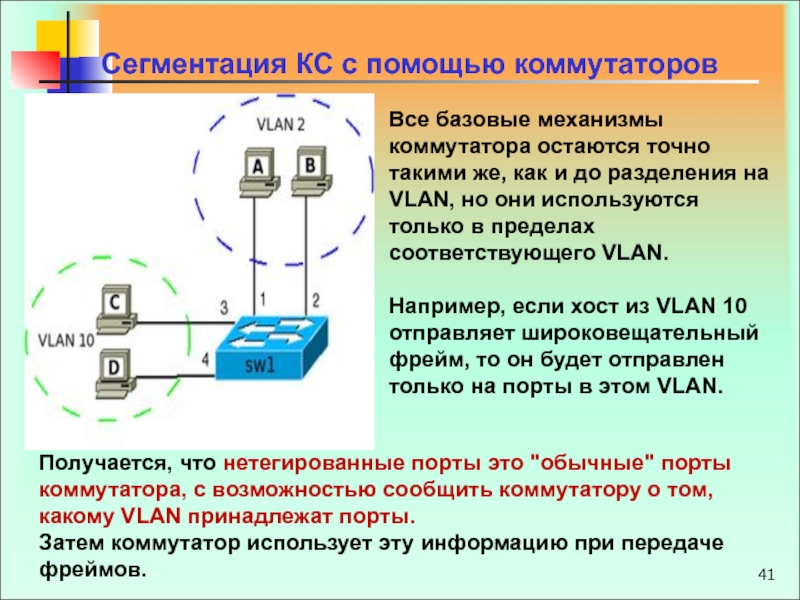

- 41. Сегментация КС с помощью коммутаторовВсе базовые механизмы

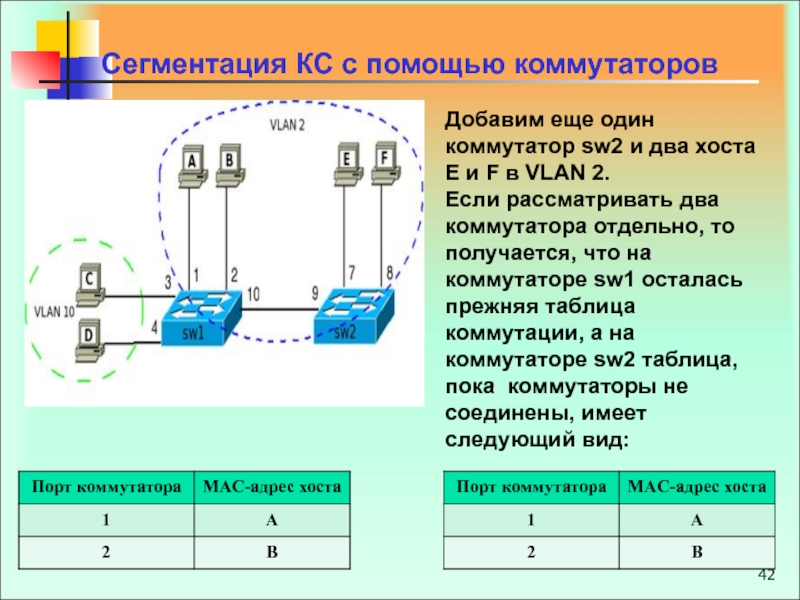

- 42. Сегментация КС с помощью коммутаторовДобавим еще один

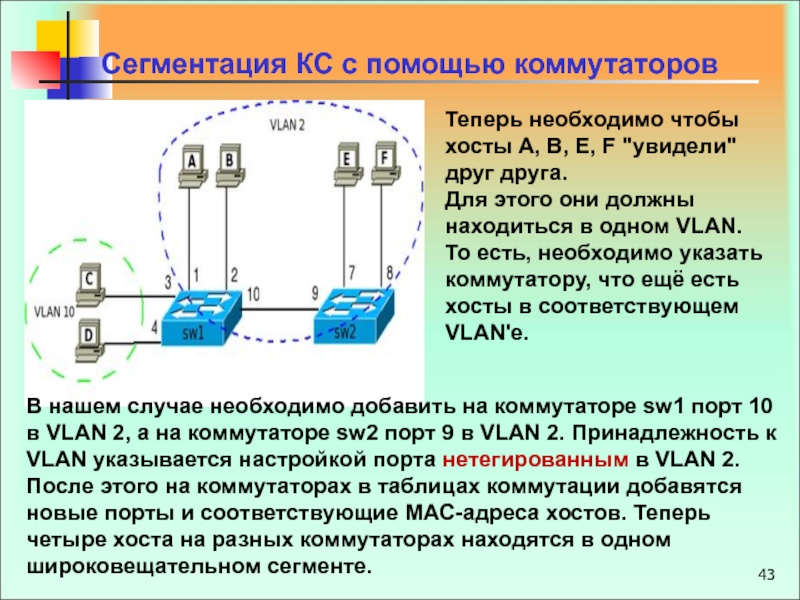

- 43. Сегментация КС с помощью коммутаторовТеперь необходимо чтобы

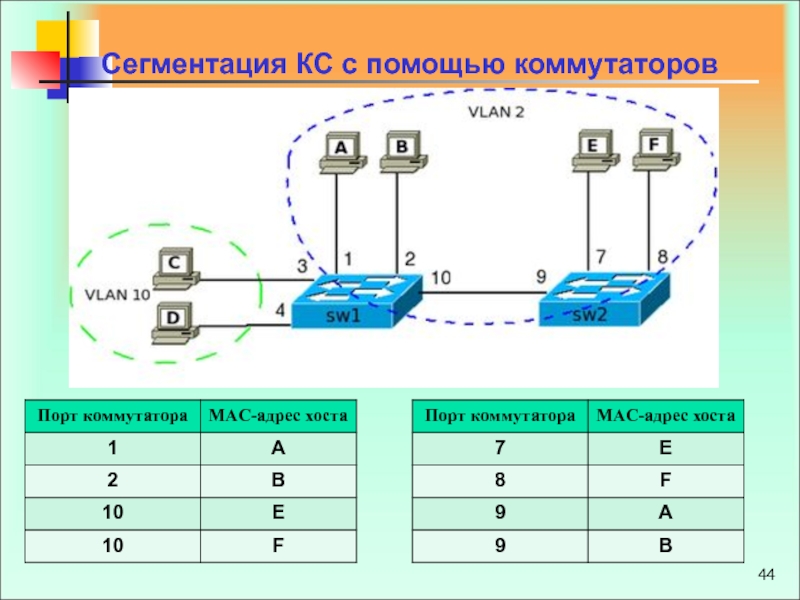

- 44. Сегментация КС с помощью коммутаторов

- 45. Сегментация КС с помощью коммутаторовДля того чтобы

- 46. Сегментация КС с помощью коммутаторов

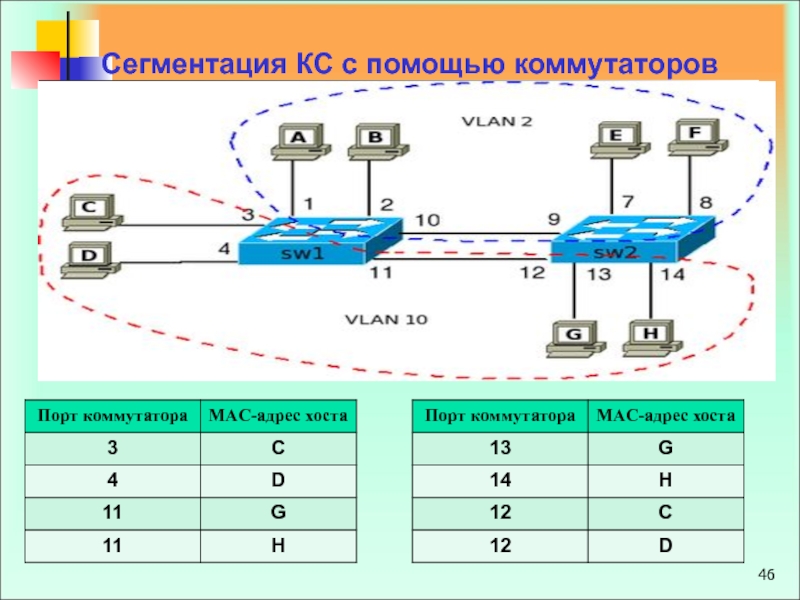

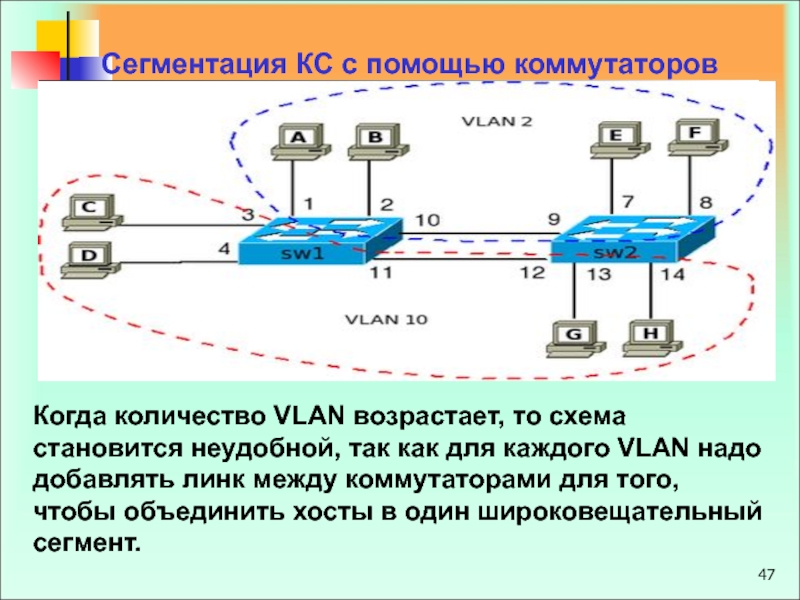

- 47. Сегментация КС с помощью коммутаторовКогда количество VLAN

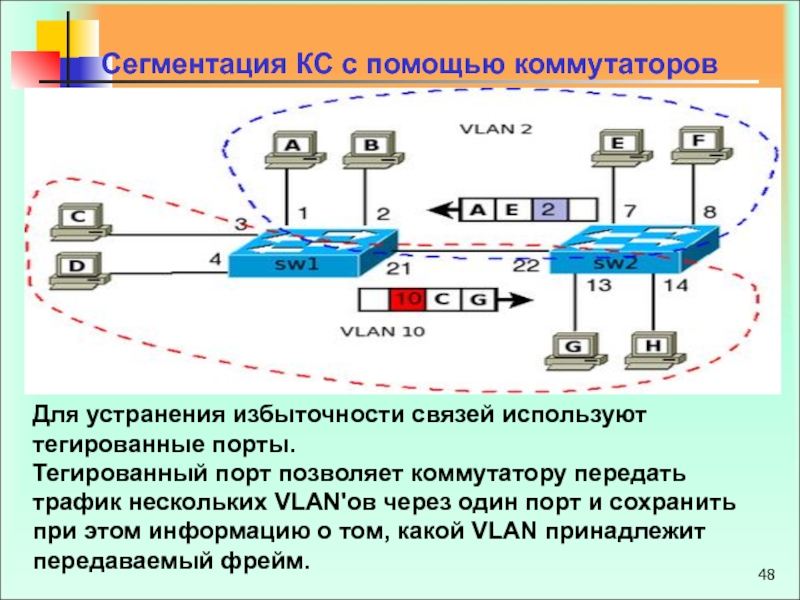

- 48. Сегментация КС с помощью коммутаторовДля устранения избыточности

- 49. Сегментация КС с помощью коммутаторовНа коммутаторах sw1

- 50. Сегментация КС с помощью коммутаторовОстальные порты коммутатора

- 51. Сегментация КС с помощью коммутаторовПорты коммутатора, поддерживающие

- 52. Сегментация КС с помощью коммутаторовСуществуют два подхода

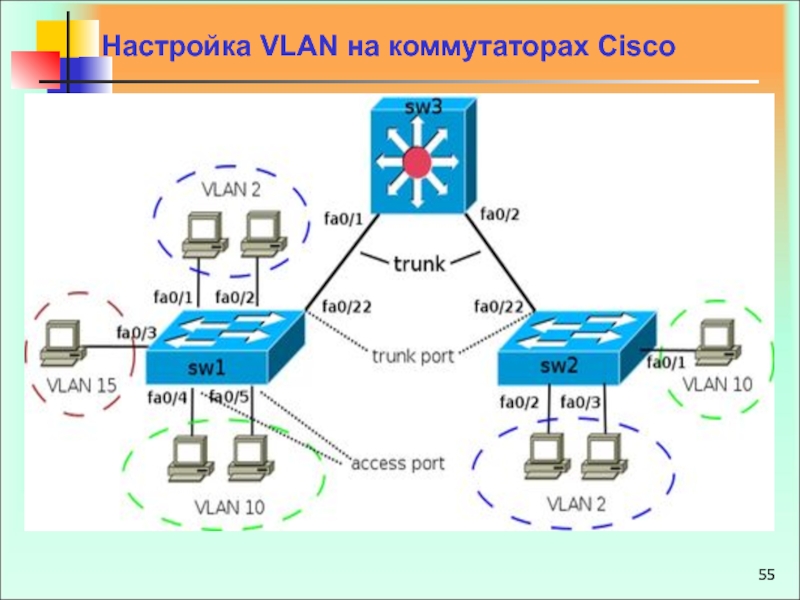

- 53. Настройка VLAN на коммутаторах Cisco Терминология Cisco:access

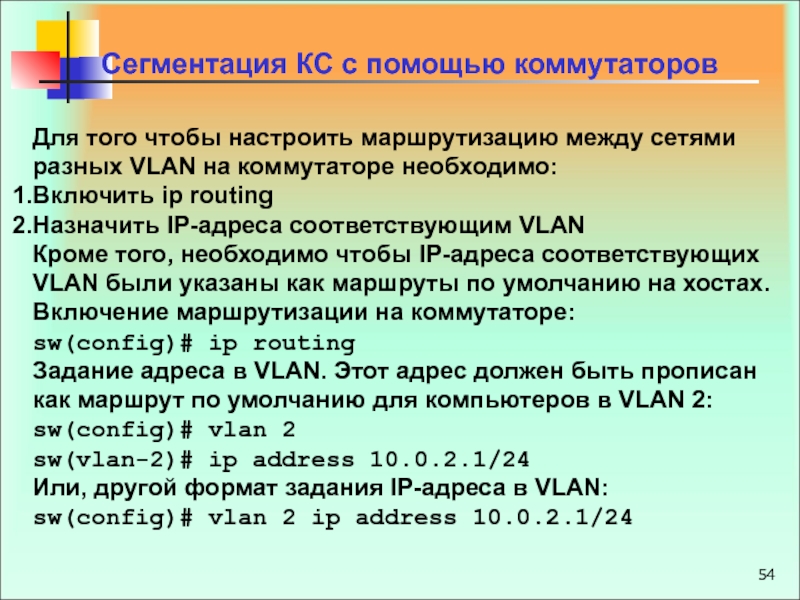

- 54. Сегментация КС с помощью коммутаторовДля того чтобы

- 55. Настройка VLAN на коммутаторах Cisco

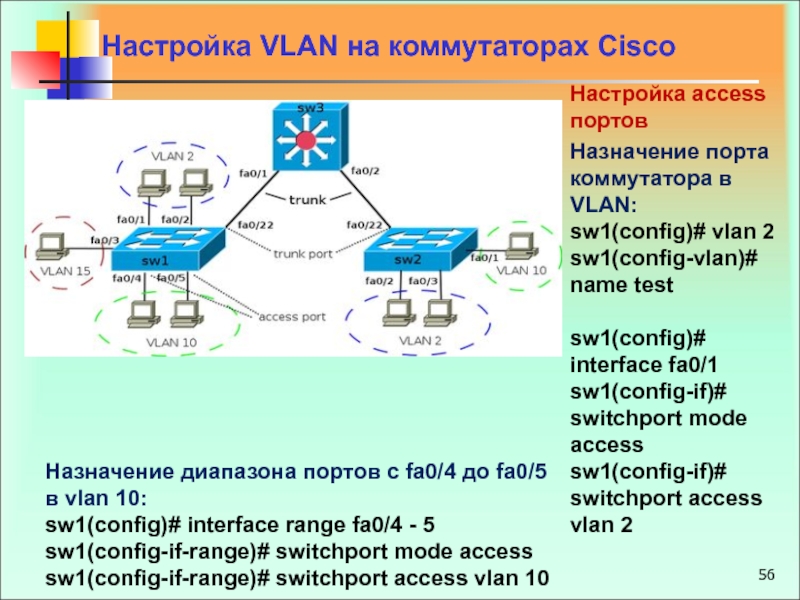

- 56. Настройка VLAN на коммутаторах Cisco Настройка access

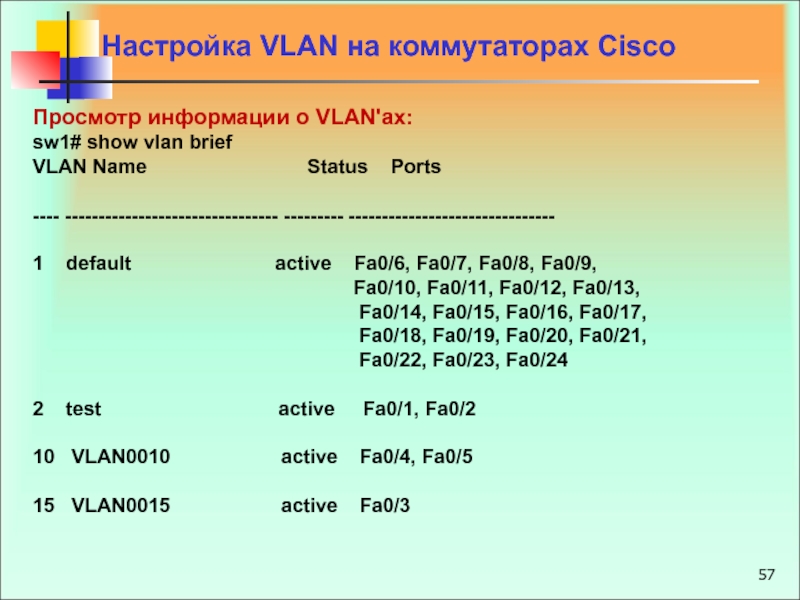

- 57. Настройка VLAN на коммутаторах Cisco Просмотр информации

- 58. Настройка VLAN на коммутаторах Cisco Настройка транка

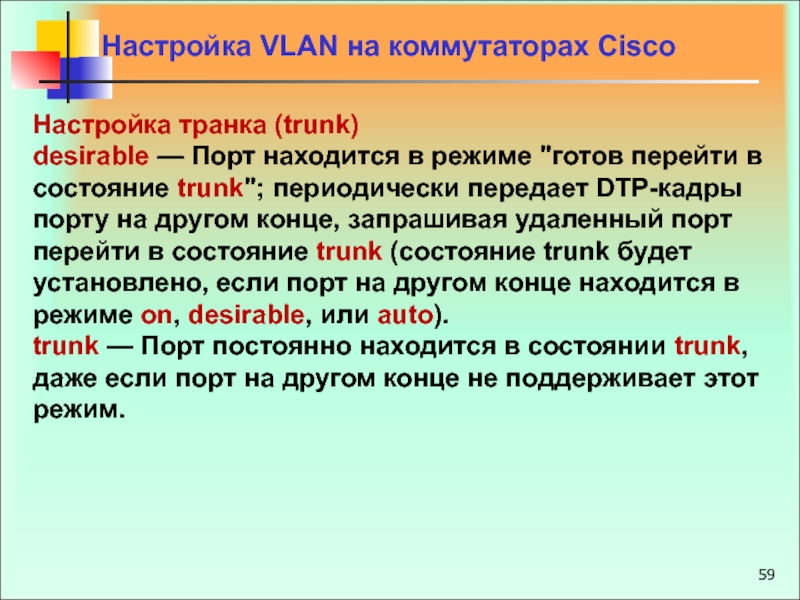

- 59. Настройка VLAN на коммутаторах Cisco Настройка транка

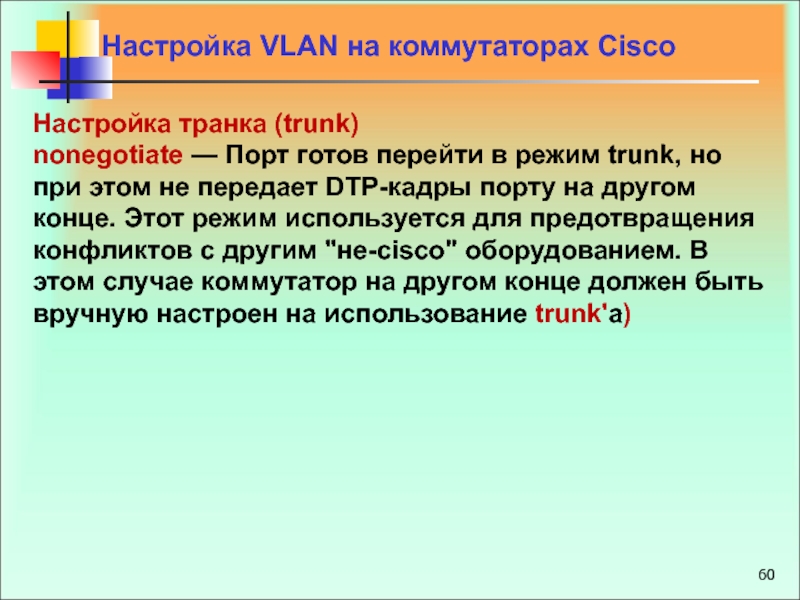

- 60. Настройка VLAN на коммутаторах Cisco Настройка транка

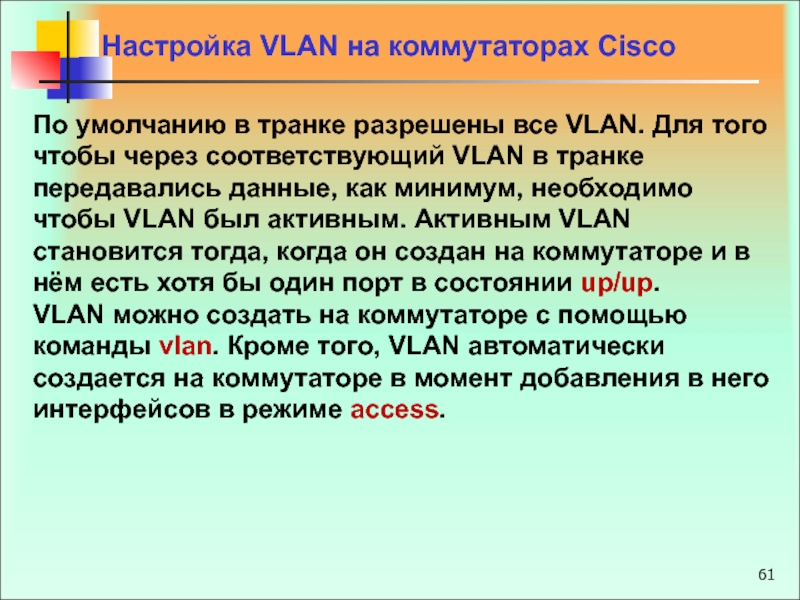

- 61. Настройка VLAN на коммутаторах Cisco По умолчанию

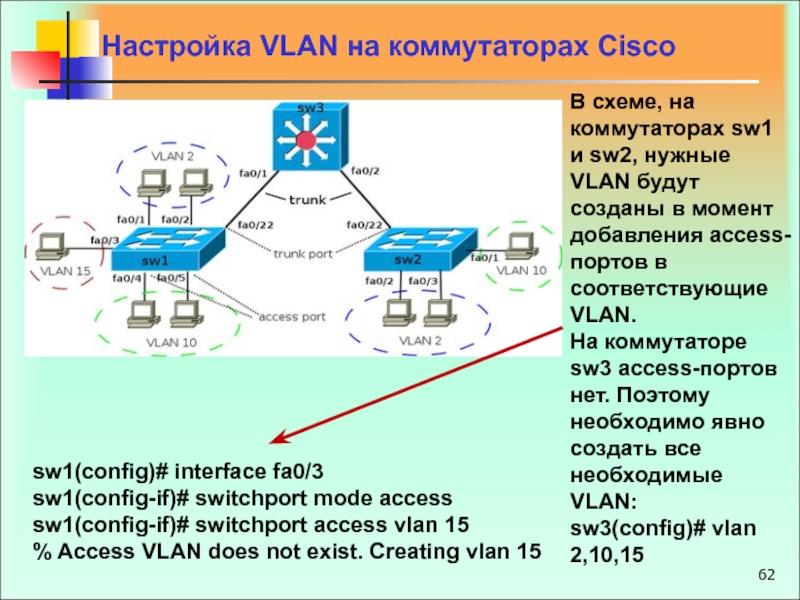

- 62. Настройка VLAN на коммутаторах Cisco sw1(config)# interface

- 63. Dynamic Trunk Protocol (DTP) —протокол Cisco, который

- 64. Настройка маршрутизации между VLAN Все настройки по

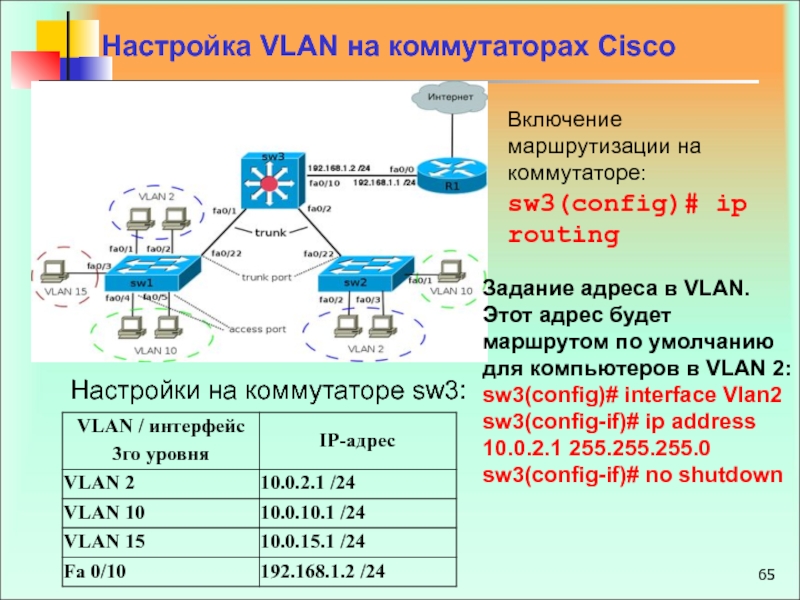

- 65. Настройка VLAN на коммутаторах Cisco Настройки на

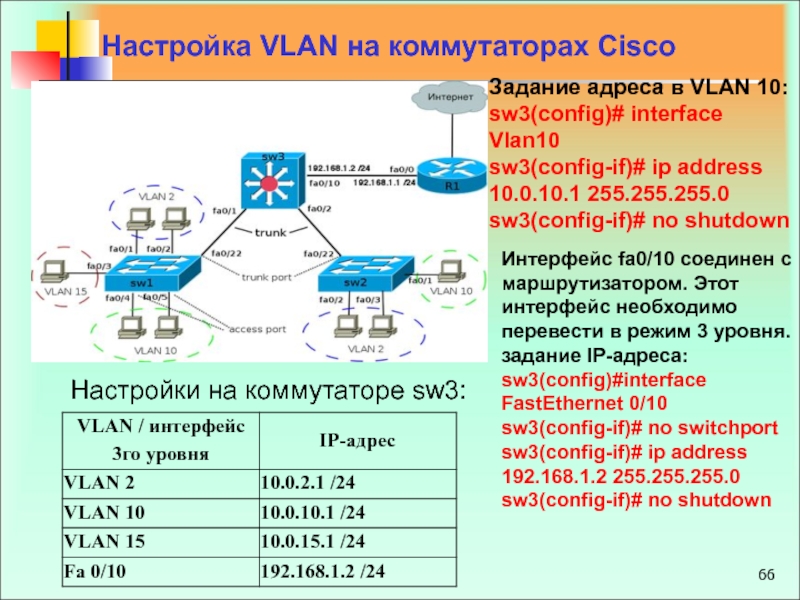

- 66. Настройка VLAN на коммутаторах Cisco Настройки на

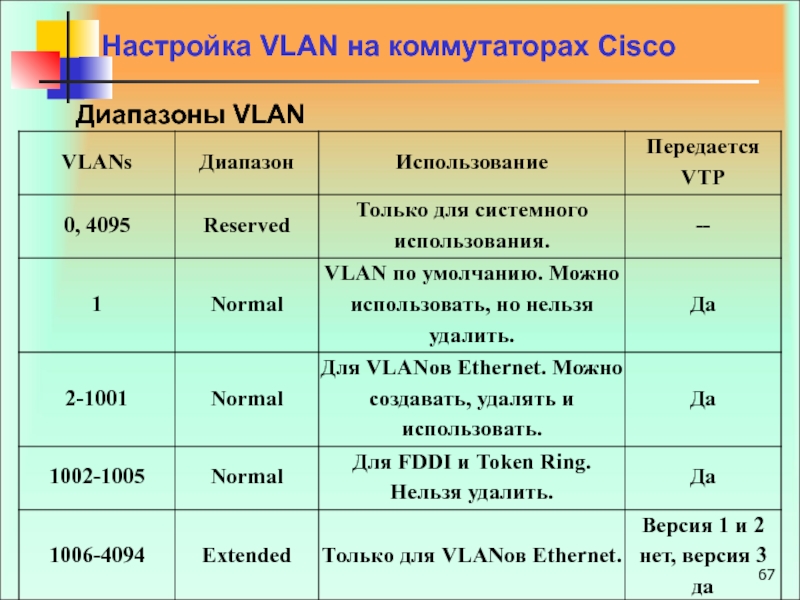

- 67. Настройка VLAN на коммутаторах Cisco Диапазоны VLAN

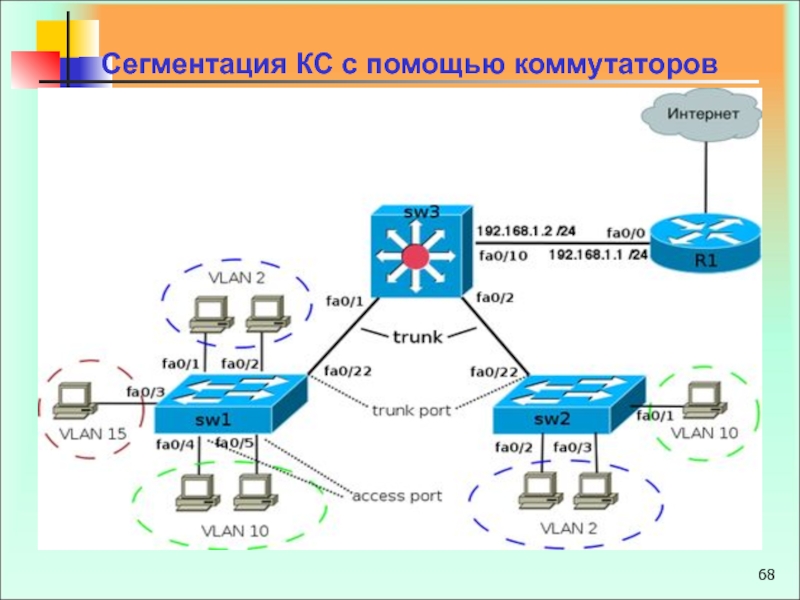

- 68. Сегментация КС с помощью коммутаторов

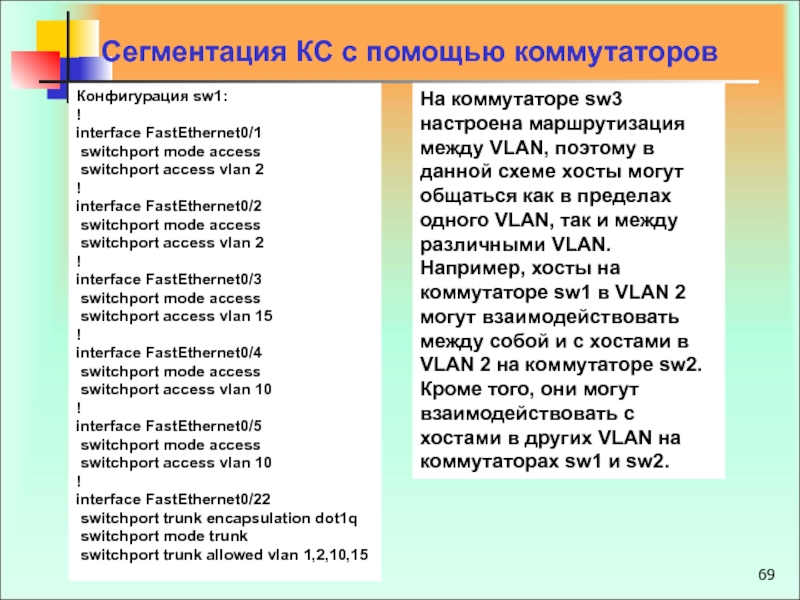

- 69. Сегментация КС с помощью коммутаторовКонфигурация sw1:!interface FastEthernet0/1

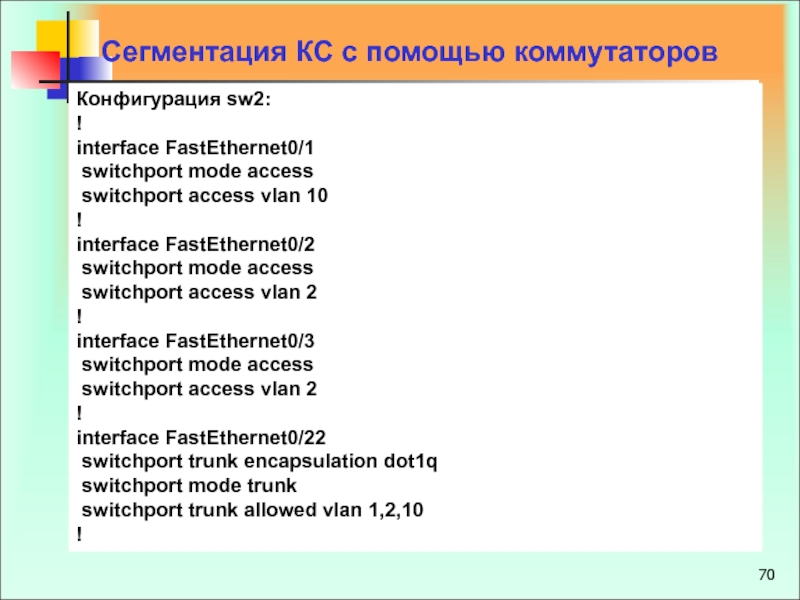

- 70. Сегментация КС с помощью коммутаторовКонфигурация sw2:!interface FastEthernet0/1

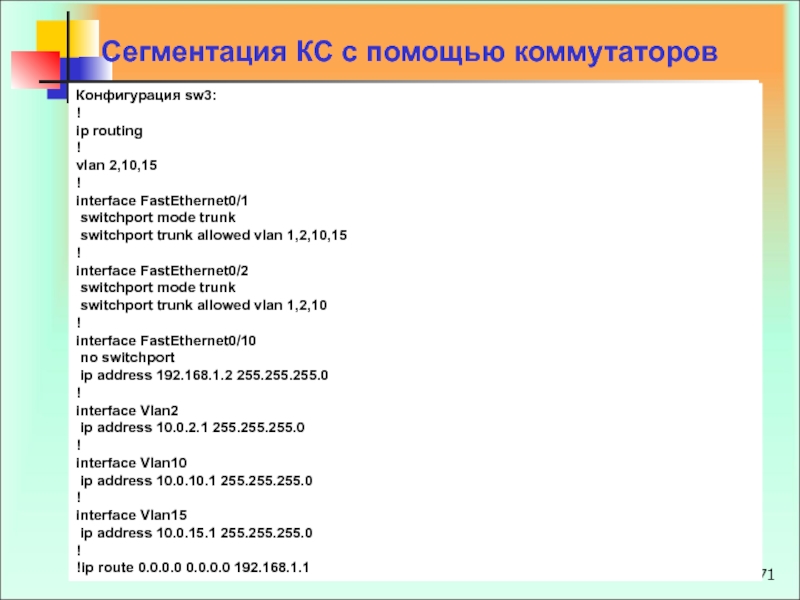

- 71. Сегментация КС с помощью коммутаторовКонфигурация sw3:!ip routing!vlan

- 72. Открываем программу-клиент терминального подключения, (PuTTY). В программе

- 73. Если все нормально, то видно приглашение от

- 74. Для того, чтобы изменять рабочую конфигурацию (настройку)

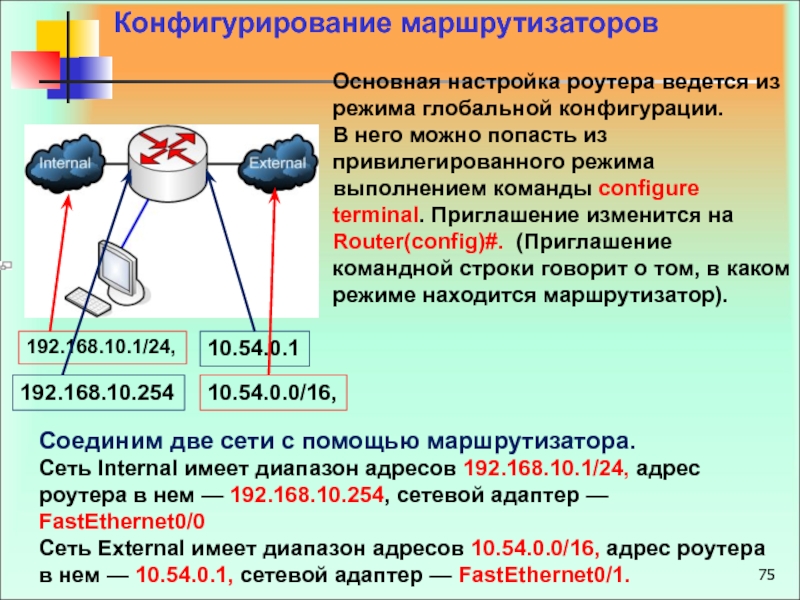

- 75. Основная настройка роутера ведется из режима глобальной

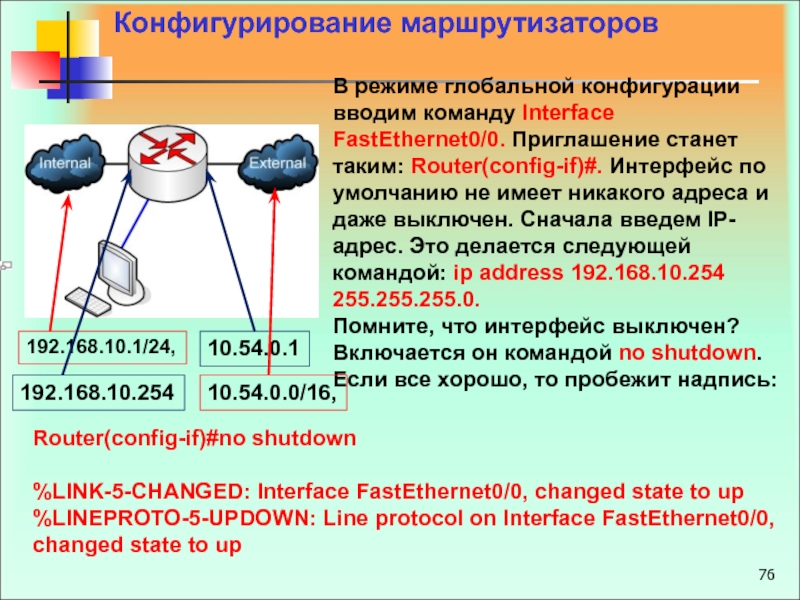

- 76. В режиме глобальной конфигурации вводим команду Interface

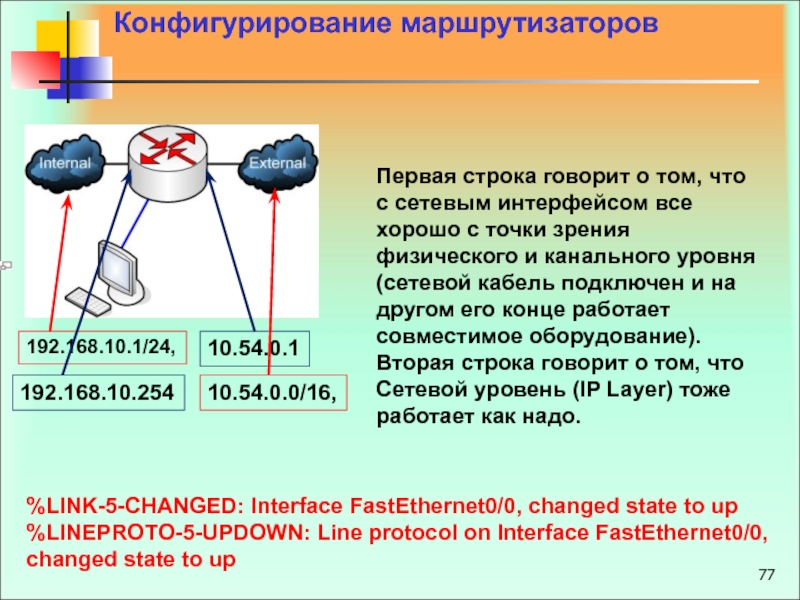

- 77. Первая строка говорит о том, что с

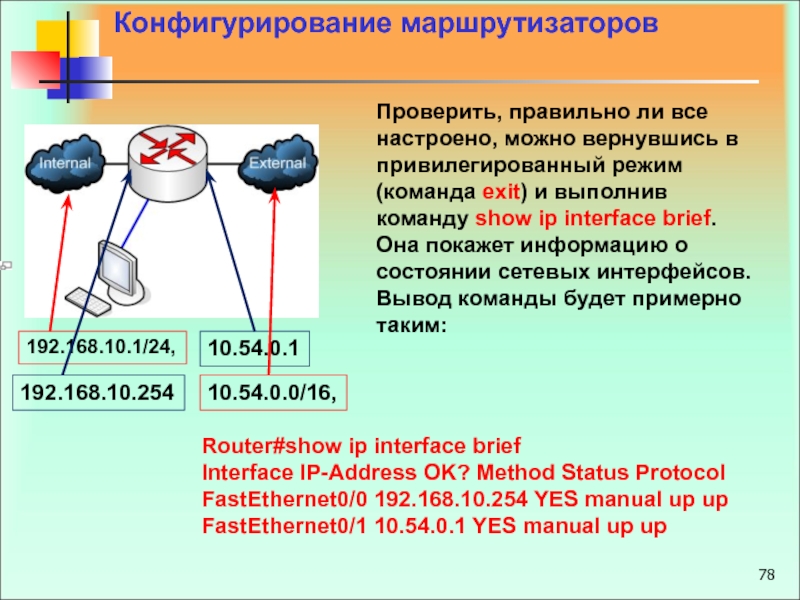

- 78. Проверить, правильно ли все настроено, можно вернувшись

- 79. Готово! Роутер может передавать пакеты из одной

- 80. Итого: Для работы понадобился 4 основных

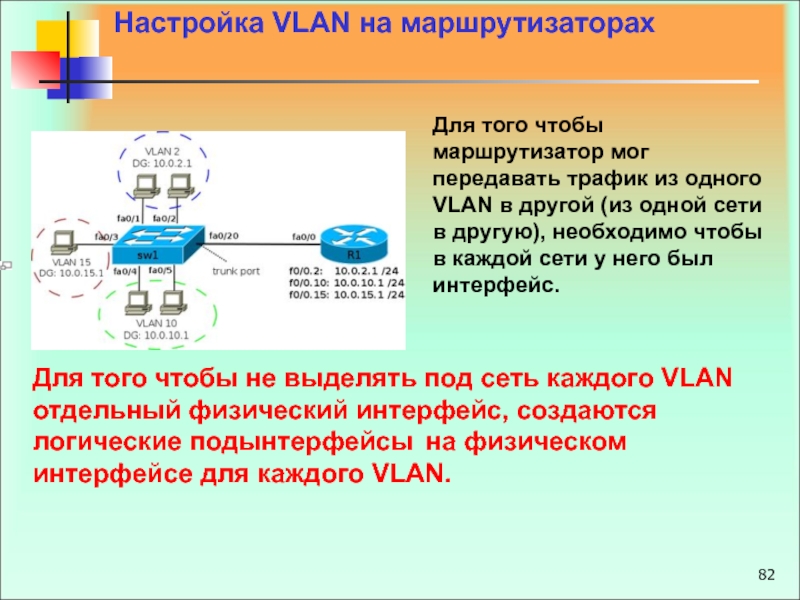

- 81. Передача трафика между VLANами с помощью маршрутизатораНастройка VLAN на маршрутизаторах

- 82. Настройка VLAN на маршрутизаторах Для того чтобы

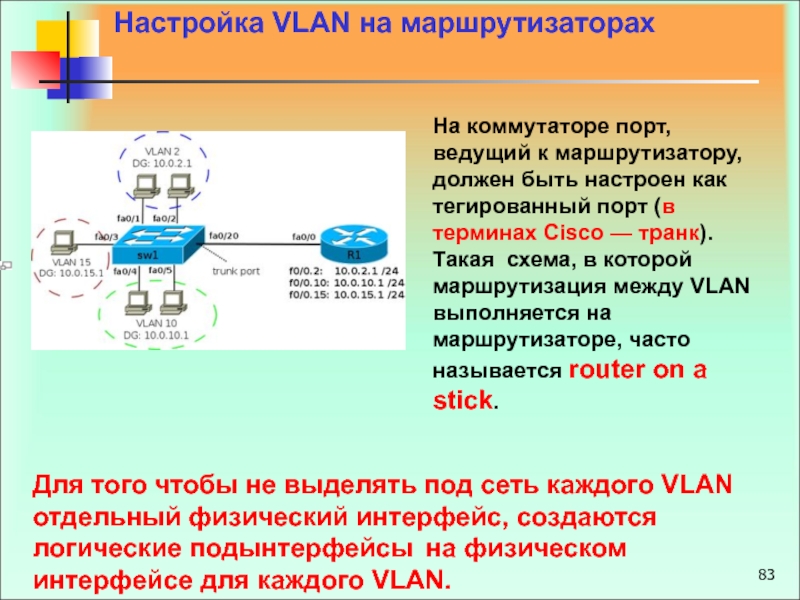

- 83. Настройка VLAN на маршрутизаторах На коммутаторе порт,

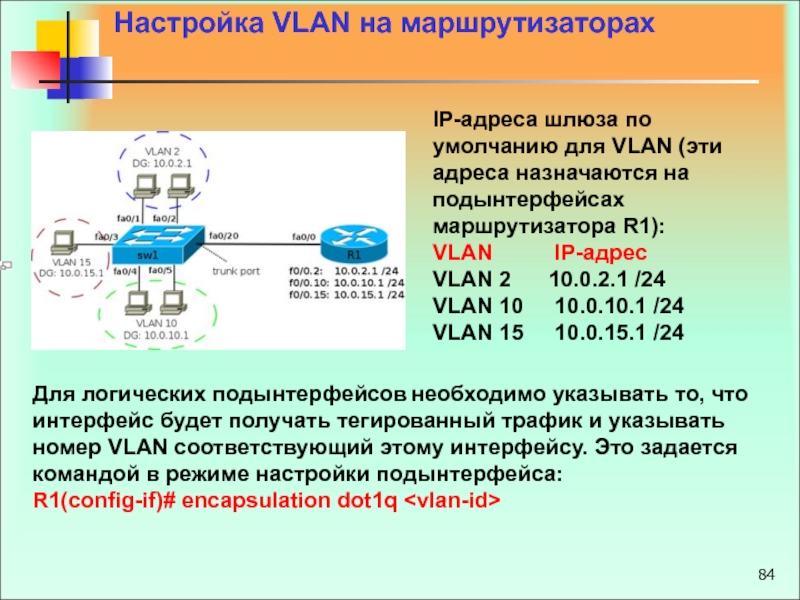

- 84. Настройка VLAN на маршрутизаторах IP-адреса шлюза по

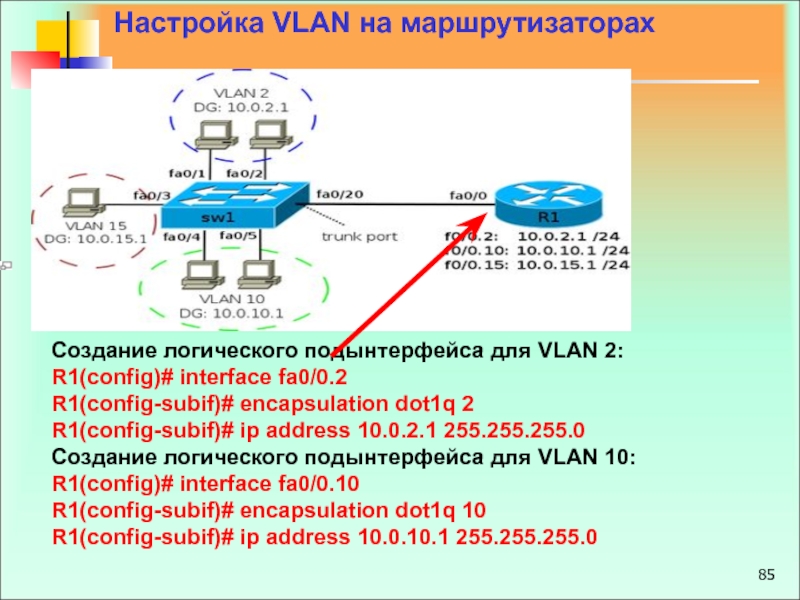

- 85. Настройка VLAN на маршрутизаторах Создание логического подынтерфейса

- 86. Настройка VLAN на маршрутизаторах На коммутаторе порт,

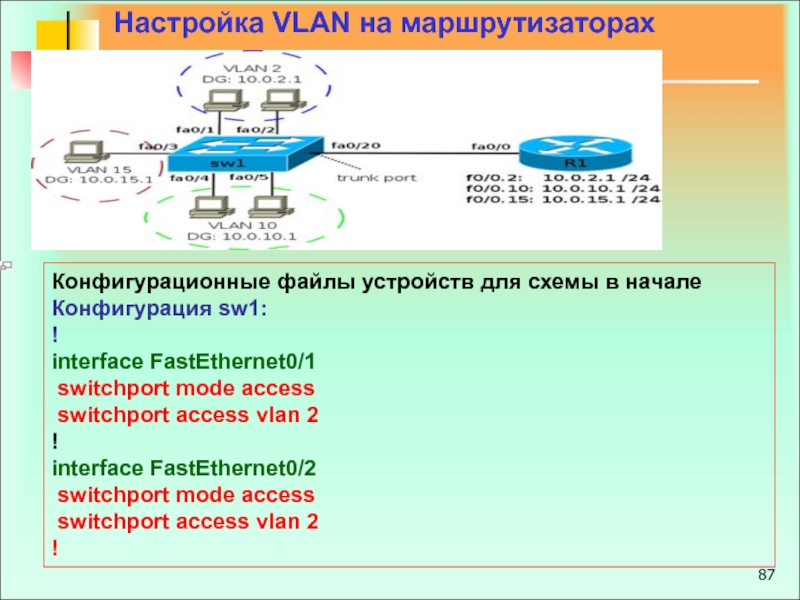

- 87. Настройка VLAN на маршрутизаторах Конфигурационные файлы устройств

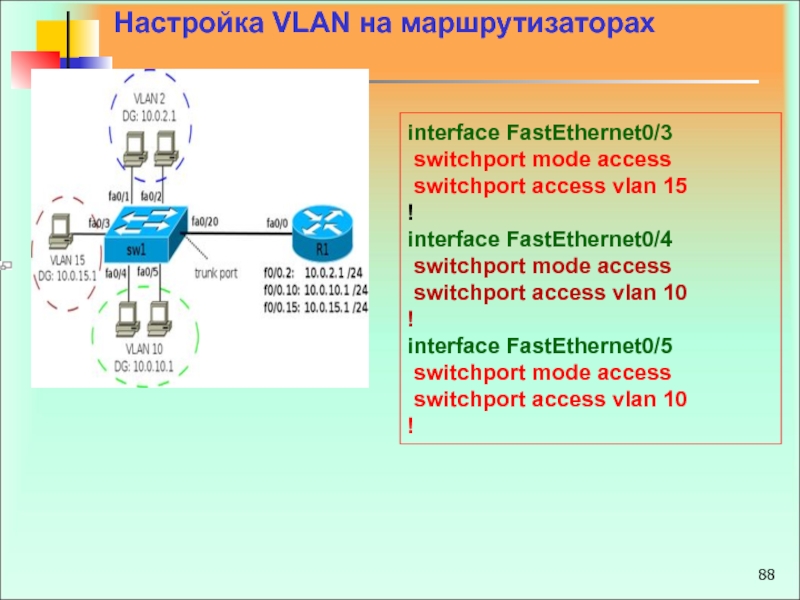

- 88. Настройка VLAN на маршрутизаторах interface FastEthernet0/3 switchport

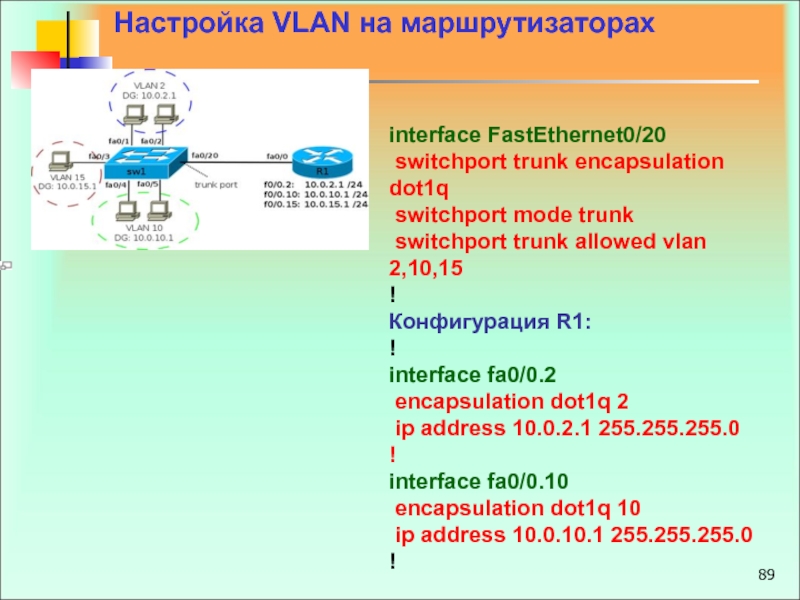

- 89. Настройка VLAN на маршрутизаторах interface FastEthernet0/20 switchport

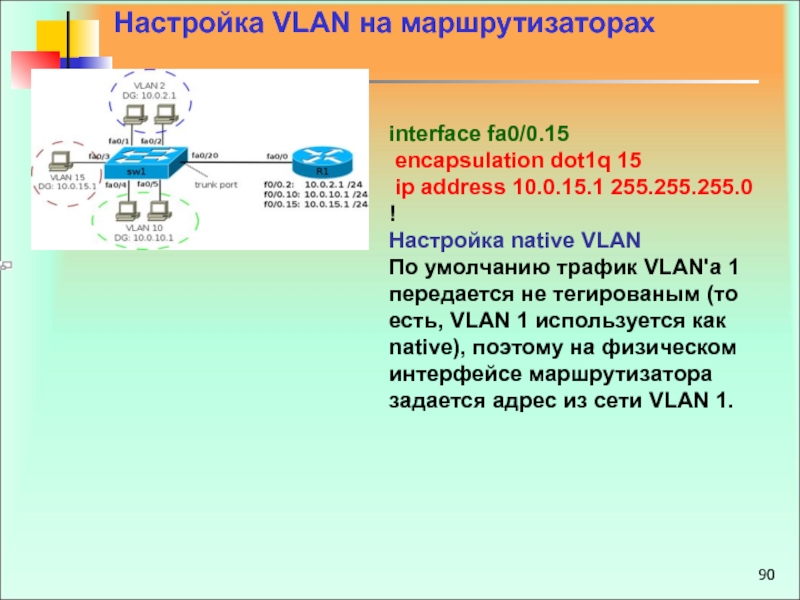

- 90. Настройка VLAN на маршрутизаторах interface fa0/0.15 encapsulation

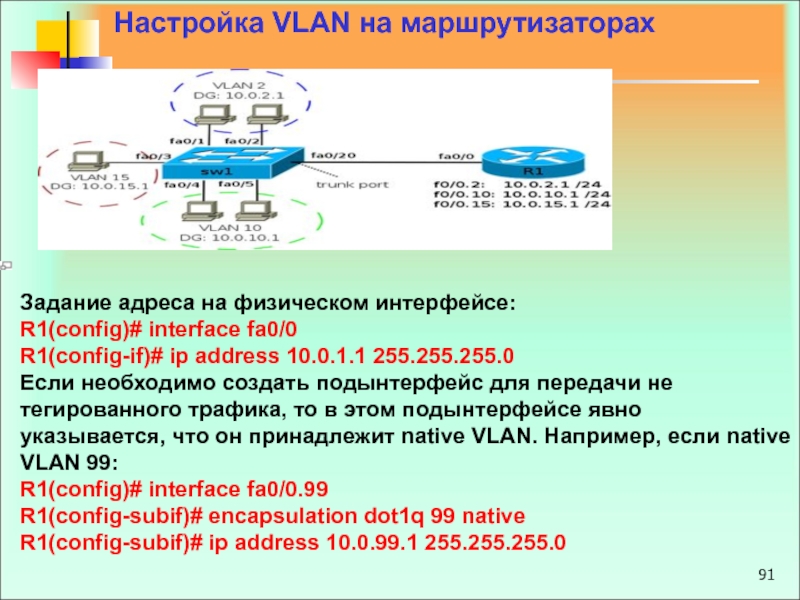

- 91. Настройка VLAN на маршрутизаторах Задание адреса на

- 92. Сегментация КС с помощью коммутаторовDASAНапол-нительДлинаДанныеСFSDASAНапол-нительДанныеСFSИдентификатор протокола ВЛВС802.3PrtCFI802.1QСтандарт

- 93. Таким образом 802.1Q отличается от 802.3 добавлением

- 94. Поле CFI изначально предназначалось для того, чтобы

- 95. В коммутаторах, поддерживающих ВЛВС удалось сохранить это

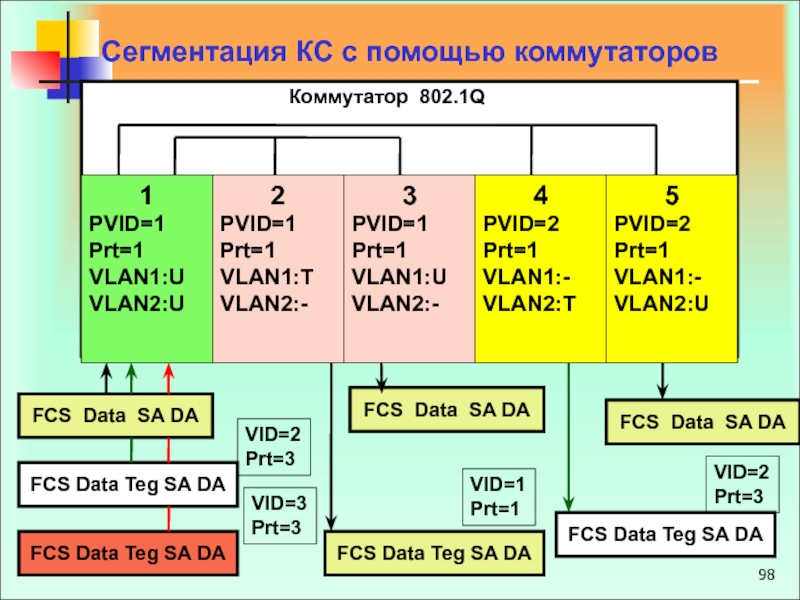

- 96. Конфигурирование заключается в назначении портам, участвующим в

- 97. Немаркированный порт (член ВЛВС) – Untagged Member

- 98. RСегментация КС с помощью коммутаторов1PVID=1Prt=1VLAN1:UVLAN2:U2PVID=1Prt=1VLAN1:TVLAN2:-3PVID=1Prt=1VLAN1:UVLAN2:-4PVID=2Prt=1VLAN1:-VLAN2:T5PVID=2Prt=1VLAN1:-VLAN2:UКоммутатор 802.1QFCS Data

- 99. Сегментация КС с помощью коммутаторовPVID нужны для

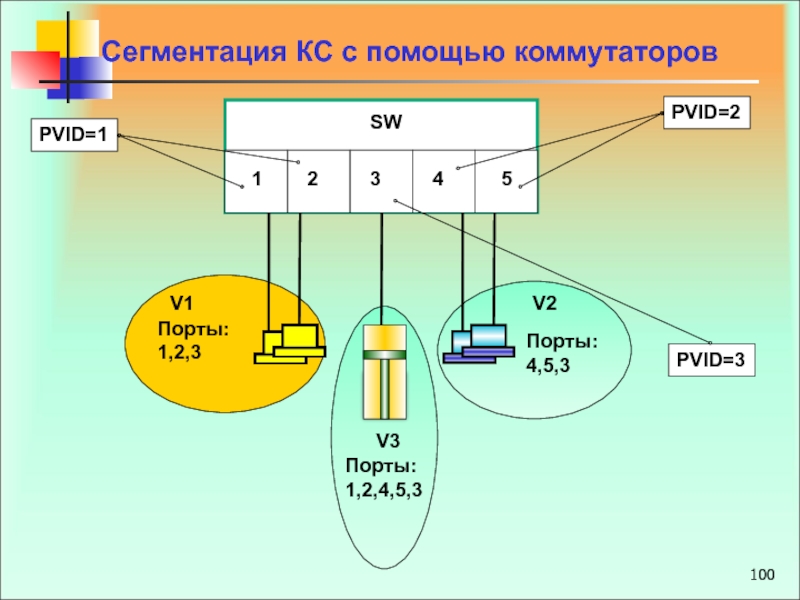

- 100. Сегментация КС с помощью коммутаторов12345SWПорты:1,2,3V1V2V3Порты:4,5,3Порты:1,2,4,5,3PVID=1PVID=2PVID=3

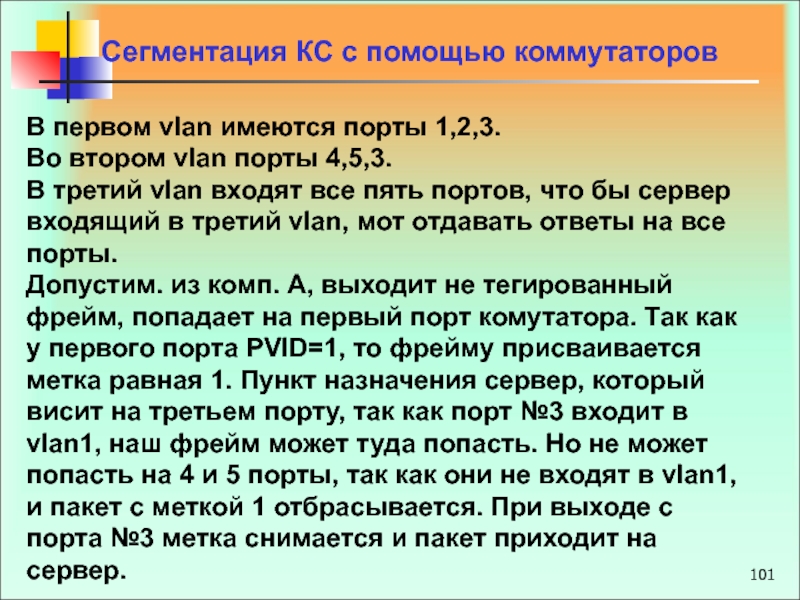

- 101. Сегментация КС с помощью коммутаторовВ первом vlan

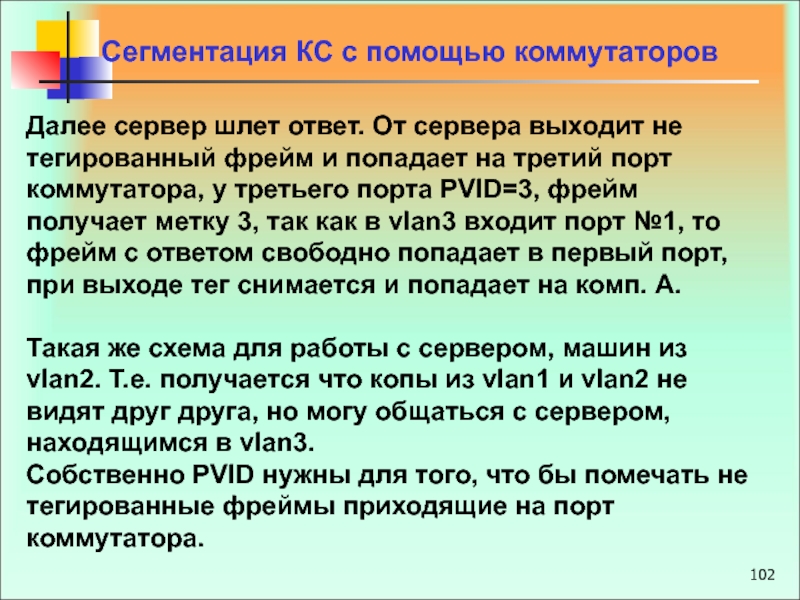

- 102. Сегментация КС с помощью коммутаторовДалее сервер шлет

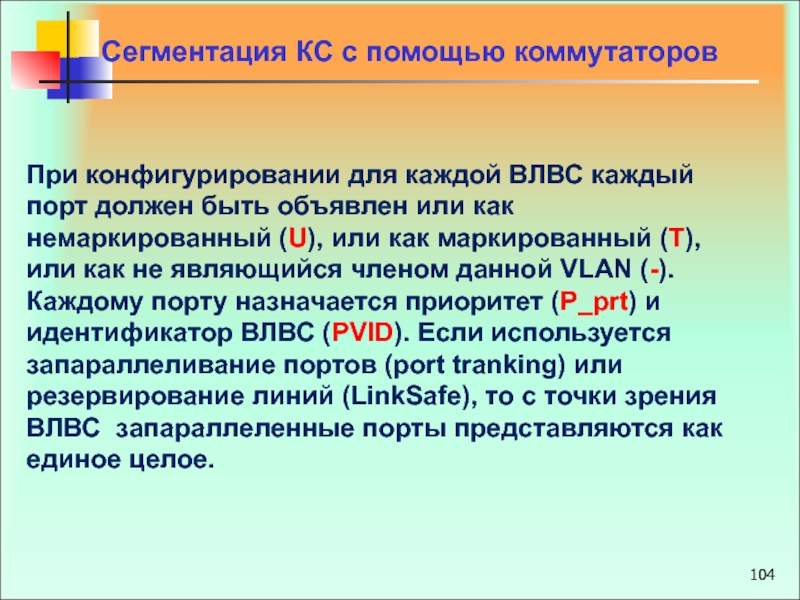

- 103. Сегментация КС с помощью коммутаторовДля каждой ВЛВС

- 104. Сегментация КС с помощью коммутаторовПри конфигурировании для

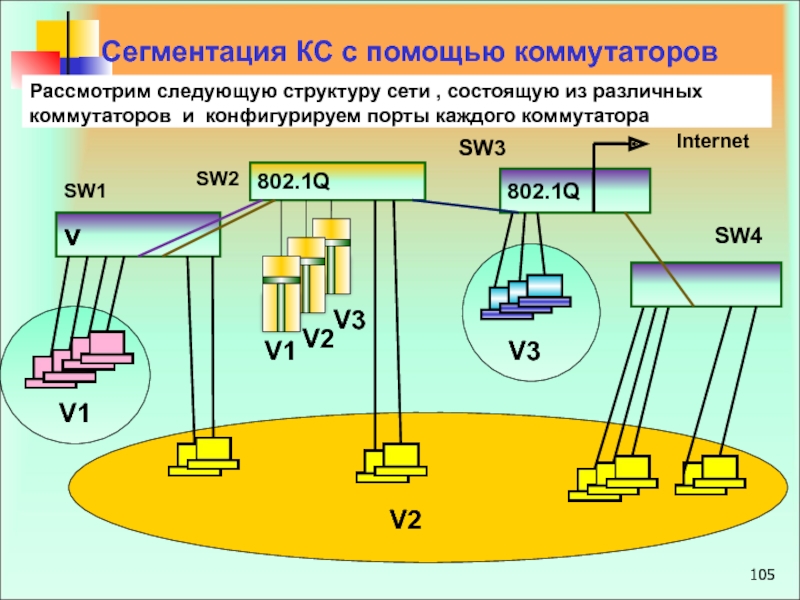

- 105. Рассмотрим следующую структуру сети , состоящую из

- 106. Сегментация КС с помощью коммутаторовSW2802.1Q12345678PVID=1PVID=2PVID=3P-prt=1P-prt=1P-prt=1VLAN2=UVLAN1=UVLAN2=UVLAN3=UPVID=2P-prt=1VLAN2=UPVID=2P-prt=1PVID=P-prt=1VLAN2=TVLAN3=TVLAN9=TPVID=2P-prt=1VLAN2=UVLAN9=UVLAN1=-PVID=1P-prt=1VLAN1=UVLAN9=-VLAN2=-VLAN3=-VLAN3=-VLAN2=-VLAN9=-VLAN3=-VLAN1=-VLAN9=UVLAN3=-VLAN1=-VLAN9=UVLAN2=-VLAN1=-VLAN9=UVLAN3=-VLAN1=-VLAN9=UVLAN3=-

- 107. Сегментация КС с помощью коммутаторовSW2802.1Q12345678PVID=1PVID=2PVID=3P-prt=1P-prt=1P-prt=1VLAN2=UVLAN1=UVLAN2=UVLAN3=UPVID=2P-prt=1VLAN2=UPVID=2P-prt=1PVID=P-prt=1VLAN2=TVLAN3=TVLAN9=TPVID=2P-prt=1VLAN2=UVLAN9=UVLAN1=-PVID=1P-prt=1VLAN1=UVLAN9=-VLAN2=-VLAN3=-VLAN3=-VLAN2=-VLAN9=-VLAN3=-VLAN1=-VLAN9=UVLAN3=-VLAN1=-VLAN9=UVLAN2=-VLAN1=-VLAN9=UVLAN3=-VLAN1=-VLAN9=UVLAN3=-

- 108. Сегментация КС с помощью коммутаторовSW2802.1Q12345678PVID=1PVID=2PVID=3P-prt=1P-prt=1P-prt=1VLAN2=UVLAN1=UVLAN2=UVLAN3=UPVID=2P-prt=1VLAN2=UPVID=9P-prt=1PVID=2P-prt=1VLAN2=TVLAN3=TVLAN9=UPVID=2P-prt=1VLAN2=UVLAN9=UVLAN1=-PVID=1P-prt=1VLAN1=UVLAN9=-VLAN2=-VLAN3=-VLAN3=-VLAN2=-VLAN9=-VLAN3=-VLAN1=-VLAN9=UVLAN3=-VLAN1=-VLAN9=UVLAN2=-VLAN1=-VLAN9=UVLAN3=-VLAN1=-VLAN9=UVLAN3=-VLAN1=-

- 109. Скачать презентанцию

Слайды и текст этой презентации

Слайд 1Информационные технологии корпоративных сетей

Преподаватель: ГУБИН Александр Николаевич

к.т.н., доц.

каф. ИУС

(ауд. 631) Тел. 3051278

Слайд 2

Состав курса (9-ый сем):

Лекции - 22 ч.

Лаб.р. - 8 ч.

Кпр.

Экзамен

Лекция №2

Информационные технологии корпоративных сетей

Слайд 3Литература:

Э.Таненбаум, Д.Уэзеролл. Компьютерные сети. 5-е издание, Питер, 2012, 955 с.

Ломовицкий

В.В. И др. Основы построения систем и сетей передачи информации:

Учебное пособие для вузов. М.: Горячая линия-Телеком, 2005.-382с.Информационные технологии корпоративных сетей

Слайд 4Лекция № 2 (4 ч)

Основные задачи сегментирования корпоративных сетей.

Мосты и

задачи сегментирования.

Использование маршрутизаторов для сегментирования КС

Коммутаторы

Поддержка виртуальных сетей

Информационные технологии корпоративных

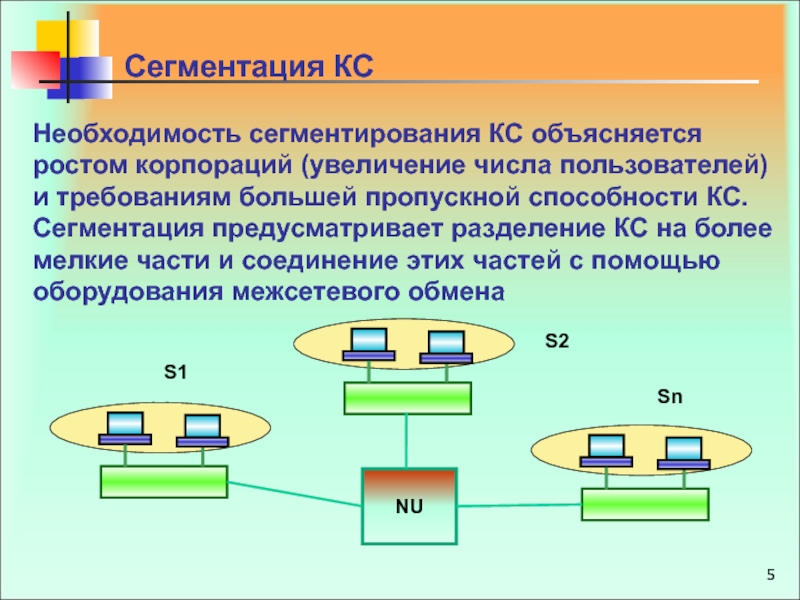

сетейСлайд 5 Сегментация КС

Необходимость сегментирования КС объясняется ростом корпораций (увеличение числа

пользователей) и требованиям большей пропускной способности КС.

Сегментация предусматривает разделение КС

на более мелкие части и соединение этих частей с помощью оборудования межсетевого обменаNU

S1

S2

Sn

Слайд 6 Сегментация КС

100 Mb/сек

100 Mb/сек

100 Mb/сек

Уменьшение числа пользователей в каждом

сегменте КС приводит к увеличению полезной пропускной способности сети на

одного пользователя.(В крайнем случае, когда в сегменте находится один пользователь, он получает полную пропускную способность сети на одного пользователя).

Слайд 7 Сегментация КС

Уменьшение числа пользователей в каждом сегменте КС приводит

к сокращению количества коллизий (уменьшается вероятность повторных коллизий). Сеть удается

отвести от той степени загрузки, когда из-за коллизий ее производительность катастрофически деградируетС точки зрения локализации трафика, в сегменты следует включать узлы, образующие рабочие группы. Предполагается, что в основном эти узлы обмениваются данными между собой.

Слайд 8Для решения задачи сегментации КС могут быть использованы различные сетевые

устройства:

Мосты

Маршрутизаторы

Коммутаторы

Сегментация КС

Решение проблемы сегментации предусматривает выбор типа устройства межсетевого

обмена.Слайд 9Объединение сегментов КС с помощью мостов предусматривает фильтрацию фреймов (анализ

МАС-адресов каждого фрейма)

Сегментация КС с помощью мостов

Br

А1

С1

Hub

Аn

Сn

SA=A1

DA=C1

SA=A1

DA=Аn

Слайд 10 Сегментация КС с помощью мостов

В технологии Ethernet используется метод

называемый прозрачным мостовым соединением (Transparent Bridging).

Согласно этой технологии мост

проверяет МАС-адрес получателя фрейма и по результатам проверки определяет надо ли передавать этот фрейм в другой сегмент, или его надо отфильтровать, или передать во все порты.Мост работает на втором (канальном ) уровне модели OSI и следовательно имеет доступ к заголовку фрейма, который содержит информацию о МАС-адресах.

Слайд 11 Сегментация КС с помощью мостов

Процесс фильтрации и селективного перенаправления

фреймов позволяет сохранить пропускную способность на достаточно высоком уровне в

каждом из сегментов КС.При перенаправлении трафика мосты не меняют содержимого фреймов ( адреса 2-го и 3-го уровней остаются без изменений). Можно отметить, что маршрутизаторы вынуждены изменять адреса 2-го уровня.

Фильтрации не подлежат широковещательные фреймы и фреймы групповой рассылки. При получении таких фреймов мост передает их во все интерфейсы.

Слайд 12 Сегментация КС с помощью мостов

Поскольку все сегменты КС, подключенные

к мосту должны принадлежать одному широковещательному домену (одной IP сети)

, то такая КС легко перегружается трафиком широковещательных и групповых сообщений (мультимедиа, видеоконференции и др.). Фреймы посланные участниками конференции распространяются по всем сегментам КС и КС становится одной большой сетью с общим доступом (пропускная способность всей сети становится разделяемой)Слайд 13Структура КС при групповом и широковещательном трафике

Сегментация КС с

помощью мостов

Br

А1

С1

Hub

Аn

Сn

SA=F…F

DA=C1

Слайд 14 Сегментация КС с помощью мостов

Существует эмпирическое правило 80/20, которое

используется при проектировании сетей с мостами. Согласно этому правилу использование

мостов наиболее эффективно, если 80% трафика сосредоточены в локальном сегменте, а 20% необходимо перенаправлять мостом в другие сегментыК достоинствам мостов следует отнести их способность не пропускать в другие сегменты фреймы, содержащие ошибки.

Слайд 16Маршрутизаторы, при использовании их для сегментации КС ограничивают распространение широковещательных

и групповых фреймов. В такой КС каждый сегмент должен принадлежать

отдельной подсетиСегментация КС с помощью маршрутизаторов

Тr

Hub

IP=172.16.1.1

IP=172.16.1.2

IP=10.0.0.1

IP=10.0.0.2

Слайд 17 Сегментация КС с помощью маршрутизаторов

Тr

Hub

IP=10.0.0.1

МАС=B2

IP=10.0.0.2

МАС=M2

1*

2**

3***

4*

5**

6***

Слайд 18Когда станции А1 надо обменяться информацией со станцией В2, она

сравнивает IP адрес получателя со своим IP адресом и определяет,

что получатель находится в другой сети. Следовательно коммутацию необходимо осуществлять через маршрутизатор. IP адрес маршрутизатора задан в конфигурации рабочей станции (default router). Чтобы переслать маршрутизатору информацию отправитель должен адресовать сообщение маршрутизатору на втором уровне с использованием MAC адреса. Для определения МАС адреса маршрутизатора отправитель сначала посылает ARP запрос маршрутизатору (фрейм 1*)Сегментация КС с помощью маршрутизаторов

Слайд 19Когда фрейм поступает в маршрутизатор, то для станции с МАС=А1

формируется ответ машрутизатора, который содержит МАС-адрес маршрутизатора. На основании этого

ответа станция формирует полноценный фрейм с данными который содержит МАС-адрес маршрутизатора. В примере сеть в которой находится получатель напрямую присоединена к маршрутизатору. Маршрутизатор посылает ARP запрос для станции B2. Станция формирует ответ маршрутизатору, который в качестве адреса отправителя содержит МАС адрес станции В2. Получив этот фрейм, маршрутизатор формирует полноценный фрейм данных с МАС адресом получателя В2.Сегментация КС с помощью маршрутизаторов

Слайд 20Важно отметить, что при прохождении фрейма через маршрутизатор изменяются МАС-адреса

(заголовки канального уровня) фреймов. IP –адреса остаются неизменными.

Так же как

и мосты маршрутизаторы предотвращают прохождение фреймов, содержащих ошибки в сеть получателя.Сегментация КС с помощью маршрутизаторов

Слайд 21Address Resolution Protocol-взаимное преобразование МАС и IP адресов.

Этот протокол обеспечивает

формирование (динамически) хостом списки соответствия между МАС и IP адресами

хостов. Для получения МАС-адреса узла получателя (в пределах подсети) хост посылает кадр с широковещательным МАС-адресом, в который вкладывает запрос, содержащий IP-адрес получателя. На этот запрос отзовется узел у которого IP-адрес совпадает с соответствующем полем запроса.ARP-протокол разрешения адресов.

Слайд 22В кадре ответа будет присутствовать искомый МАС-адрес, который и будет

занесен в ARP таблицу. ARP –запрос формируется узлом в том

случае, когда ему нужно передать пакет по адресу, отсутствующему в его локальной таблице. Если ответ на ARP-запрос не получен, то пакет, который должен быть передан, аннулируетсяARP-протокол разрешения адресов.

Слайд 23Коммутаторы (как модернизированные мосты)

появились в начале 90-х годов, как

результаты работ фирмы Kalpana.

Простые коммутаторы ведут себя как мосты. Более

сложные устройства позволяют сконфигурировать коммутатор так, что различные порты будут принадлежать различным широковещательным доменам. Такая настройка обеспечивает изоляцию широковещательных сообщений. Такие коммутаторы позволяют создавать виртуальные локальные сети (VLAN)Сегментация КС с помощью коммутаторов

Слайд 24VLAN (Virtual Local Area Network) — группа устройств, имеющих возможность

взаимодействовать между собой напрямую на канальном уровне, хотя физически при

этом они могут быть подключены к разным сетевым коммутаторам.Сегментация КС с помощью коммутаторов

Слайд 25И наоборот, устройства, находящиеся в разных VLAN'ах, невидимы друг для

друга на канальном уровне, даже если они подключены к одному

коммутатору, и связь между этими устройствами возможна только на сетевом и более высоких уровнях.Сегментация КС с помощью коммутаторов

В современных сетях VLAN — главный механизм для создания логической топологии сети, не зависящей от её физической топологии.

Слайд 26

Коммутатор можно представить как совокупность изолированных друг от друга мостов

Сегментация

КС с помощью коммутаторов

Br1

Br2

Br3

При создании VLAN в коммутаторе активизируется соответствующее

количество мостов.Слайд 27Сегментация КС с помощью коммутаторов

Современный подход к построению компьютерных сетей

:

«Коммутаторы – по возможности, маршрутизаторы - по необходимости».

Основные цели,

которые стараются достичь при построении ВЛВС заключаются в следующем:Повышение полезной пропускной способности за счет локализации широковещательного трафика.

Возможность формирования виртуальных рабочих групп из некомпактно расположенных узлов.

Обеспечение безопасности.

Увеличение соотношения цена/производительность по сравнению с применением маршрутизаторов.

Слайд 28Сегментация КС с помощью коммутаторов

Основным средством создания ВЛСВ служат интеллектуальные

коммутаторы, которые позволяют реализовать следующие подходы к построению ВЛВС:

1. Сеть

по портам коммутаторов (port-based VLAN). Каждому порту назначается принадлежность к конкретной VILAN. Это самая простая организация (Layer 1 VLAN). Статическое конфигурирование каждого порта выполняется вручную. Для подключения общедоступного узла (например сервера) необходима возможность назначения одному порту принадлежности нескольким ВЛВС (что позволяют далеко не всякие коммутаторы). Слайд 292. Сеть по спискам МАС - адресов (Layer 2 VILAN).

Такой вариант обеспечивает большую гибкость, но сложен в первоначальной установке.

Перемещение по сети отдельных узлов будет отслеживаться коммутатором автоматически. 3. ВЛВС по типу протокола (802.1Q) - Protocol based VLAN. Принадлежность кадра к определенной ВЛВС определяется значением одного из полей заголовка кадра. (Layer 2 VILAN).4. ВЛВС, работающие на основе информации третьего уровня (Layer 3 VLAN). Повторяется архитектура с маршрутизаторами.

Сегментация КС с помощью коммутаторов

Слайд 305. ВЛВС для кадров группового трафика на основании протокола IGMP 6.

ВЛВС по правилам (Polycy based VILAN). Позволяет комбинировать различные правила

организации ВЛВС. Это самый мощный механизм реализации виртуальных сетей.Сегментация КС с помощью коммутаторов

Слайд 31Рассмотрим работу коммутатора.

Коммутатор — устройство 2го уровня и изначально все

порты коммутатора находятся, как правило, в VLAN 1 и, следовательно,

в одном широковещательном сегменте.Это значит, что если один из хостов, подключенных к коммутатору, отправит широковещательный фрейм, то все остальные хосты подключенные к нему также получат его.

Сегментация КС с помощью коммутаторов

Слайд 32Для того чтобы передавать фреймы, коммутатор использует таблицу коммутации.

Изначально,

после включения коммутатора таблица пуста. Заполняет её коммутатор автоматически, при

получении фреймов от хостов.Когда коммутатор получает фрейм от хоста, он сначала передает его в соответствии со своими правилами, а затем запоминает MAC-адрес отправителя во фрейме и ставит его в соответствие порту на котором он был получен.

Сегментация КС с помощью коммутаторов

Слайд 33Сегментация КС с помощью коммутаторов

Для изображенной схемы, итоговая таблица коммутации

будет иметь следующий вид (после того как все хосты передавали

какой-то трафик):Слайд 34Сегментация КС с помощью коммутаторов

Механизмы передачи фреймов

Для того чтобы

передавать фреймы коммутатор использует три базовых механизма:

Flooding — фрейм полученный

на один из портов передается на остальные порты коммутатора. Коммутатор выполняет эту операцию в двух случаях:при получении широковещательного или multicast (если не настроена поддержка multicast) фрейма,

при получении unknown unicast фрейма. Это позволяет коммутатору доставить фрейм хосту (при условии, что хост достижим и существует), даже когда он не знает где хост находится.

Forwarding — передача фрейма полученного на одном порту через другой порт в соответствии с записью в таблице коммутации.

Filtering— если коммутатор получает фрейм через определенный порт и MAC-адрес получателя доступен через этот же порт (это указано в таблице коммутации), то коммутатор отбрасывает фрейм. То есть, коммутатор считает, что в этом случае хост уже получил этот фрейм и не дублирует его.

Слайд 35Сегментация КС с помощью коммутаторов

Изначально к коммутатору были подключены три

хоста A, B и C. Соответственно у коммутатора будет следующая

таблица коммутации:Когда хост A отправляет фрейм хосту B, коммутатор использует механизм forwarding, так как ему известно где находятся оба хоста и хосты находятся на разных портах коммутатора.

Слайд 36Сегментация КС с помощью коммутаторов

Далее к коммутатору подключили хост D.

Если

хост A отправляет фрейм хосту D, то для коммутатора это

unknown unicast фрейм, так как в таблице коммутации нет записи о MAC-адресе D.В соответствии со своими правилами коммутатор выполняет flooding и передает фрейм на все порты, кроме 1 (с которого фрейм был получен).

Слайд 37Сегментация КС с помощью коммутаторов

К коммутатору подключили повторитель с двумя

хостами и коммутатор выучил их адреса.

После того как коммутатор

получит фрейм от хоста D, он запомнит его адрес и создаст соответствующую запись в таблице коммутации.Слайд 38Сегментация КС с помощью коммутаторов

В этой ситуации коммутатор использует механизм

filtering, так как MAC-адрес получателя доступен через тот же порт,

что и отправитель.Если после этого хост E будет передавать фрейм хосту F, то коммутатор получит его, но не будет передавать далее.

Слайд 39Сегментация КС с помощью коммутаторов

К коммутатору подключены 4 хоста. Пусть

A, B, C и D это соответствующие MAC-адреса хостов. По

умолчанию все порты коммутатора считаются нетегированными членами VLAN 1Хосты в одном VLAN на одном коммутаторе

Слайд 40Сегментация КС с помощью коммутаторов

На коммутаторе настроены два VLAN'а, все

порты настроены как нетегированные (access-порты в терминологии Cisco) в соответствующих

VLAN.После этого на коммутаторе существуют две таблицы коммутации.

Хосты в разных VLAN на одном коммутаторе

Слайд 41Сегментация КС с помощью коммутаторов

Все базовые механизмы коммутатора остаются точно

такими же, как и до разделения на VLAN, но они

используются только в пределах соответствующего VLAN.Например, если хост из VLAN 10 отправляет широковещательный фрейм, то он будет отправлен только на порты в этом VLAN.

Получается, что нетегированные порты это "обычные" порты коммутатора, с возможностью сообщить коммутатору о том, какому VLAN принадлежат порты.

Затем коммутатор использует эту информацию при передаче фреймов.

Слайд 42Сегментация КС с помощью коммутаторов

Добавим еще один коммутатор sw2 и

два хоста E и F в VLAN 2.

Если рассматривать

два коммутатора отдельно, то получается, что на коммутаторе sw1 осталась прежняя таблица коммутации, а на коммутаторе sw2 таблица, пока коммутаторы не соединены, имеет следующий вид:Слайд 43Сегментация КС с помощью коммутаторов

Теперь необходимо чтобы хосты A, B,

E, F "увидели" друг друга.

Для этого они должны находиться

в одном VLAN.То есть, необходимо указать коммутатору, что ещё есть хосты в соответствующем VLAN'е.

В нашем случае необходимо добавить на коммутаторе sw1 порт 10 в VLAN 2, а на коммутаторе sw2 порт 9 в VLAN 2. Принадлежность к VLAN указывается настройкой порта нетегированным в VLAN 2. После этого на коммутаторах в таблицах коммутации добавятся новые порты и соответствующие MAC-адреса хостов. Теперь четыре хоста на разных коммутаторах находятся в одном широковещательном сегменте.

Слайд 45Сегментация КС с помощью коммутаторов

Для того чтобы хосты C и

D в VLAN'е 10 на коммутаторе sw1, могли обмениваться информацией

с хостами VLAN'а 10 на коммутаторе sw2 добавлен линк между коммутаторами. Логика аналогична добавлению хостов в VLAN 2.Слайд 47Сегментация КС с помощью коммутаторов

Когда количество VLAN возрастает, то схема

становится неудобной, так как для каждого VLAN надо добавлять линк

между коммутаторами для того, чтобы объединить хосты в один широковещательный сегмент.Слайд 48Сегментация КС с помощью коммутаторов

Для устранения избыточности связей используют тегированные

порты.

Тегированный порт позволяет коммутатору передать трафик нескольких VLAN'ов через один

порт и сохранить при этом информацию о том, какой VLAN принадлежит передаваемый фрейм.Слайд 49Сегментация КС с помощью коммутаторов

На коммутаторах sw1 и sw2 порты

21 и 22, соответственно, это тегированные порты.

Для того чтобы

коммутаторы понимали какому VLAN принадлежит пришедший фрейм и использовали соответствующую таблицу коммутации для его обработки, выполняется тегирование фрейма.Слайд 50Сегментация КС с помощью коммутаторов

Остальные порты коммутатора остаются нетегированными. Для

хостов операция тегирования, которую выполняют коммутаторы абсолютно прозрачна. Хосты ничего

не знают о тегах и получают обычные фреймы.Аналогичные действия выполняются, например, при передаче фрейма от хоста C хосту G

Коммутатор sw1 получает тегированный фрейм через тегированный порт 21. Для того чтобы определить на какой порт его передавать далее sw1 использует таблицу коммутации для VLAN 2 (так как этот VLAN был указан в теге).На коммутаторе sw1 порт 21 должен быть настроен как тегированный для того чтобы считывал информацию тега. И соответственно чтобы он также помечал фрейм тегом, когда будет передаваться трафик коммутатору sw2.

Слайд 51Сегментация КС с помощью коммутаторов

Порты коммутатора, поддерживающие VLAN'ы, (с некоторыми

допущениями) можно разделить на два множества:

Тегированные порты (или транковые порты,

trunk-порты в терминологии Cisco).Нетегированные порты (или порты доступа, access-порты в терминологии Cisco);

Тегированные порты нужны для того, чтобы через один порт была возможность передать несколько VLAN'ов и, соответственно, получать трафик нескольких VLAN'ов на один порт. Информация о принадлежности трафика VLAN'у, как было сказано выше,указывается в специальном теге. Без тега коммутатор не сможет различить трафик различных VLAN'ов.

Если порт нетегированный в каком-то VLAN'е, то трафик этого VLAN передается без тега. На Cisco нетегированным порт может быть только в одном VLAN, на некоторых других свичах (например, ZyXEL, D-Link и Planet) данного ограничения нет.

Слайд 52Сегментация КС с помощью коммутаторов

Существуют два подхода к назначению порта

в определённый VLAN:

Статическое назначение — когда принадлежность порта VLAN'у задаётся

администратором в процессе настройки;— когда принадлежность порта VLAN'у опДинамическое назначениеределяется в ходе работы коммутатора с помощью процедур, описанных в специальных стандартах, таких, например, как 802.1Xределяется в ходе работы коммутатора с помощью процедур, описанных в специальных стандартах, таких, например, как 802.1X. При использовании 802.1X для того чтобы получить доступ к порту коммутатора, пользователь проходит аутентификацию на RADIUSределяется в ходе работы коммутатора с помощью процедур, описанных в специальных стандартах, таких, например, как 802.1X. При использовании 802.1X для того чтобы получить доступ к порту коммутатора, пользователь проходит аутентификацию на RADIUS-сервере. По результатам аутентификации порт коммутатора размещается в том или ином VLANe (подробнее: 802.1X и RADIUS).

Слайд 53Настройка VLAN на коммутаторах Cisco

Терминология Cisco:

access port — порт

принадлежащий одному VLAN'у и передающий нетегированный трафик

trunk port — порт

передающий тегированный трафик одного или нескольких VLAN'овСлайд 54Сегментация КС с помощью коммутаторов

Для того чтобы настроить маршрутизацию между

сетями разных VLAN на коммутаторе необходимо:

Включить ip routing

Назначить IP-адреса соответствующим

VLANКроме того, необходимо чтобы IP-адреса соответствующих VLAN были указаны как маршруты по умолчанию на хостах.

Включение маршрутизации на коммутаторе:

sw(config)# ip routing

Задание адреса в VLAN. Этот адрес должен быть прописан как маршрут по умолчанию для компьютеров в VLAN 2:

sw(config)# vlan 2

sw(vlan-2)# ip address 10.0.2.1/24

Или, другой формат задания IP-адреса в VLAN:

sw(config)# vlan 2 ip address 10.0.2.1/24

Слайд 56Настройка VLAN на коммутаторах Cisco

Настройка access портов

Назначение диапазона

портов с fa0/4 до fa0/5 в vlan 10:

sw1(config)# interface range

fa0/4 - 5sw1(config-if-range)# switchport mode access

sw1(config-if-range)# switchport access vlan 10

Назначение порта коммутатора в VLAN:

sw1(config)# vlan 2

sw1(config-vlan)# name test

sw1(config)# interface fa0/1

sw1(config-if)# switchport mode access

sw1(config-if)# switchport access vlan 2

Слайд 57Настройка VLAN на коммутаторах Cisco

Просмотр информации о VLAN'ах:

sw1# show

vlan brief

VLAN Name

Status Ports---- -------------------------------- --------- -------------------------------

1 default active Fa0/6, Fa0/7, Fa0/8, Fa0/9,

Fa0/10, Fa0/11, Fa0/12, Fa0/13,

Fa0/14, Fa0/15, Fa0/16, Fa0/17,

Fa0/18, Fa0/19, Fa0/20, Fa0/21,

Fa0/22, Fa0/23, Fa0/24

2 test active Fa0/1, Fa0/2

10 VLAN0010 active Fa0/4, Fa0/5

15 VLAN0015 active Fa0/3

Слайд 58Настройка VLAN на коммутаторах Cisco

Настройка транка (trunk)

Для того

чтобы передать через порт трафик нескольких VLAN, порт переводится в

режим транка.Режимы интерфейса (режим по умолчанию зависит от модели коммутатора):

auto — Порт находится в автоматическом режиме и будет переведён в состояние trunk, только если порт на другом конце находится в режиме on или desirable. Т.е. если порты на обоих концах находятся в режиме "auto", то trunk применяться не будет.

Слайд 59Настройка VLAN на коммутаторах Cisco

Настройка транка (trunk)

desirable —

Порт находится в режиме "готов перейти в состояние trunk"; периодически

передает DTP-кадры порту на другом конце, запрашивая удаленный порт перейти в состояние trunk (состояние trunk будет установлено, если порт на другом конце находится в режиме on, desirable, или auto).trunk — Порт постоянно находится в состоянии trunk, даже если порт на другом конце не поддерживает этот режим.

Слайд 60Настройка VLAN на коммутаторах Cisco

Настройка транка (trunk)

nonegotiate —

Порт готов перейти в режим trunk, но при этом не

передает DTP-кадры порту на другом конце. Этот режим используется для предотвращения конфликтов с другим "не-cisco" оборудованием. В этом случае коммутатор на другом конце должен быть вручную настроен на использование trunk'а)Слайд 61Настройка VLAN на коммутаторах Cisco

По умолчанию в транке разрешены

все VLAN. Для того чтобы через соответствующий VLAN в транке

передавались данные, как минимум, необходимо чтобы VLAN был активным. Активным VLAN становится тогда, когда он создан на коммутаторе и в нём есть хотя бы один порт в состоянии up/up.VLAN можно создать на коммутаторе с помощью команды vlan. Кроме того, VLAN автоматически создается на коммутаторе в момент добавления в него интерфейсов в режиме access.

Слайд 62Настройка VLAN на коммутаторах Cisco

sw1(config)# interface fa0/3

sw1(config-if)# switchport mode

access

sw1(config-if)# switchport access vlan 15

% Access VLAN does not exist.

Creating vlan 15В схеме, на коммутаторах sw1 и sw2, нужные VLAN будут созданы в момент добавления access-портов в соответствующие VLAN.

На коммутаторе sw3 access-портов нет. Поэтому необходимо явно создать все необходимые VLAN:

sw3(config)# vlan 2,10,15

Слайд 63Dynamic Trunk Protocol (DTP) —протокол Cisco, который позволяет коммутаторам динамически

распознавать настроен ли соседний коммутатор для поднятия транка и какой

протокол использовать (802.1Q или ISL). Включен по умолчанию.Сегментация КС с помощью коммутаторов

Слайд 64Настройка маршрутизации между VLAN

Все настройки по назначению портов в

VLAN, сделанные ранее для sw1, sw2 и sw3, сохраняются. Дальнейшие

настройки подразумевают использование sw3 как коммутатора 3 уровня.Слайд 65Настройка VLAN на коммутаторах Cisco

Настройки на коммутаторе sw3:

Включение маршрутизации

на коммутаторе:

sw3(config)# ip routing

Задание адреса в VLAN.

Этот адрес будет

маршрутом по умолчанию для компьютеров в VLAN 2:sw3(config)# interface Vlan2

sw3(config-if)# ip address 10.0.2.1 255.255.255.0

sw3(config-if)# no shutdown

Слайд 66Настройка VLAN на коммутаторах Cisco

Настройки на коммутаторе sw3:

Задание адреса

в VLAN 10:

sw3(config)# interface Vlan10

sw3(config-if)# ip address 10.0.10.1 255.255.255.0

sw3(config-if)# no

shutdownИнтерфейс fa0/10 соединен с маршрутизатором. Этот интерфейс необходимо перевести в режим 3 уровня.

задание IP-адреса:

sw3(config)#interface FastEthernet 0/10

sw3(config-if)# no switchport

sw3(config-if)# ip address 192.168.1.2 255.255.255.0

sw3(config-if)# no shutdown

Слайд 69Сегментация КС с помощью коммутаторов

Конфигурация sw1:

!

interface FastEthernet0/1

switchport mode access

switchport access vlan 2

!

interface FastEthernet0/2

switchport mode access

switchport access

vlan 2!

interface FastEthernet0/3

switchport mode access

switchport access vlan 15

!

interface FastEthernet0/4

switchport mode access

switchport access vlan 10

!

interface FastEthernet0/5

switchport mode access

switchport access vlan 10

!

interface FastEthernet0/22

switchport trunk encapsulation dot1q

switchport mode trunk

switchport trunk allowed vlan 1,2,10,15

На коммутаторе sw3 настроена маршрутизация между VLAN, поэтому в данной схеме хосты могут общаться как в пределах одного VLAN, так и между различными VLAN.

Например, хосты на коммутаторе sw1 в VLAN 2 могут взаимодействовать между собой и с хостами в VLAN 2 на коммутаторе sw2. Кроме того, они могут взаимодействовать с хостами в других VLAN на коммутаторах sw1 и sw2.

Слайд 70Сегментация КС с помощью коммутаторов

Конфигурация sw2:

!

interface FastEthernet0/1

switchport mode access

switchport access vlan 10

!

interface FastEthernet0/2

switchport mode access

switchport access

vlan 2!

interface FastEthernet0/3

switchport mode access

switchport access vlan 2

!

interface FastEthernet0/22

switchport trunk encapsulation dot1q

switchport mode trunk

switchport trunk allowed vlan 1,2,10

!

Слайд 71Сегментация КС с помощью коммутаторов

Конфигурация sw3:

!

ip routing

!

vlan 2,10,15

!

interface FastEthernet0/1

switchport

mode trunk

switchport trunk allowed vlan 1,2,10,15

!

interface FastEthernet0/2

switchport mode

trunkswitchport trunk allowed vlan 1,2,10

!

interface FastEthernet0/10

no switchport

ip address 192.168.1.2 255.255.255.0

!

interface Vlan2

ip address 10.0.2.1 255.255.255.0

!

interface Vlan10

ip address 10.0.10.1 255.255.255.0

!

interface Vlan15

ip address 10.0.15.1 255.255.255.0

!

!ip route 0.0.0.0 0.0.0.0 192.168.1.1

Слайд 72

Открываем программу-клиент терминального подключения, (PuTTY). В программе указываем порт соединения

(COM1) и скорость подключения (9600). Если видно черный экран, мигающий курсор

и больше ничего, значит, скорость подключения на роутере выставлена другая. Как правило, это может быть скорость 115200. Если и она не подходит (а это — редкость), то придется подбирать. В любом случае, еще стоит проверить, какой указан СOM порт, к которому произведено подключение.Конфигурирование маршрутизаторов

светло-голубой провод с разъемами RS-232 и RJ-45

Слайд 73

Если все нормально, то видно приглашение от роутера. По умолчанию

оно будет выглядеть так: Router> Это значит, что мы находимся в

пользовательском режиме. Из этого режима доступно совсем немного команд.Все эти команды позволяют лишь наблюдать за работой роутера, но не дают возможности вносить изменения в конфигурацию.

Из этого режима можно выполнить, например, команду Ping или show ip interface.

Конфигурирование маршрутизаторов

Слайд 74

Для того, чтобы изменять рабочую конфигурацию (настройку) роутера, необходимо войти

в привилегированный режим.

Привилегированный режим может быть защищен паролем.

Для

того чтобы войти в привилегированный режим, нужно набрать команду enable. После этого приглашение командной строки изменится на Router#

Здесь уже доступно намного больше команд. В этом режме можно вносить изменения в рабочую конфигурацию и сохранять измененную конфигурацию в ЗУ.

Конфигурирование маршрутизаторов

Слайд 75

Основная настройка роутера ведется из режима глобальной конфигурации.

В него

можно попасть из привилегированного режима выполнением команды configure terminal. Приглашение

изменится на Router(config)#. (Приглашение командной строки говорит о том, в каком режиме находится маршрутизатор).Конфигурирование маршрутизаторов

Соединим две сети с помощью маршрутизатора.

Сеть Internal имеет диапазон адресов 192.168.10.1/24, адрес роутера в нем — 192.168.10.254, сетевой адаптер — FastEthernet0/0

Сеть External имеет диапазон адресов 10.54.0.0/16, адрес роутера в нем — 10.54.0.1, сетевой адаптер — FastEthernet0/1.

192.168.10.1/24,

192.168.10.254

10.54.0.0/16,

10.54.0.1

Слайд 76

В режиме глобальной конфигурации вводим команду Interface FastEthernet0/0. Приглашение станет

таким: Router(config-if)#. Интерфейс по умолчанию не имеет никакого адреса и

даже выключен. Сначала введем IP-адрес. Это делается следующей командой: ip address 192.168.10.254 255.255.255.0. Помните, что интерфейс выключен? Включается он командой no shutdown. Если все хорошо, то пробежит надпись:Конфигурирование маршрутизаторов

192.168.10.1/24,

192.168.10.254

10.54.0.0/16,

10.54.0.1

Router(config-if)#no shutdown

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up

Слайд 77

Первая строка говорит о том, что с сетевым интерфейсом все

хорошо с точки зрения физического и канального уровня (сетевой кабель

подключен и на другом его конце работает совместимое оборудование).Вторая строка говорит о том, что Сетевой уровень (IP Layer) тоже работает как надо.

Конфигурирование маршрутизаторов

192.168.10.1/24,

192.168.10.254

10.54.0.0/16,

10.54.0.1

%LINK-5-CHANGED: Interface FastEthernet0/0, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/0, changed state to up

Слайд 78

Проверить, правильно ли все настроено, можно вернувшись в привилегированный режим

(команда exit) и выполнив команду show ip interface brief. Она

покажет информацию о состоянии сетевых интерфейсов. Вывод команды будет примерно таким:Конфигурирование маршрутизаторов

192.168.10.1/24,

192.168.10.254

10.54.0.0/16,

10.54.0.1

Router#show ip interface brief

Interface IP-Address OK? Method Status Protocol

FastEthernet0/0 192.168.10.254 YES manual up up

FastEthernet0/1 10.54.0.1 YES manual up up

Слайд 79

Готово! Роутер может передавать пакеты из одной сети в другую

и обратно. Все изменения и настройки, которые внесены, сохранены только в

оперативной памяти роутера. Чтобы конфигурация сохранилась и после перезагрузки, ее нужно скопировать в ПЗУ. Для этого из привилегированного режима вводится команда copy running-config startup-config. Теперь перезагрузка не страшна!Конфигурирование маршрутизаторов

192.168.10.1/24,

192.168.10.254

10.54.0.0/16,

10.54.0.1

Слайд 80

Итого:

Для работы понадобился 4 основных режима конфигурации:

Пользовательский режим: Router>

Привилегированный режим:

Router# Режим глобальной конфигурации: Router(config)# Режим конфигурации объекта(интерфейса, протокола маршрутизации и т.

д.): Router(config-if)#Конфигурирование маршрутизаторов

Слайд 82

Настройка VLAN на маршрутизаторах

Для того чтобы маршрутизатор мог передавать

трафик из одного VLAN в другой (из одной сети в

другую), необходимо чтобы в каждой сети у него был интерфейс.Для того чтобы не выделять под сеть каждого VLAN отдельный физический интерфейс, создаются логические подынтерфейсы на физическом интерфейсе для каждого VLAN.

Слайд 83

Настройка VLAN на маршрутизаторах

На коммутаторе порт, ведущий к маршрутизатору,

должен быть настроен как тегированный порт (в терминах Cisco —

транк).Такая схема, в которой маршрутизация между VLAN выполняется на маршрутизаторе, часто называется router on a stick.

Для того чтобы не выделять под сеть каждого VLAN отдельный физический интерфейс, создаются логические подынтерфейсы на физическом интерфейсе для каждого VLAN.

Слайд 84

Настройка VLAN на маршрутизаторах

IP-адреса шлюза по умолчанию для VLAN

(эти адреса назначаются на подынтерфейсах маршрутизатора R1):

VLAN

IP-адресVLAN 2 10.0.2.1 /24

VLAN 10 10.0.10.1 /24

VLAN 15 10.0.15.1 /24

Для логических подынтерфейсов необходимо указывать то, что интерфейс будет получать тегированный трафик и указывать номер VLAN соответствующий этому интерфейсу. Это задается командой в режиме настройки подынтерфейса:

R1(config-if)# encapsulation dot1q

Слайд 85

Настройка VLAN на маршрутизаторах

Создание логического подынтерфейса для VLAN 2:

R1(config)#

interface fa0/0.2

R1(config-subif)# encapsulation dot1q 2

R1(config-subif)# ip address 10.0.2.1 255.255.255.0

Создание логического

подынтерфейса для VLAN 10:R1(config)# interface fa0/0.10

R1(config-subif)# encapsulation dot1q 10

R1(config-subif)# ip address 10.0.10.1 255.255.255.0

Слайд 86

Настройка VLAN на маршрутизаторах

На коммутаторе порт, ведущий к маршрутизатору,

должен быть настроен как статический транк:

interface FastEthernet0/20

switchport trunk encapsulation

dot1qswitchport mode trunk

Слайд 87

Настройка VLAN на маршрутизаторах

Конфигурационные файлы устройств для схемы в

начале

Конфигурация sw1:

!

interface FastEthernet0/1

switchport mode access

switchport access vlan 2

!

interface

FastEthernet0/2switchport mode access

switchport access vlan 2

!

Слайд 88

Настройка VLAN на маршрутизаторах

interface FastEthernet0/3

switchport mode access

switchport

access vlan 15

!

interface FastEthernet0/4

switchport mode access

switchport access vlan

10!

interface FastEthernet0/5

switchport mode access

switchport access vlan 10

!

Слайд 89

Настройка VLAN на маршрутизаторах

interface FastEthernet0/20

switchport trunk encapsulation dot1q

switchport mode trunk

switchport trunk allowed vlan 2,10,15

!

Конфигурация R1:

!

interface fa0/0.2

encapsulation dot1q 2ip address 10.0.2.1 255.255.255.0

!

interface fa0/0.10

encapsulation dot1q 10

ip address 10.0.10.1 255.255.255.0

!

Слайд 90

Настройка VLAN на маршрутизаторах

interface fa0/0.15

encapsulation dot1q 15

ip

address 10.0.15.1 255.255.255.0

!

Настройка native VLAN

По умолчанию трафик VLAN'а 1

передается не тегированым (то есть, VLAN 1 используется как native), поэтому на физическом интерфейсе маршрутизатора задается адрес из сети VLAN 1. Слайд 91

Настройка VLAN на маршрутизаторах

Задание адреса на физическом интерфейсе:

R1(config)# interface

fa0/0

R1(config-if)# ip address 10.0.1.1 255.255.255.0

Если необходимо создать подынтерфейс для передачи

не тегированного трафика, то в этом подынтерфейсе явно указывается, что он принадлежит native VLAN. Например, если native VLAN 99:R1(config)# interface fa0/0.99

R1(config-subif)# encapsulation dot1q 99 native

R1(config-subif)# ip address 10.0.99.1 255.255.255.0

Слайд 92Сегментация КС с помощью коммутаторов

DA

SA

Напол-

нитель

Длина

Данные

СFS

DA

SA

Напол-

нитель

Данные

СFS

Идентификатор протокола ВЛВС

802.3

Prt

CFI

802.1Q

Стандарт 802.1Q определяет структуру

заголовка для маркированных кадров (Tagged Frames) Ethernet. Тег вставляется в

обычный кадр Ethernet после адреса источника. В тег входит 3-х битное поле приоритета кадра (Prt), 12-и битное поле идентификатора ВЛВС (VID – VLAN ID) и бит-идентификатор канонического формата заголовка (CFI –Canonical Format Identifier)Идентификатор ВЛВС

VID

Слайд 93Таким образом 802.1Q отличается от 802.3 добавлением пары двухбайтовых полей.

Первое называется идентификатор протокола ВЛВС, оно всегда (для 802.1Q) равно

0х810.Т.к. это число превышает 1500, то все сетевые карты интерпретируют его как тип кадра, а не как длину. Во втором двухбайтовом поле находятся три вложенных поля.

Главное из них идентификатор ВЛВС, занимает 12 младших бит. Это поле позволяет определить принадлежность кадра к конкретной ВЛВС (до 4096) в пределах коммутируемой сети.

Поле приоритета позволяет различать восемь уровней приоритета фреймов (никакого отношения к виртуальным сетям не имеет).

Сегментация КС с помощью коммутаторов

Слайд 94Поле CFI изначально предназначалось для того, чтобы показывать порядок бит

в МАС –адресе.

К VLAN не имеет никакого отношения.

Как работает

коммутатор с тегованными кадрами?Когда кадр с флагом виртуальной сети приходит в ВЛВС совместимый (802.1Q) коммутатор, этот коммутатор использует VID как индекс в таблице, по которой он ищет в какие порты послать пришедший кадр.

Откуда берется таблица?

Если она разрабатывается вручную, то это откат к ручному конфигурированию портов. Достоинством мостов (прозрачность) является их способность к автоматической настройке (построение таблиц коммутации фреймов).

Сегментация КС с помощью коммутаторов

Слайд 95В коммутаторах, поддерживающих ВЛВС удалось сохранить это свойство для их

внутренних мостов.

Настройка производится по информации содержащейся в заголовках приходящих кадров.

Если кадр помеченный как VID=4 приходит на 3 порт, значит одна из машин подключенных к этому порту коммутатора принадлежит виртуальной сети 4.Все коммутаторы, поддерживающие 802.1Q поставляются в состоянии – простой коммутатор. Для того, чтобы использовать его для создания ВЛВС, коммутатор следует конфигурировать.

Сегментация КС с помощью коммутаторов

Слайд 96Конфигурирование заключается в назначении портам, участвующим в формировании ВЛВС специальных

атрибутов.

Каждому порту назначается PVID (Port VLAN Identifier) –идентификатор ВЛВС для

всех приходящих в коммутатор немаркированных кадров. Коммутатор маркирует каждый приходящий к нему немаркированный кадр ( вcтавляет номер VLAN, приоритет и пересчитывает FCS). Приходящие маркированные кадры коммутатор оставляет без изменения. Т.о. внутри коммутатора все фреймы будут маркированы.Порты маршрутизатора могут конфигурироваться как маркированные, так и не маркированные члены ВЛВС

Сегментация КС с помощью коммутаторов

Слайд 97Немаркированный порт (член ВЛВС) – Untagged Member все выходящие через

него кадры выпускает без тегов (удаляет соответствующие поля и пересчитывает

CFS)Маркированный порт (член ВЛВС) – Tagged Member выпускает все кадры маркированными. Теги берутся либо исходные ( если кадр пришел в коммутатор маркированным), либо устанавливаются в соответствии с PID и Prt порта, откуда этот кадр зашел в коммутатор.

Сегментация КС с помощью коммутаторов

Слайд 98R

Сегментация КС с помощью коммутаторов

1

PVID=1

Prt=1

VLAN1:U

VLAN2:U

2

PVID=1

Prt=1

VLAN1:T

VLAN2:-

3

PVID=1

Prt=1

VLAN1:U

VLAN2:-

4

PVID=2

Prt=1

VLAN1:-

VLAN2:T

5

PVID=2

Prt=1

VLAN1:-

VLAN2:U

Коммутатор 802.1Q

FCS Data SA DA

FCS Data

Teg SA DA

FCS Data Teg SA DA

FCS Data Teg SA

DAFCS Data SA DA

FCS Data SA DA

FCS Data Teg SA DA

VID=2

Prt=3

VID=1

Prt=1

VID=3

Prt=3

VID=2

Prt=3

Слайд 99Сегментация КС с помощью коммутаторов

PVID нужны для того, что бы

иметь возможность объединять не тегированные порты в несколько VLAN. Что

при построении симметричных VLAN не возможно. Как правило, если надо по одному порту гонять трафик из нескольких VLAN, то нужно сделать это порт тегированным, что бы он помечал какой пакет, какому VLAN принадлежит. Что собственно логично. Таким образом, при помощи этих PVID мы получаем возможность гонять не тегированный трафик за пределами коммутатора и при этом иметь возможность держать несколько VLAN на не тегированном порту.Слайд 100

Сегментация КС с помощью коммутаторов

1

2

3

4

5

SW

Порты:

1,2,3

V1

V2

V3

Порты:

4,5,3

Порты:

1,2,4,5,3

PVID=1

PVID=2

PVID=3

Слайд 101Сегментация КС с помощью коммутаторов

В первом vlan имеются порты 1,2,3.

Во

втором vlan порты 4,5,3. В третий vlan входят все пять портов,

что бы сервер входящий в третий vlan, мот отдавать ответы на все порты.Допустим. из комп. А, выходит не тегированный фрейм, попадает на первый порт комутатора. Так как у первого порта PVID=1, то фрейму присваивается метка равная 1. Пункт назначения сервер, который висит на третьем порту, так как порт №3 входит в vlan1, наш фрейм может туда попасть. Но не может попасть на 4 и 5 порты, так как они не входят в vlan1, и пакет с меткой 1 отбрасывается. При выходе с порта №3 метка снимается и пакет приходит на сервер.

Слайд 102Сегментация КС с помощью коммутаторов

Далее сервер шлет ответ. От сервера

выходит не тегированный фрейм и попадает на третий порт коммутатора,

у третьего порта PVID=3, фрейм получает метку 3, так как в vlan3 входит порт №1, то фрейм с ответом свободно попадает в первый порт, при выходе тег снимается и попадает на комп. А.Такая же схема для работы с сервером, машин из vlan2. Т.е. получается что копы из vlan1 и vlan2 не видят друг друга, но могу общаться с сервером, находящимся в vlan3. Собственно PVID нужны для того, что бы помечать не тегированные фреймы приходящие на порт коммутатора.

Слайд 103Сегментация КС с помощью коммутаторов

Для каждой ВЛВС определяется список портов,

являющихся ее членами. Порт может быть членом одной и более

ВЛВС.Маркированный кадр, пришедший на порт с чужим для порта идентификатором ВЛВС, называется незарегистрированным (Unregistered) и коммутатором игнорируется.

Слайд 104Сегментация КС с помощью коммутаторов

При конфигурировании для каждой ВЛВС каждый

порт должен быть объявлен или как немаркированный (U), или как

маркированный (T), или как не являющийся членом данной VLAN (-).Каждому порту назначается приоритет (P_prt) и идентификатор ВЛВС (PVID). Если используется запараллеливание портов (port tranking) или резервирование линий (LinkSafe), то с точки зрения ВЛВС запараллеленные порты представляются как единое целое.