Слайд 1Костин Н. А.

Методы противодействия подслушивании

Часть 1

Лекция 2.13

Москва, 2012

Слайд 2

Содержание лекции:

Структурное скрытие речевой информации в каналах связи

Энергетическое скрытие акустического

сигнала

3. Методы предотвращения несанкционированной

записи речевой

информации на диктофон

4. Методы подавления опасных сигналов

акустоэлектрических преобразователей

Литература:

Торокин А. А. Инженерно-техническая защита информации. — М.: Гелиос АРВ, 2005.

Слайд 3Защита информации от подслушивания включает способы, методы и средства блокирования

любых каналов, с помощью которых производится утечка акустической информации.

Структурное

скрытие, предусматривающее:

шифрование семантической речевой информации в функциональных каналах связи;

техническое закрытие электрических и радиосигналов в телефонных каналах связи;

дезинформирование.

2) Энергетическое скрытие путем:

звукоизоляции акустического сигнала;

звукопоглощения акустической волны;

зашумления помещения или твердой среды распространения другими звуками (шумами, помехами), обеспечивающими маскировку акустических сигналов.

3) Методы предотвращения несанкционированной записи речевой

информации на диктофон

4) Методы подавления опасных сигналов акустоэлектрических

преобразователей

Слайд 4Структурное скрытие речевой информации в каналах связи

Для структурного скрытия речевой

информации в каналах связи применяют шифрование и техническое закрытие.

Слайд 5 При шифровании аналоговый речевой сигнал с выхода

микрофона преобразуется с помощью аналогово-цифрового преобразователя в цифровой сигнал. При

аналого-цифровом преобразовании амплитуда сигнала измеряется через равные промежутки времени, называемые шагом дискретизации.

Для того чтобы цифровой речевой сигнал имел качество не хуже переданного по телефонному каналу в аналоговой форме, шаг дискретизации в соответствии с теоремой Котельникова не должен превышать 160 мкс, а количество уровней квантования амплитуды речевого сигнала— не менее 128.

В этом случае один отсчет амплитуды кодируется 7 битами. Такой вид модуляции сигнала называется импульсно-кодовой комбинацией (ИКМ) и требует скорости передачи 48-64 кбит/с, существенно превышающей пропускную способность стандартного телефонного канала связи.

Слайд 6Методы сжатия используют избыточность речевого сигнала или допускают снижение качества

речи за счет показателей, несущественных для семантики сообщения. Например, широко

применяемый метод дельта-модуляции (ДМ), который предусматривает передачу не абсолютных значений оцифрованных амплитуд исходного речевого сигнала, а величины изменения (дельты) амплитуды при каждом шаге квантования, позволяет снизить скорость передачи до 20-24 кбит/с. Еще меньшая скорость передачи (8-12 кбит/с), но со снижением качества речи, требуется при передаче клиппированной речи, которая представляет собой ограниченный по амплитуде дискретный речевой сигнал.

Шифрование речевой информации в цифровой форме производится известными методами (заменой, перестановками, аналитическими преобразованиями, гаммированием и др.).

Слайд 7 Гарантированное засекречивание сообщений обеспечивается при использовании стандартизованных алгоритмов типа

DES в США и ГОСТ 28147-89 в России.

Алгоритм DES, применяемый в США с 1976 года, обеспечивает суперпозицию шифров, состоящих из 16 последовательных циклов и в каждом из которых сочетаются подстановки и перестановки. Он реализуется программно, обеспечивает скорость передачи 10-200 кБ/с и криптостойкость 1017 операций при длине ключа 56 бит.

Слайд 8Алгоритм криптографического преобразования, определяемый ГОСТ 28147-89, обладает криптостойкостью, оцениваемой 1070

операций (длина ключа 256 бит), обеспечивает скорость шифрования 50-70 кБ/с

и реализуется в основном аппаратно.

С увеличением длины ключа время раскрытия шифртекста резко возрастает. Например, при быстродействии компьютера около 1012 оп./с это время составляет около 10 ч для ключа длиной 56 бит, для ключа в 64 бита оно повышается до 3,2 месяца, при длине 70 бит — 17,5 лет, а для 75 бит превышает 560 лет.

Слайд 9 Скрытие речевого сигнала в узкополосном телефонном канале осуществляется

методами технического или аналогового закрытия. По названию технических средств, обеспечивающих

техническое закрытие, эти методы называются также скремблированием (перемешиванием).

Техническое закрытие (скремблирование) отличается от криптографического тем, что при шифровании происходит скрытие речевого сообщения в символьной форме, а при техническом закрытии — скрытие речевого сигнала без преобразования его в цифровую форму.

При техническом закрытии изменяются признаки (характеристики) исходного речевого сигнала таким образом, что он становится похож на шум, но занимает ту же частотную полосу. Это позволяет передавать скремблированные сигналы по обычным стандартным телефонным каналам связи.

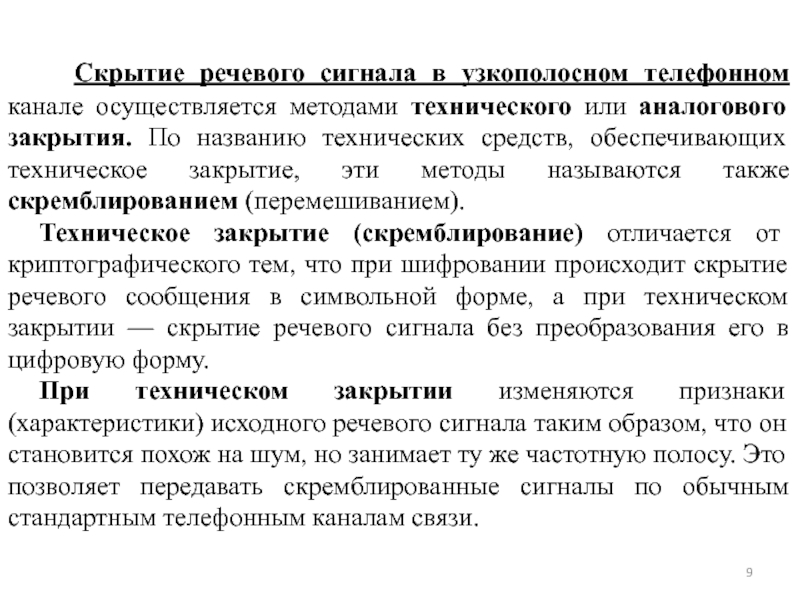

Слайд 10Рис. 1. Классификация методов технического закрытия

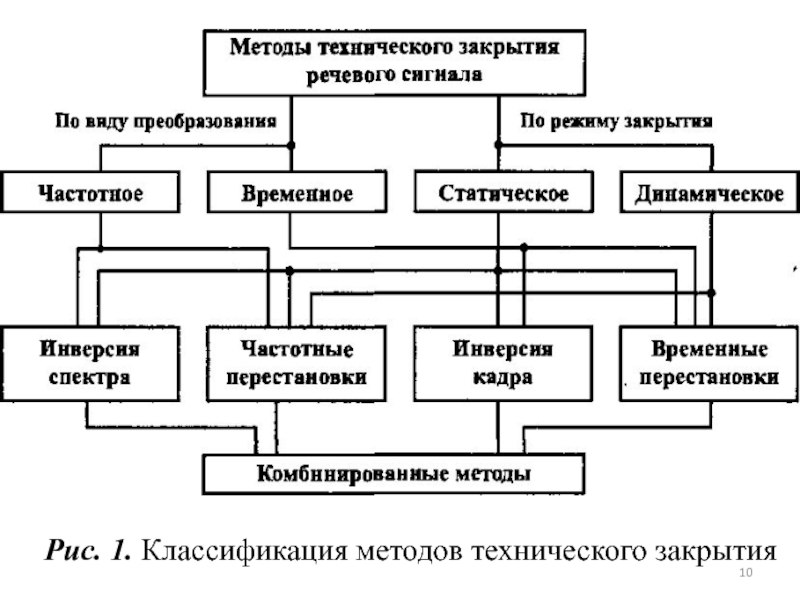

Слайд 11Наиболее простыми способами являются частотная и временная инверсии. В скремблере,

осуществляющем инверсию спектра и называемом также маскиратором, осуществляется поворот спектра

речевого сигнала вокруг некоторой центральной частоты f0(PиC. 2).

Рис.2. Принципы инверсии частотного спектра речевого сигнала

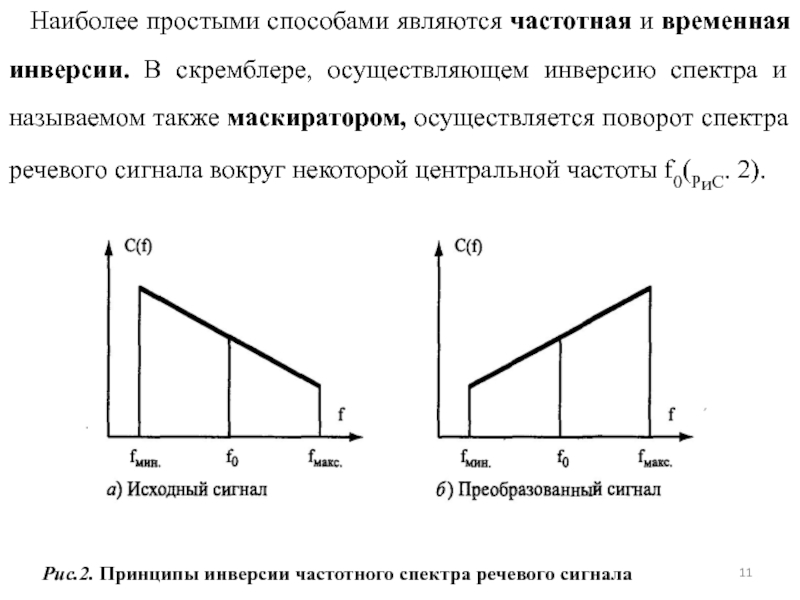

Слайд 12В скремблере, выполняющем частотные перестановки, спектр исходного речевого сигнала разделяется

на несколько частотных полос равной или неравной ширины (в современных

моделях число полос может достигать 10-15) и производится их перемешивание по некоторому алгоритму — ключу (рис. 3). При приеме спектр сигнала восстанавливается в результате обратных процедур.

Рис. 3

Слайд 13 В процессе технического закрытия с временной перестановкой кадр

речевого сообщения делится на отрезки (сегменты) длительностью тс каждый. Последовательность

передачи в линию сегментов определяется (правилом) ключом, который должен быть известен приемной стороне

Изменением ключа в ходе сеанса связи в скремблерах с динамическим закрытием можно существенно повысить уровень защиты речевой информации. Остаточная разборчивость зависит от длительности кадра и с увеличением последнего уменьшается.

б) Преобразованное сообщение

Рис. 4. Принципы временной перестановки

Слайд 14Инверсия кадра обеспечивается путем предварительного запоминания в памяти передающего скремблера

отрезка речевого сообщения (кадра) длительностью Тк и считывание его (с

передачей в телефонную линию) с конца кадра— инверсно.

При приеме кадр речевого сообщения запоминается и считывается с устройства памяти в обратном порядке, что обеспечивает восстановление исходного сообщения. Для достижения неразборчивости речи необходимо, чтобы продолжительность кадра была не менее 250 мс. В этом случае суммарная продолжительность запоминания и инверсной передачи кадра составляет примерно 500 мс, что может создать заметные задержки сигнала при телефонном разговоре.

Слайд 15 Вследствие накопления информации в блоке временного преобразования

появляется задержка между поступлением исходного речевого сигнала в

передающий скремблер

и восстановлением его в приемном скремблере.

Если эта задержка превышает 1-2 с, то она создает дискомфорт во время разговора по телефону. Поэтому Тк выбирают менее этого предельного времени и делят на 4-16 сегментов.

Слайд 16Основное достоинство методов технического закрытия — простота (по отношению к

шифрованию) технической реализации скремблеров и, как следствие, меньшая их стоимость,

а также возможность эксплуатации скремблеров практически на любых каналах связи, предназначенных для передачи речевых сообщений.

Основной недостаток методов технического закрытия — более низкая стойкость закрытия информации. Кроме того, скремблеры, за исключением простейшего (с частотной инверсией), вносят искажения в восстановленный речевой сигнал. Их появление вызвано тем, что искажаются границы частотных полос и временных сегментов при обратном преобразовании сигнала на приемной стороне, что приводит к некоторому искажению спектра восстановленного речевого сигнала.

Нежелательное влияние оказывают и групповые задержки составляющих речевого сигнала. Внесенные техническими средствами искажения приводят к снижению избыточности восстановленного речевого сигнала на (3-5)%.

Слайд 17 Передача по узкополосному телефонному каналу речевого

сигнала в цифровой форме, позволяющая шифровать речевое сообщение, начала претворяться

в жизнь с конца 30-х годов в устройстве, названном вокодером (кодировщиком голоса).

Метод передачи речевой информации в вокодере принципиально отличается от иных методов ее передачи. Отличие заключается в том, что в приемном вокодере речевой сигнал синтезируется (восстанавливается) по медленно меняющимся признакам исходного речевого сигнала. Такая возможность обусловлена тем, что в речевом сигнале наряду с семантической информацией содержится большой объем сопутствующей (сигнальной) информации, характеризующий индивидуальность речи и эмоциональное состояние говорящего человека, который можно существенно уменьшить без изменения смысла речевого сообщения.

Слайд 18В передающем устройстве вокодера из речевого сигнала выделяются медленно изменяющиеся

информационные параметры. Такими параметрами являются:

частота основного тона акустического сигнала, возникающего

при прохождении воздушного потока через голосовые связки говорящего человека;

моменты произношения локализованных (звонких) и глухих звуков;

параметры речевого сигнала, зависящие от типа вокодера.

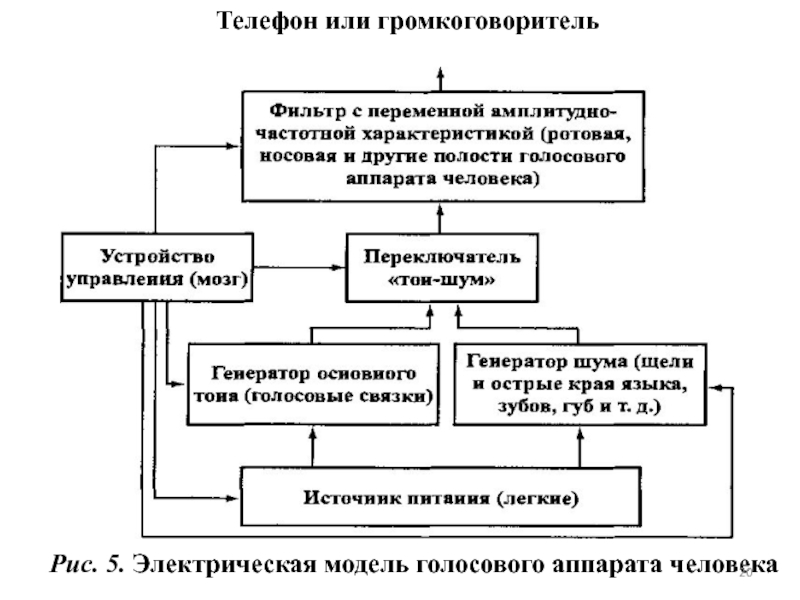

Слайд 19В зависимости от видов параметров речевого сигнала и методов их

определения различают фонемные, формантные, полосовые, ортогональные, ЛПК-вокодеры (с линейно-прогнозирующим кодированием).

Скорость передачи речевой информации вокодерами составляет 1200-2400 бит/с.

По переданным информационным параметрам синтезируется речь человека в соответствии с электрической моделью его голосового аппарата, указанной на рис. 5.

Слайд 20Телефон или громкоговоритель

Рис. 5. Электрическая модель голосового аппарата человека

Слайд 21Основным достоинством систем цифрового шифрования речевого сигнала является высокая надежность

закрытия информации, так как перехваченный сигнал представляет из себя случайную

цифровую последовательность. Для восстановления из нее исходного сообщения необходимо знать криптосхему шифратора и устройство вокодера.

Недостатком устройств цифрового шифрования речи являются необходимость использования модемов, техническая сложность и относительно большие габариты шифраторов, неустойчивая работа устройств в каналах с большим затуханием сигнала и с высоким уровнем помех.

Слайд 22Рис. 6. Уровни защиты различных методов закрытия речевой информации

Слайд 232. Энергетическое скрытие акустического сигнала

Энергетическое скрытие акустических сигналов в соответствии

с рассмотренными методами защиты информации обеспечивается путем применения способов и

средств, уменьшающих энергию носителя на входе акустического приемника злоумышленника или увеличивающих энергию помех.

Слайд 24 Простейшим способом является уменьшение громкости речи во

время разговора на конфиденциальные темы. Однако это возможно, если количество

собеседников мало, а уровень шумов невелик.

Громкость акустического сигнала уменьшают путем звукоизоляции, звукопоглощения и глушения звука.

Для повышения уровня акустических помех применяют активные средства — генераторы акустических помех.

Слайд 25Звукоизоляция обеспечивает локализацию акустических сигналов в замкнутом пространстве внутри контролируемых

зон.

Основное требование к ней — за пределами контролируемой зоны

соотношение сигнал/помеха не должно превышать максимально-допустимые значения, исключающие добывание информации злоумышленниками.

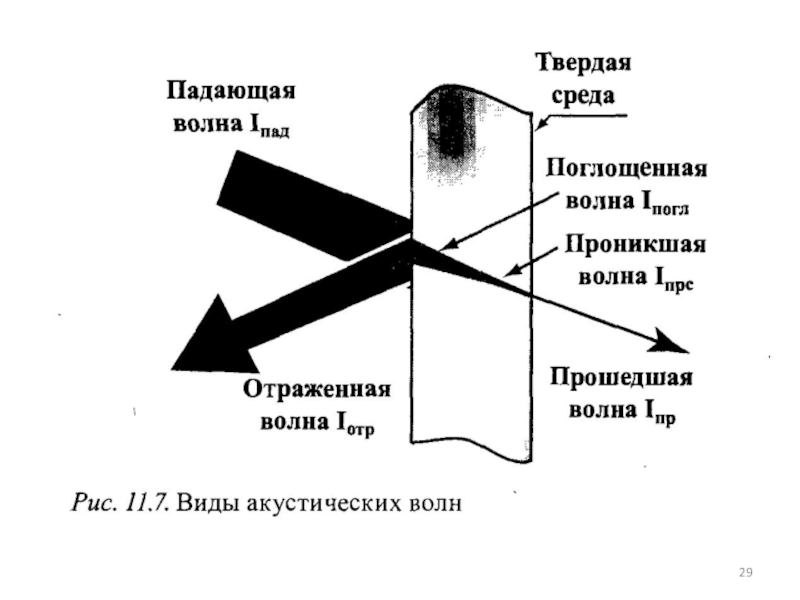

Звукоизоляция достигается за счет отражения и поглощения акустической волны.

Слайд 27Меньшая часть волны проникает в материал звукоизолирующей конструкции и распространяется

в нем, теряя свою энергию в зависимости от длины пути

и акустических свойств материала.

Под действием акустической волны звукоизолирующая поверхность совершает сложные колебания, также поглощающие энергию падающей волны. Характер этого поглощения определяется соотношением частот падающей акустической волны и спектральных характеристик средства звукоизоляции.

В области резонансных частот (до 25-45 Гц) средств звукоизоляции ослабление зависит в основном от внутреннего трения в звукоизолирующем материале, на более высоких частотах — от его поверхностной плотности, измеряемой в кг на 1 м2 поверхности.

С учетом действующих норм на звукоизоляцию в помещении поверхностная масса основных ограждающих конструкций должна составлять не менее 250-300 кг.

Слайд 32Глушение звука достигается путем интенсивного поглощения энергии акустической волны при

распространении ее в специальной конструкции, называемой глушителем.

Например, в момент

выхода газов из цилиндра двигателя автомобиля в выходном коллекторе создается акустическая волна большой интенсивности. Она направляется по трубе в глушитель, в котором, проходя через многочисленные преграды, теряет энергию и выходит из выхлопной трубы с энергией, сравнимой с энергией акустического фона. При прогорании глушителя или его съеме, что делают иногда на спортивных автомобилях для повышения их мощности, работа двигателя сопровождается интенсивным шумом.

Слайд 33 В силу психофизиологических особенностей восприятия звука человеком интенсивность

маскирующих звуков обладает асимметричностью. Она проявляется в том, что маскирующий

звук оказывает относительно небольшое влияние на тоны маскируемого звука ниже его собственной частоты, но сильно затрудняет восприятие более высоких звуков.

Поэтому для маскировки акустических сигналов эффективны низкочастотные акустические шумовые сигналы.

Слайд 34Более эффективным и активным универсальным способом защиты информации, передаваемым структурным

звуком, является вибрационное зашумление. Шум в звуковом диапазоне в твердых

телах создают пьезокерамические вибраторы акустического генератора, прикрепляемые (приклеиваемые) к поверхности зашумляемого ограждения (окна, стены, потолка и др.) или твердотельного звукопровода (батареи отопления, трубы и др.). Так как уровень структурного шума, создаваемого генератором, выше уровня речевого сигнала в твердых телах, но ниже уровня слышимости, то вибрационное зашумление целесообразно применять во всех случаях, когда существует возможность утечки с помощью структурного звука.

Слайд 35Пассивное энергетическое скрытие акустической информации от подслушивания лазерным микрофоном заключается

в ослаблении энергии акустической волны, воздействующей на оконное стекло. Оно

достигается использованием штор и жалюзей, а также двойных оконных рам.

Активные способы энергетического скрытия акустической информации предусматривают применение генераторов шумов в акустическом диапазоне, датчики которых приклеиваются к стеклу и вызывают его колебание по случайному закону с амплитудой, превышающей амплитуду колебаний стекла от акустической волны.

Слайд 363. Методы предотвращения несанкционированной записи речевой информации на диктофон

Необходимость предотвращения

скрытой записи речевой информации на диктофон возникает во время конфиденциального

разговора должностного лица организации с посетителем или во время совещания по закрытой тематике. Диктофон может размещаться на теле злоумышленника или в его носимых личных вещах.

Слайд 37Для предотвращения несанкционированной (скрытой) записи речевой информации разговора необходимо, прежде

всего, с достаточной достоверностью обнаружить работающий лентопротяжный или цифровой диктофон.

После обнаружения диктофона и информирования об этом должностного лица, чей разговор подслушивается, возможны следующие меры обеспечения безопасности речевой информации:

прекращение разговора или совещания;

исключение из разговора конфиденциальных вопросов, способных нанести должностному лицу или его организации ущерб, или введение в разговор дезинформации;

изъятие диктофона у его владельца или стирание записанной на нем информации;

дистанционное скрытное воздействие электромагнитным полем на работающий диктофон, приводящее к нарушение работы диктофона.

Слайд 38Диктофон, содержащий металлический экран или металлические детали, может быть обнаружен

стационарным металлодетектором, встроенным в раму двери кабинета или помещения для

совещания, или ручным металлодетектором по договоренности с участниками совещания.

Обыск посетителей с целью обнаружения оружия и диктофонов применяется в исключительных случаях, так как он противоречит деловой этике.

Слайд 39 В кинематических диктофонах с записью на магнитной ленте

или проволоке наибольшую информативность имеет низкочастотное пульсирующее (переменное) магнитное поле

работающего электродвигателя. Спектр этого поля шириной 50-400 Гц содержит гармоники, кратные частоте вращения ротора двигателя. Поле двигателя слабо экранируется тонким корпусом диктофона, но обнаружить его можно лишь на небольшом расстоянии. Задача усложняется из-за наличия в помещении разнообразных низкочастотных полей, создаваемых цепями электропитания, телефонными и другими линиями, многочисленными электро - и радиоприборами, компьютерами, транспортом и т. д., а также из-за неравномерности распределения напряженности электромагнитных полей в помещении.

Слайд 40 Идентификация работающего диктофона производится путем выявления и

анализа изменений параметров полей, измеренных в месте размещения посетителя (участника

переговоров или совещания). Путем накопления изменений удается выделить регулярное поле двигателя диктофона на фоне даже более мощных случайных полей других источников.

В бескинематических (цифровых) диктофонах задача обнаружения решается путем приема слабых радиосигналов, излучаемых генераторами тактовой частоты устройств памяти диктофонов.

Слайд 41Для исключения записи речи на диктофоны создано большое количество типов

активных средств нарушения их работы.

Принципы работы этих средств основаны

на изменении под действием наводок излучаемого ими электромагнитного поля режимов работы входных каскадов усилителя записи диктофона, в результате чего резко ухудшается разборчивость записываемой речи и становится невозможным ее понимание при воспроизведении.

Мобильное средство подавления, вмонтированное в портфеле типа «дипломат», устанавливается возле руководителя под видом его личного портфеля и ориентируется таким образом, чтобы стул или кресло посетителя попали в зону подавления. Перед началом разговора руководитель или сотрудник СБ незаметно включает средство подавления, после его окончания — выключает.

Слайд 424. Методы подавления опасных сигналов акустоэлектрических преобразователей

Слайд 43Степень подавления опасных сигналов, создаваемых случайными акустоэлектрическими преобразователями радиоэлектронных средств

и электрических приборов, должна соответствовать следующим требованиям:

а) опасные сигналы, которые могут

содержать конфиденциальную информацию, должны быть ослаблены до уровня, исключающего съем с них информации на границе контролируемой зоны. Учитывая, что чувствительность современных приемников составляет доли мкВ, уровень опасных сигналов на входе приемника, расположенного на границе контролируемой зоны, не должен превышать эти значения. Если уровни опасных сигналов на выходе создающих их устройств, например акустоэлектрических преобразователей, составляют единицы и десятки мВ, то средства защиты должны обеспечить ослабление амплитуд опасных сигналов на 80-100 дБ.

б) средства защиты не должны вносить заметных искажений в работу функциональных устройств, используемых сотрудниками организации, и не усложнять процесс пользования ими.

Слайд 44Поскольку опасные сигналы являются побочным продуктом работы различных радиоэлектронных средств

и возникают случайным образом, а к их источникам, как правило,

отсутствует прямой доступ (без нарушения конструкции), то возможности применения способов технического закрытия или шифрования речи в этих электромагнитных каналах утечки отсутствуют. Основной способ защиты информации в них — энергетическое скрытие.

Способы подавления опасных электрических сигналов, распространяющихся из контролируемой зоны по кабелям (электрическим проводам), могут быть пассивными и активными. Первые обеспечивают уменьшение уровня опасных сигналов, вторые — повышение уровня помех.

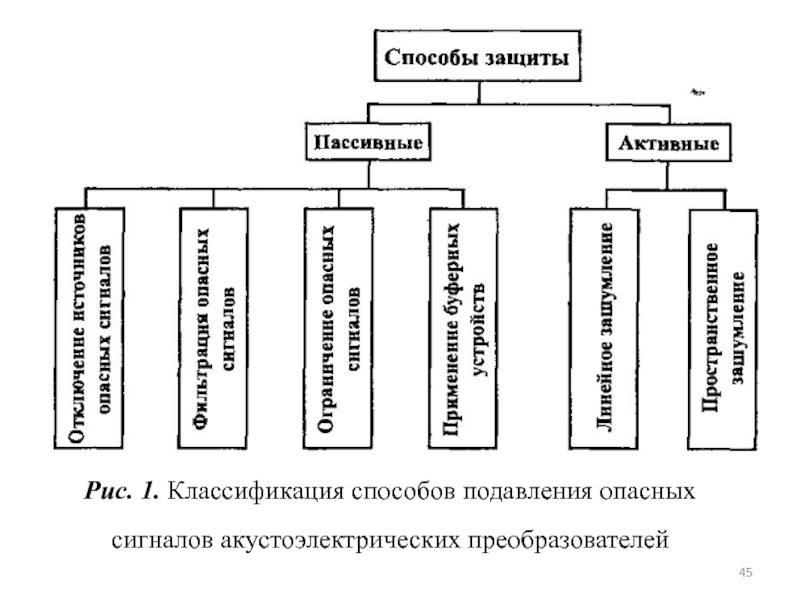

Слайд 45Рис. 1. Классификация способов подавления опасных сигналов акустоэлектрических преобразователей