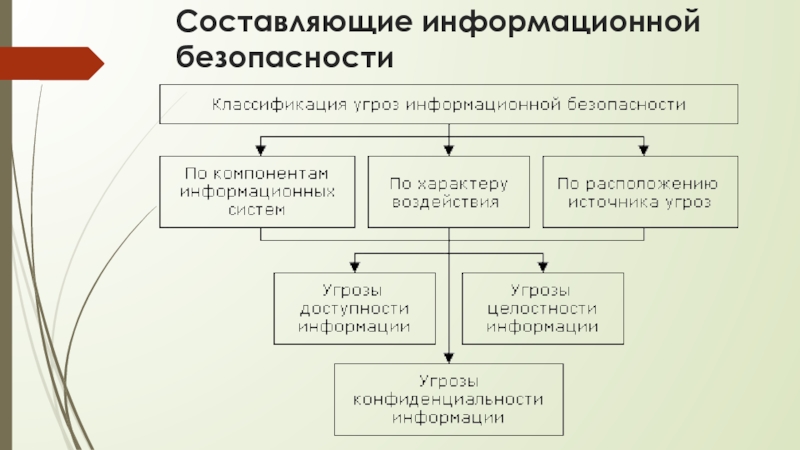

нарушения режима информационной безопасности. Преднамеренная реализация угрозы называется атакой на

информационную систему. Лица, преднамеренно реализующие угрозы, являются злоумышленниками.Чаще всего угроза является следствием наличия уязвимых мест в защите информационных систем, например, неконтролируемый доступ к персональным компьютерам или нелицензионное программное обеспечение (к сожалению даже лицензионное программное обеспечение не лишено уязвимостей).